漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128813

漏洞标题:良品铺子短信接口账号密码泄露导致可查看所有用户验证码短信及手机号+修改所有注册用户密码+随意发短信

相关厂商:良品铺子

漏洞作者: cuger

提交时间:2015-07-23 23:18

修复时间:2015-07-25 09:21

公开时间:2015-07-25 09:21

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-23: 细节已通知厂商并且等待厂商处理中

2015-07-24: 厂商已经确认,细节仅向厂商公开

2015-07-25: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

良品铺子短信接口泄露导致所有用户验证码短信及手机号,随意发短信,秒改所有注册用户密码

详细说明:

前段时间发现良品铺子注册成厂商了,可惜自己提交漏洞那会儿还不是,所以就统统忽略了。。。。不过最后还是通过你们的微信客服告诉你们的运维人员,修改了你们旧版官网的后台管理密码,所以随着你们旧版官网一起离去的还有其他用户及弱口令。。。。不过这个短信接口的用户密码帮助我当时拿到了这个企业服务平台的shell,这个shell至今还静静的躺在那里。。。。

漏洞证明:

不要问我是怎么得到你们的企业短信服务品台的API接口、企业号、用户名及密码的,因为你们官网换了。。。。

说说危害:

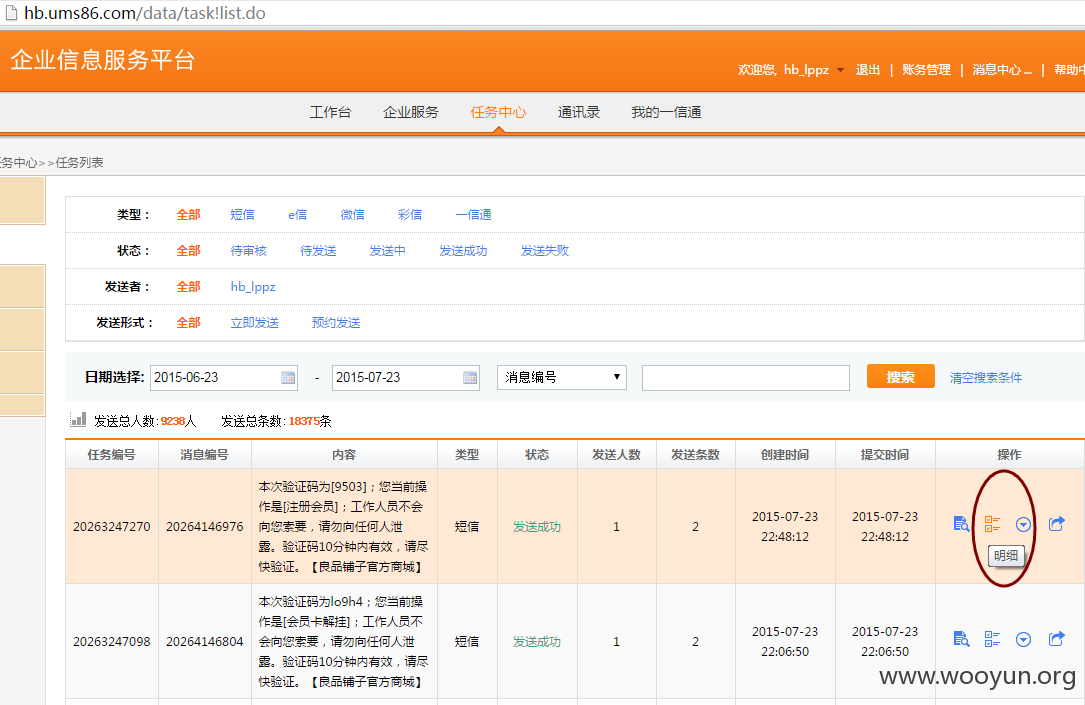

1、可查看所有发给注册用户的短信,以及注册用户的手机号码

2、利用1提到的信息,及时没有注册用户的手机号码,一样秒改所有注册用户的密码~

3、发短信骚扰别人

下面上图吧

最后一张图,找回密码需要用户名或者手机号,虽然不知道用户名,但是输入手机号之后,在第2步就把对应的用户显示出来了,示例中的手机号及用户应该是你们单位的工作人员,就不找回密码了,应该能说明问题了。

修复方案:

修改密码吧~虽然没什么卵用,最后通知平台厂商把平台的安全搞一搞,不然你们这些企业用着怎么放心呢

版权声明:转载请注明来源 cuger@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-07-24 16:11

厂商回复:

情况属实。。。

最新状态:

2015-07-25:已修复