漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-081423

漏洞标题:良品铺子某系统口令被猜解导致1W+会员信息被泄露

相关厂商:lppz.com

漏洞作者: cuger

提交时间:2014-10-31 09:27

修复时间:2014-12-15 09:28

公开时间:2014-12-15 09:28

漏洞类型:重要敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-31: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-12-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

良品铺子某系统口令被猜解导致1W+会员信息被泄露

详细说明:

本来打算过几天再提交的,但是今天发现昨天猜到的密码今天竟然被修改了,难道被发现了????

官网后台地址:http://www.lppz.com/OurHome/modules/core/login.jsp

一直以为这种电商后台和前台是分离的,后台无法从互联网登陆,看来我是错了,更离谱的是后台可以自动补全。。。。废话少说

昨天猜到的用户密码是admin/admin@2104,不要问我怎么猜到的,我也不知道,反正我就是猜到了,我不是卧底,也没有无间道,也不是你们单位的人。。。。密码有字母、特殊字符和数字,依然被猜到了,只能说密码太有规律了,估计很多大牛的字典里就有这个密码。

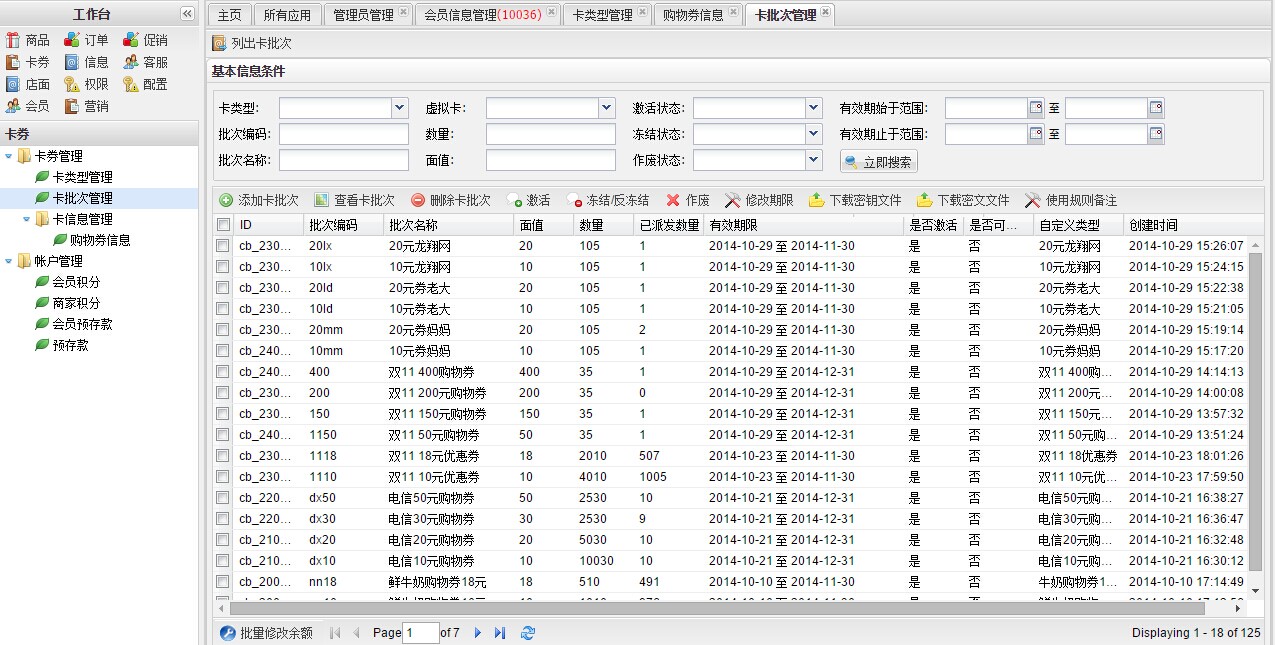

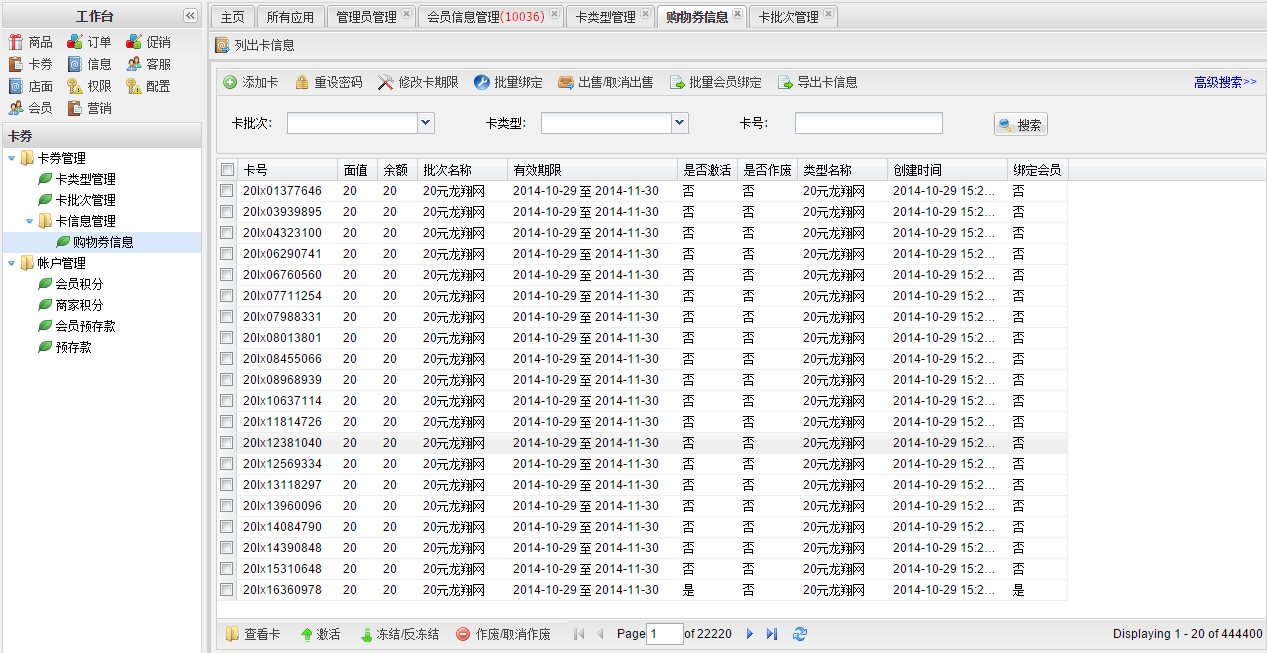

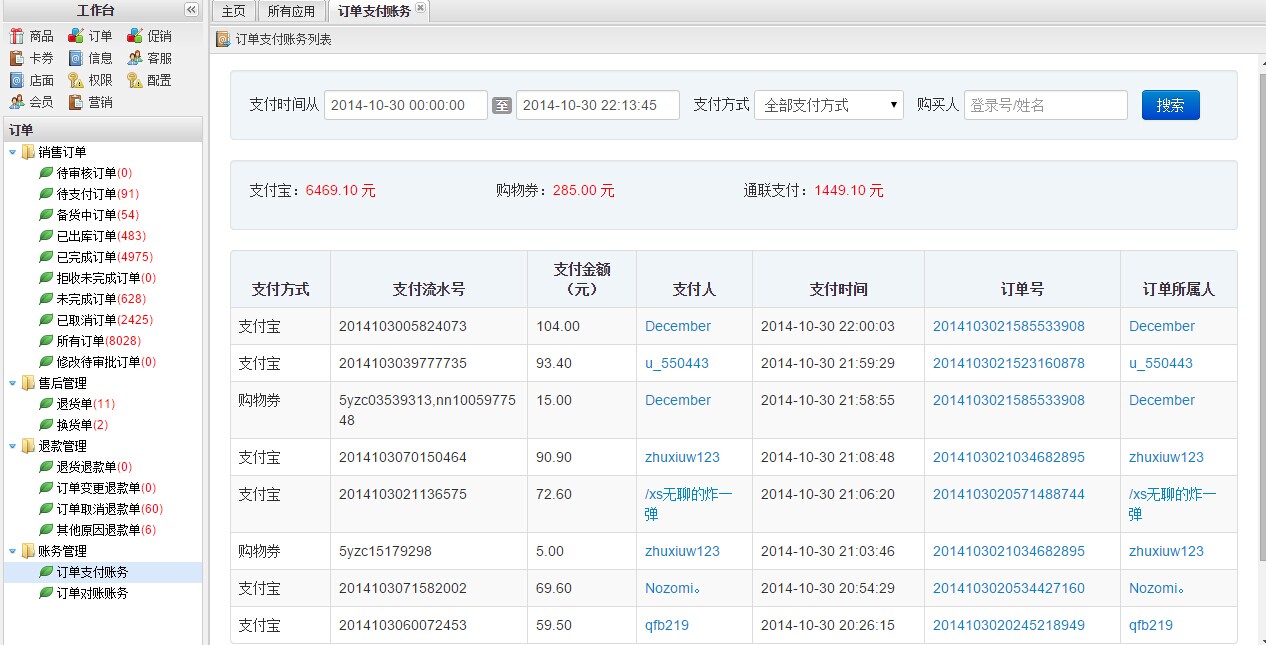

昨天进去看了下,9000+会员,各种充值卡信息。。。。今天竟然改密码了,我去,这不科学

漏洞证明:

修复方案:

管理后台做一下限制吧,前后台不能分开至少限制一下登陆ip吧,对了,登录报错提示不要搞那么详细,不管用户名错还是密码错误,统一报错信息。

额,员工的安全意识有待加强,不知道你们是定期修改密码还是发现异常登录了,如果真能猜到第一个密码,猜出第二个密码那也不是事儿,毕竟密码是人设定的。

版权声明:转载请注明来源 cuger@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝