漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-050891

漏洞标题:中软融鑫办公自动化系统权限绕过及任意文件上传

相关厂商:resoft.css.com.cn

漏洞作者: cuger

提交时间:2014-02-13 22:05

修复时间:2014-05-14 22:05

公开时间:2014-05-14 22:05

漏洞类型:非授权访问/权限绕过

危害等级:高

自评Rank:13

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-13: 细节已通知厂商并且等待厂商处理中

2014-02-18: 厂商已经确认,细节仅向厂商公开

2014-02-21: 细节向第三方安全合作伙伴开放

2014-04-14: 细节向核心白帽子及相关领域专家公开

2014-04-24: 细节向普通白帽子公开

2014-05-04: 细节向实习白帽子公开

2014-05-14: 细节向公众公开

简要描述:

中软融鑫办公自动化系统权限绕过及任意文件上传漏洞,组合拿下服务器权限,从此银行职员查看领导工资不是梦~~~~前提是你有一个普通的员工帐号

详细说明:

在单位闲的蛋疼,研究了下办公自动化系统,最终成功拿下服务器,一整套办公自动化系统全部KO!当然所有的这一切基于已经拥有一个合法的普通用户权限。为保密起见,隐藏掉敏感信息,不说了,上图,有图有真相。

首先是普通员工帐号登录

然后通过单点登录进入信息发布(不同的单位可能布局不一样)

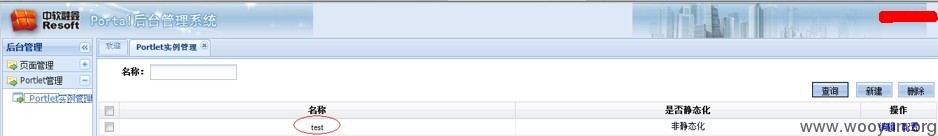

正常情况下是下面这样的,普通员工什么都不会显示,嗯,中软融鑫的产品。

此时的URL是如下图所示的这样http://ip/wcm/console/tabPage.do?url=%2Fconsole%2Findex.do

然后我们把%2Fconsole%2F用/../../../替换掉后就是http://ip/wcm/console/tabPage.do?url=/../../../index.do此时就会进入如下页面

这就是一个越权漏洞,虽然内容不多,但是够用了。点击左侧的“Portlet管理”

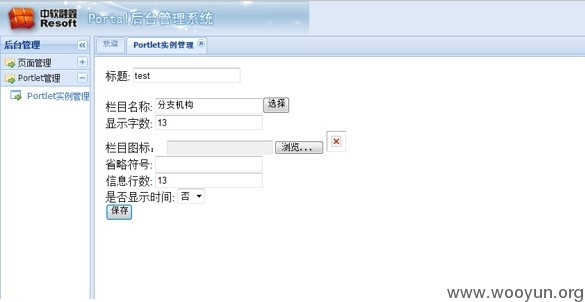

新建一个名为test的实例,然后点击“配置”,如下图所示,在栏目图标处直接上传jspx格式的webshell,jsp格式的不解析。。。然后

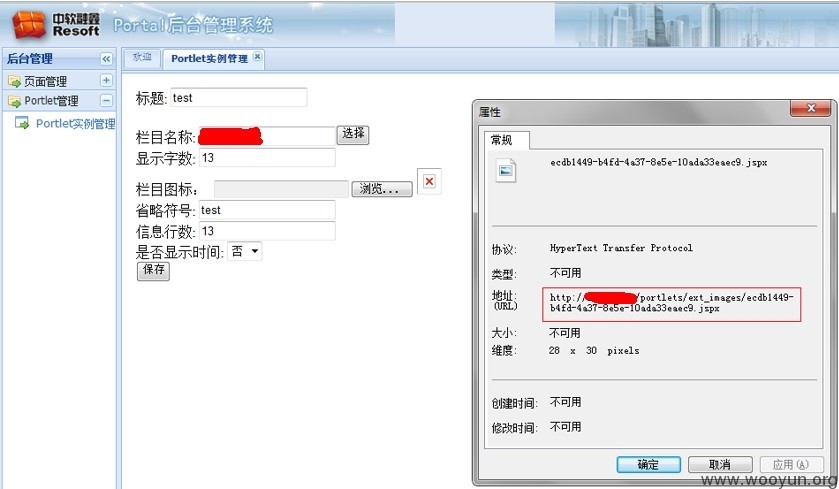

右键-属性,shell到手~

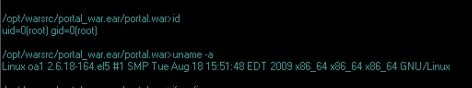

root权限,OA系统全部到手,想干嘛干嘛~

漏洞证明:

如上图所示

修复方案:

完事后Google了下中软融鑫,哎呀我去,高大上的单位啊,爹是中国软件与技术服务股份有限公司,爷爷是中国电子信息产业集团有限公司——中国电子信息产业集团有限公司(简称中国电子,英文缩写CEC)是中央直接管理的国有独资特大型集团公司,是中国最大的国有IT企业,世界500强企业之一。

版权声明:转载请注明来源 cuger@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-02-18 10:19

厂商回复:

根据与白帽子后续沟通情况,初步研判为内网系统,暂无实例复现,已经转由CNVD尝试通报给软件生产厂商。感谢cuger提供的信息。

最新状态:

暂无