漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024644

漏洞标题:如风达内部系统未授权访问导致的盲注

相关厂商:凡客诚品

漏洞作者: 专业种田

提交时间:2013-05-28 01:29

修复时间:2013-07-12 01:30

公开时间:2013-07-12 01:30

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-28: 细节已通知厂商并且等待厂商处理中

2013-05-28: 厂商已经确认,细节仅向厂商公开

2013-06-07: 细节向核心白帽子及相关领域专家公开

2013-06-17: 细节向普通白帽子公开

2013-06-27: 细节向实习白帽子公开

2013-07-12: 细节向公众公开

简要描述:

后台验证不合理。

详细说明:

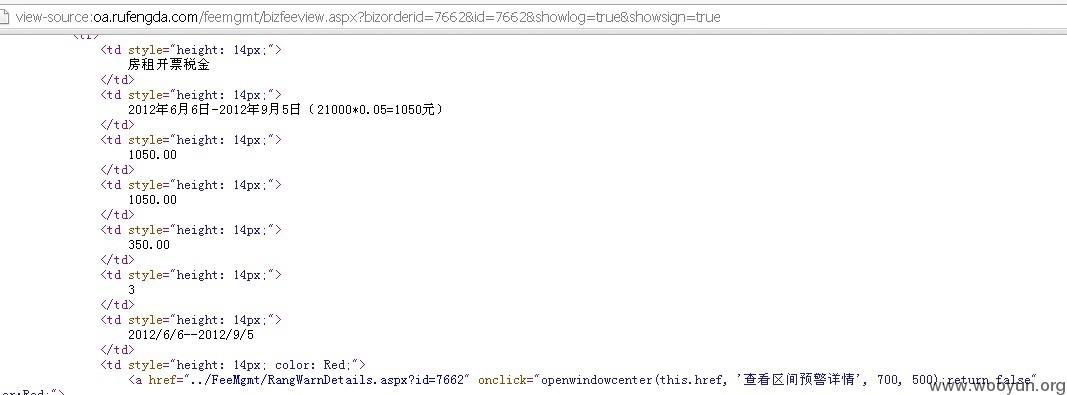

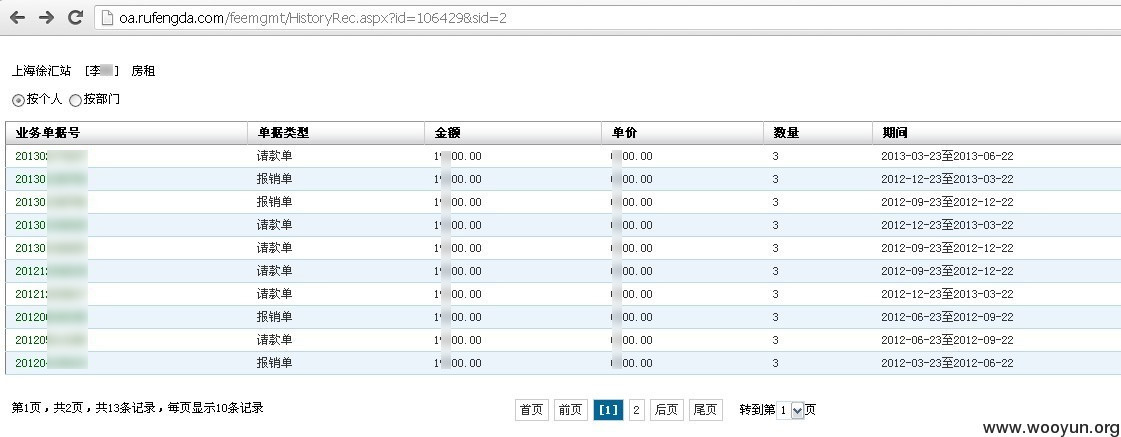

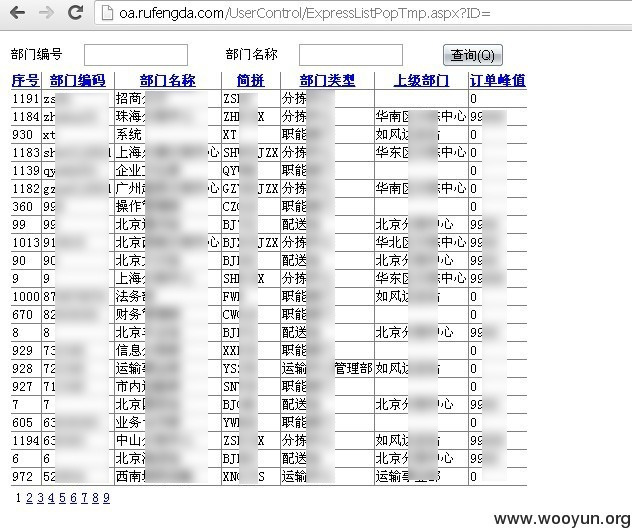

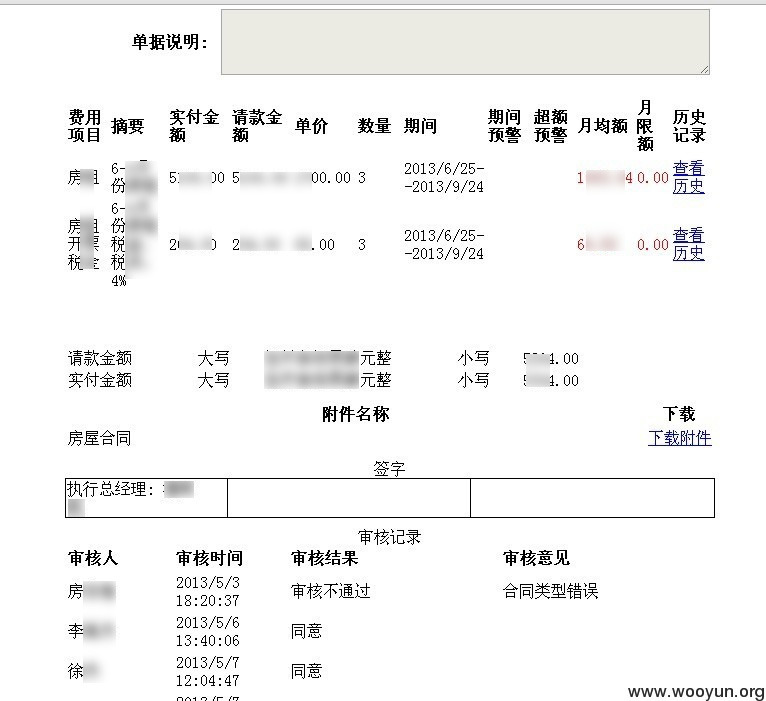

oa.rufengda.com 验证未登录方法是:在底部添加JS跳转到登录页,虽然定向到登录页,但数据在页面已经显示。

一些页面未验证登录 (图片没打码,感觉不是很敏感)

以上不是重点,重点是部分页面还存在注入漏洞,windows2008+oracle

更为重点的是oralce我不熟悉,只能盲注下了。

漏洞证明:

修复方案:

权限,过滤

版权声明:转载请注明来源 专业种田@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-05-28 11:12

厂商回复:

感谢后台帝对我们的支持与帮助,我这就找他们喝茶去。

最新状态:

暂无