漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014560

漏洞标题:凡客某验证码缺陷、认证缺陷,暴力破解测试1万帐号,成功56个

相关厂商:凡客诚品

漏洞作者: lijiejie

提交时间:2012-11-09 20:43

修复时间:2012-12-24 20:43

公开时间:2012-12-24 20:43

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-09: 细节已通知厂商并且等待厂商处理中

2012-11-12: 厂商已经确认,细节仅向厂商公开

2012-11-22: 细节向核心白帽子及相关领域专家公开

2012-12-02: 细节向普通白帽子公开

2012-12-12: 细节向实习白帽子公开

2012-12-24: 细节向公众公开

简要描述:

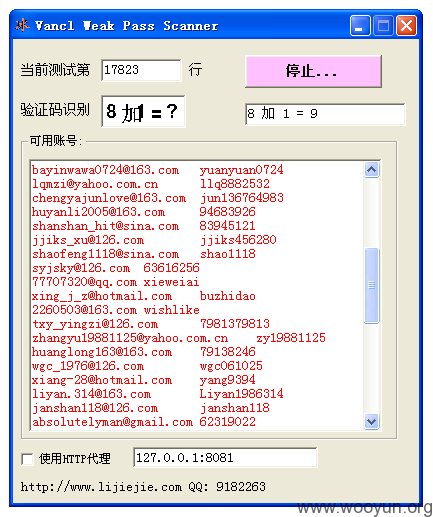

凡客某验证码设计缺陷,用户认证缺陷,可暴力破解,随机扫号1万,成功破解56个帐号

详细说明:

VJIA登录页验证码存在设计缺陷。

https://www.vjia.com/login/login.aspx?http://www.vjia.com/

这体现在:

1. 使用系统字体:

从数字1和9的特征可筛选出验证码中数字为Arial

通过对比,也可知“加减乘”为宋体。

2. 数字和操作符位置固定,扫描很少的几列,即可破解成功。

3. 系统后端没有对登录行为进行控制。

一旦验证码被破解,可无限进行测试。

漏洞证明:

修复方案:

1. 设计更好的验证码: 扭曲、位移、手写体等,你们更专业,可斟酌。

2. 单一IP登录错误次数和登录错误率同时达到上限。

即便验证码输入正确,也应该有第二层机制。

不能忽略验证码被破解这样的情况。

3. 单一IP单个用户登录错误次数到达上限,同理。

版权声明:转载请注明来源 lijiejie@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2012-11-12 10:57

厂商回复:

已提交相关部门,感谢您的关注与支持!验证码是个纠结的问题,更纠结的是那些泄露出去的库。。。

最新状态:

暂无