傲游浏览器两处漏洞组合可以把JS 代码注入到file 域,获取用户敏感信息..

第一处漏洞,浏览器接口没有合理判断可以调用的域,可以利用这个接口下载任意文件

接口将会从指定远程URL 中下载ZIP 解压包然后把数据释放到SD 卡中的webapp 中,如果没有插入SD 卡,那就会把文件释放到设备储存中

Download PoC :

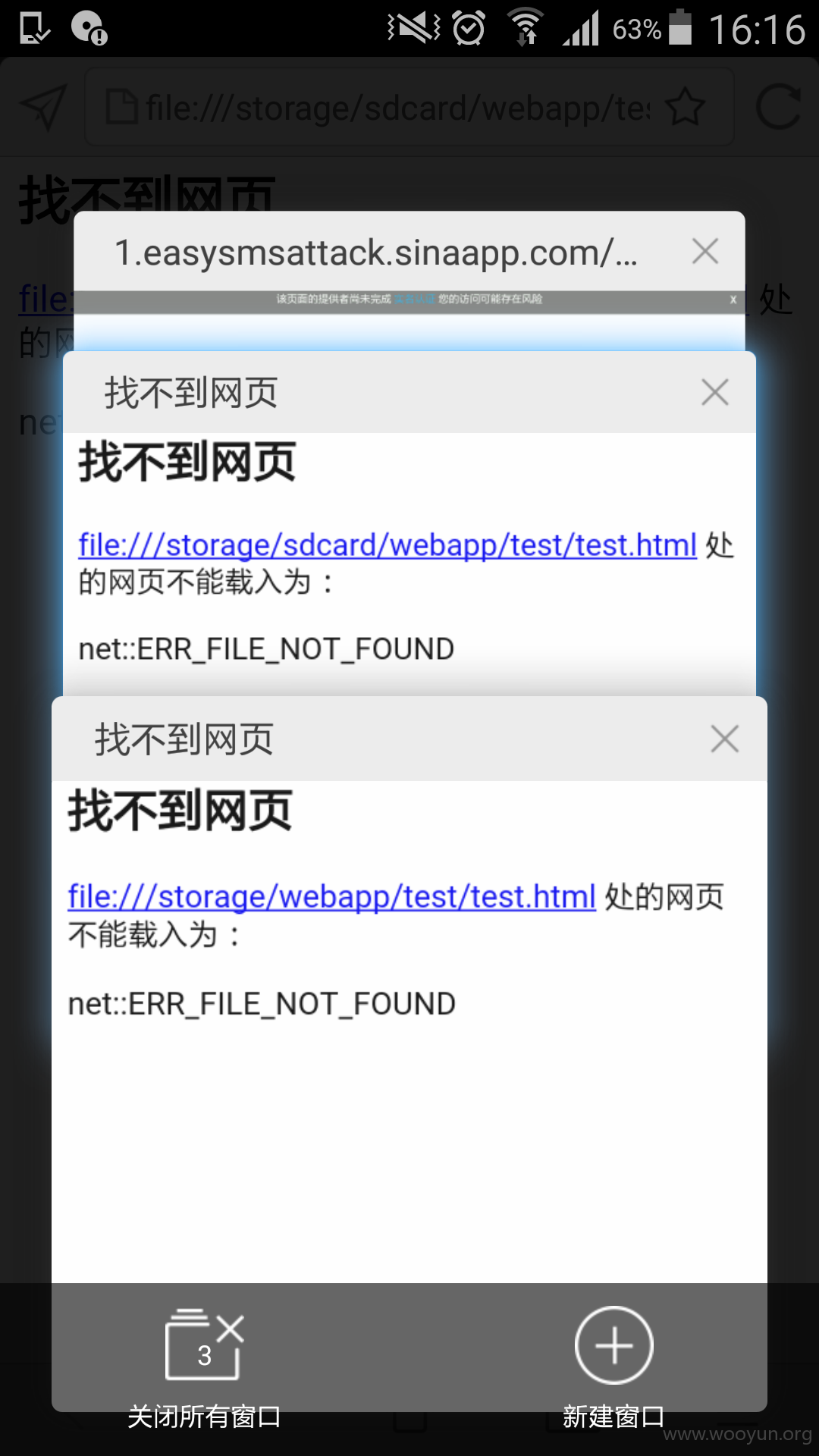

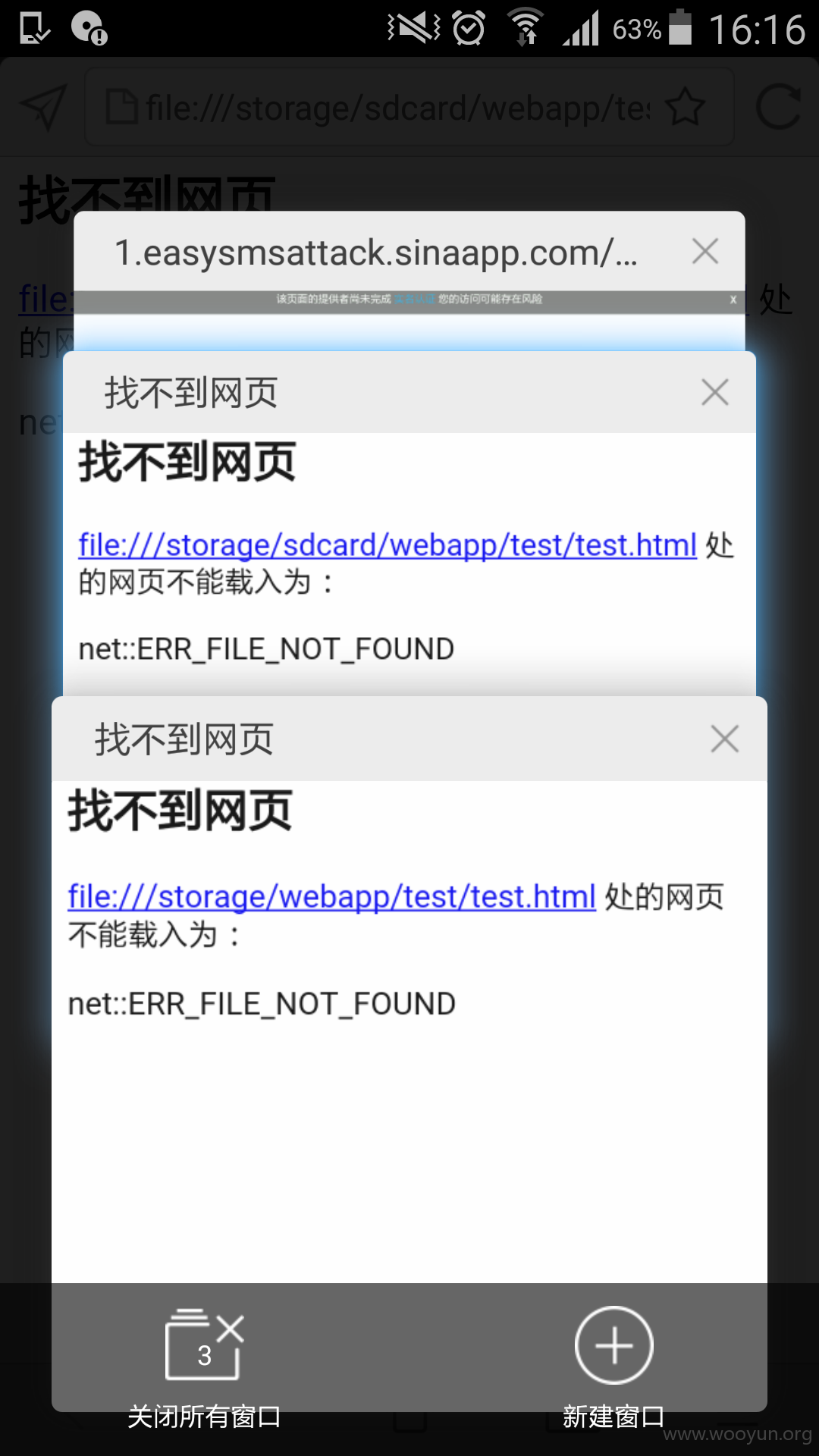

使用效果

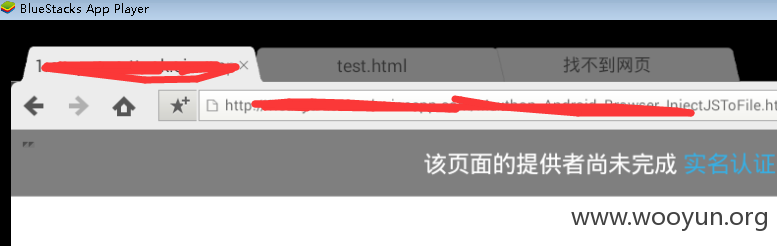

1.运行页面

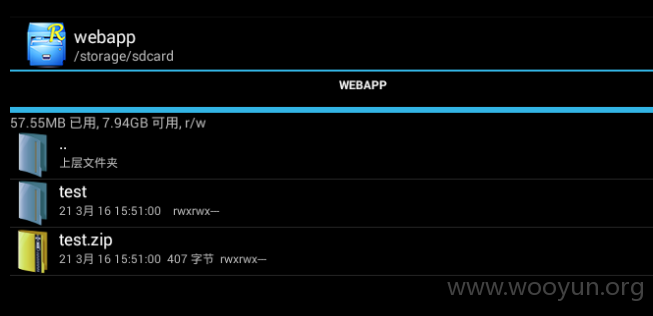

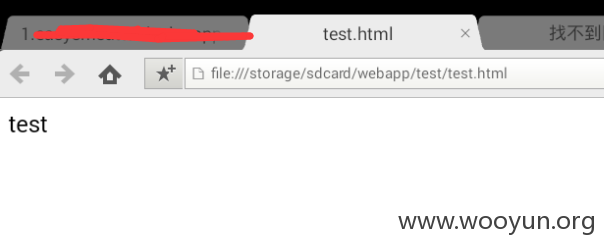

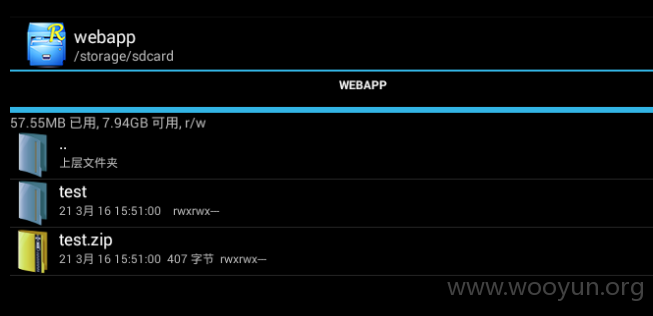

2.webapp 文件夹内的数据

第二处漏洞,使用浏览器的intent 协议让窗口打开下载好的文件

测试intent PoC :

测试intent PoC 执行效果

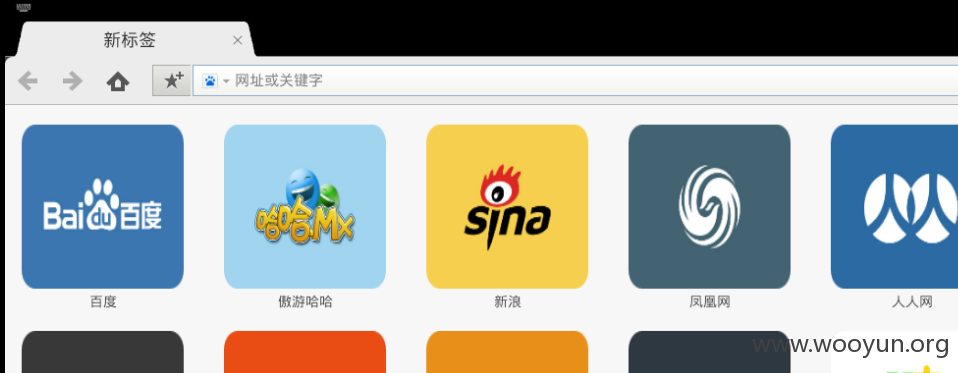

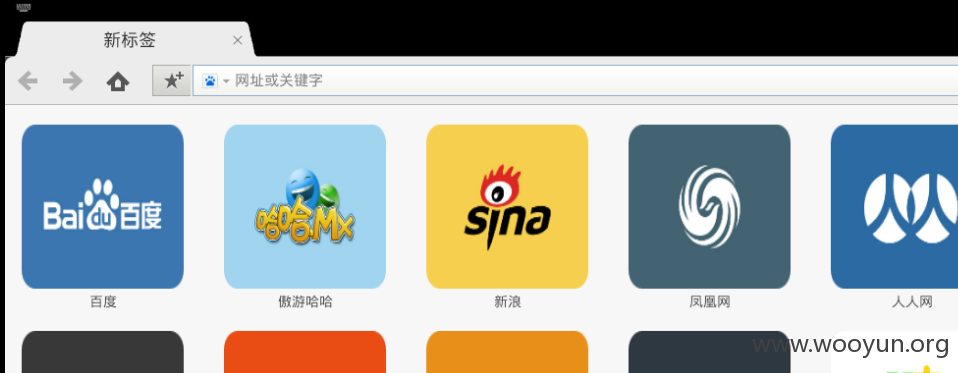

未执行intent PoC 之前:

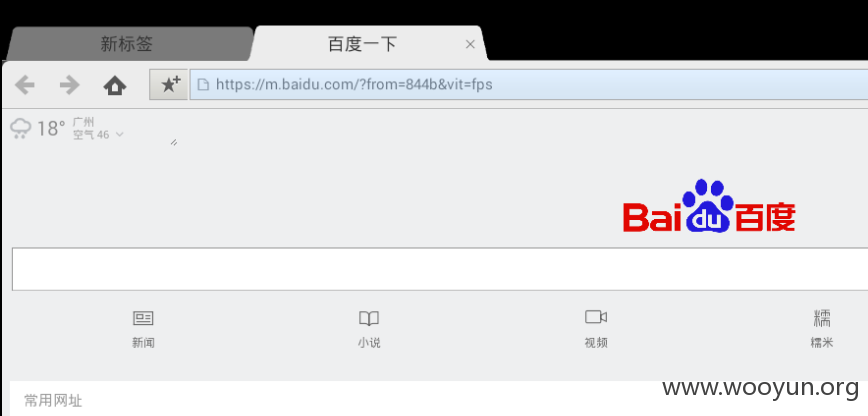

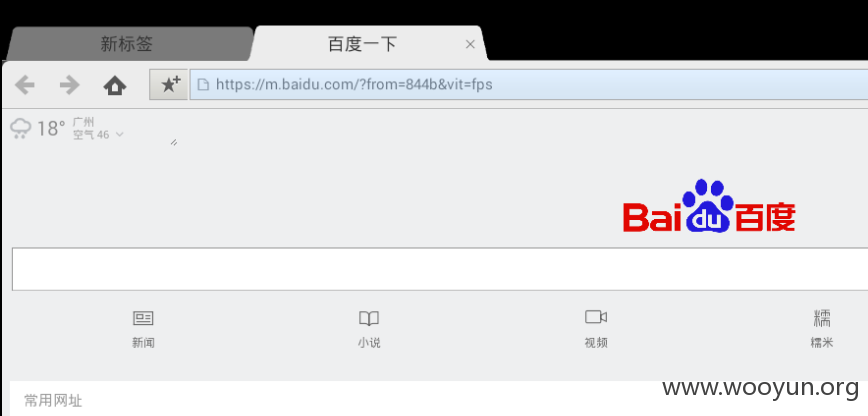

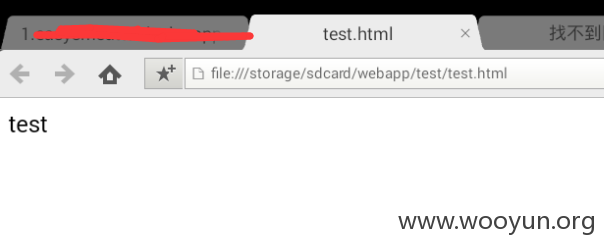

执行intent PoC 之后:

于是测试一下打开刚才用installapp 接口下载到本地的文件,顺利执行:

漏洞完整的利用过程如下:

第一步,构造好exploit.html ,让exploit.html 去读那些感兴趣的文件(为了方便测试,就读取文件自身的数据):

然后用ZIP 把exploit.html 打包

接下来写payload.html ,这部分主要是让浏览器下载exploit.html 到本地然后执行

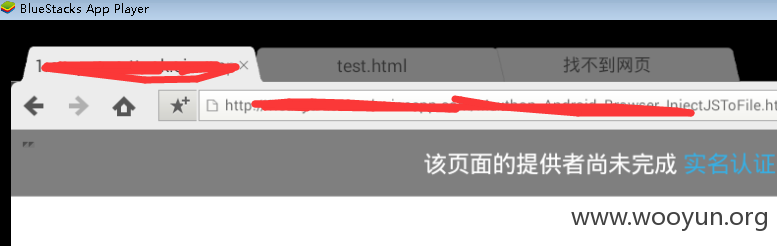

测试URL:http://**.**.**.**/Maxthon_Android_Browser_InjectJSToFile.html

漏洞证明:

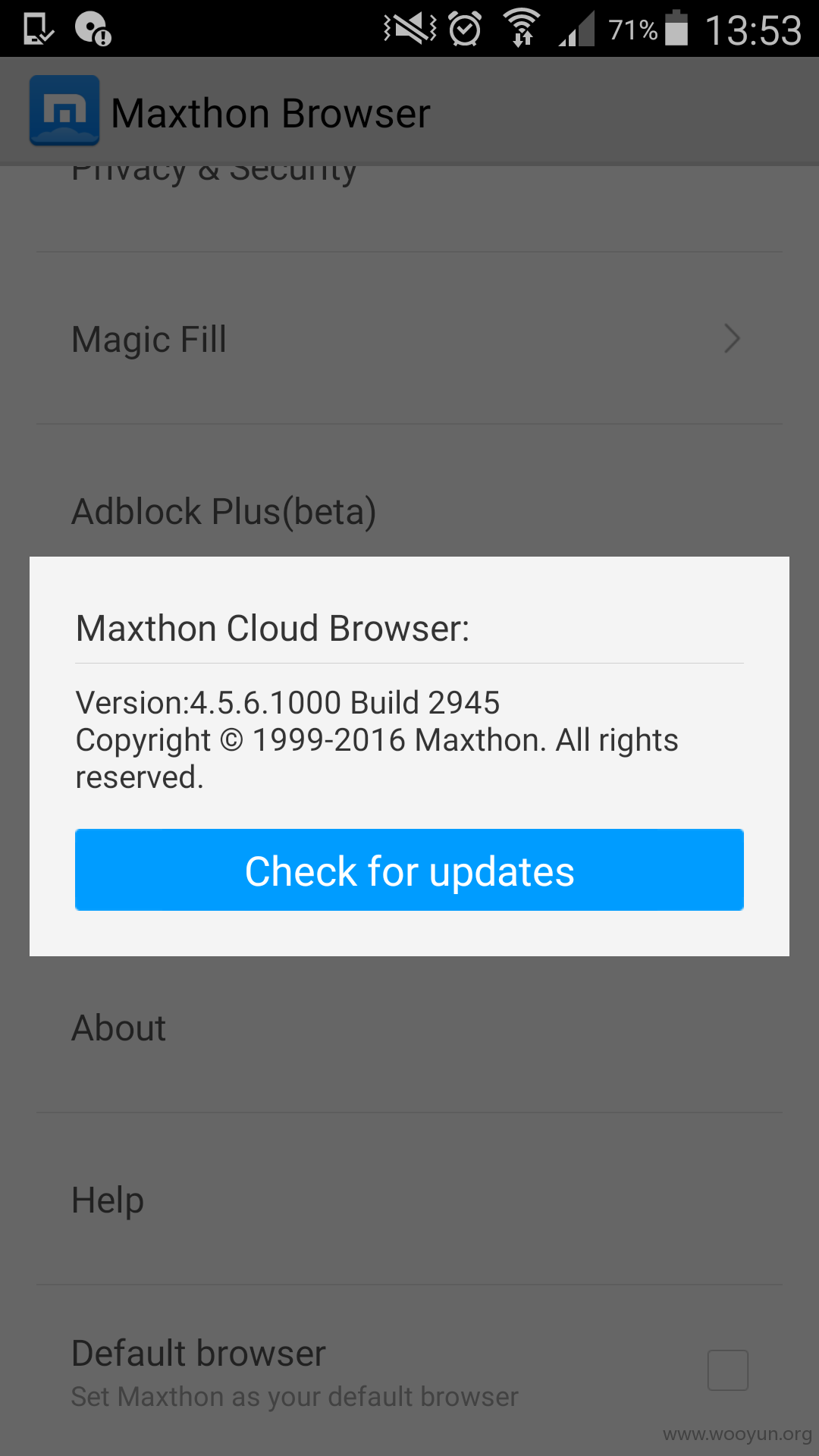

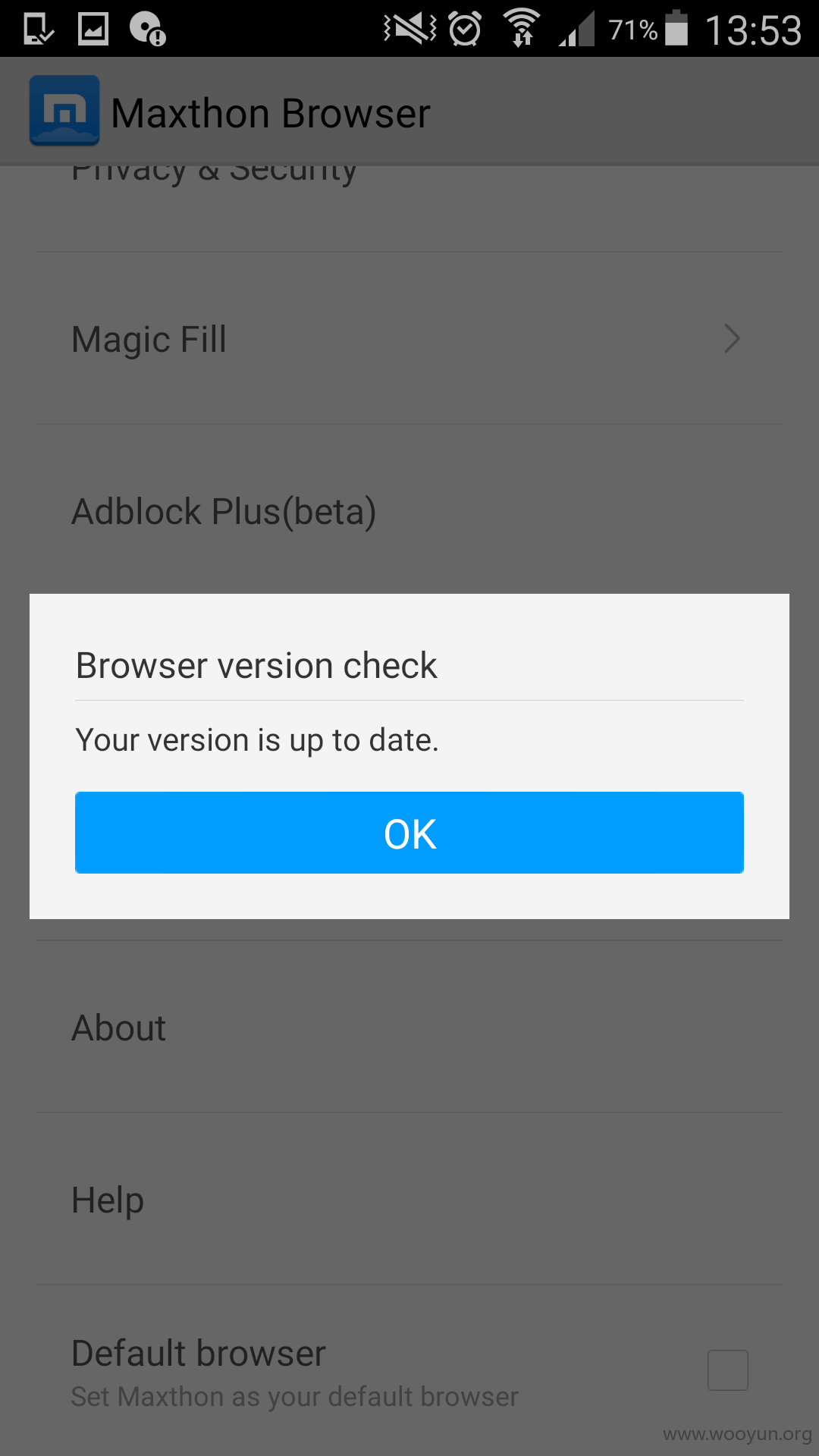

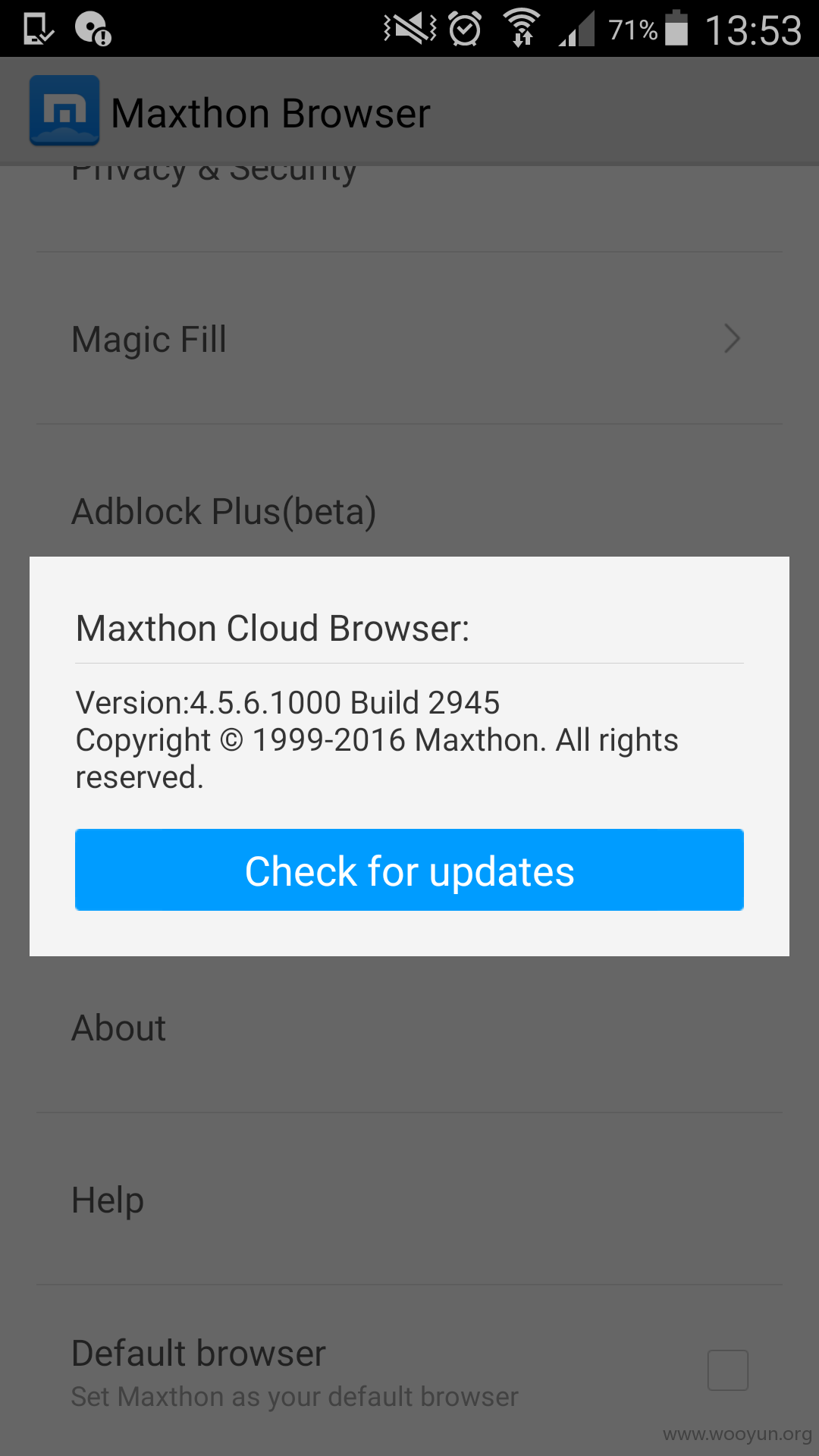

浏览器版本:

因为对android 的目录不太熟悉,所以测试都是在BlueStacks 下测试的.真实的漏洞在手机上测试也存在问题,但是目录没有填对所以没有正确执行.