漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-094791

漏洞标题:IOS全系统某处储存xss导致跨域命令执行(QQ、微信、浏览器、邮箱等中枪)

相关厂商:ios

漏洞作者: mango

提交时间:2015-01-30 20:54

修复时间:2015-05-05 11:38

公开时间:2015-05-05 11:38

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-30: 细节已通知厂商并且等待厂商处理中

2015-02-04: 厂商已经确认,细节仅向厂商公开

2015-02-07: 细节向第三方安全合作伙伴开放

2015-03-31: 细节向核心白帽子及相关领域专家公开

2015-04-10: 细节向普通白帽子公开

2015-04-20: 细节向实习白帽子公开

2015-05-05: 细节向公众公开

简要描述:

最后一次编辑,经过测试发现早在很久以前ios版本就存在了,可能存有很多年了,可以做到跨域命令执,可获取任意用户浏览网站cookie,危害非常大。

尖刀收小伙伴了~~

想了很久,还是提交乌云了,乌云曾经也是我学习的地方,是乌云让我成长,所以我认为不管怎样,人总要落叶归根的~ 滴水之恩应当涌泉相报~~~么么哒乌云~

详细说明:

一、详细说明:

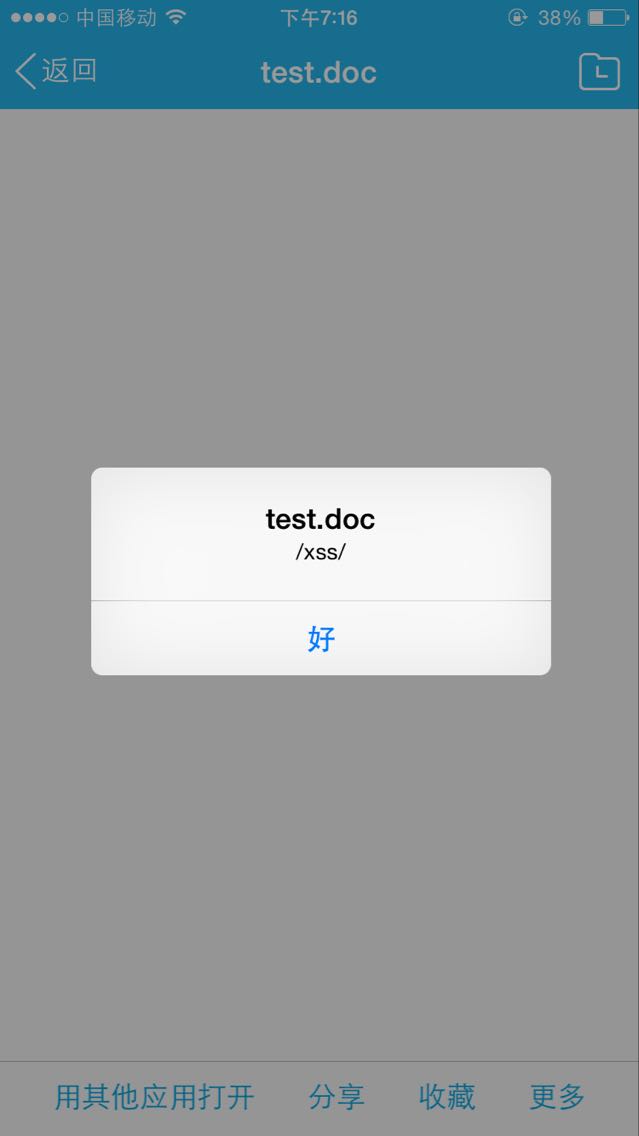

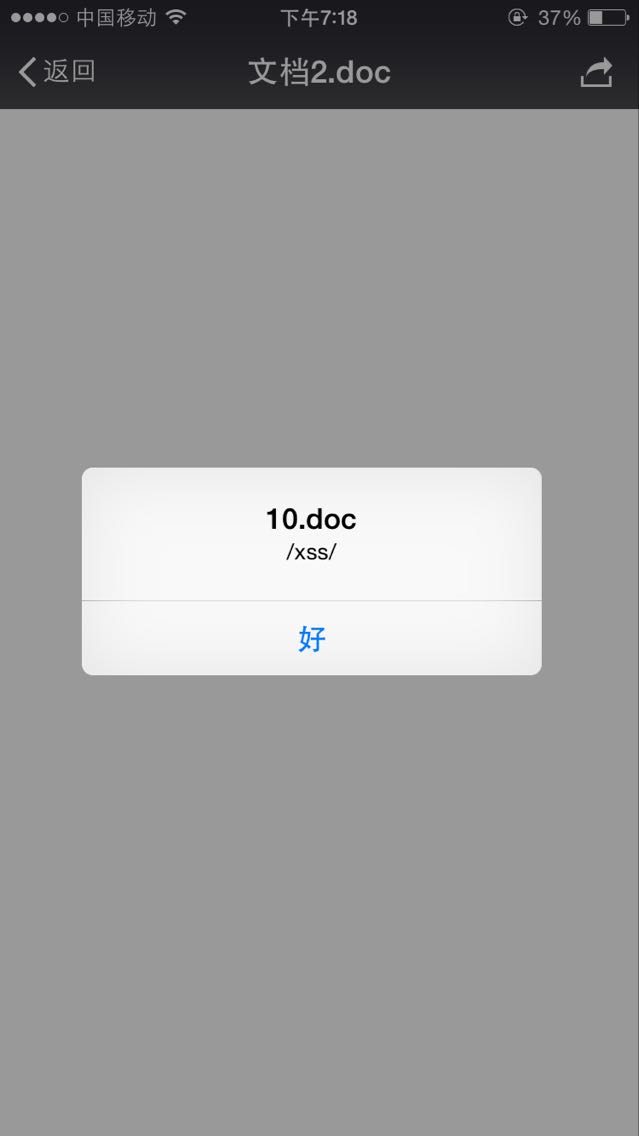

在IOS 系统中 都默认可以打开DOC文件 包括QQ 微信 浏览器等等

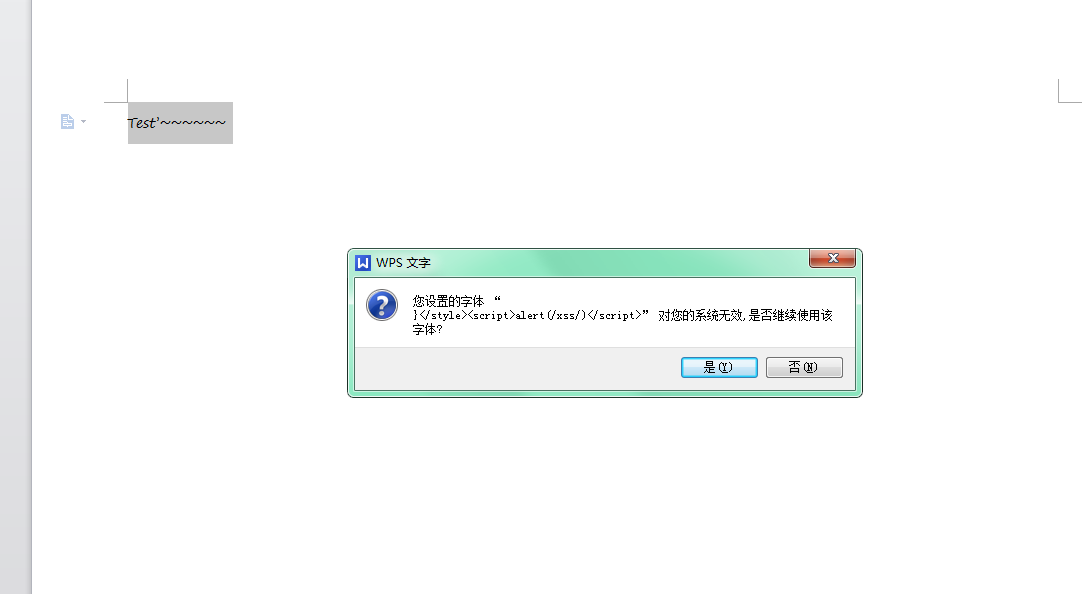

那么我们需要构造一个含有xss的文档

如图

在DOC文档中插入 特殊字符code

然后保存 发送给好友 或者微信好友 打开就会被xss

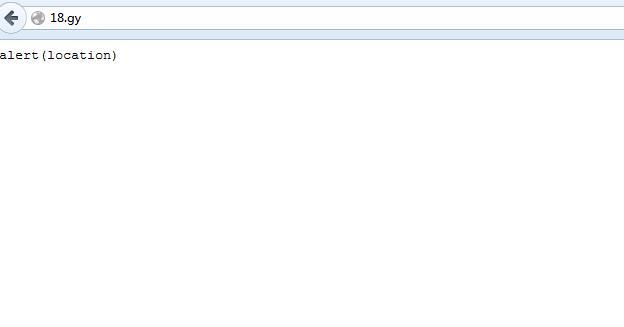

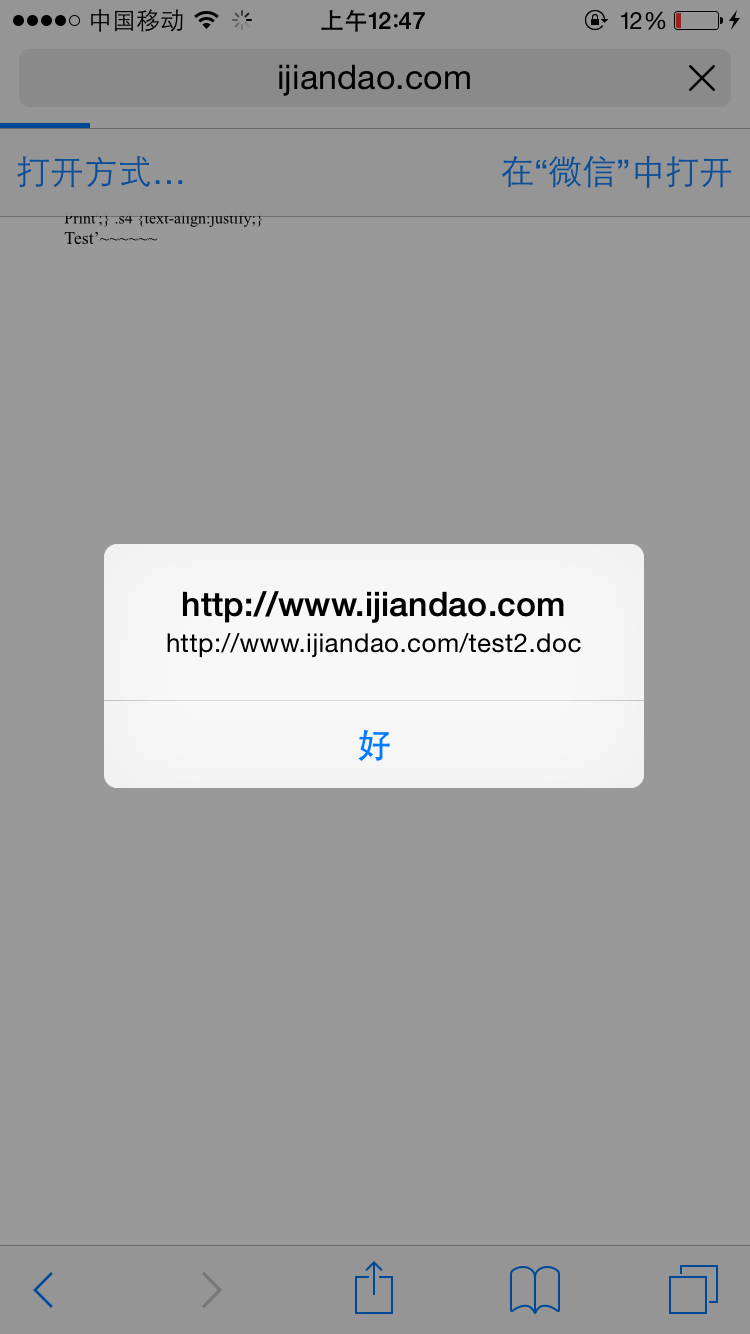

构造短地址(短地址首页改为xss)

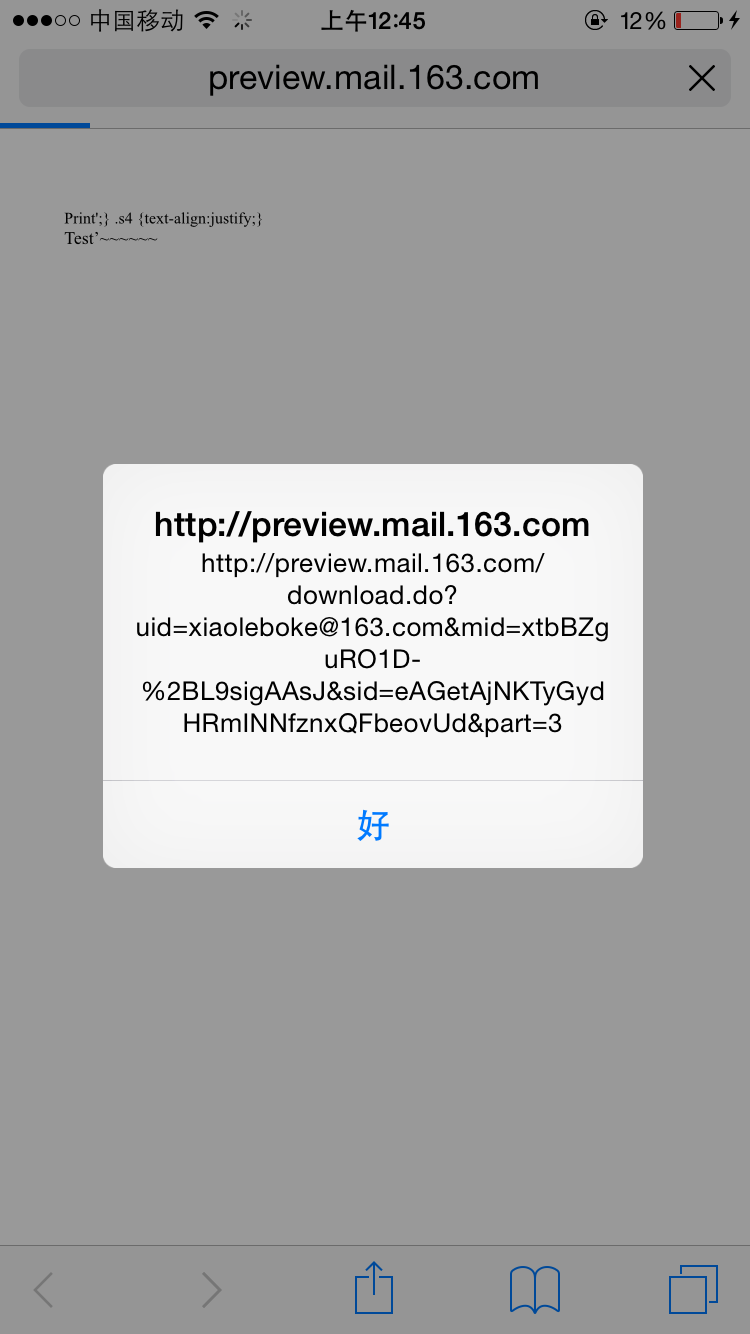

我们打开构造好POC 我们可以选择插入邮件系统发送给受害者 受害者打开后如下

所以可以跨域劫持用户cookie 包括命令执行等

漏洞证明:

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-02-04 11:36

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商的直接处置渠道,待认领。

最新状态:

暂无