漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129912

漏洞标题:百度某SDK设计缺陷导致手机敏感信息泄露(IMEI号和地理位置信息等)

相关厂商:百度

漏洞作者: 小荷才露尖尖角

提交时间:2015-07-28 12:38

修复时间:2015-10-27 17:24

公开时间:2015-10-27 17:24

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-28: 细节已通知厂商并且等待厂商处理中

2015-07-29: 厂商已经确认,细节仅向厂商公开

2015-08-01: 细节向第三方安全合作伙伴开放

2015-09-22: 细节向核心白帽子及相关领域专家公开

2015-10-02: 细节向普通白帽子公开

2015-10-12: 细节向实习白帽子公开

2015-10-27: 细节向公众公开

简要描述:

百度某SDK设计缺陷,导致可本地或远程获取手机的敏感信息

详细说明:

0x01 漏洞定位

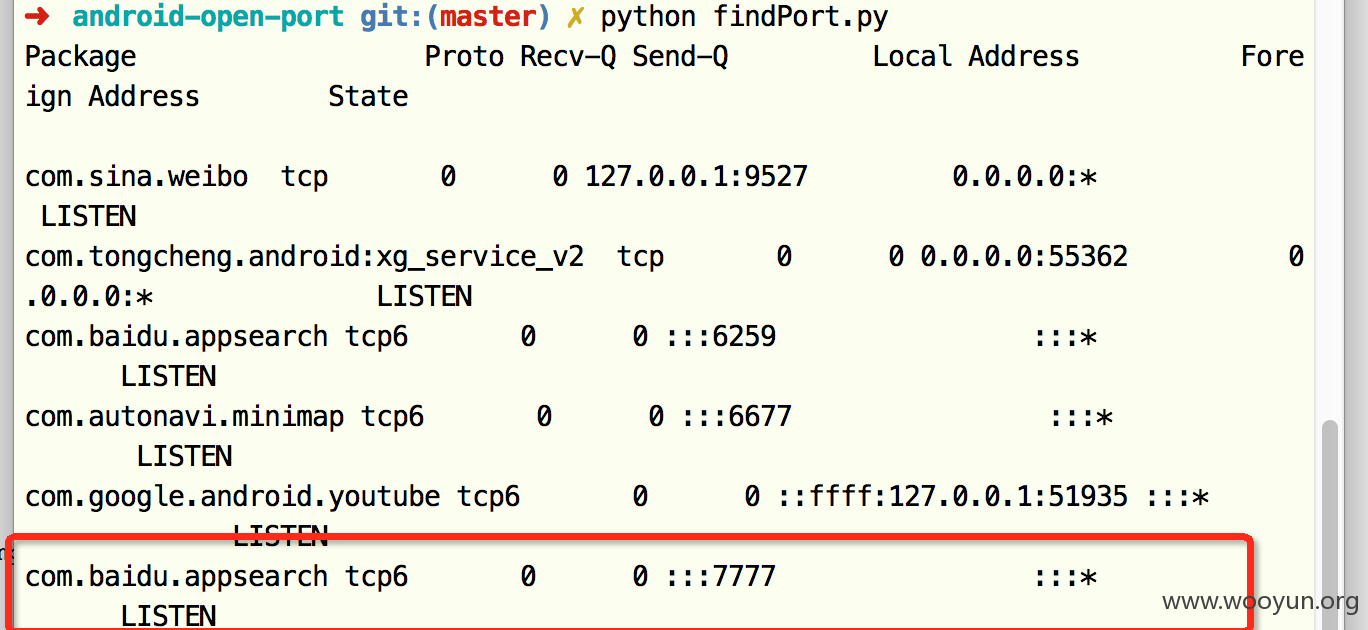

检测发现手机经常有应用会打开7777端口,并且在任意地址监听,于是便一探究竟。

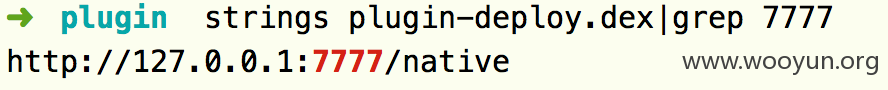

原来是百度手机助手(当前最新版)。然而直接在apk逆向后的代码中搜索7777或其16进制表示0x1e61却一无所获。最后发现手机助手apk是在运行的时候动态加载的plugin-deploy.dex打开了该端口。根据线索,

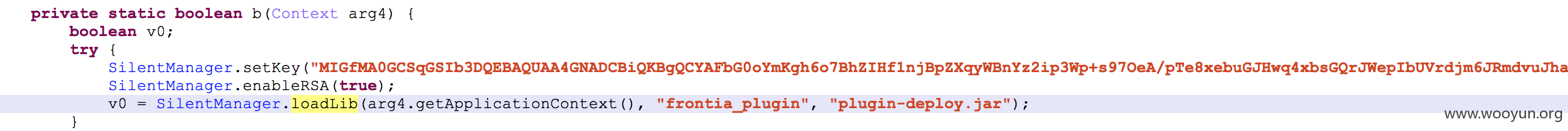

发现com.baidu.frontia.FrontiaApplication类对安装包中的plugin.dex解密后动态加载。

安装百度手机助手,对应用目录下的plugin.dex进行分析,该文件实际是一个odex文件,需要按如下步骤转换为dex

最后生成的out.dex就可以使用JEB打开了。

0x02 漏洞分析

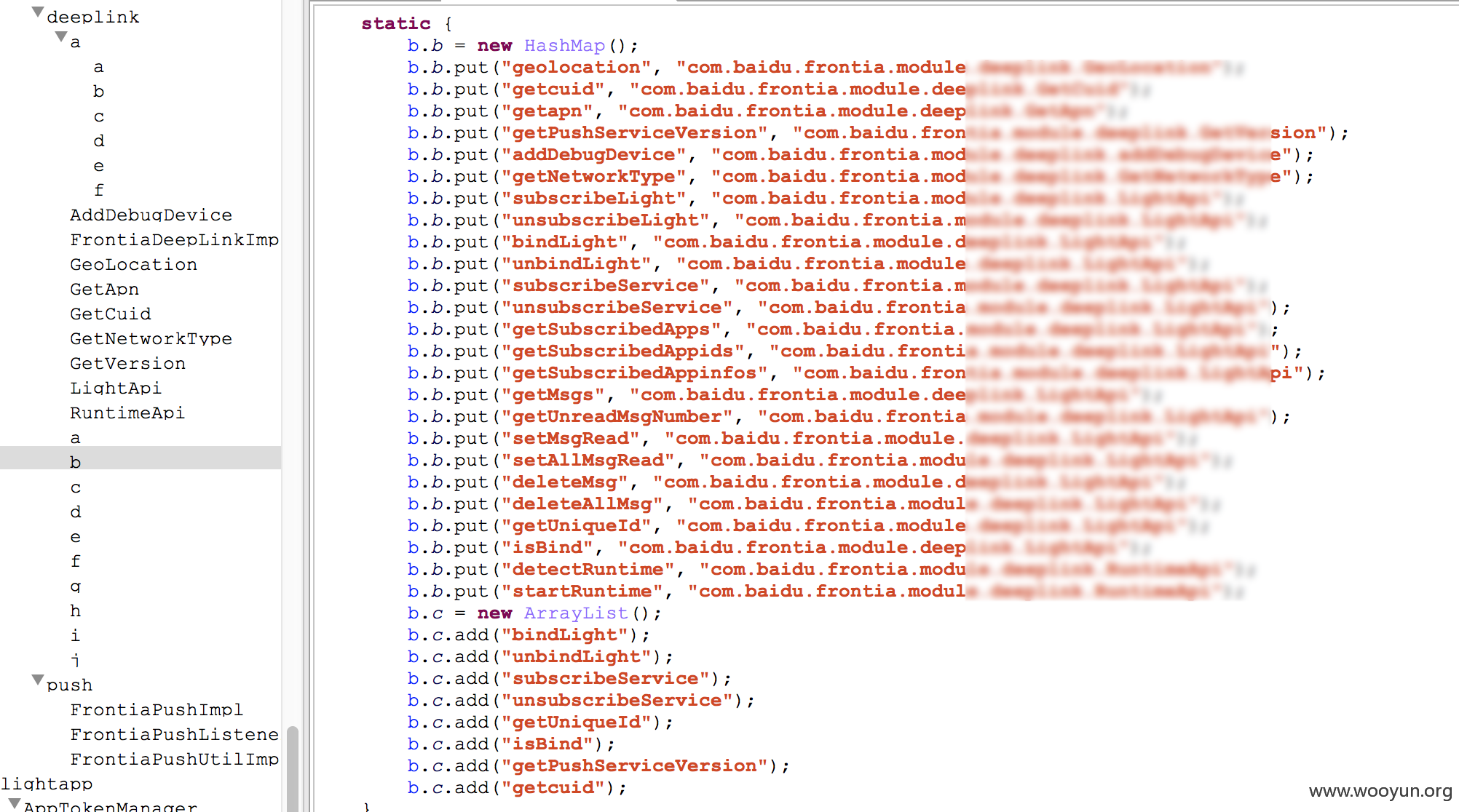

简单搜索可发现out.dex打开了7777端口进行监听,会对发往该端口的HTTP请求进行响应,见com.baidu.frontia.module.deeplink下的各类及方法,如图所示。

也就是说,可以通过访问http://IP:7777/command?callback=xyz&...的形式本地或者远程获取手机的敏感信息、或者执行命令。

对百度手机助手而言,对应于上图左边红框中的类,实际支持的command包括

,以及LightApi或RuntimeApi类支持的一些命令。

上图右边位于com.baidu.frontia.module.deeplink.a中,反映了SDK可以支持的远程传入的命令以及对这个命令进行处理的类。使用SDK的应用可以根据情况进行配置,例如我们发现许多使用该SDK的应用还支持geolocation命令,可以通过访问 http://IP:7777/geo***?callback=xyz 的形式远程获取手机的地理位置信息。下面是另一个使用百度SDK应用(熊猫驾信,当前最新版)支持的命令

与百度手机助手相比,增加了对

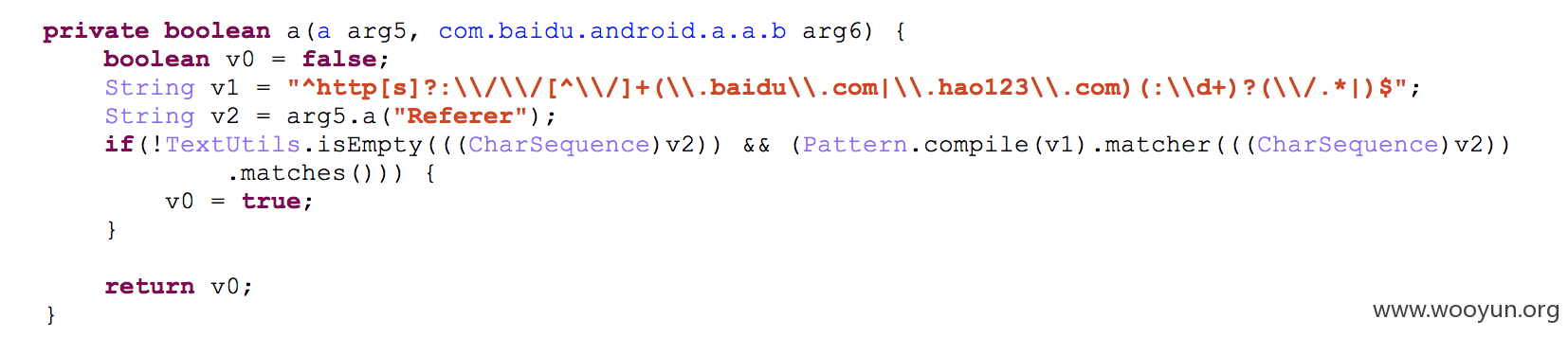

等command的支持。而且还对HTTP请求的Referer进行了判断。

查了下百度的frontia,介绍见<http://developer.baidu.com/wiki/index.php?title=docs/frontia>,确实是百度的SDK,下载安卓版本的Demo后,按照0x01中的方法生成dex,发现支持geolocation、getcuid和getapn三个命令。

至此,我们可以得出这样的结论,由于百度frontia SDK设计缺陷,导致使用该SDK的应用开放7777端口,本地或者远程攻击者至少可以通过该端口获取手机的地址位置、IMEI、APN等信息,进一步可以通过LightApi或者RuntimeApi执行命令(尚未验证)。由于不同应用对该SDK的配置和使用不同,支持的命令有所不同,危害的表现形式也不同。

漏洞证明:

0x03 漏洞证明

对于百度手机助手:

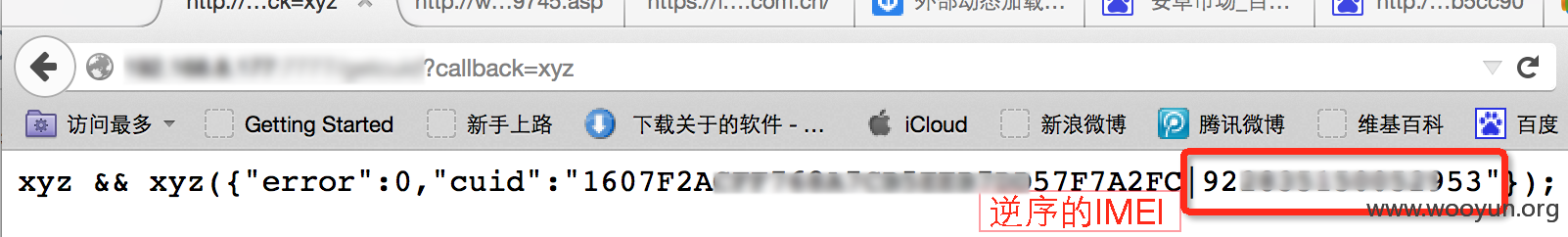

远程获取手机的IMEI

对于熊猫驾信:

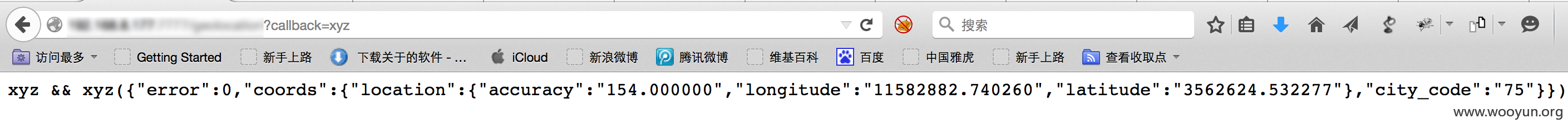

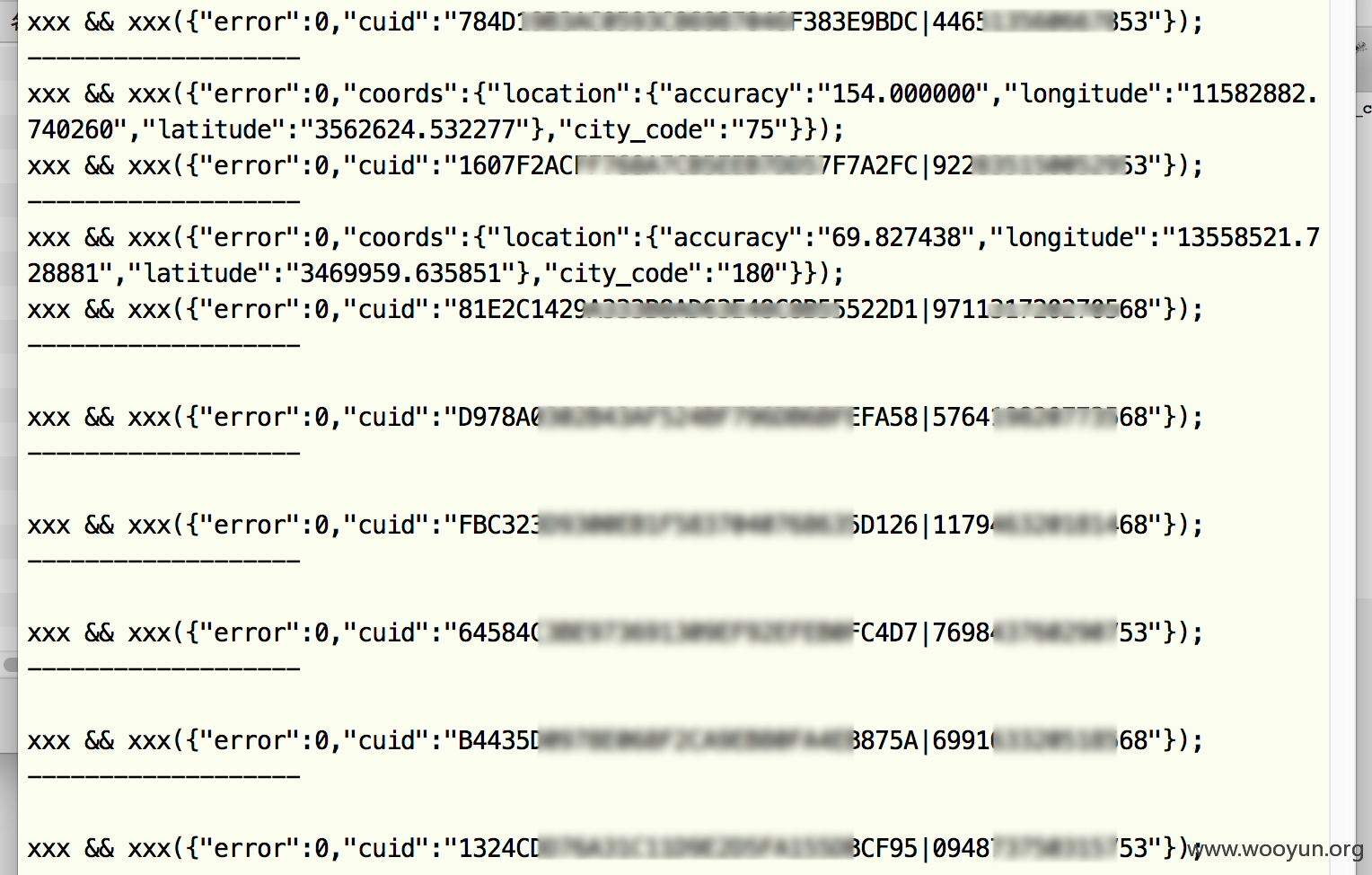

远程获取手机的地理位置信息

上述漏洞也可以本地在127.0.0.1利用,使得本不具备android.permission.READ_PHONE_STATE和android.permission.ACCESS_FINE_LOCATION权限的本地应用读取IMEI和地理位置信息。

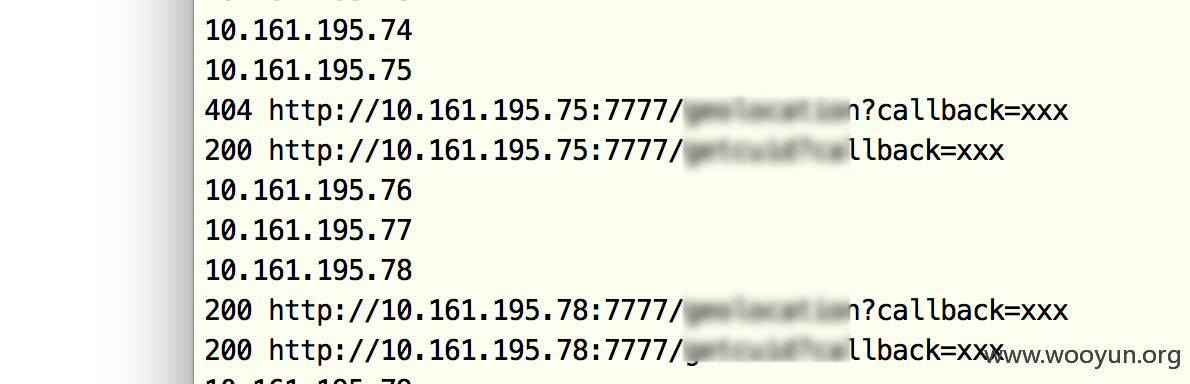

利用手机的热点功能,在3G/4G内网内扫描,可以批量获取手机的IMEI和地理位置信息,发现许多主机都打开了7777端口。

扫描一个C段的结果

这样就可以用来追踪某些手机所处的地理位置(需要同时支持geolocation和getcuid接口)

试验中也发现,许多知名不知名的应用均打开7777端口,而且只有一个实例进程运行。当把其中一个打开7777端口的应用卸载后,另外一个使用SDK的应用又会打开7777端口又会继续监听,至少发现百度手机助手、安卓市场、爱奇艺视频、熊猫驾信、百度地图等应用受到影响,漏洞的危害则取决于应用如何使用和配置SDK。

修复方案:

1、不要在任意地址监听7777端口。

2、如果只在本地地址监听,仍然属于一个漏洞,但风险较低,如何修复取决于如何取舍SDK的功能,你们更专业。

版权声明:转载请注明来源 小荷才露尖尖角@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-07-29 17:23

厂商回复:

感谢提交

最新状态:

暂无