漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-094767

漏洞标题:阿里支付宝钱包最新版代码执行漏洞(有环境条件限制)

相关厂商:阿里巴巴

漏洞作者: Guardian

提交时间:2015-01-30 17:39

修复时间:2015-04-02 10:23

公开时间:2015-04-02 10:23

漏洞类型:远程代码执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-30: 细节已通知厂商并且等待厂商处理中

2015-02-03: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-03-30: 细节向核心白帽子及相关领域专家公开

2015-04-09: 细节向普通白帽子公开

2015-04-19: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

支付宝钱包最新版代码执行漏洞

详细说明:

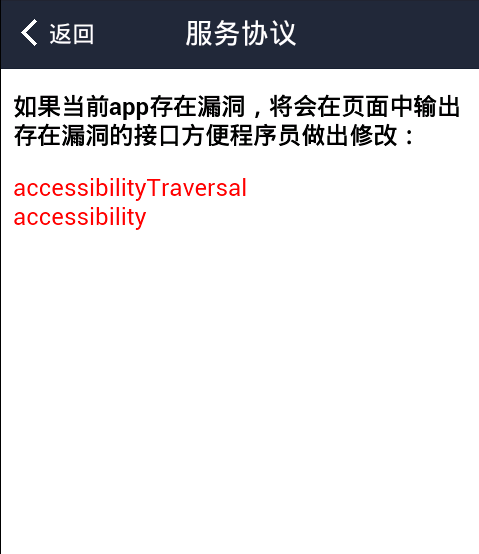

支付宝钱包android 最新版由于没有过滤android系统自己添加的webview远程代码执行接口,当开启辅助功能后,像talkback、clockback、QueryBack等,系统会添加两个webview远程代码执行接口,如下图。用户注册页面--服务协议页面

另外登录后其他使用了webview的页面也都没有过滤这两个接口。

这个辅助功能是为那些视力或者听力不健全的用户提供的服务。他们属于社会弱势群体,当被劫持后就可能在用户手机安装木马等

漏洞证明:

poc:

http://www4.comp.polyu.edu.hk/~appsec/about/rceNew.html

访问如上页面会在本地/sdcard下生成以漏洞接口为文件名的txt文件。

可以写文件就可以写木马,还可以执行其他系统命令。

修复方案:

可以使用removeJavascriptInterface这个API移除。

编译版本如果比较低,比如android 10 ,里边的webvierw没有removeJavascriptInterface这个方法。可以采用反射调用的方式。

public void removeUnsafeJSInteface(WebView webView)

{

try {

Class mClass = Class.forName("android.webkit.WebView");

Method mGetMethod = mClass.getDeclaredMethod("removeJavascriptInterface", String.class);

mGetMethod.setAccessible(true);

mGetMethod.invoke(webView, "searchBoxJavaBridge_");

mGetMethod.invoke(webView, "accessibility");

mGetMethod.invoke(webView, "accessibilityTraversal");

} catch (Exception e) {

}

}

版权声明:转载请注明来源 Guardian@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-02 10:23

厂商回复:

经业务测试最新版中不存在此问题。

最新状态:

暂无