漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0144651

漏洞标题:天天基金网Android客户端账户密码本地明文存储及可被远程窃取

相关厂商:东方财富网

漏洞作者: 大头鬼

提交时间:2015-10-03 16:00

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:远程代码执行

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-03: 细节已通知厂商并且等待厂商处理中

2015-10-08: 厂商已经确认,细节仅向厂商公开

2015-10-11: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-12-02: 细节向核心白帽子及相关领域专家公开

2015-12-12: 细节向普通白帽子公开

2015-12-22: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

账户密码本地明文存储及可被远程窃取

详细说明:

1.账号密码本地明文存储。

2.利用webview漏洞远程窃取本地账号密码数据。

漏洞证明:

Android客户端下载地址:http://**.**.**.**/app/

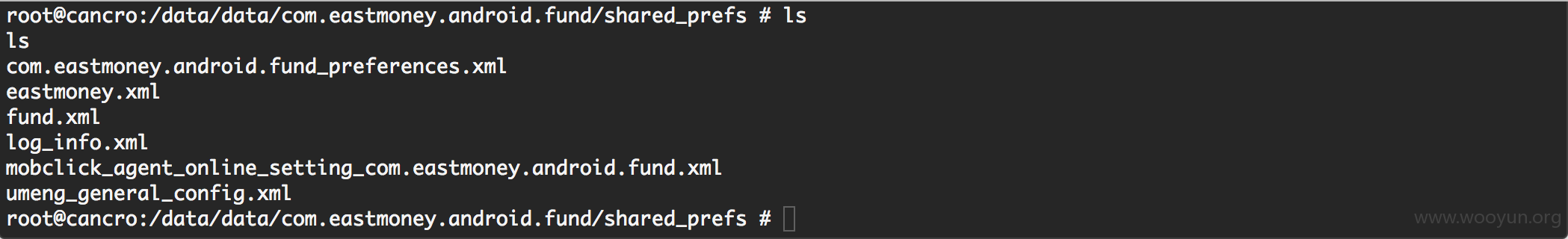

apk : com.eastmoney.android.fund, 53, 4.0.2, 天天基金网

apkmd5: 9e317ff54f4b603860ff43a80a3a3cd8

证书 :

certmd5: 80a7ddcbbd0574f59f1acbfda7b967df

issuer: O=eastmoney

subject: O=eastmoney

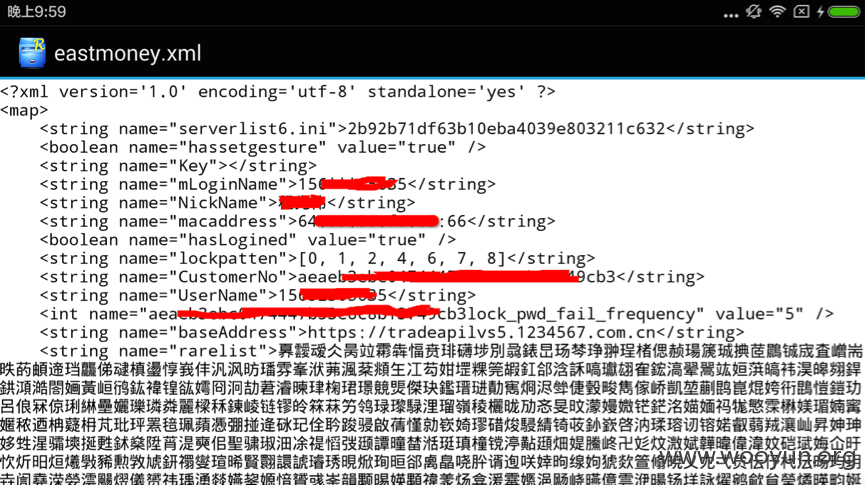

账户详细明文存储在本地eastmoney.xml文件中:

用户姓名、手机号、账户ID、手势密码明文存储:

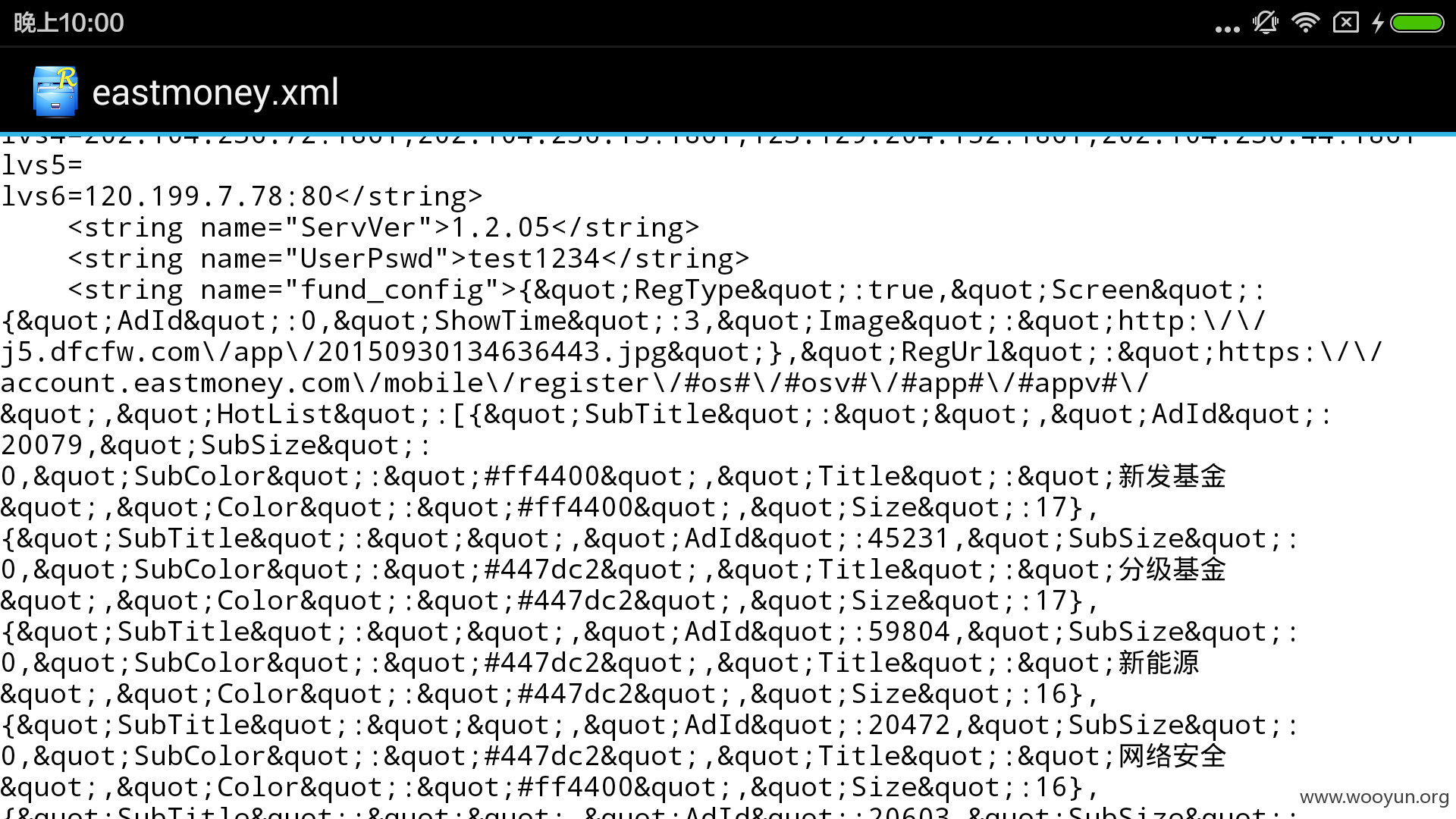

密码明文存储:

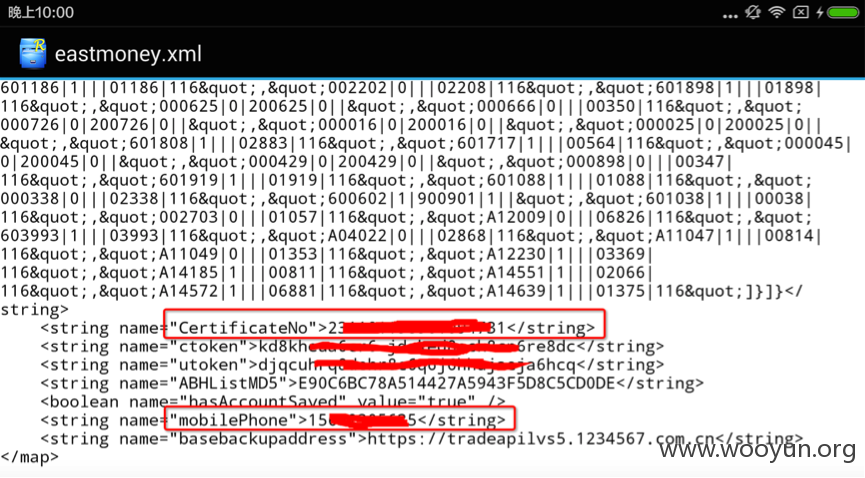

身份证号、token信息、手机号明文存储:

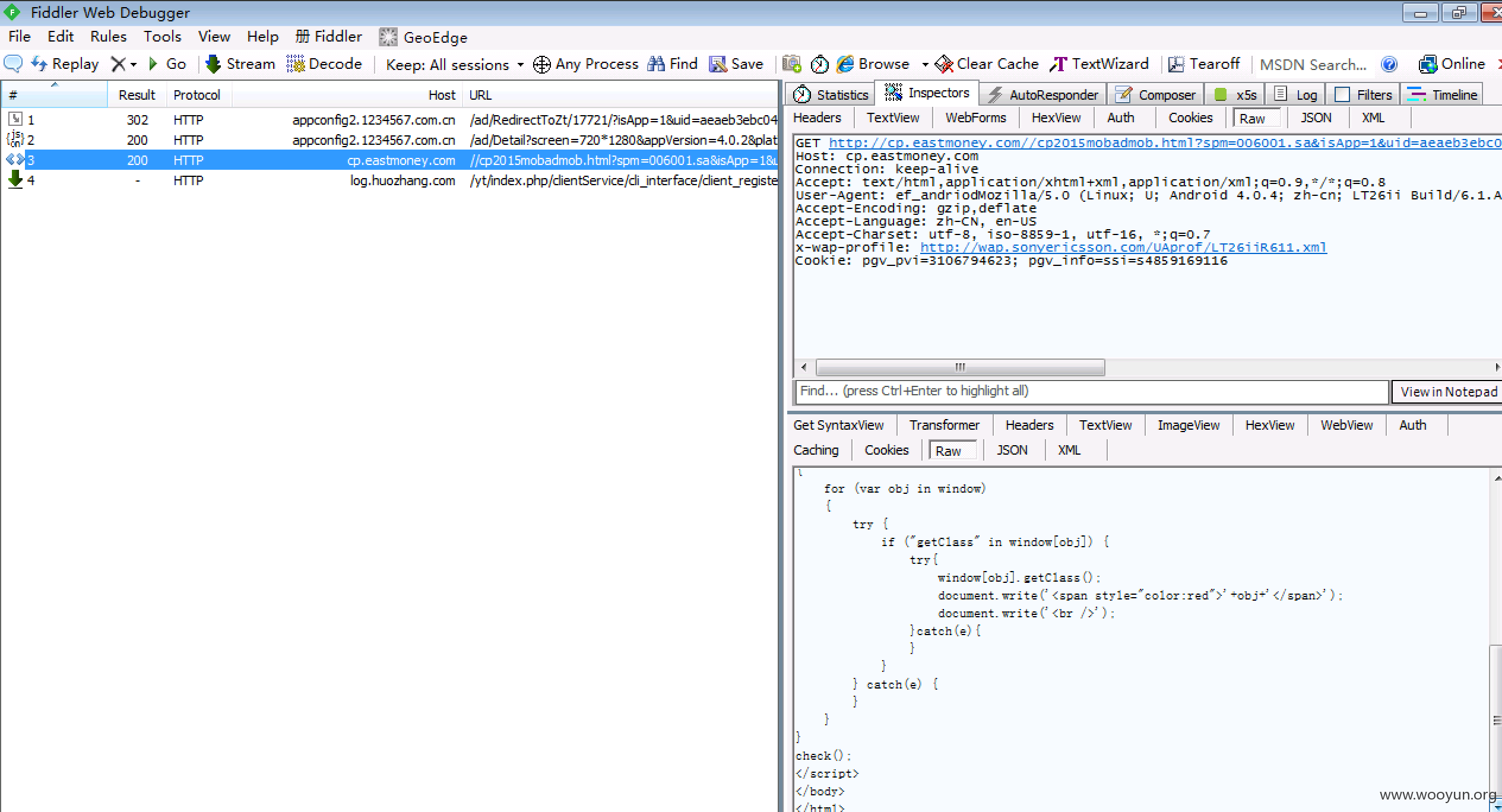

将webview漏洞检测代码替换服务端返回的html数据:

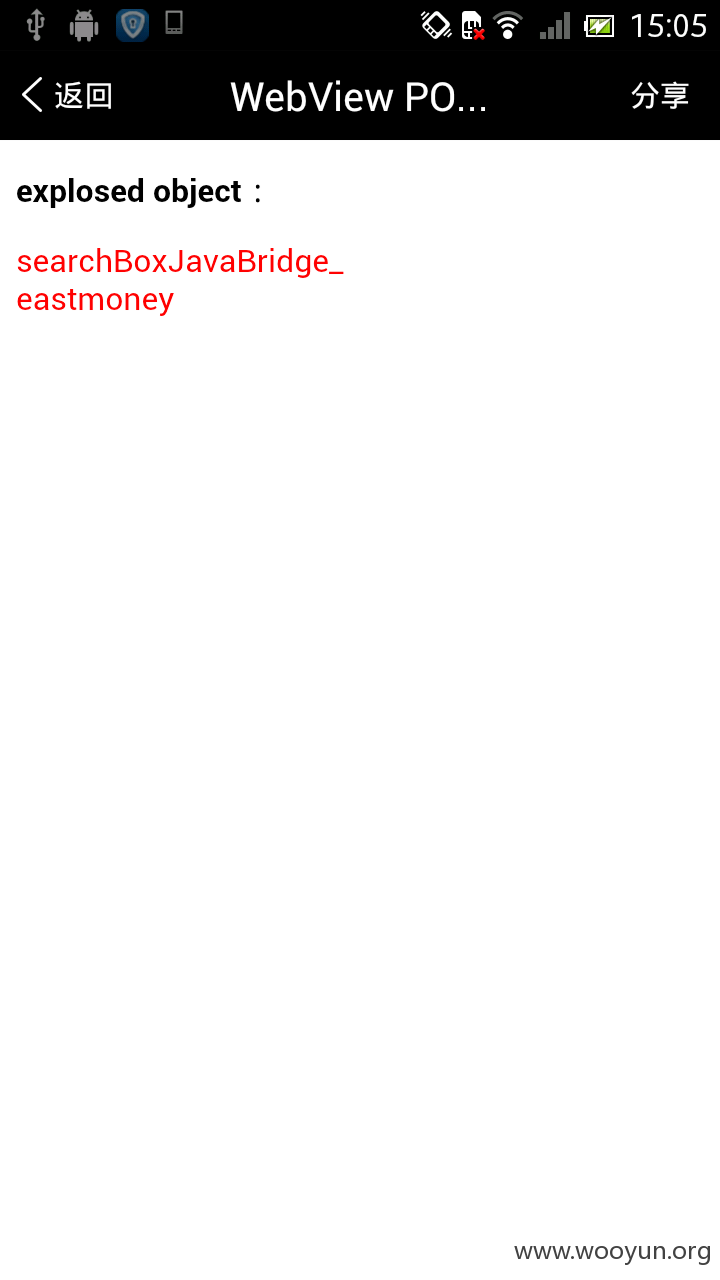

客户端界面显示暴露的webview JS接口对象:

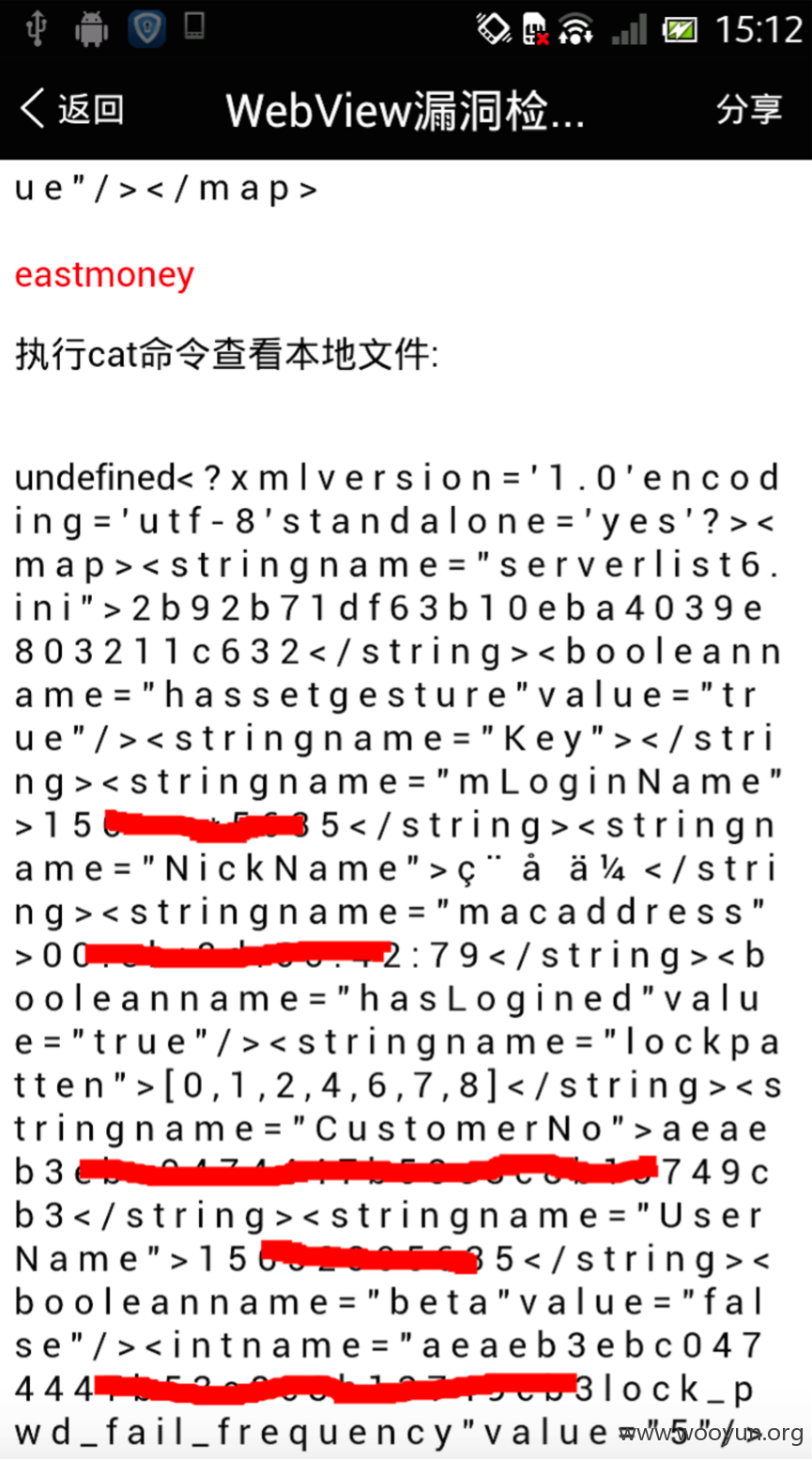

利用暴露的JS接口对象,执行cat命令,查看本地eastmoney.xml文件内容(这里所用的poc只是在客户端界面显示文件内容,还可以将读取的内容传递到远程服务器上):

修复方案:

版权声明:转载请注明来源 大头鬼@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2015-10-08 16:37

厂商回复:

我们在安全检查中已发现该问题,已安排了升级,感谢您的再次提醒,同时请留下联系方式,我们会给你送上小礼物。

最新状态:

暂无