漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093293

漏洞标题:某物流公司多处问题

相关厂商:日昱物流有限公司

漏洞作者: 0x70

提交时间:2015-01-22 15:08

修复时间:2015-03-08 15:10

公开时间:2015-03-08 15:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-22: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

日昱物流有限公司成立于1999 年9 月,是一家以经营公路、铁路、航空货物运输为主,仓储、配送为辅的现代物流企业。公司总部位于广州市白云区,下设广州、杭州、上海、武汉、绍兴、中大六大子公司,经过十几年的积极探索和发展,公司现已拥有沃尔沃、奔驰、日产UD、五十铃、东风等各类大型载重货运汽车100余辆的庞大运输车队,仓储总面积5万多平方米,各地大小货运网点100多处,优秀员工1000多名。

详细说明:

又来为乌云拉新厂商了!

主站:http://www.rywl.cn/

注入点一:

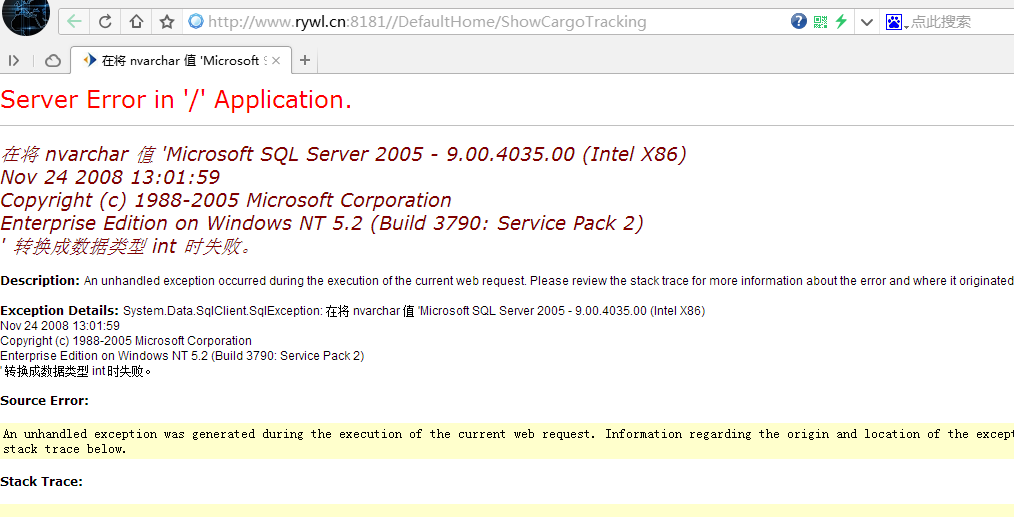

在主站页面的货物追踪(POST GET都行)

地址:http://www.rywl.cn:8181/DefaultHome/ShowCargoTracking?ydno=aaaa'&ydnoList=aaaa

注入点二:

在主站页面的网点查询

post包

deptName未过滤

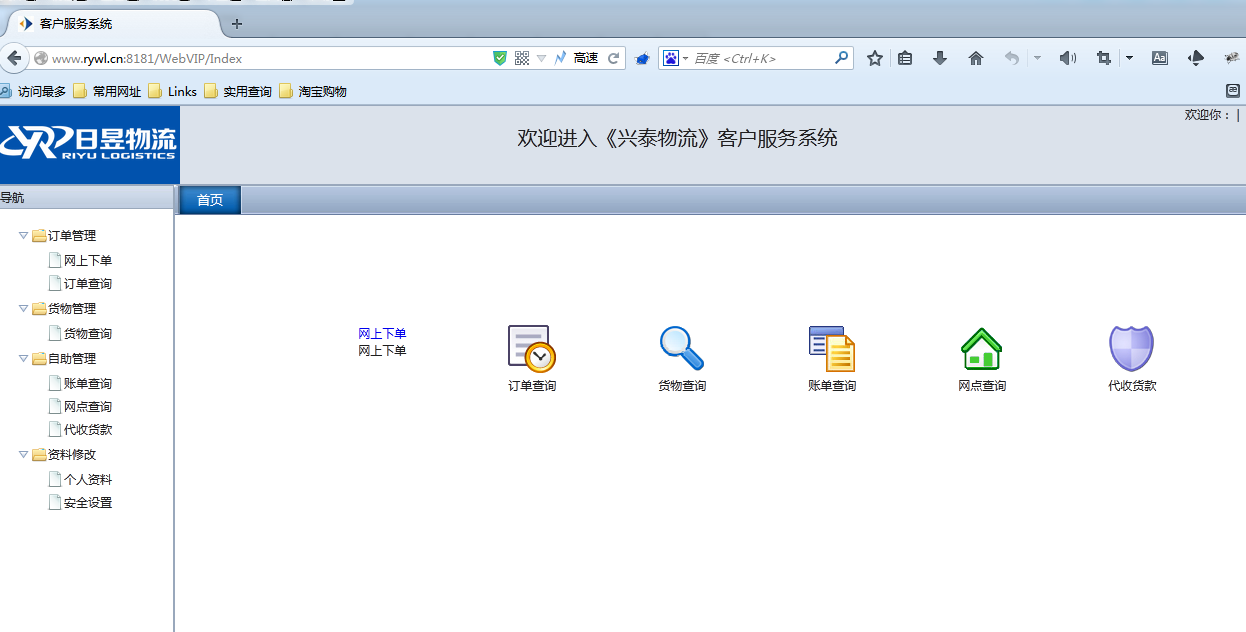

越权:http://www.rywl.cn:8181/WebVIP/Index

只用js跳转了,可绕过

漏洞证明:

修复方案:

验证 过滤

版权声明:转载请注明来源 0x70@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝