漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092463

漏洞标题:苏宁某站点存在鸡肋DB2注射(附验证脚本)

相关厂商:江苏苏宁易购电子商务有限公司

漏洞作者: lijiejie

提交时间:2015-01-17 21:17

修复时间:2015-03-03 21:18

公开时间:2015-03-03 21:18

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:2

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-17: 细节已通知厂商并且等待厂商处理中

2015-01-18: 厂商已经确认,细节仅向厂商公开

2015-01-28: 细节向核心白帽子及相关领域专家公开

2015-02-07: 细节向普通白帽子公开

2015-02-17: 细节向实习白帽子公开

2015-03-03: 细节向公众公开

简要描述:

苏宁某站点参数过滤不完整,存在部分SQL注射风险。

因为from关键词被过滤了,是一个利用价值较低的鸡肋DB2注射点。

详细说明:

注射点位于:

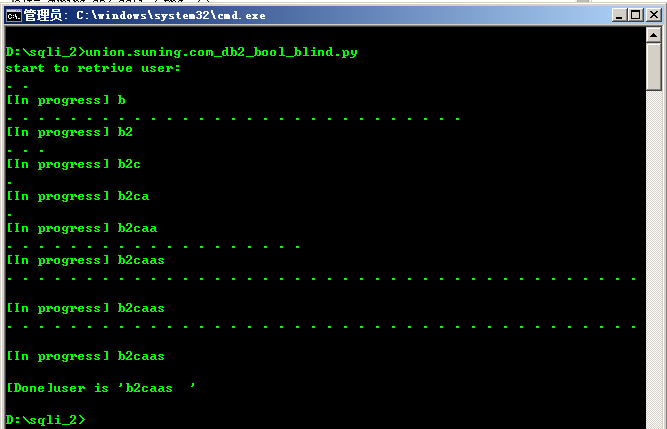

参数queryDto.name可注入。下图猜解user列的长度是8(证实存在user列)。

这个注射点鸡肋的原因是关键词from被过滤,而我未能找到很好的绕过方法。

DB2自身内置的函数不够强大,用于DOS攻击数据库服务器也有困难。

像MySQL中的sleep(),BENCHMARK(),MSSQL中waitfor delay,DB2却需要创建user function方可实现。

再者DB2也并不支持行内的注释(类似/**/),所以反复测试发现依然无法突破。。。

漏洞证明:

修复方案:

考虑增强参数过滤,例如过滤下ascii(),substr()

攻击者组合使用内置函数和系统模块,存在一定的本地文件读取和拒绝服务风险。

1=1这种表达式会被拦截,但1*2=2测试是可用的

版权声明:转载请注明来源 lijiejie@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-01-18 11:07

厂商回复:

感谢提交。

最新状态:

暂无