漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155864

漏洞标题:帮帮帐管理员邮箱密码泄露导致可重置任意用户密码

相关厂商:上海元升财务咨询有限公司(帮帮帐)

漏洞作者: 路人甲

提交时间:2015-11-25 17:47

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-25: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

管理员密码在github泄露,用户重置密码是通过管理员邮箱发送重置口令。所以你们懂的

详细说明:

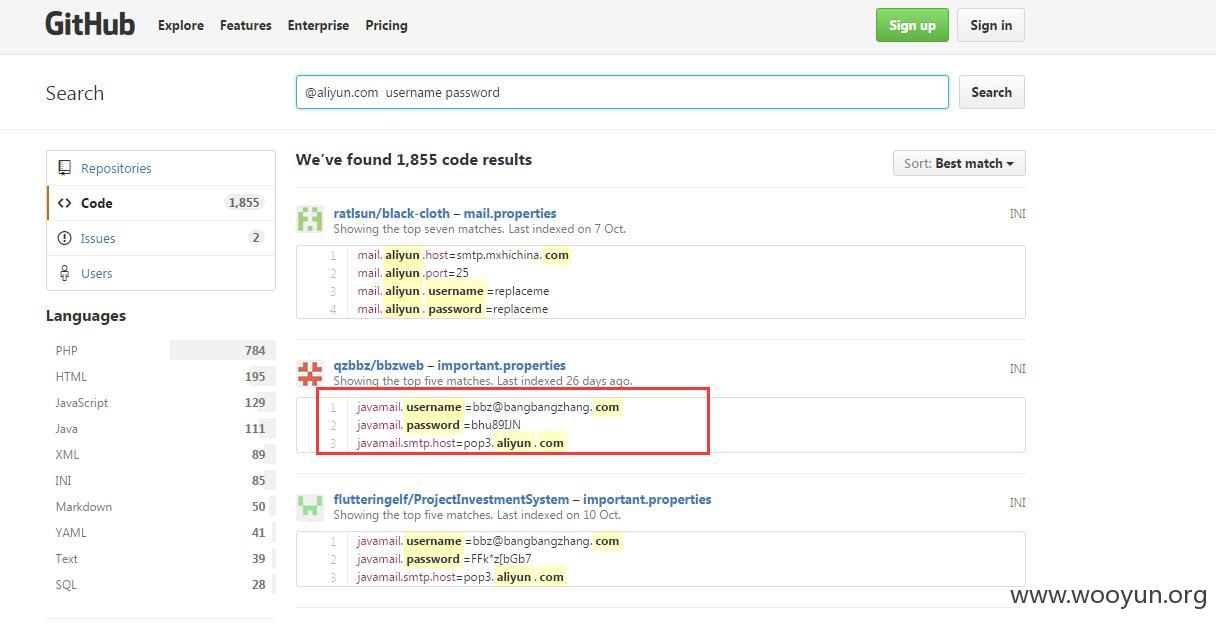

受@爱上平顶山大神帖子 WooYun: 百度人员信息泄露可导致内网渗透风险(聊天聊到优衣库) 启发,在github进行了下搜索轻松搞到一枚邮箱账号密码。

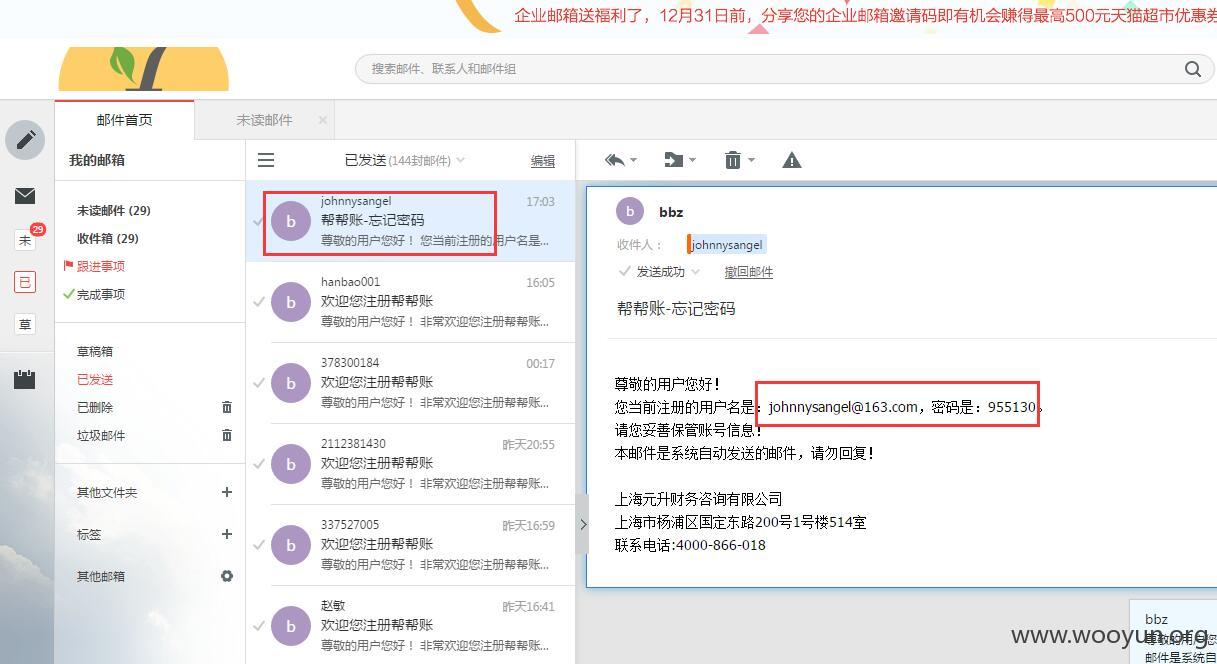

在http://mail.bangbangzhang.com/ 登陆邮箱界面使用上面的账号密码登陆查看到如下信息

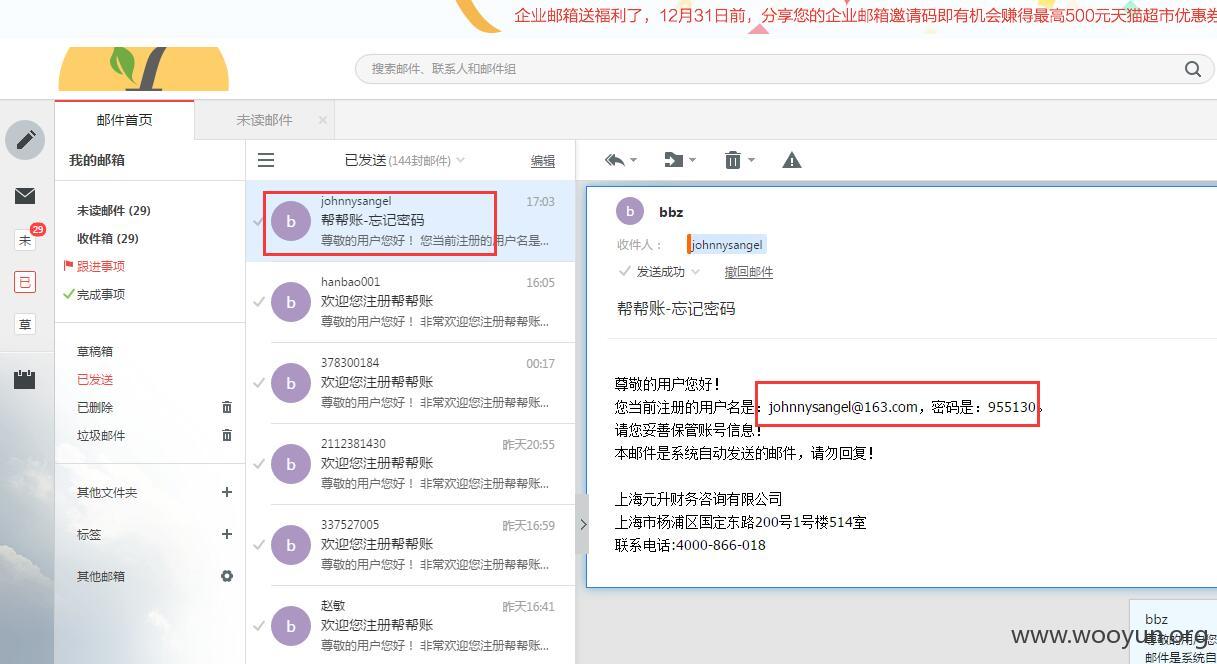

嗯,既然这么多注册信息和重置密码信息随便找一个登陆下咯

成功登陆

有几个登陆不上去,那就重置密码试一下。

漏洞证明:

修复方案:

1、github密码注意****掉

2、重置密码、发送注册信息邮件定期删除清理

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝