漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086279

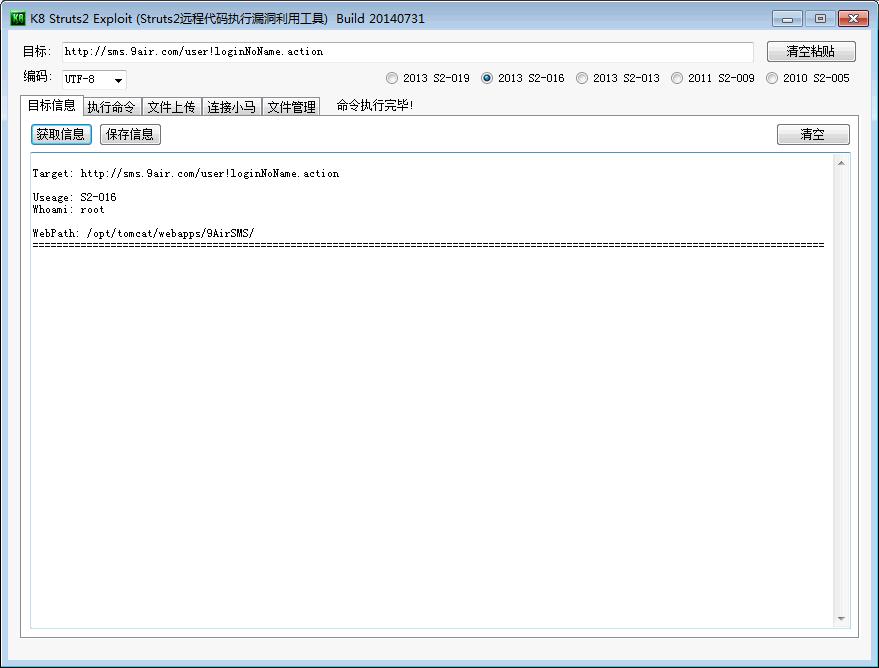

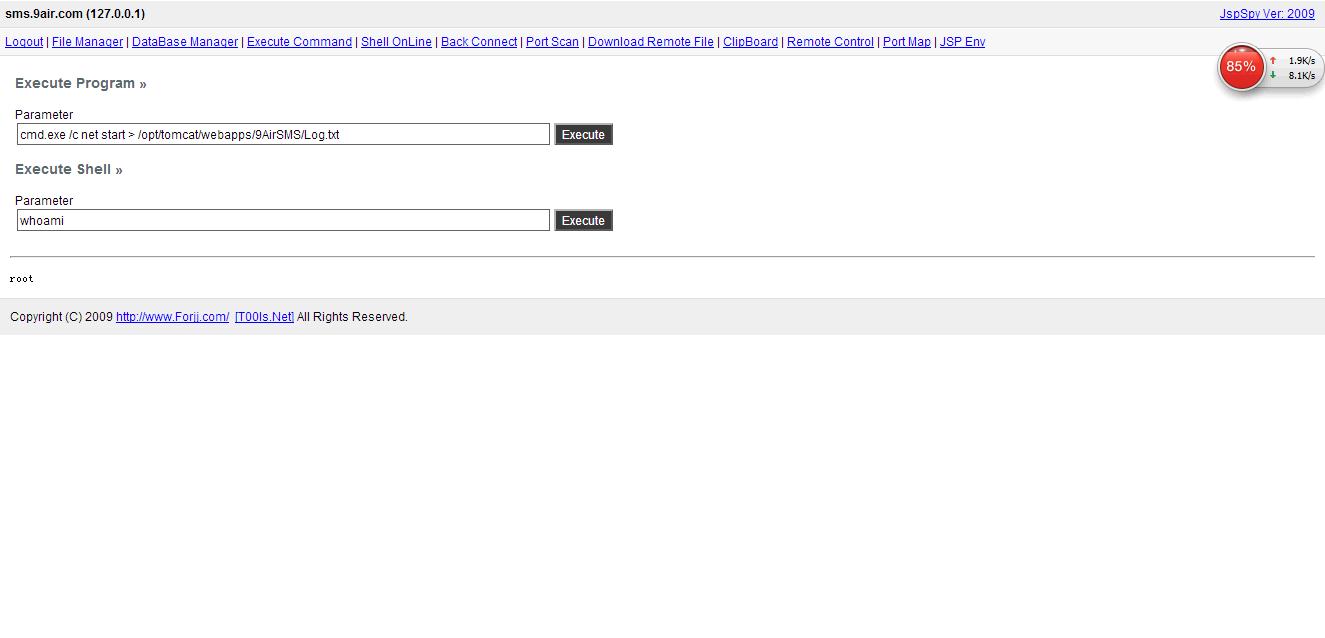

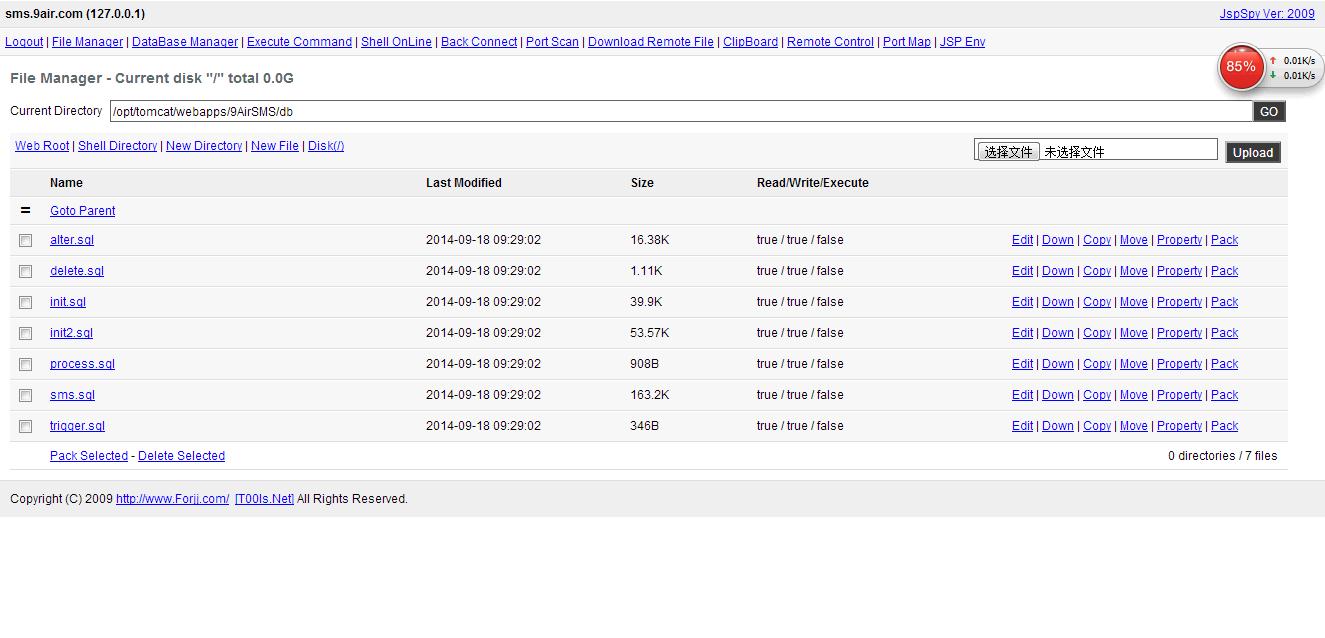

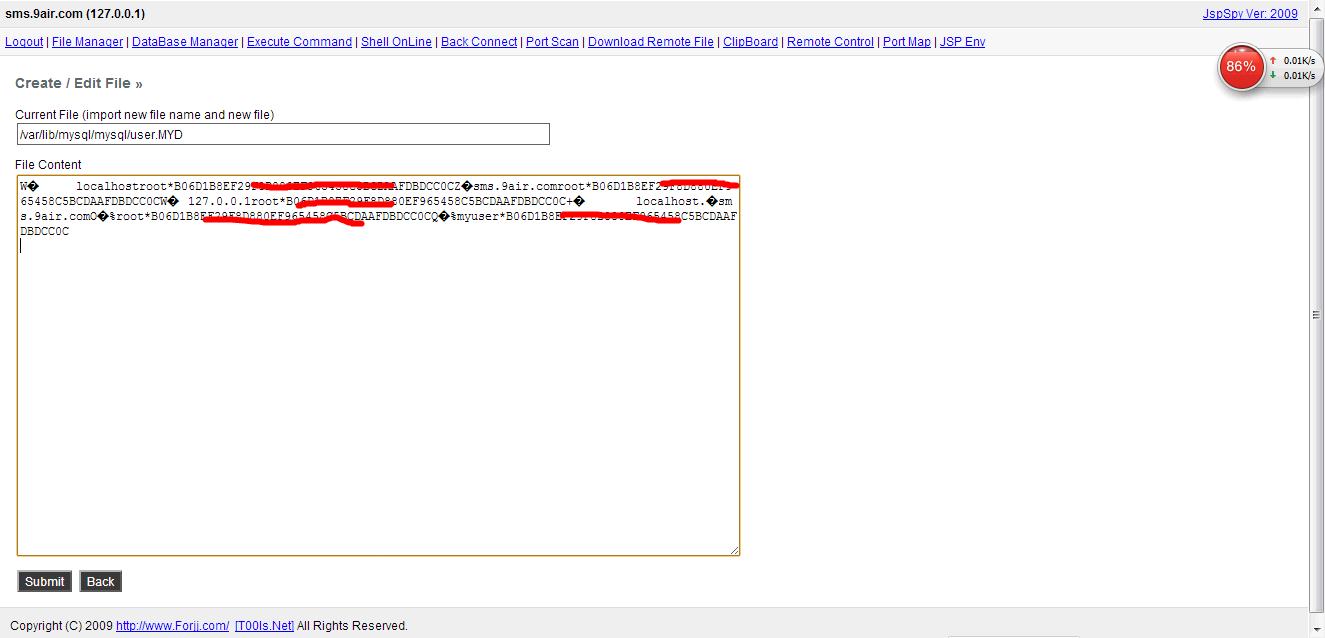

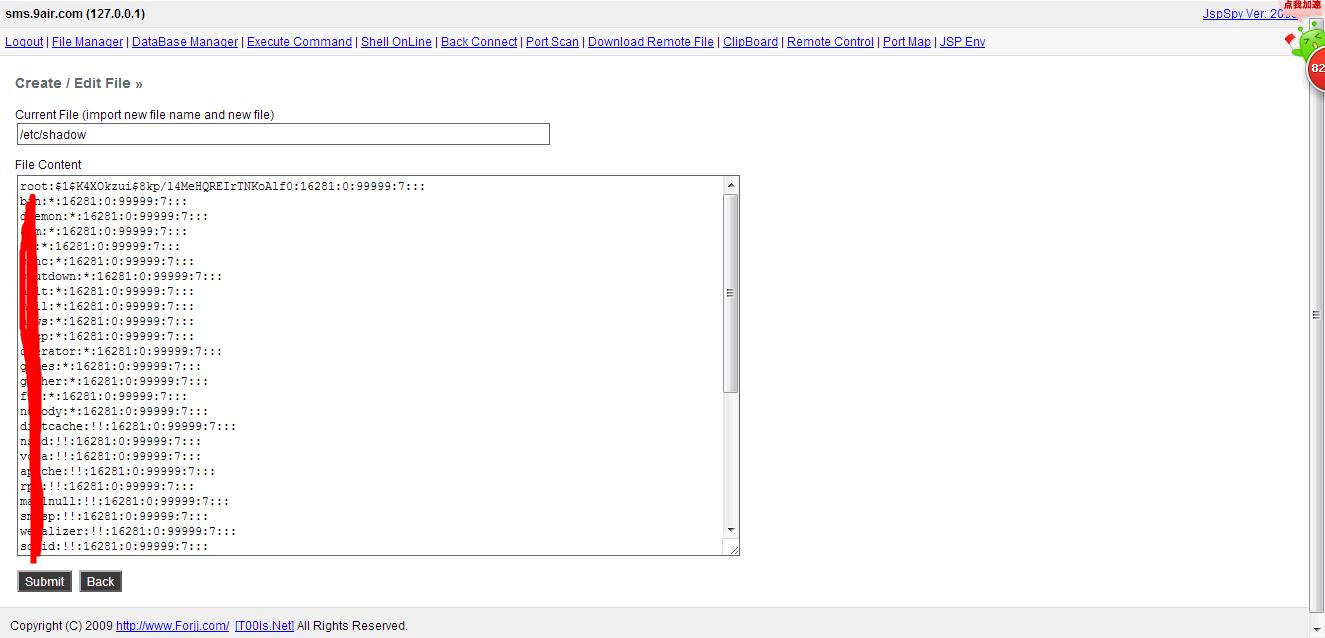

漏洞标题:9元航空某站命令执行getshell

相关厂商:9元航空

漏洞作者: p4ssw0rd

提交时间:2014-12-08 09:41

修复时间:2015-01-22 09:42

公开时间:2015-01-22 09:42

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-08: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-01-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

灯光昏暗的公园,歹徒正要强暴女孩,被路过的女汉子发现,把歹徒打得抱头鼠窜。 得救的女孩千恩万谢后,问:“大姐,你怎么这么勇敢?” 余怒未消的女汉子说:“我也是气的!我在这转了三圈了,你说我哪点不如你?”

详细说明:

漏洞证明:

同上

修复方案:

升级补丁 :p

版权声明:转载请注明来源 p4ssw0rd@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝