漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0140576

漏洞标题:P2P安全之简理财未授权访问导致投资用户敏感信息泄漏(投资人姓名/身份证/投资金额)

相关厂商:简理财

漏洞作者: 路人甲

提交时间:2015-09-13 10:53

修复时间:2015-10-28 10:54

公开时间:2015-10-28 10:54

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-13: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

听说创始人是85后,而且不差钱,期待小礼物!

本人也是简理财用户,希望贵公司抓紧修复该漏洞!!!

详细说明:

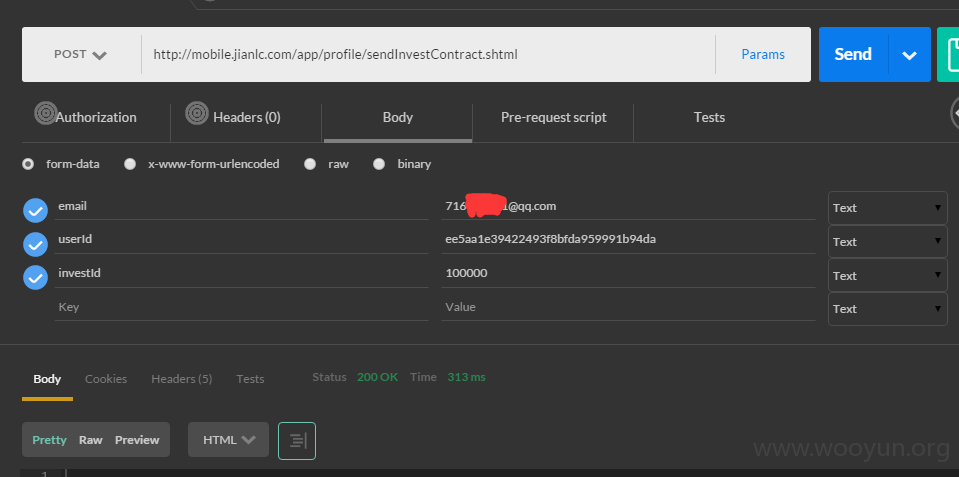

接口:http://mobile.jianlc.com/app/profile/sendInvestContract.shtml

接口访问未验证权限,请求参数也未验证是否属于当前用户

参数:

email - 接收借款协议的邮箱

userId - 用户ID(该id可通过google获取)

investId - 投资ID(该字段可以循环遍历获取投资协议未验证是否属于userId的)

google获取userId

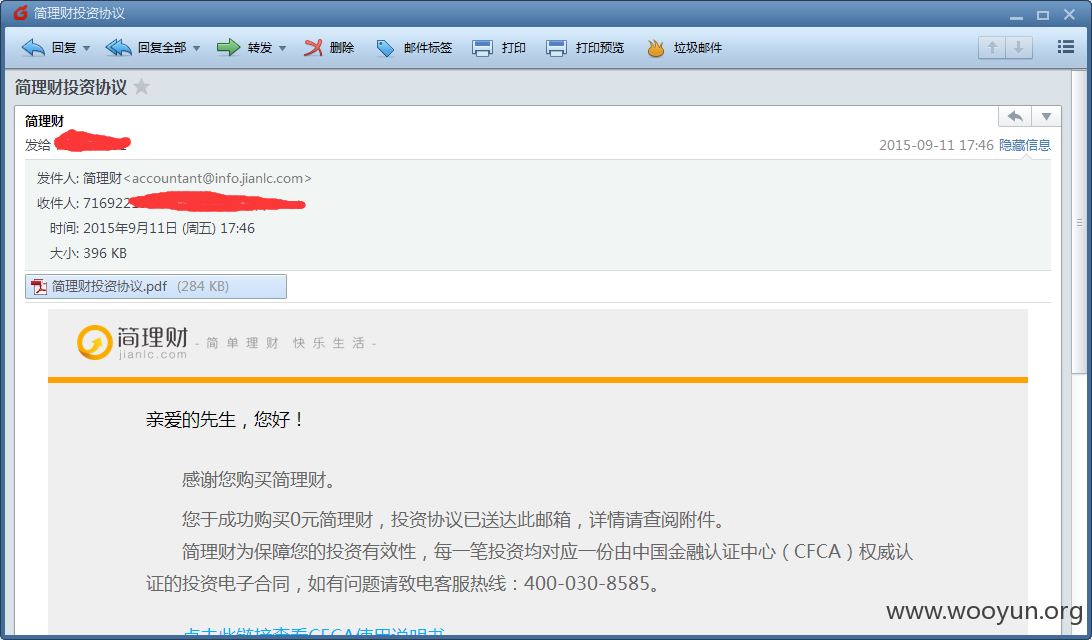

收到邮件

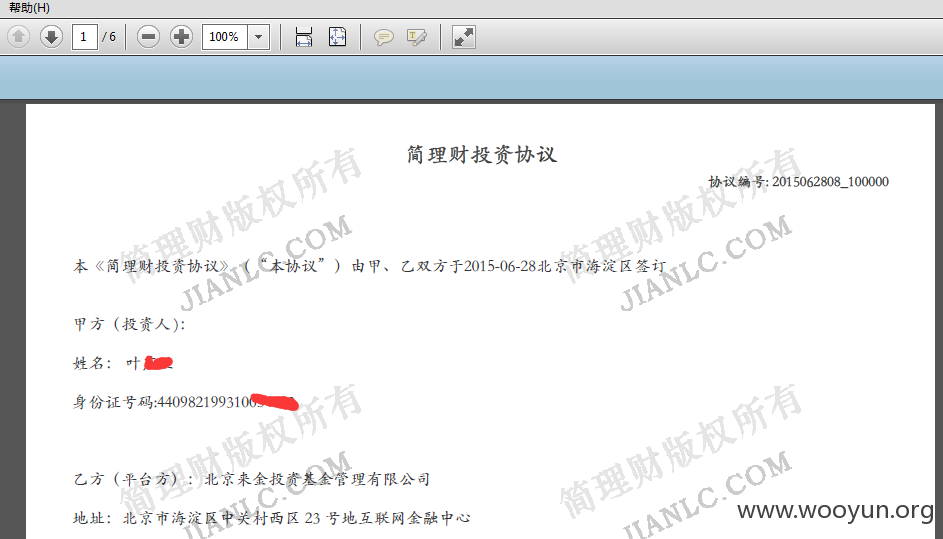

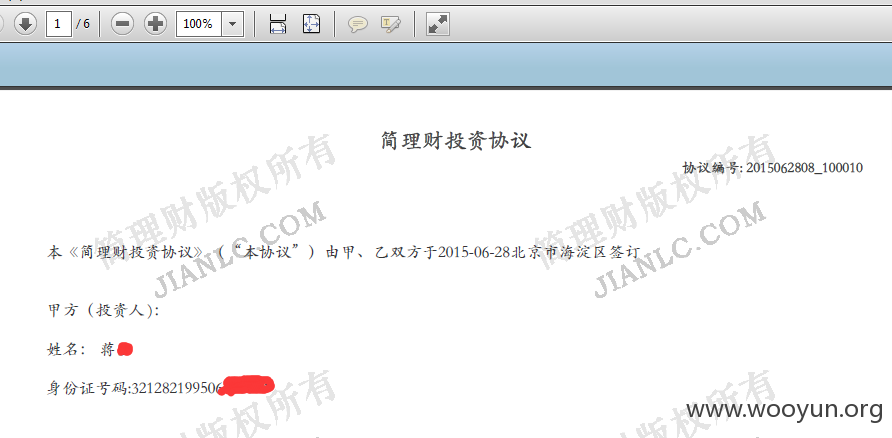

投资人协议 暴漏了姓名和身份证及投资金额

如果循环遍历investId 后果可想而知

漏洞证明:

修复方案:

验证接口访问权限

防止参数越权

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝