漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145287

漏洞标题:通过某App可精准获取部分中小学老师和学生真实姓名和班级信息

相关厂商:习网

漏洞作者: 路人甲

提交时间:2015-10-08 12:03

修复时间:2015-10-13 12:04

公开时间:2015-10-13 12:04

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-08: 细节已通知厂商并且等待厂商处理中

2015-10-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

由于系统提供的账号可遍历,初始密码又是123456,通过登录APP,查看班级信息,可以精准获取部分中小学老师和学生真实姓名信息和班级信息。

详细说明:

最近丈母娘的学校发了个条子,让老师参加上面的竞赛答题。

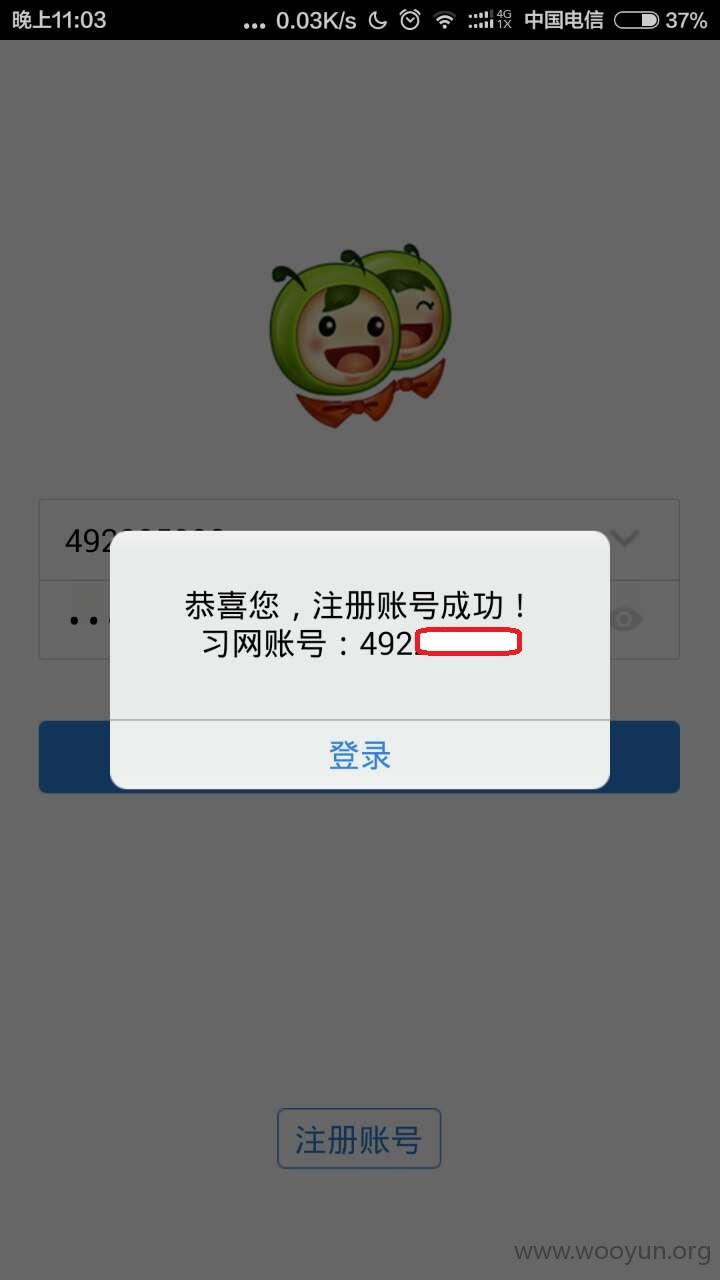

学校提供了一个帐号,一个9位数ID,一个初始密码123456。

用手机登录答题,由于输错了一个数字,成功登录了别人的账号,由于许多账号是9位数字,初始密码都是123456,所以猜测账号可以遍历登录。

深圳习习网络科技有限公司(简称“习习网络”)成立于2008年6月,是专注于中小学领域的互联网综合服务提供商。

公司旗下拥有覆盖教育信息化应用、内容建设和移动互动全领域的“习网”、“ 6v68”、“习信”三大门户网和为普及型知识竞赛活动提供解决方案的“竞赛测评云平台”。公司具有雄厚的研发实力,网络平台产品丰富,功能强大,行业独特性显著,经营理念在行业中处于领先地位。

截至2015年6月1日,公司已获得40多项知识产权。旗下习网实名注册用户已超过2.0亿,“一站式互动教学云平台”覆盖全国6.3万所学校,习信下载量突破1600万。站群日活跃用户超过180万,成为全国最大的互联网教育平台。

结合账号位数,官网信息和实际测试,可知,真实用户数量大概千万级,关键是老师,学生,学校实名,泄漏了大量真实信息。

搜索了一下,发现了习网之前的一些问题,许多是关于SQL注入和XSS的,裤子可能被拖了不少,例如:

WooYun: 习网多个站点SQL注入漏洞

习网某处存储型xss漏洞,成功进入后台

WooYun: 习网某处存储型xss漏洞,成功进入后台

看我如何优雅的登陆全校习网账号

WooYun: 看我如何优雅的登陆全校习网账号

这次发现app暴露的一些问题,具体如下:

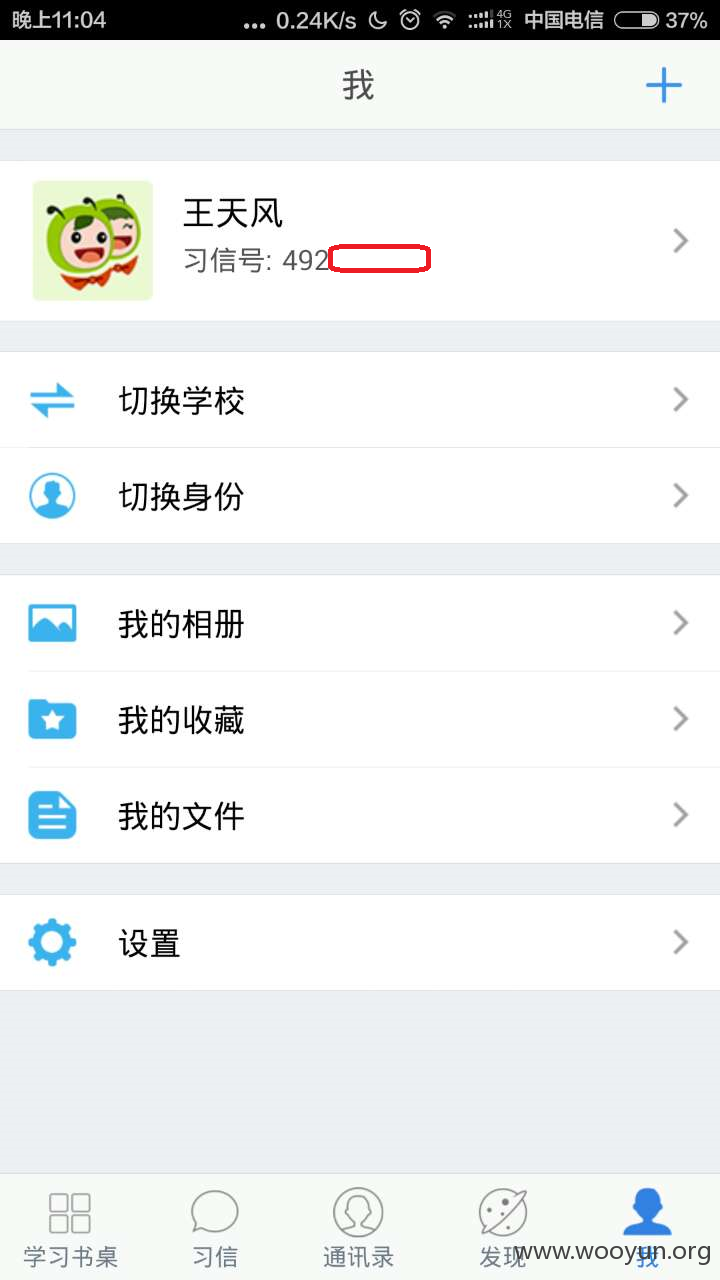

登录后,发现app显示如下信息,可以看到真实的姓名,学校和身份信息。

用学生账号,徐灿灿,登录,可以看到群用户信息,可以查到爸爸,妈妈,老师等账号信息

爸爸妈妈的账号信息,估计是学校根据学生姓名,顺带一起登记的,许多账号显示的是不在线的状态

有班级群和学生群,如果从app进入班级群,班级群里可以看到老师,学生和家长账号,包括姓名,身份,登录状态,标注详细,也是醉了,用户账号都不用遍历了,直接真实姓名信息泄露,有些账号还上传了用户照片头像等。

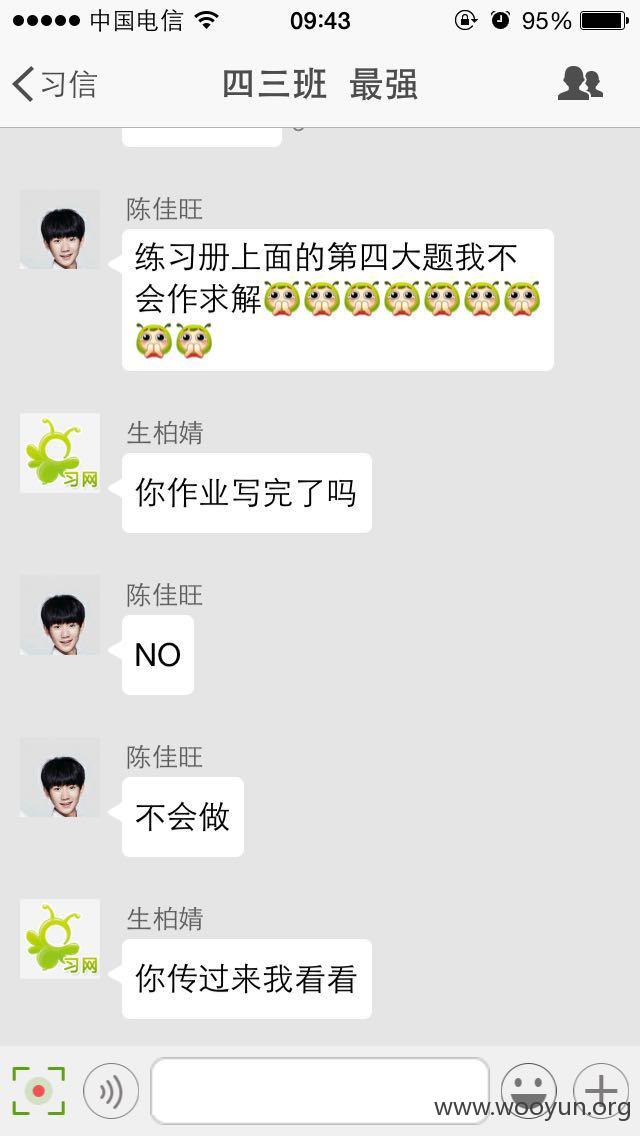

一些群里学生还在讨论学习问题。

漏洞证明:

网页版都可以直接查询,连认证也不需要,账号可遍历,可以查询一些用户信息,但没有手机精准而全面,例如:

http://classzone.ciwong.com/1829628

445296108 丁昌伟

445292213 周雷铭 固始县永和高级中学 学生 高中三年级(12)班

445306246 熊德阔 固始县永和高级中学 老师 高中三年级(14)班

445306245 王凯利 谷金楼乡西邵郭小学 老师

http://i.ciwong.com/445306247

445306247 白雪萍 学校:贺州市建设路小学 班级: 六年级(5)班

447966359 王诺爸爸 学校:新乡市第三十九中学 班级: 二年级(6)班

447966123 王琳婷爸爸 学校:万荣县南街小学 班级: 小学六年级3班

一些账号修改了密码,但从网页上,还是可以直接看到一些学生姓名信息,比如

http://i.ciwong.com/445306246

http://classzone.ciwong.com/1829630/

445306246 熊德阔 固始县永和高级中学 老师 高中三年级(14)班

445294984 徐灿灿 固始县永和高级中学 学生 高中三年级(14)班

还是有一些用户上传了相对真实的个人照片

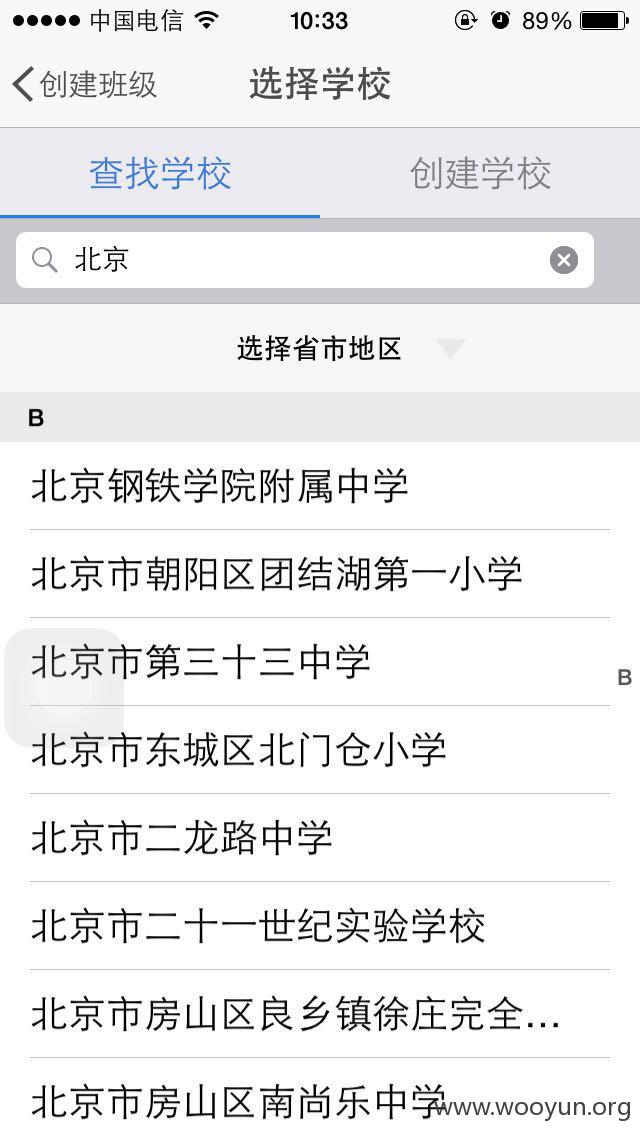

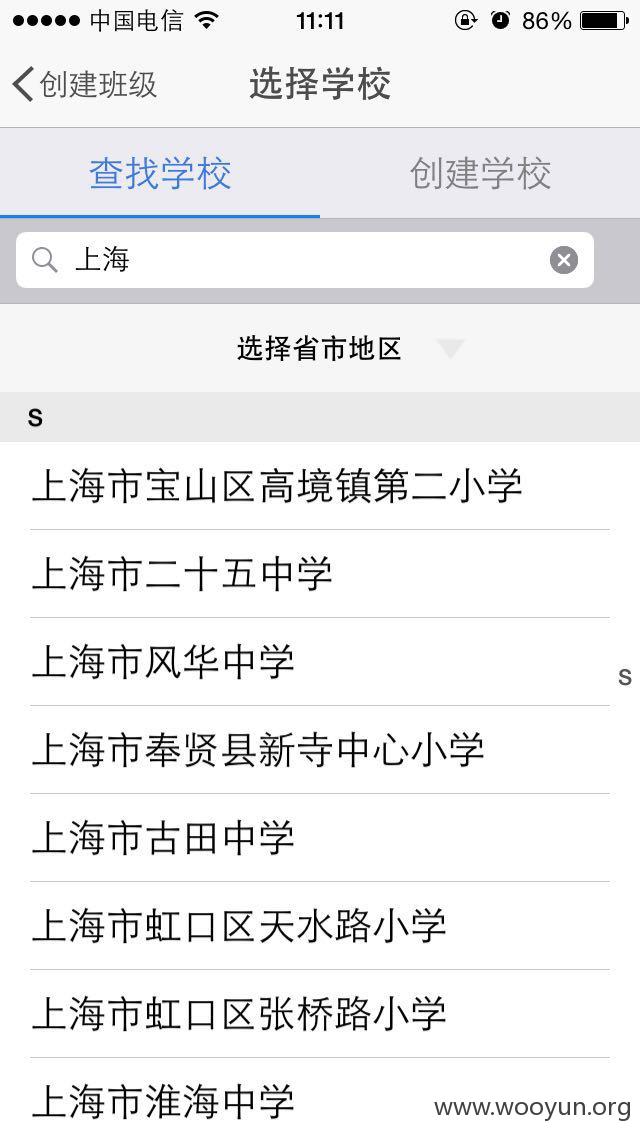

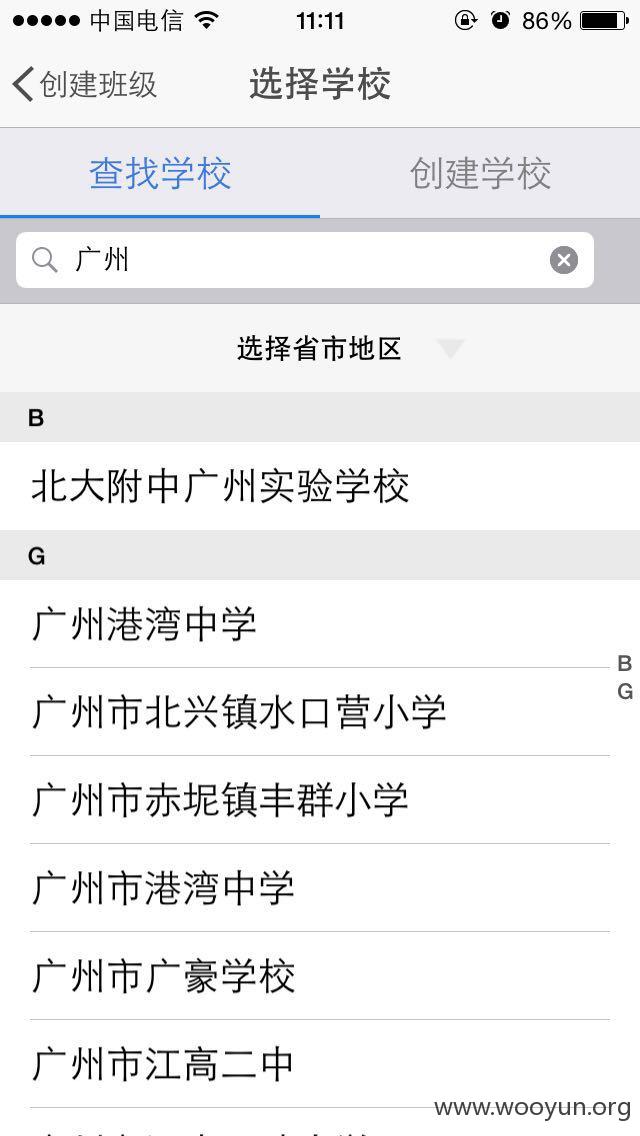

通过系统还可以查询已有注册的学习,已北上广为例:

使用学校较多,推广力度很大啊。

如果对账号进行遍历测试,就可以收集老师和同学的对应信息,有些app上还有聊天记录,群消息等,如何再结合一些社工库,可能对进行精准的钓鱼欺骗等。

修复方案:

1)权限设置;

2)通知修改密码;

3)纯数字用户账号,编程易实现,但遍历也容易;

4)还有一点,app登录界面,没有密码找回功能,如果密码忘了,咋整?网页版版没绑定手机邮箱,忘记密码找老师?

5)copyright 2013-2018?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-13 12:04

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无