漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0156369

漏洞标题:某通用漏洞导致数万未发布学术期刊信息、作者信息泄露(上海交大举例)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-11-27 18:34

修复时间:2015-12-17 14:48

公开时间:2015-12-17 14:48

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-27: 细节已通知厂商并且等待厂商处理中

2015-12-01: 厂商已经确认,细节仅向厂商公开

2015-12-04: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2016-01-25: 细节向核心白帽子及相关领域专家公开

2016-02-04: 细节向普通白帽子公开

2016-02-14: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

下午找资料看到的,这个问题是个比较综合性的问题…

详细说明:

相关的站点:

http://**.**.**.**/

用的通用软件是journalx,这个之前乌云也报过一些问题。不过这次是对一些缺陷的深度利用。

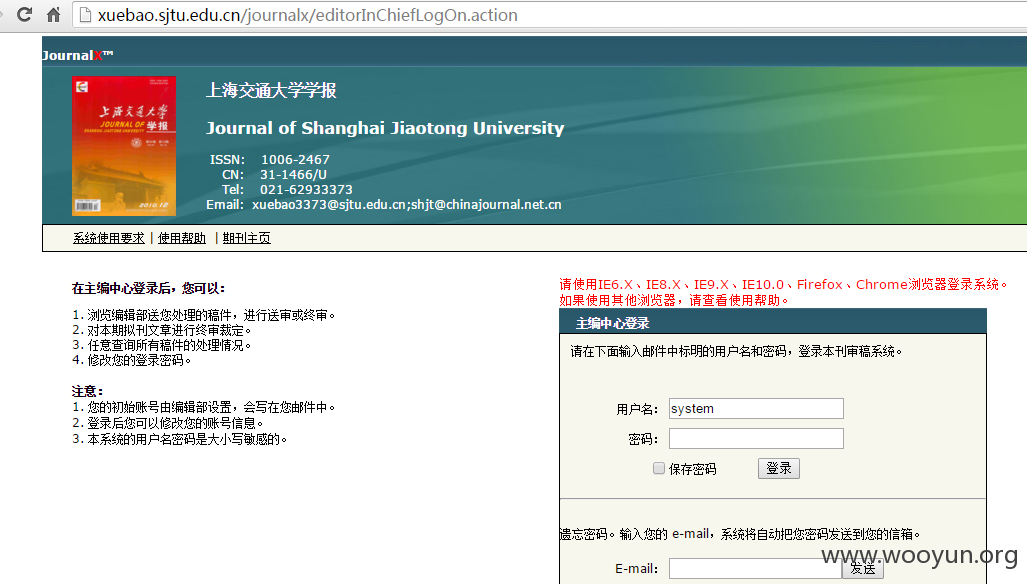

首先访问:

http://**.**.**.**/journalx/editorInChiefLogOn.action

这是个主编登录页面,可以用弱口令system/system进入

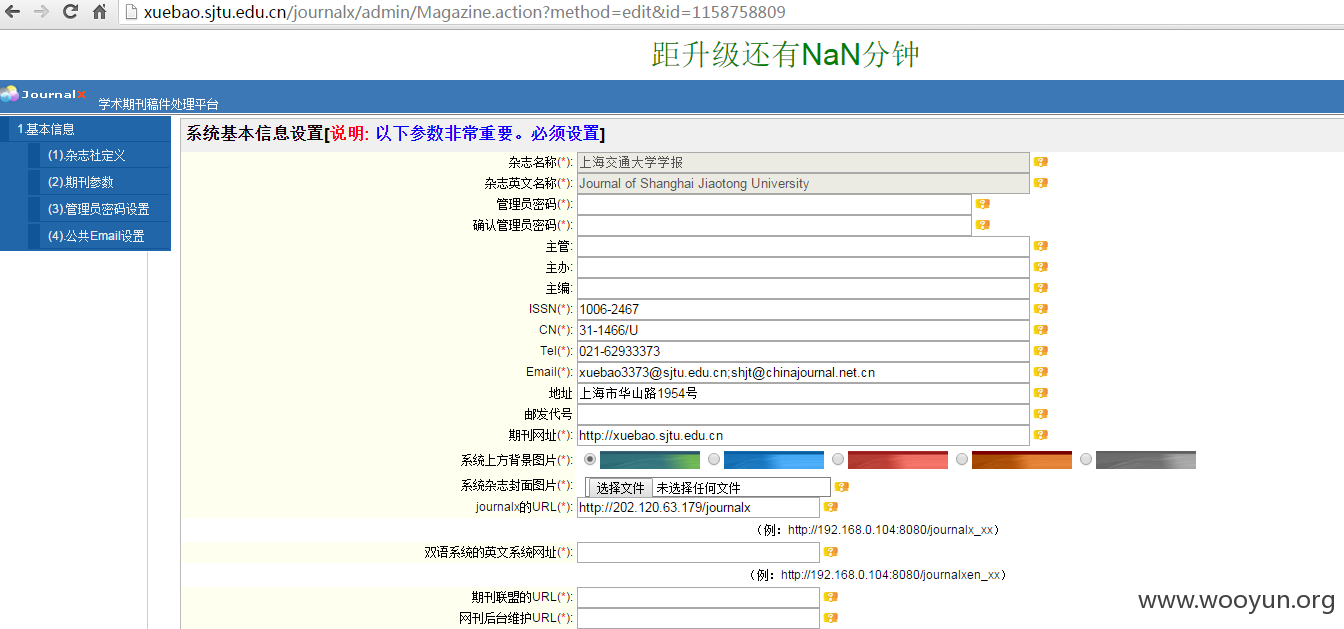

进入之后能看到一些基本信息和公邮账号密码

然后是越权

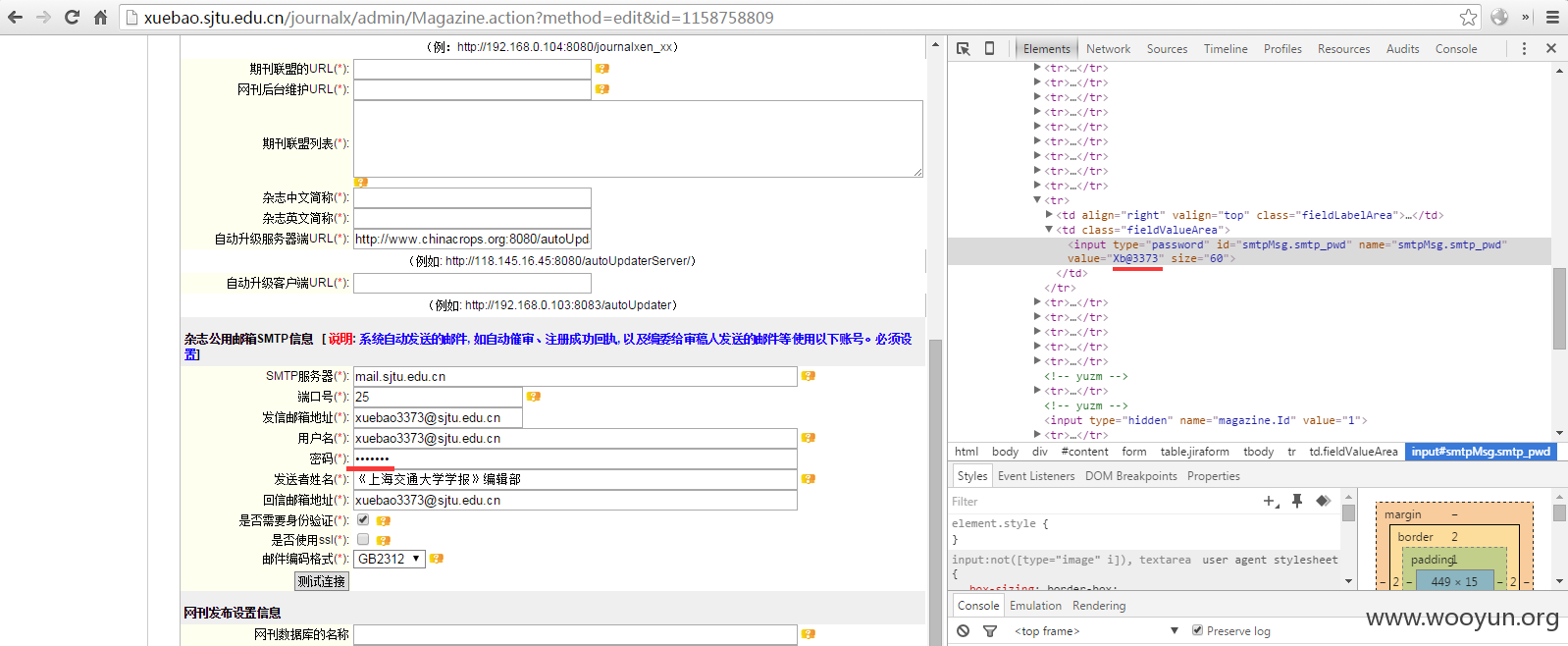

访问:

http://**.**.**.**/journalx/admin/UserGroup.action

可以看到学报编辑角色的id:

根据这个id我们访问:

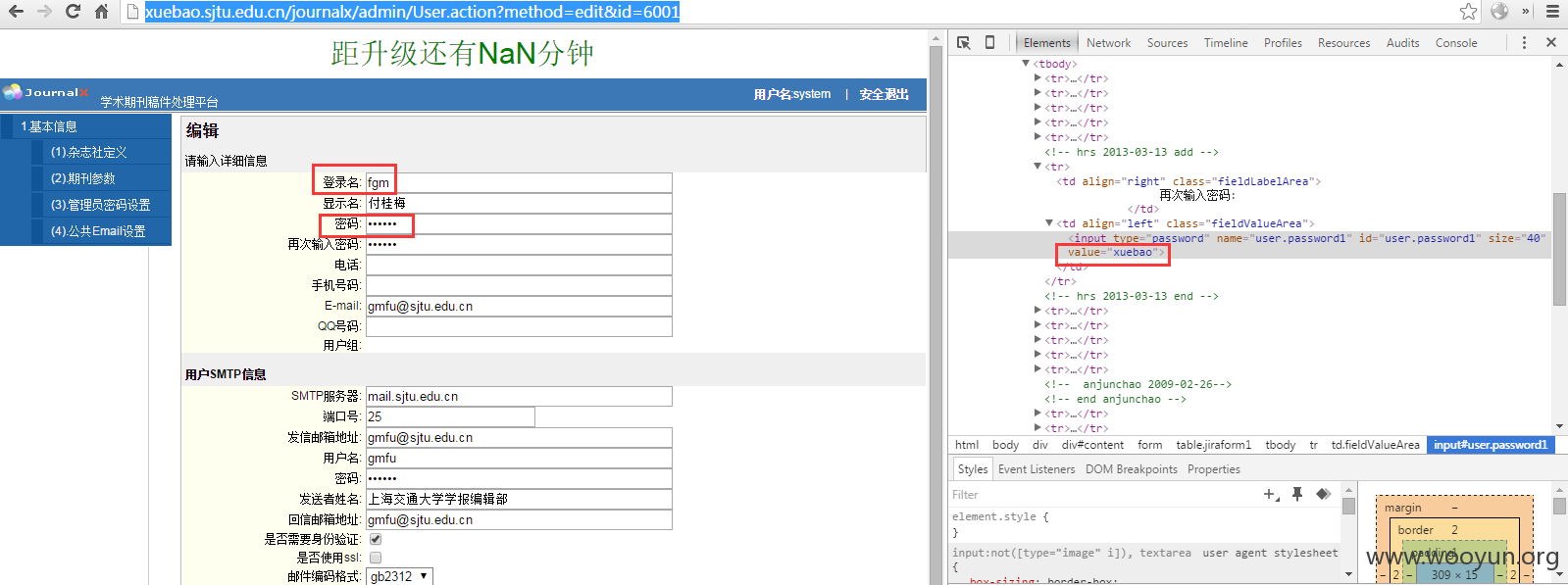

http://**.**.**.**/journalx/admin/User.action?method=edit&id=6001

得到账号和源码中粗糙打码的密码:

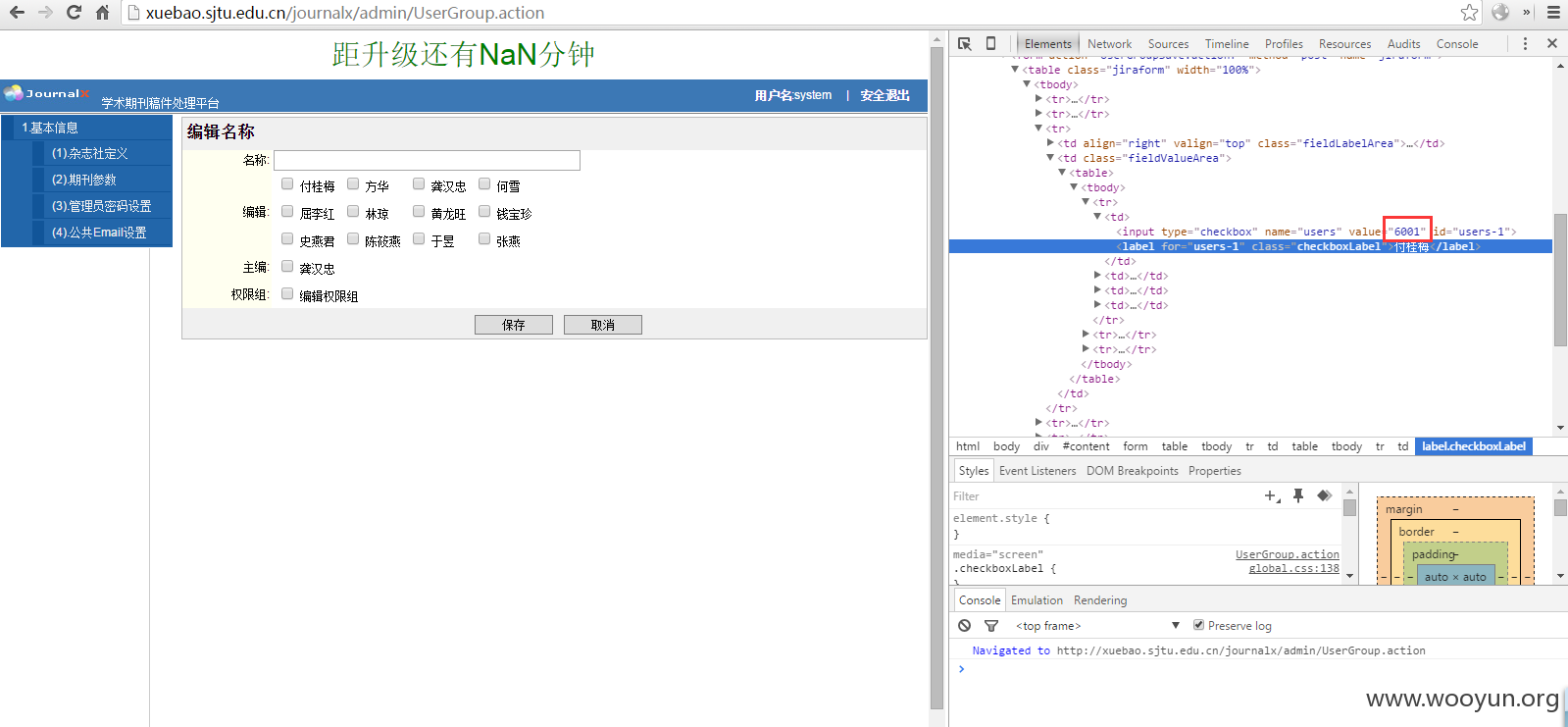

接下来我们返回编辑登录的页面:

http://**.**.**.**/journalx/editorLogOn.action

用刚才的账号密码fgm/xuebao登录进去。看到的界面如下:

里面的信息非常多,期刊数量加一下都七八千了,未发布的两千多篇

看看未发布的:

http://**.**.**.**/journalx/manuscript/ListManuscriptFromEditorDeskTop.action?sorter.field=2&sorter.order=desc

这些期刊点进去都是可以下载的。

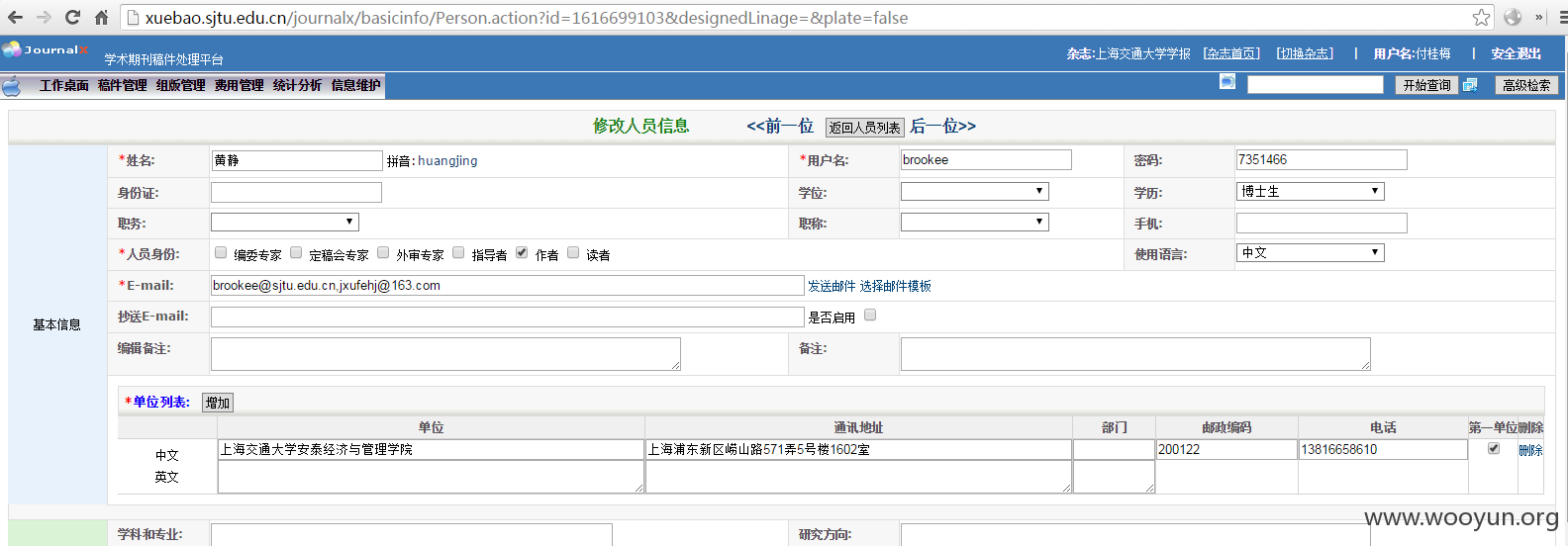

还有作者信息:

http://**.**.**.**/journalx/basicinfo/Person!lists.action?blank=%27extend%27&rolsesp=6

一万八千多实名期刊作者,都是大佬,人的信息也很具体。

里面还有打包下载数据的功能、审批稿件的权限、稿费的统计、公共邮箱的密码等。核心数据全都泄露了,其他不再深入了。

研究发现,大多数这个系统都存在类似的问题,百度一下非常多

包括:

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

……

涉及到的期刊和学者信息轻松上十万了。

漏洞证明:

修复方案:

这类数据比较敏感,涉及到一些版权的法律威胁,个人觉得还是比较紧急的。建议尽快修复。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-12-01 17:05

厂商回复:

CNVD确认所述情况,已经由CNVD通过以往建立的处置渠道向教育网应急组织通报。

最新状态:

暂无