漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141297

漏洞标题:神州数码招聘网站设计不当(任意用户登入)

相关厂商:digitalchina.com

漏洞作者: 牛 小 帅

提交时间:2015-09-15 15:19

修复时间:2015-10-30 15:24

公开时间:2015-10-30 15:24

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-15: 细节已通知厂商并且等待厂商处理中

2015-09-15: 厂商已经确认,细节仅向厂商公开

2015-09-25: 细节向核心白帽子及相关领域专家公开

2015-10-05: 细节向普通白帽子公开

2015-10-15: 细节向实习白帽子公开

2015-10-30: 细节向公众公开

简要描述:

RT

详细说明:

1、在招聘网站溜达了一圈,xss sql注入都没有

http://zhaopin.digitalchina.com/Outer/default.aspx

2、最后想到看看有没有逻辑错误,结果总是那么乐观

首先我注册了两个帐号:

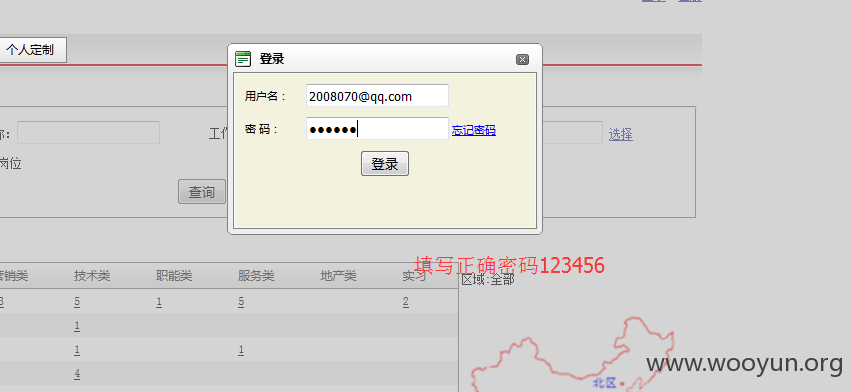

3、原理很简单,我先登入正确密码看看返回包是什么

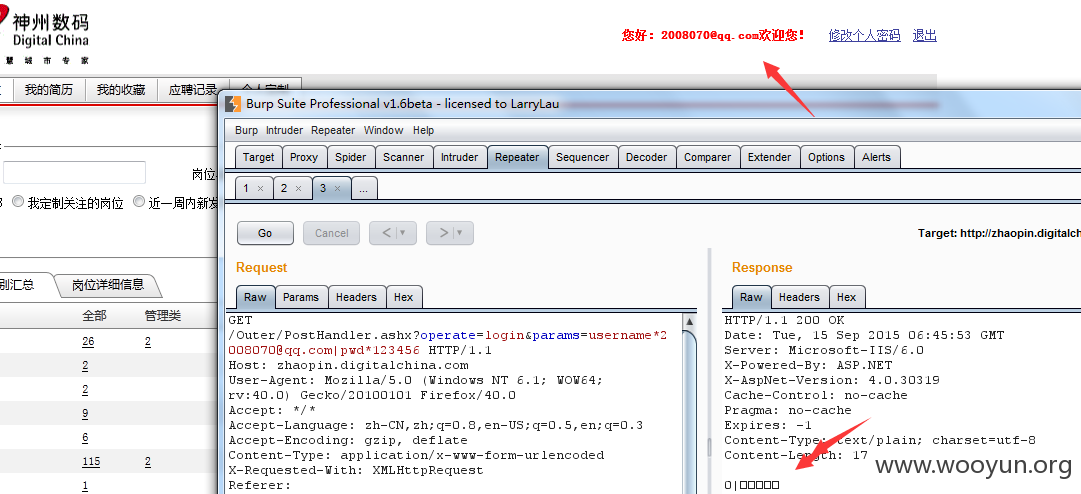

4、随便输入错误密码,修改返回包依旧成功登入

成功登入的关键是判定这个:

漏洞证明:

1、在招聘网站溜达了一圈,xss sql注入都没有

http://zhaopin.digitalchina.com/Outer/default.aspx

2、最后想到看看有没有逻辑错误,结果总是那么乐观

首先我注册了两个帐号:

3、原理很简单,我先登入正确密码看看返回包是什么

4、随便输入错误密码,修改返回包依旧成功登入

成功登入的关键是判定这个:

修复方案:

加强逻辑验证

版权声明:转载请注明来源 牛 小 帅@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-09-15 15:24

厂商回复:

尽快处理,谢谢!

最新状态:

暂无

![M87(P}1BN])EO29WRXN`SXN.jpg](http://wimg.zone.ci/upload/201509/1514521609edd0875da00a85677c9bfe9bdbd61e.jpg)

![JW0T3JO]BA5O@9JJ2FO)9~Q.png](http://wimg.zone.ci/upload/201509/151452287040ed1e13dbfde3f29ef87aae22da8f.png)