漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0171952

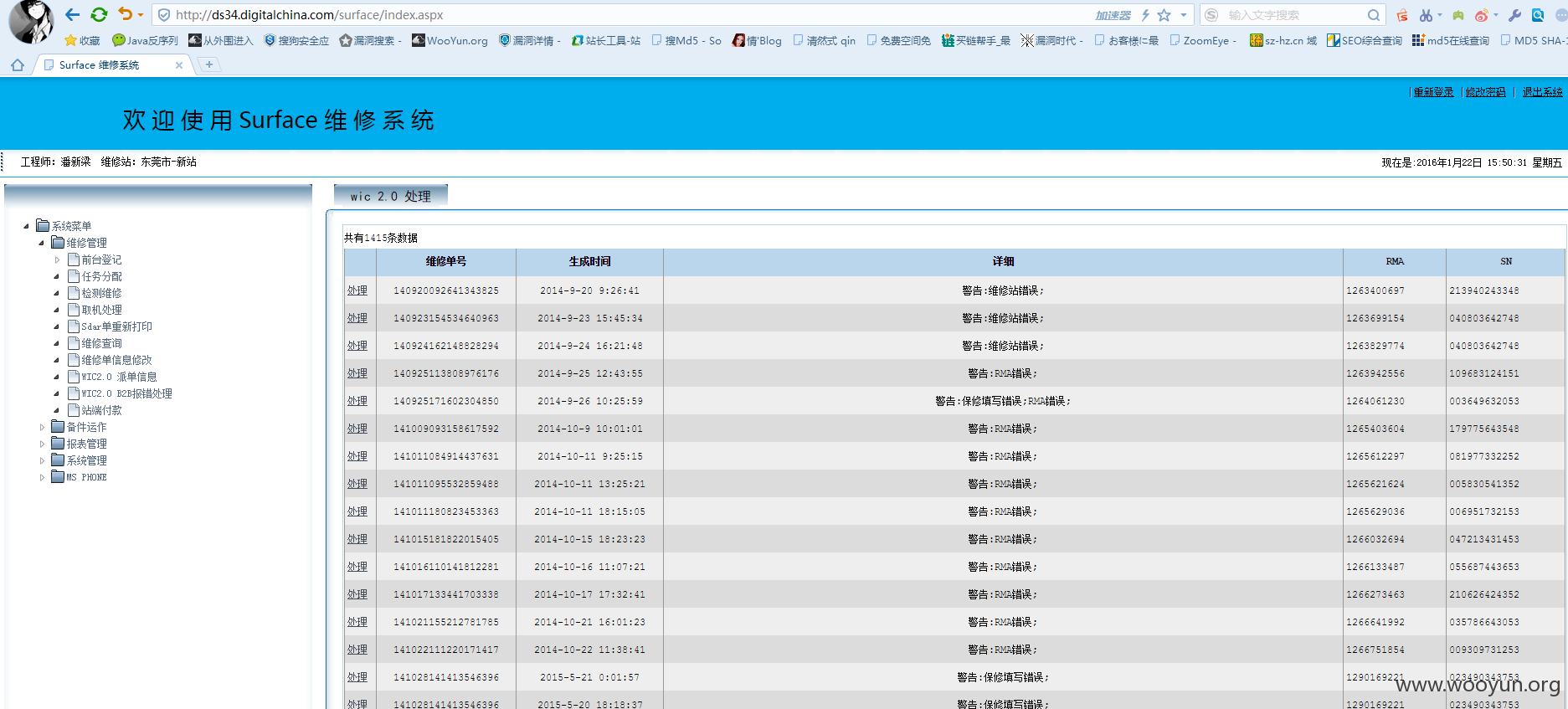

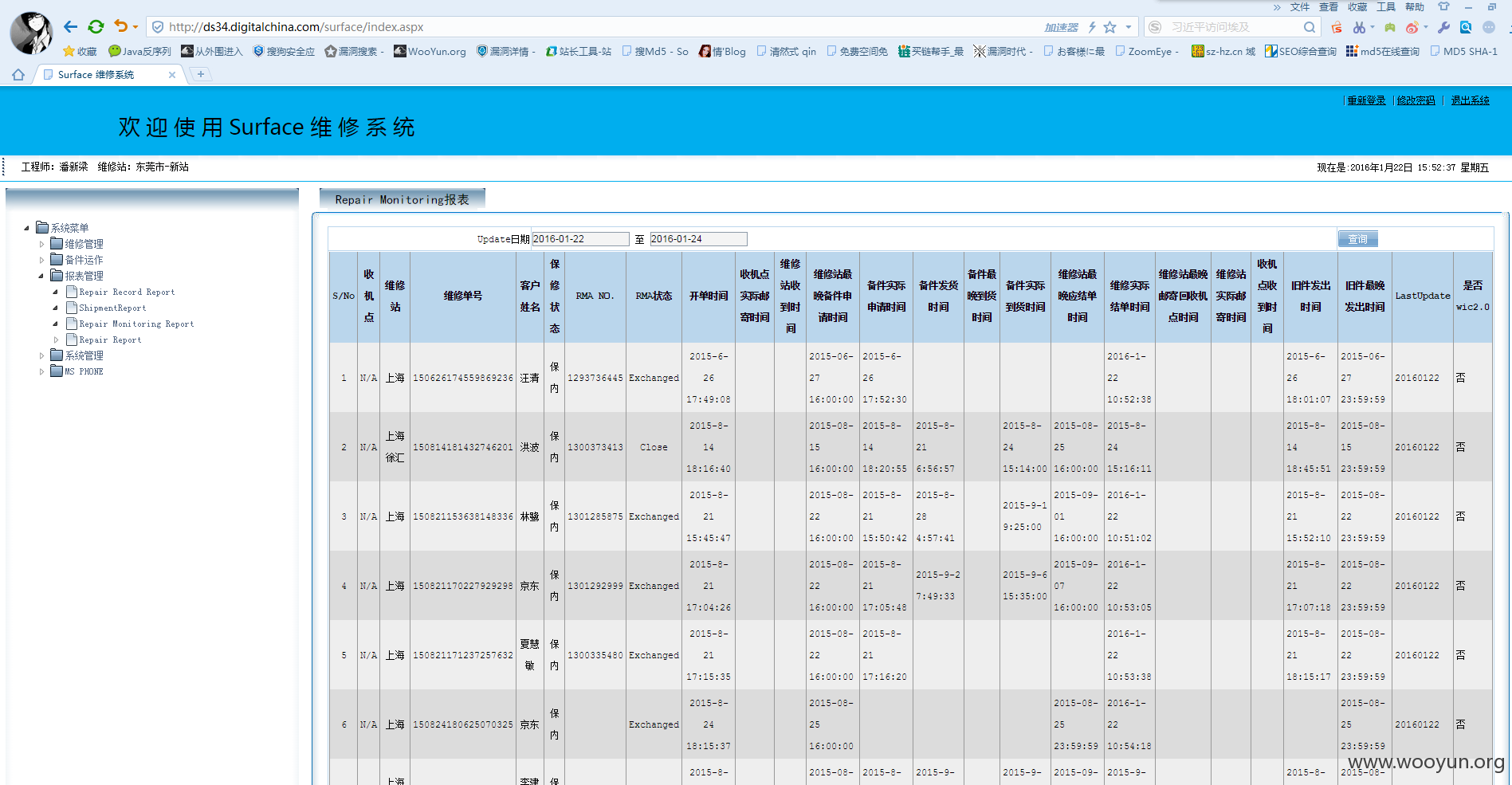

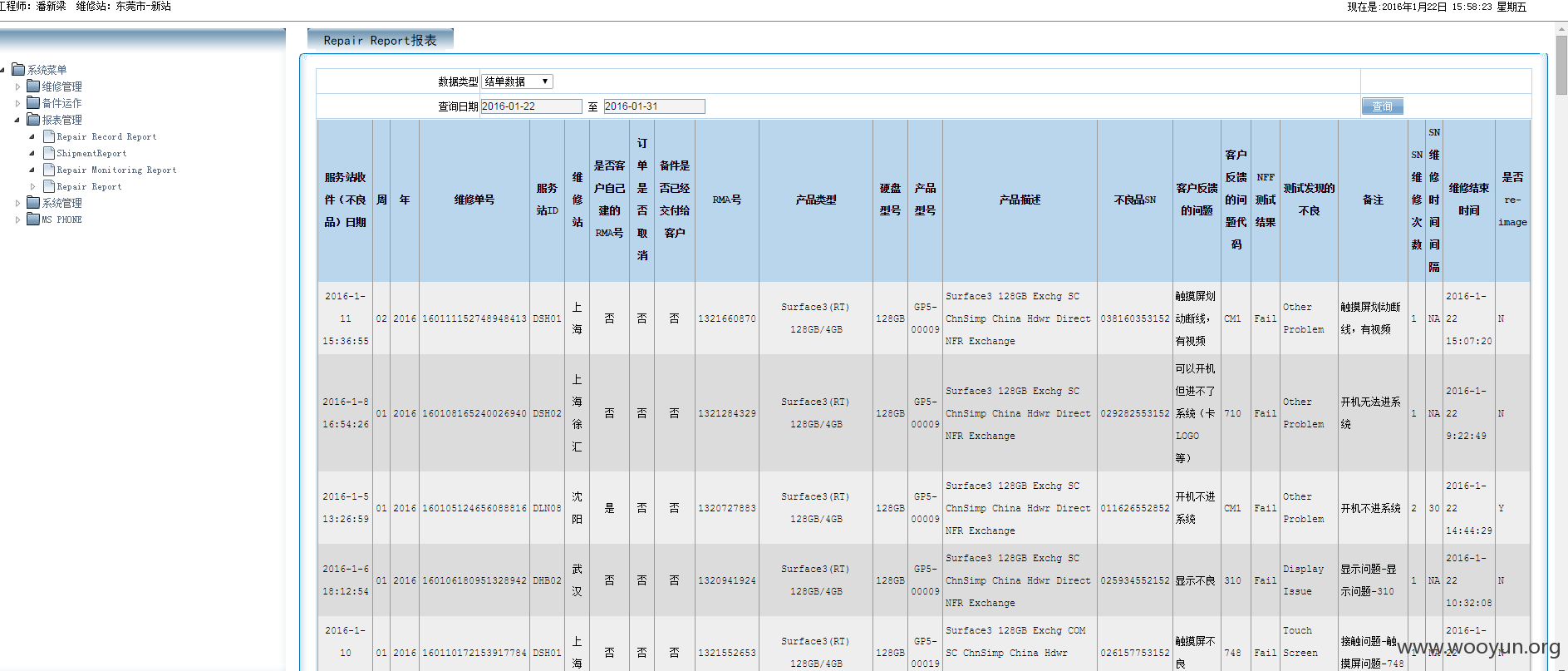

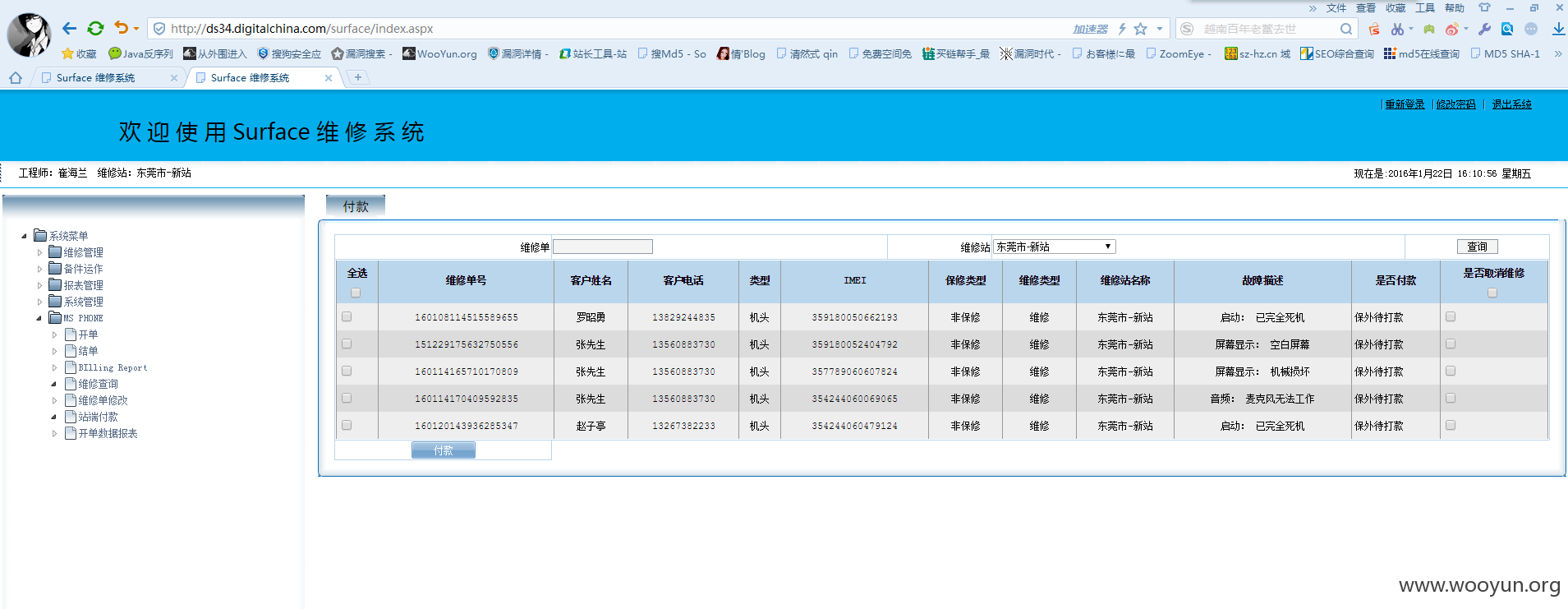

漏洞标题:神州数码某维修杀进后台(全国维修订单/姓名/电话/全是套路)

相关厂商:digitalchina.com

漏洞作者: 岩少

提交时间:2016-01-22 17:46

修复时间:2016-02-03 10:56

公开时间:2016-02-03 10:56

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-22: 细节已通知厂商并且等待厂商处理中

2016-01-25: 厂商已经确认,细节仅向厂商公开

2016-02-03: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

RT

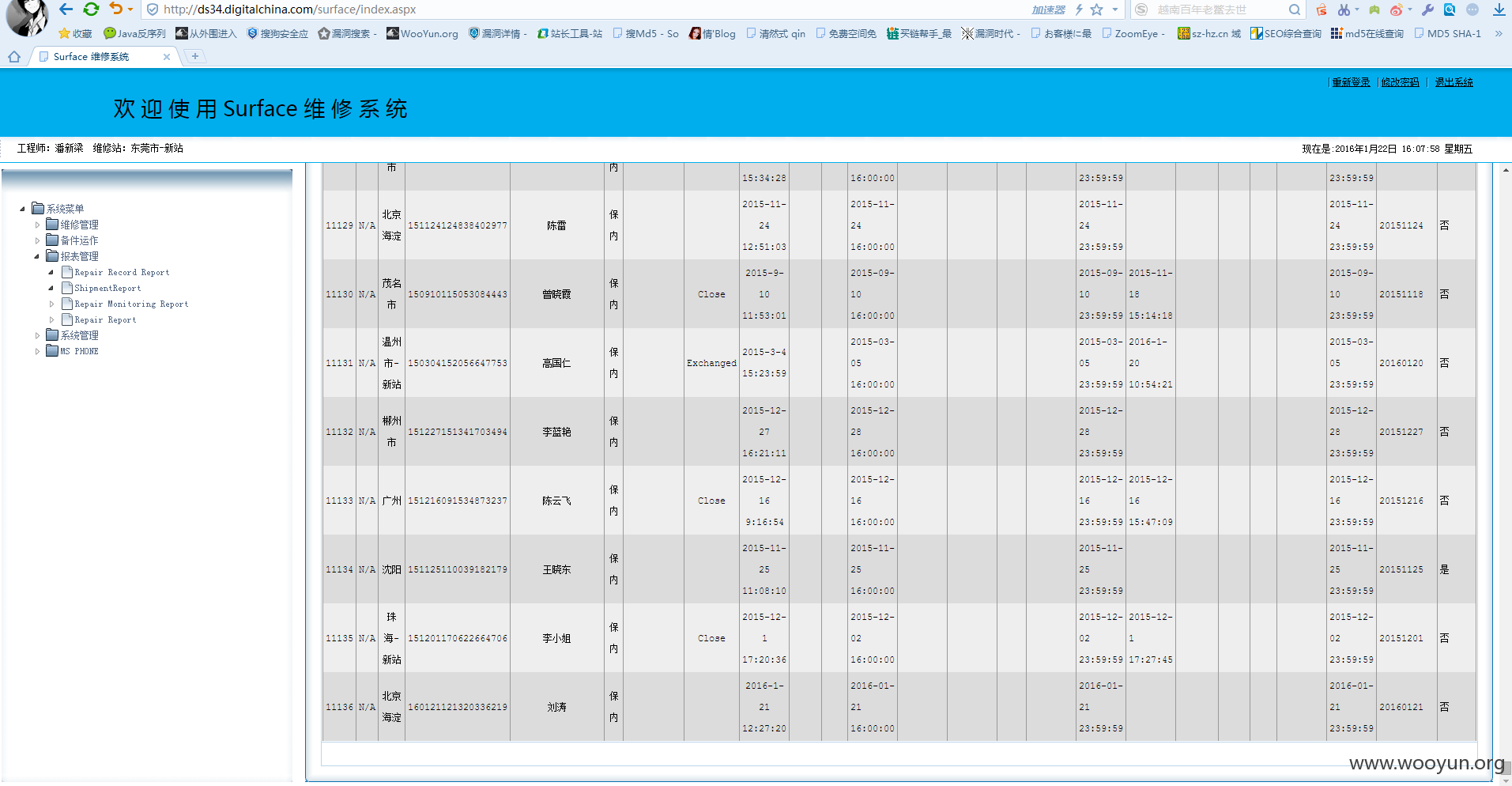

维修的订单。全特么是套路。你们看下就知道了。。。。。我只查询了半年的订单。

如果说获得了客户的信息。你们懂得---全都是套路。。。

给送礼物不。。

详细说明:

地址:http://ds34.digitalchina.com/surface/

根据以前的,猜测一下用户名密码。。

猜到了

11112/11112

11116/11116

11115/11115

11114/11114

11113/11113

11111/11111

11110/11110

11109/11109

11108/11108

全特么是套路啊。如果说,拿到客户的电话和姓名了。可以推销自己的产品啊。。。

这个影响你们可想而知把。都是用的一样的账户和密码。。。

全都是套路。虽然说没技术含量。影响还是挺大的。。。。。。

可能会影响业务哦。。

漏洞证明:

修复方案:

你们懂得

版权声明:转载请注明来源 岩少@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-01-25 17:18

厂商回复:

谢谢

最新状态:

2016-02-03:已修复