漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0140915

漏洞标题:傲游浏览器命令执行漏洞(特权域xss)

相关厂商:傲游

漏洞作者: 隐形人真忙

提交时间:2015-09-13 17:22

修复时间:2015-12-15 13:26

公开时间:2015-12-15 13:26

漏洞类型:远程代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-13: 细节已通知厂商并且等待厂商处理中

2015-09-16: 厂商已经确认,细节仅向厂商公开

2015-09-19: 细节向第三方安全合作伙伴开放

2015-11-10: 细节向核心白帽子及相关领域专家公开

2015-11-20: 细节向普通白帽子公开

2015-11-30: 细节向实习白帽子公开

2015-12-15: 细节向公众公开

简要描述:

傲游浏览器设计存在缺陷,存在特权域XSS,结合API可进行命令执行。

详细说明:

紧跟大牛的步伐挖洞!

-------------------------------

0x00 特权域XSS

-------------------------------

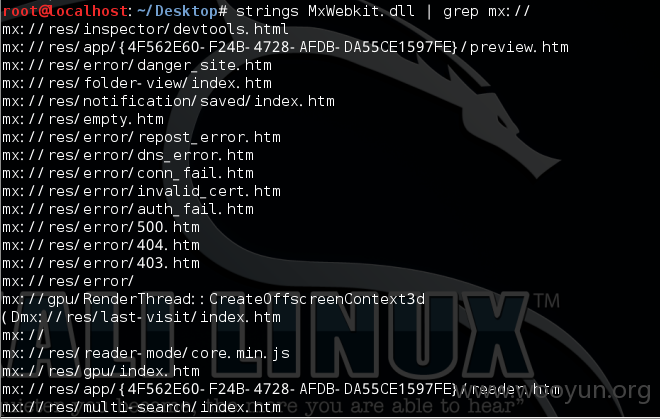

从MxWebkit.dll中发现了一些特权域:

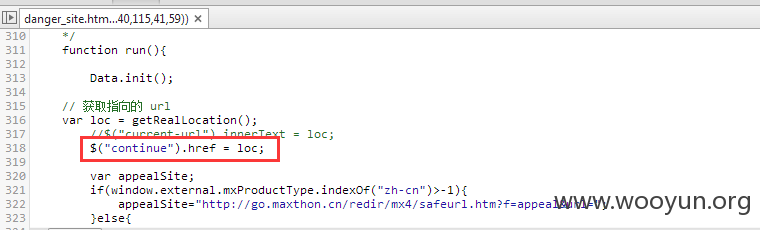

在查看mx://res/error/danger_site.htm特权域时发现有对URL的处理:

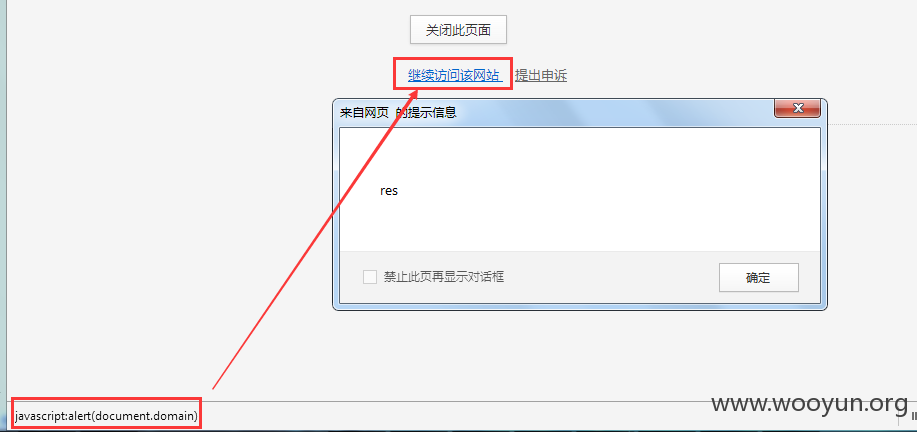

访问mx://res/error/danger_site.htm?javascript:alert(document.domain),发现支持javascript协议:

-------------------------------

0x01 漏洞利用

-------------------------------

在特权域中,用户要进行点击触发漏洞,由于新版本的浏览器限制了external中的mxCall函数的调用,所以利用本地域加载特权域,并使用点击劫持的方法进行利用受到了限制。

为了增大用户中招的概率,可以利用maxthon.cn域下的XSS设置含有XSS的特权域为主页。

在maxthon.cn下,都可以对maxthon对象进行调用,从而修改浏览器的一些配置,比如代理、主页、快捷键等等。

设置主页的代码如下:

test.js:

下面缺一个XSS,神器扫:

利用XSS加载外部JS执行主页设置代码,这里的XSS比较坑爹,设置了长度限制,但是可以使用匿名函数的方法执行我们的代码,使用Function(URL)()和\u2028执行超长JS代码:

-------------------------------

0x02 效果

-------------------------------

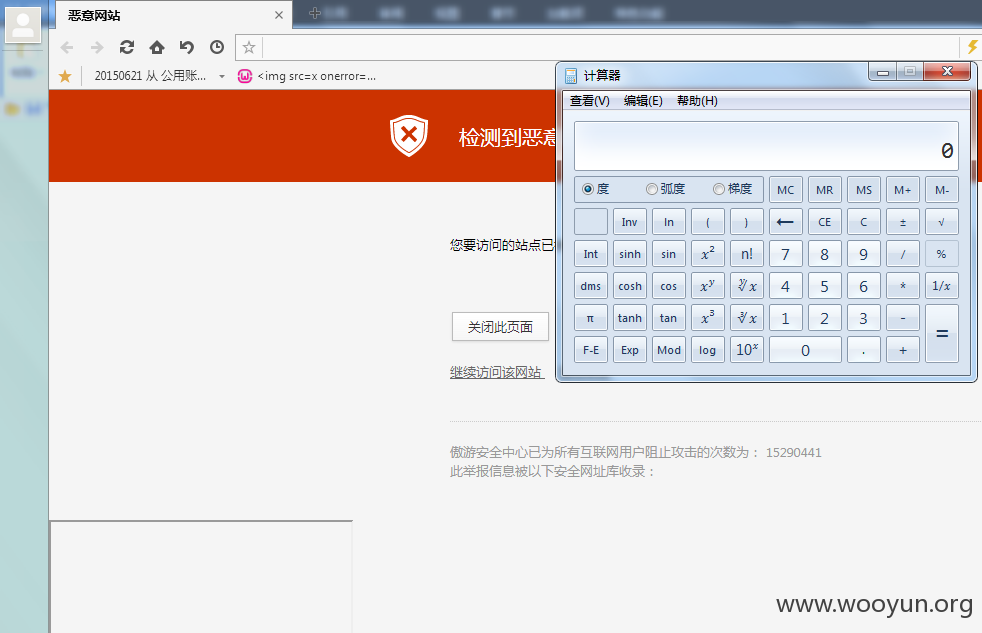

再次打开浏览器,看到带有XSS的特权域页面被设置成为主页,执行命令效果如下:

漏洞证明:

修复方案:

1.修复maxthon.cn和特权域的XSS

2.对maxthon对象的访问控制更加细粒度

版权声明:转载请注明来源 隐形人真忙@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-09-16 13:25

厂商回复:

多谢反馈.

最新状态:

暂无