1.首先定位到漏洞文件。passport\common\incfiles\manage_config.inc.php。

2.$_POST['sign']在传入数据库之前,通过了两个函数ii_cstr和ii_left。定位到两个函数

3.可以看出,ii_cstr是对传入的参数进行了addslashes的操作,ii_left是去字符的前多少位。那么问题来了,如果我们取前255位,传入的字符刚好是255个,最后一位是单双引号之一。那么经过截取,最后一位就只剩下反斜线。构造我们的payload,如测试代码所示。

本地的:

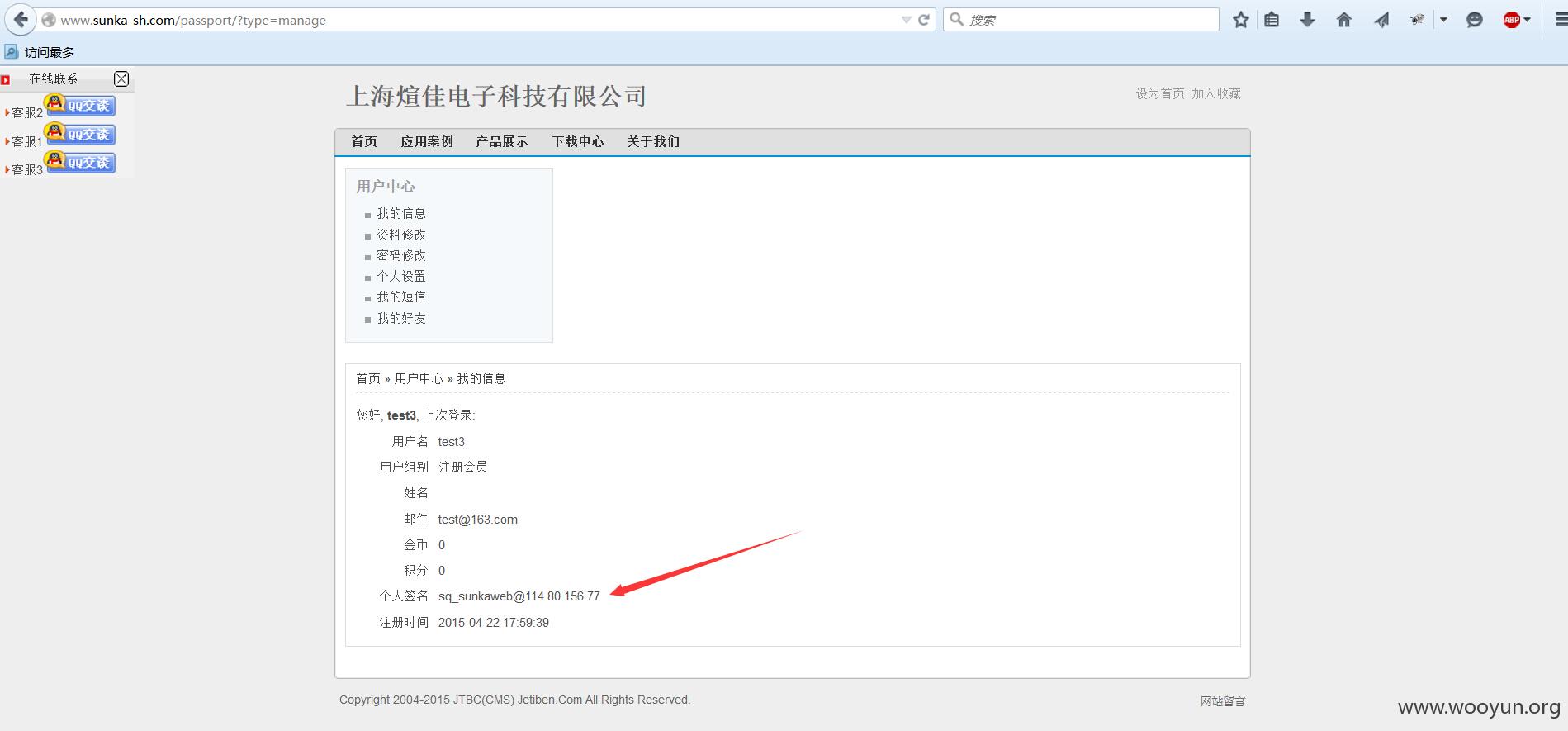

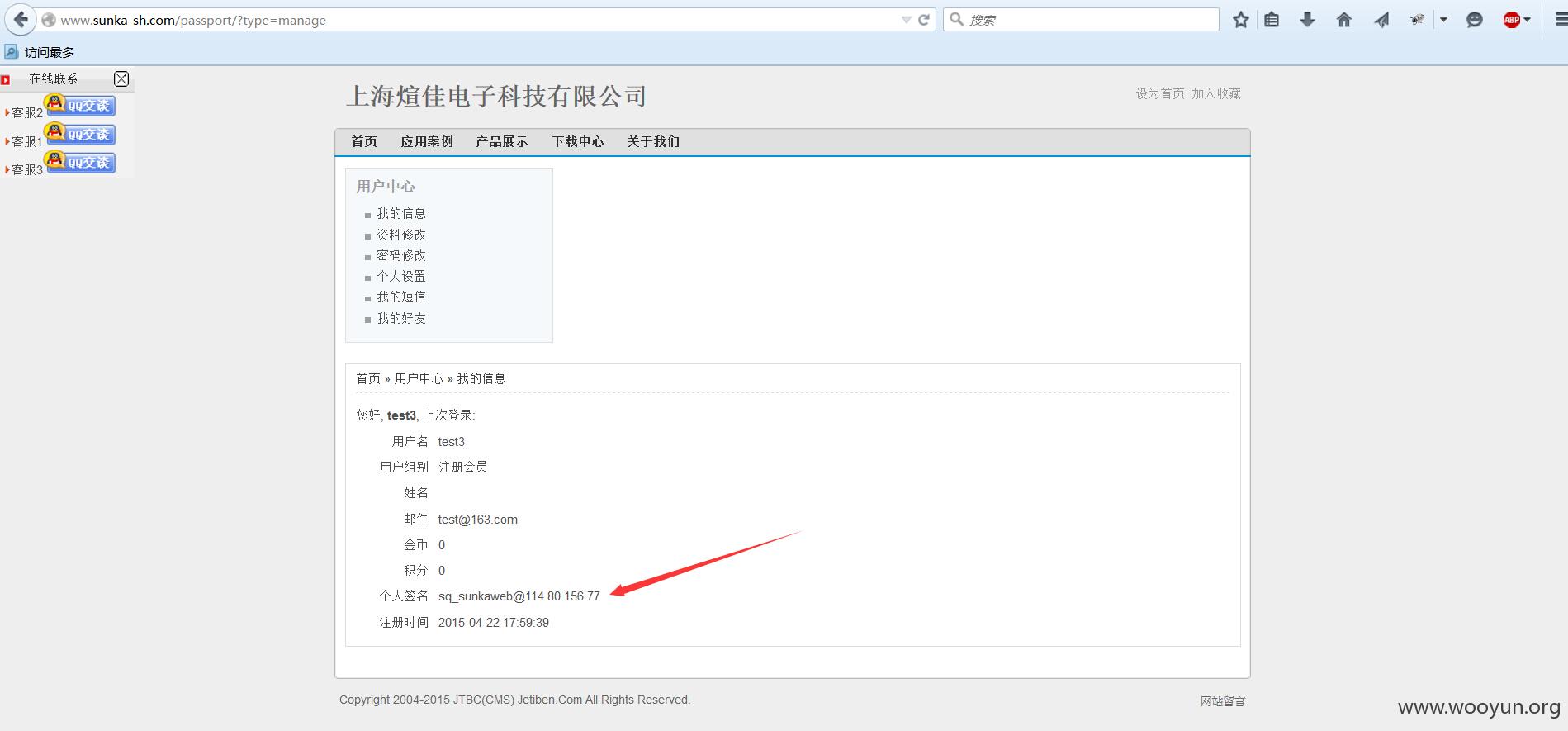

互联网案列

http://www.sunka-sh.com

http://www.ooo0.net/

参考上一个的案列吧。

谷歌百度搜索:Copyright 2004-2015 JTBC(CMS),找php版本的就可以了