漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132296

漏洞标题:某实时监控APP平台接口重置密码(上万摄像头实时查看)

相关厂商:深圳市威视达康科技有限公司

漏洞作者: 路人甲

提交时间:2015-08-07 10:16

修复时间:2015-09-21 10:18

公开时间:2015-09-21 10:18

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-09-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某实时监控APP平台接口重置密码(上万摄像头实时查看)

详细说明:

问题出在http://app.homsee.com/againset_mima.aspx?deAcc=xxx xxx可以写任何存在账号,首先我重置了admin的,admin admin123

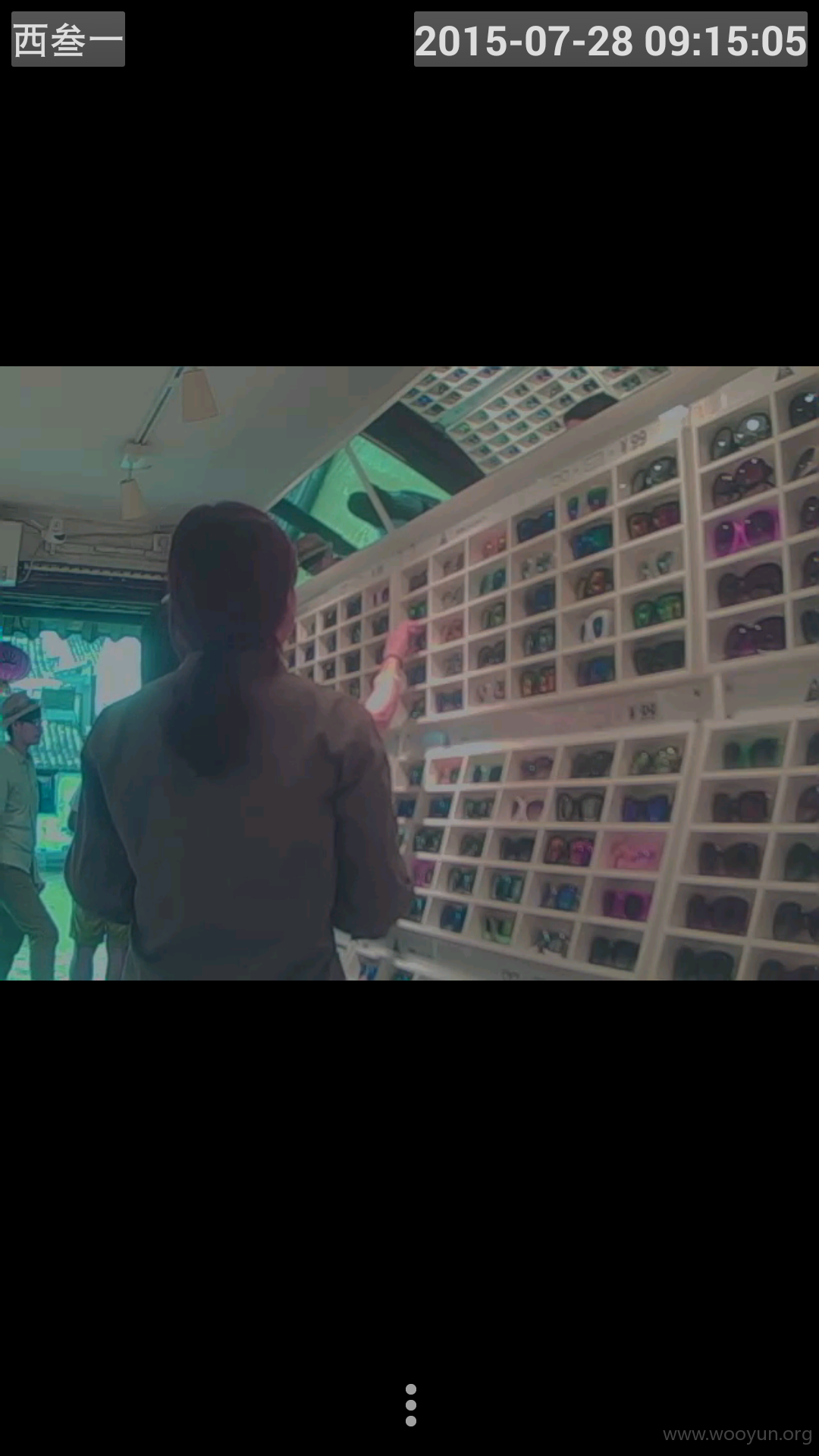

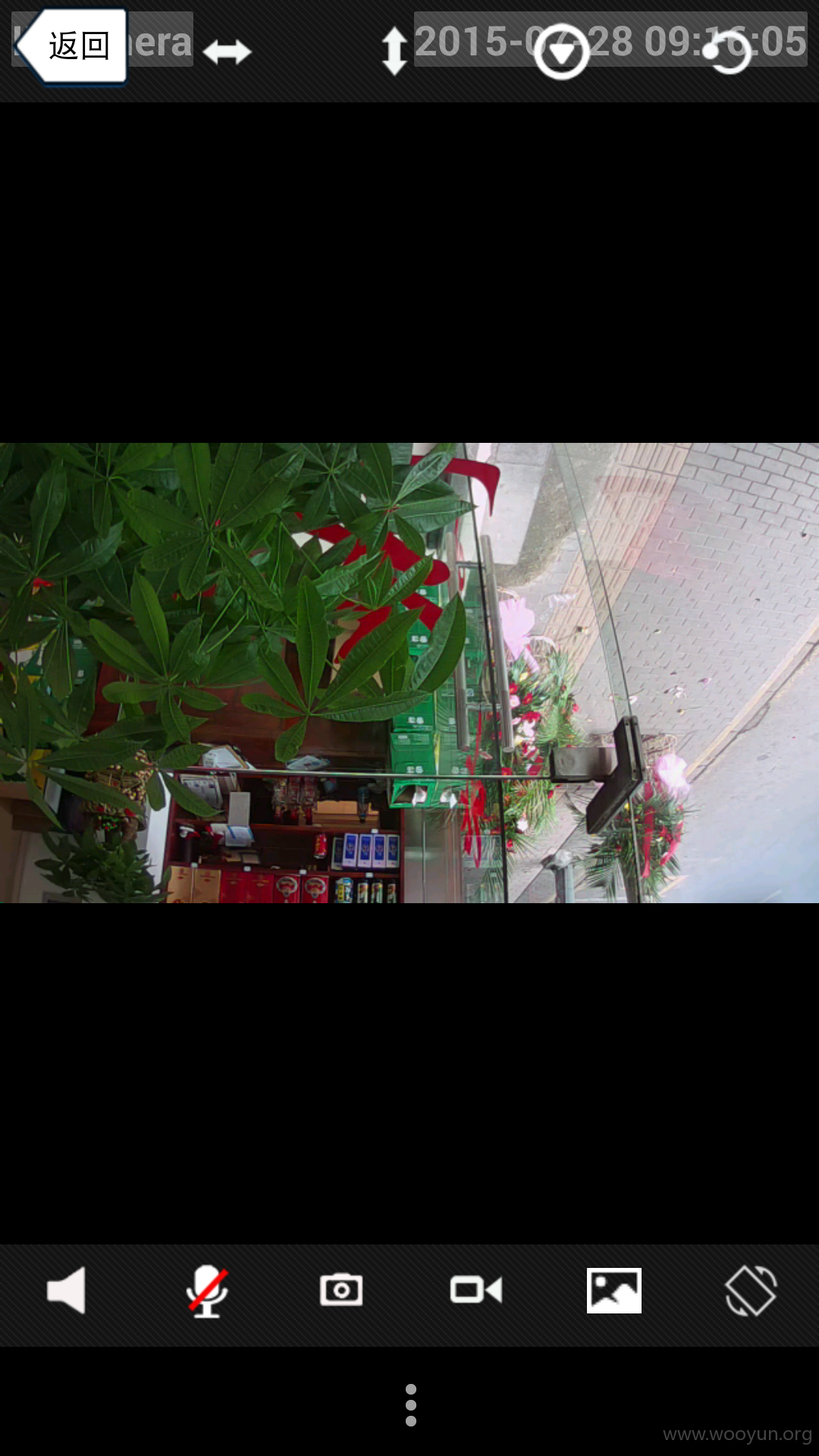

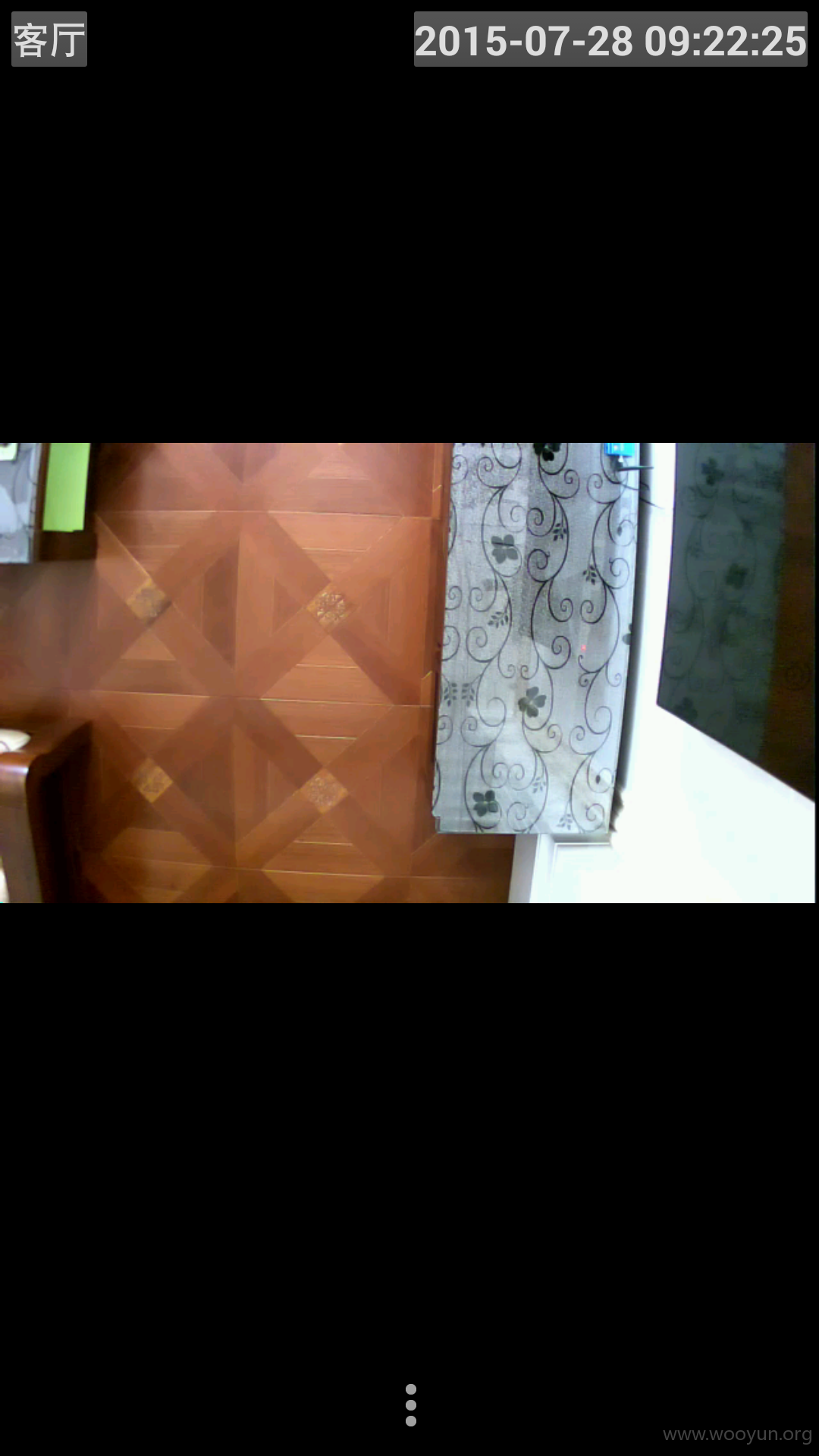

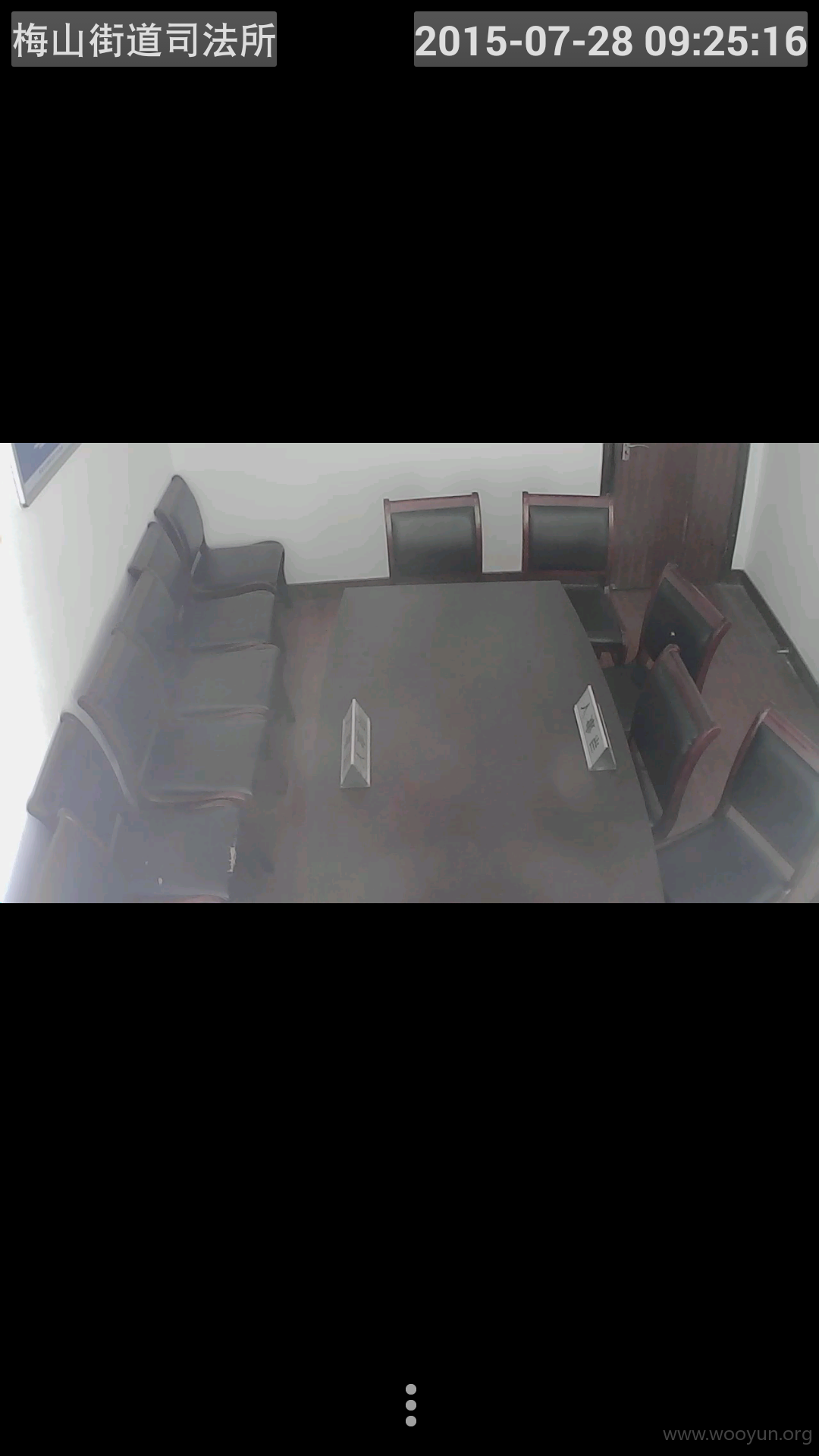

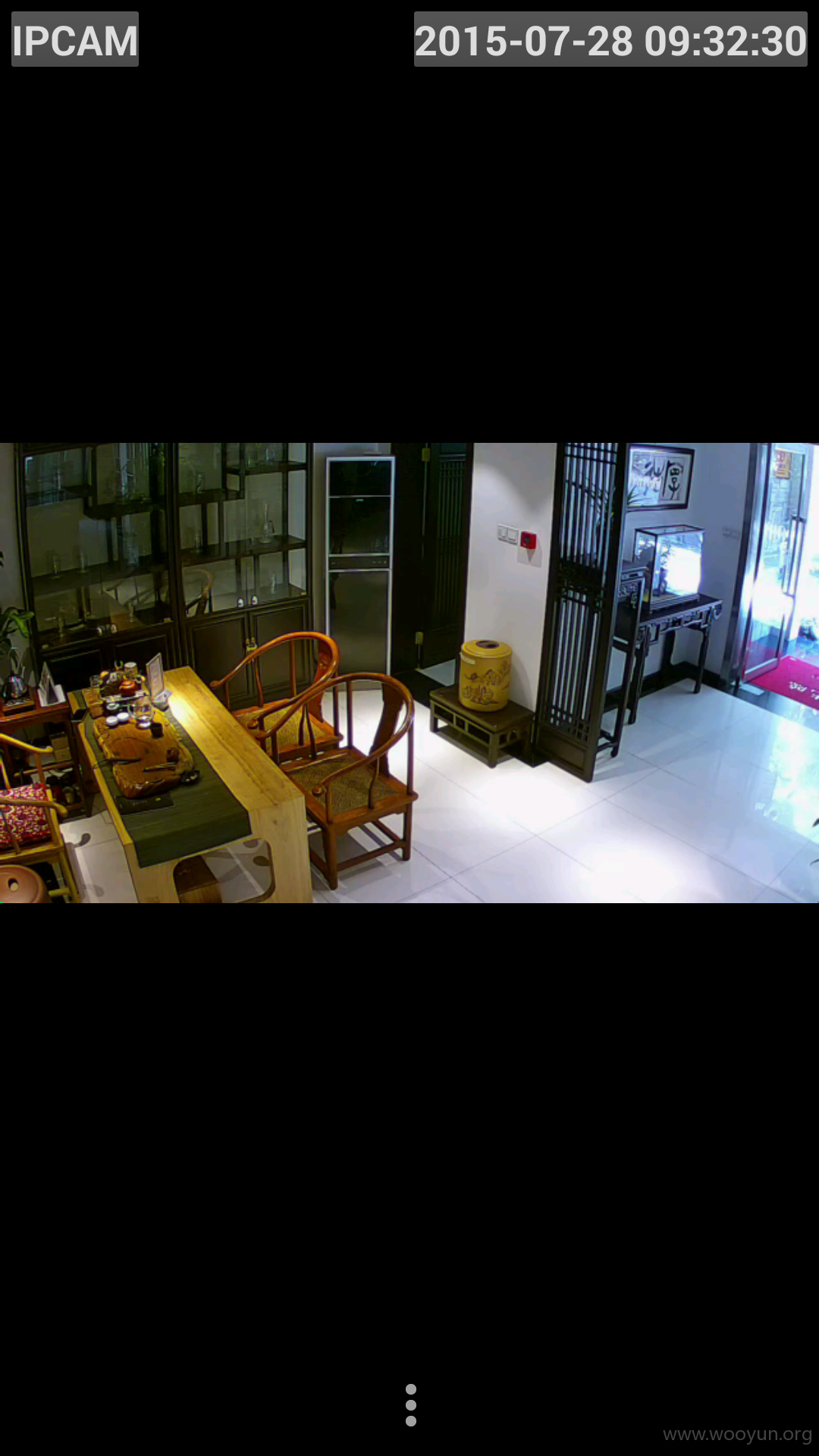

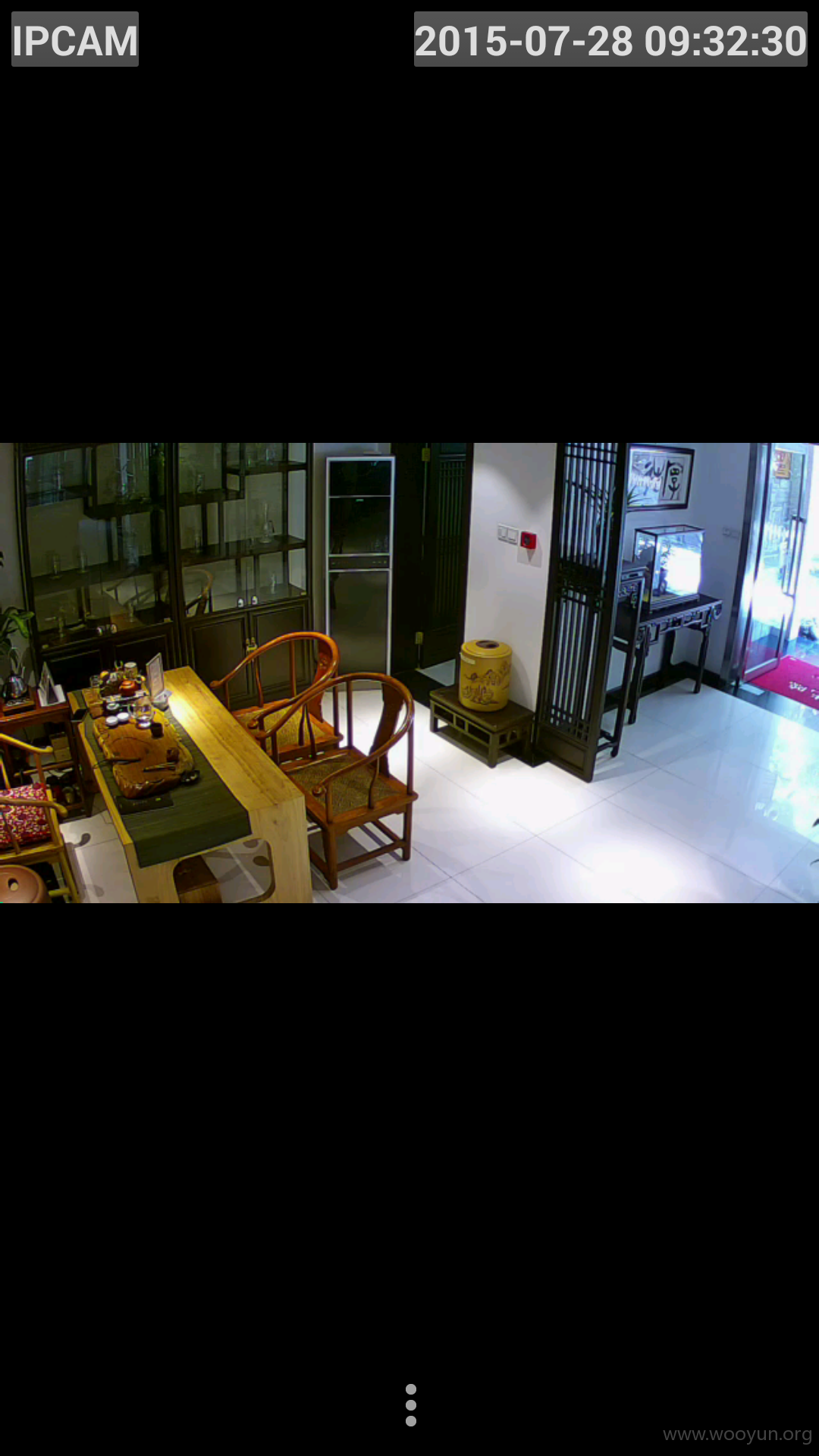

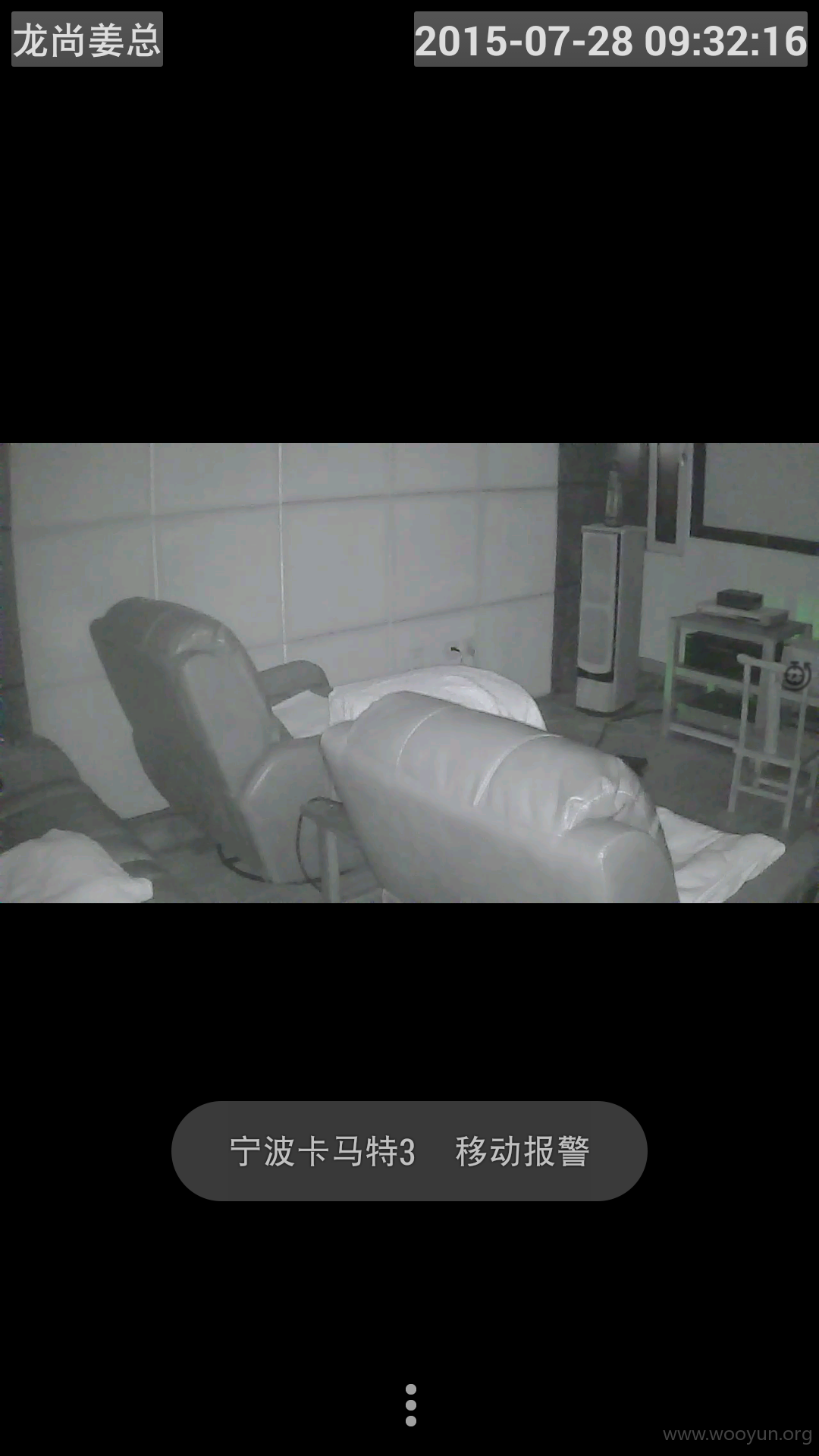

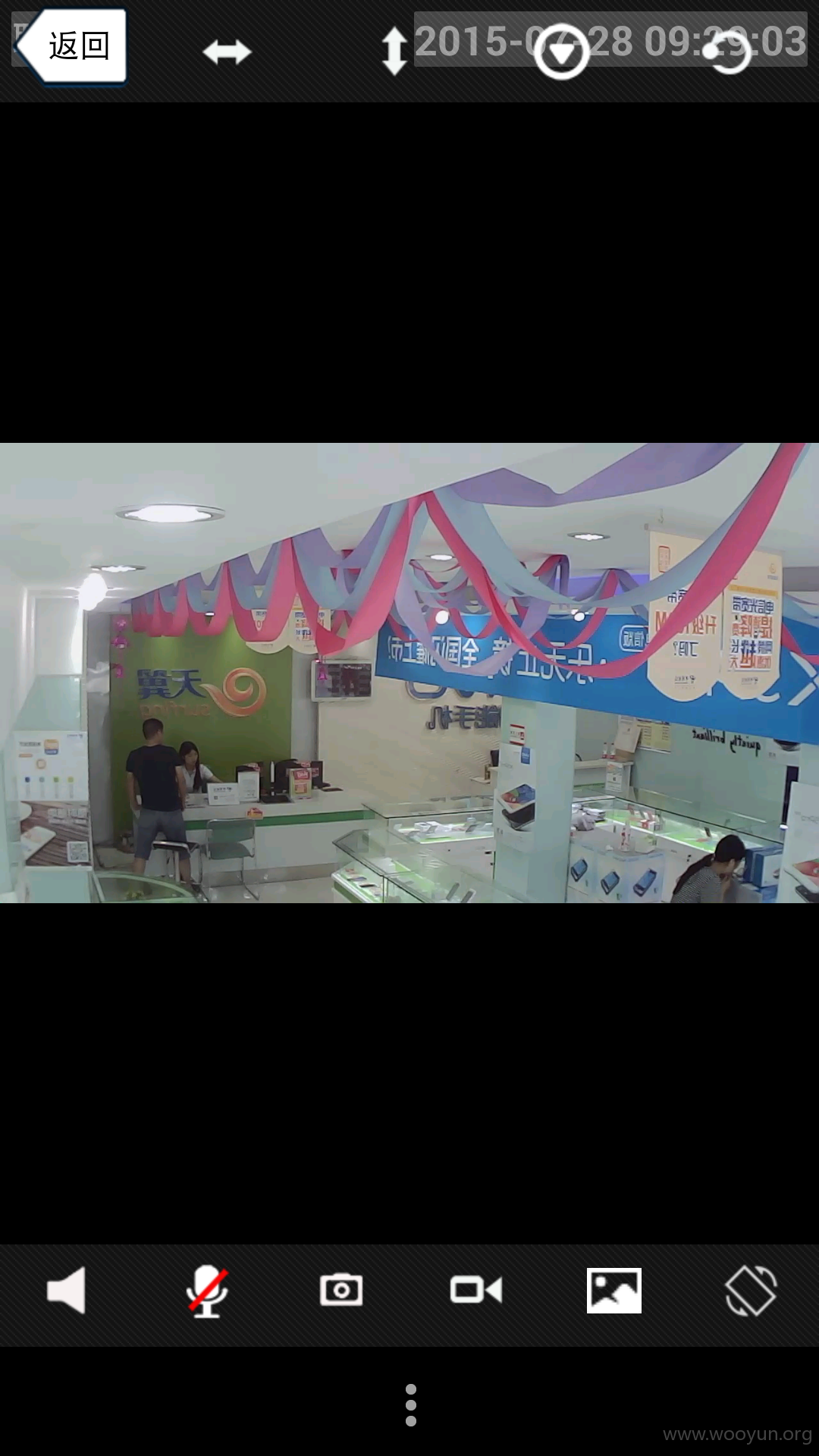

登录后重置一些会员的,然后百度应用下载APP homsee

登录后可实时查看摄像头

后台http://app.homsee.com/admin/Mangermang/Main.aspx

算了一下,3000多会员,一个少的3个摄像头,多的7-12个。。。

这内容量~~~

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)