漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0147023

漏洞标题:厦门科拓通讯某系统未授权访问

相关厂商:厦门科拓通讯技术股份有限公司

漏洞作者: 路人甲

提交时间:2015-10-16 15:04

修复时间:2015-12-04 17:32

公开时间:2015-12-04 17:32

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-16: 细节已通知厂商并且等待厂商处理中

2015-10-20: 厂商已经确认,细节仅向厂商公开

2015-10-30: 细节向核心白帽子及相关领域专家公开

2015-11-09: 细节向普通白帽子公开

2015-11-19: 细节向实习白帽子公开

2015-12-04: 细节向公众公开

简要描述:

智能停车场

详细说明:

**.**.**.**

**.**.**.**

都是厦门科拓通讯技术股份有限公司旗下域名

科拓的速停车系统在

http://cloud.**.**.**.**/ 域名下

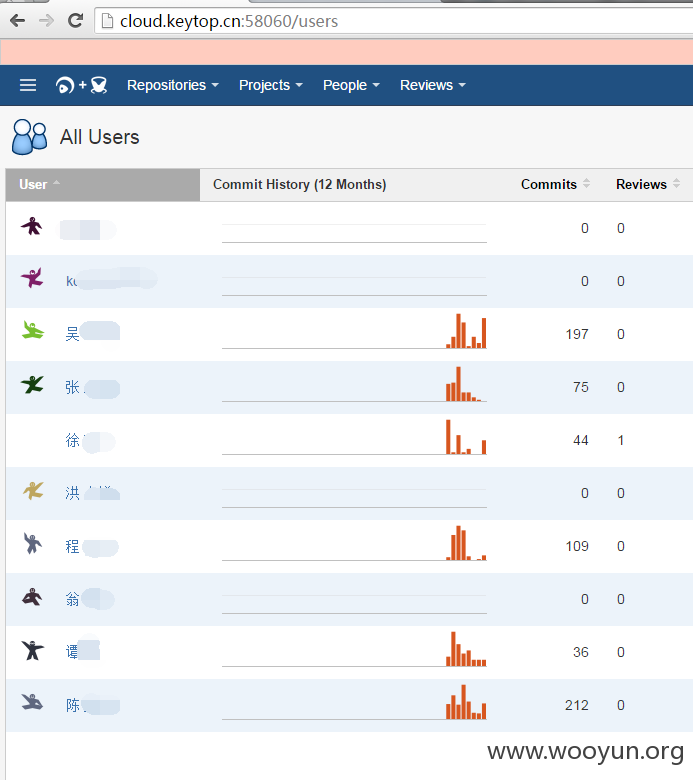

http://cloud.**.**.**.**:58060/users 可获取到一份开发人员名单

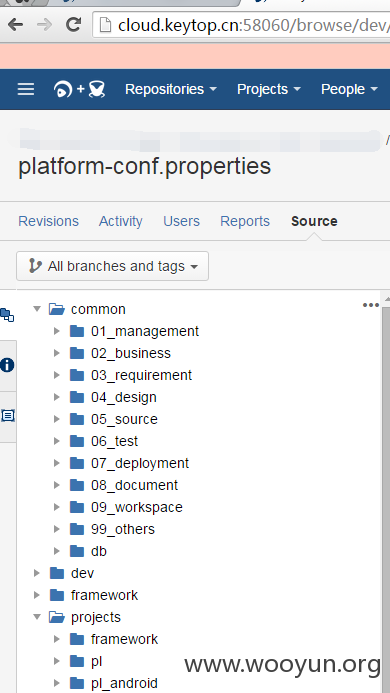

http://cloud.**.**.**.**:58060/browse/dev/projects/weixin/05_source/trunk/superpark/04_parking_leasing/src/main/resources/conf/platform-conf.properties?r=595 可直接浏览所有程序源码 获取数据库配置等

根据之前获取的人员账号 弱密码 123456

http://cloud.**.**.**.**:18080/ 可登录jira系统进一步获取内部开发信息

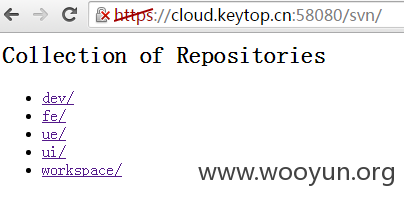

https://cloud.**.**.**.**:58080/svn/ 放svn服务 可进一步直接获取源码

根据获取到的信息 可知 http://cloud.**.**.**.**/console/ 为系统后台

jira中泄露了一个低权限账号 弱密码可访问 为后台报表用户 可查看当前现金流水,并可修改商场配置. 存在一定危害, 如 修改支付地址 进行钓鱼? 累计有10w+用户

http://sp.**.**.**.**:18002/ mq弱密码

漏洞证明:

修复方案:

加强密码强度

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-10-20 17:30

厂商回复:

CNVD确认所述情况,已由CNVD通过软件生产厂商公开联系渠道向其邮件通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无