漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0112560

漏洞标题:搜狗浏览器设计缺陷导致可在任意域构造xss漏洞

相关厂商:搜狗

漏洞作者: 梧桐雨

提交时间:2015-05-07 08:53

修复时间:2015-08-06 11:18

公开时间:2015-08-06 11:18

漏洞类型:远程代码执行

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-07: 细节已通知厂商并且等待厂商处理中

2015-05-08: 厂商已经确认,细节仅向厂商公开

2015-05-11: 细节向第三方安全合作伙伴开放

2015-07-02: 细节向核心白帽子及相关领域专家公开

2015-07-12: 细节向普通白帽子公开

2015-07-22: 细节向实习白帽子公开

2015-08-06: 细节向公众公开

简要描述:

特定条件可以执行任意代码

详细说明:

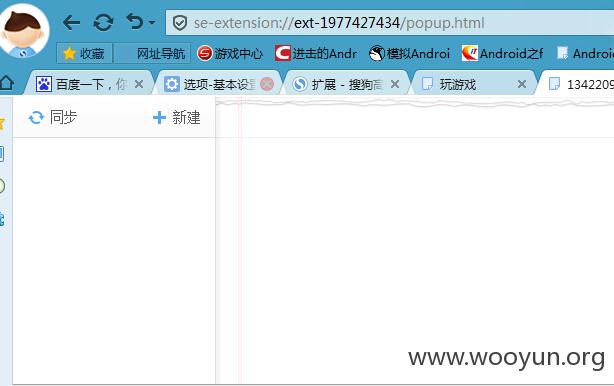

今天更新搜狗浏览器,发现搜狗浏览器自带一个插件:搜狗云笔记。

即:se-extension://ext-1977427434/popup.html

如图所示:

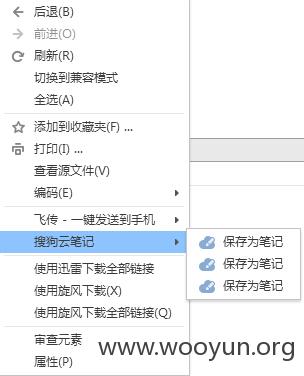

通过对他审查,发现如果恶意构造title为js代码,用户收藏的云笔记之后,恶意代码会被执行。

构造代码:

点击搜狗云收藏:

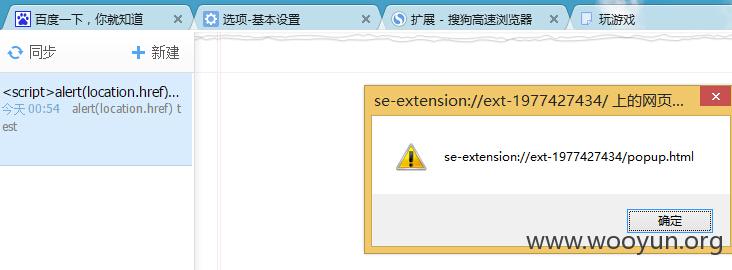

收藏之后,下次用户再次访问搜狗云收藏,这里有多个入口,也可以从我上面给的地址进入。

结果如下:

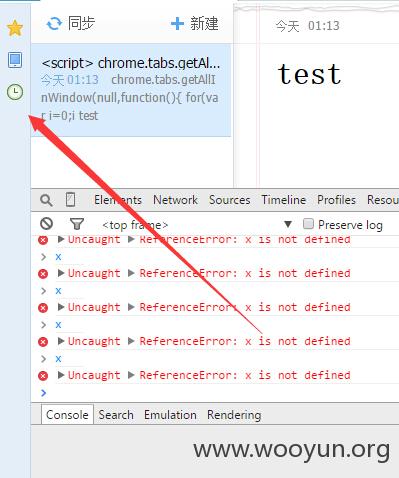

因为是插件的xss,所以可以做的事情很多,深入一下,发现可以利用

给所有网站注入弹出cookie的代码。

将title部分修改为上述代码,用户收藏到云笔记之后,结果如下:

除此之外,为什么说特定条件可以执行任意代码?

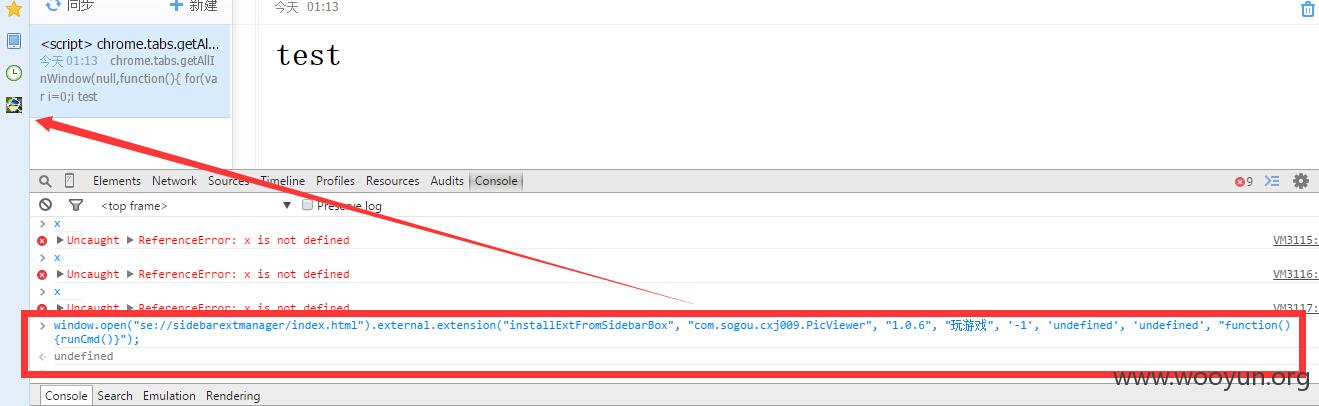

因为该域允许通过window.open引入se://sidebarextmanager/index.html 这样一来,我们就又可以静默安装侧边栏插件了,通过一些高权限的插件api,只要申请通过了之后,我们就能执行任意的本地命令。

具体如下:将上诉的poc修改为:

window.open("se://sidebarextmanager/index.html").external.extension("installExtFromSidebarBox", "com.sogou.cxj009.PicViewer", "1.0.0", "邪恶插件", '-1', 'undefined', 'undefined', "function(){runCmd()}"); 这样一来,我们的侧边栏插件的安装成功了。

执行之前

执行之后

漏洞证明:

都在上面了。

修复方案:

修补该处的xss漏洞。你们一向给的rank比较低,求rank值高点可好?

版权声明:转载请注明来源 梧桐雨@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-08 11:17

厂商回复:

感谢支持!

最新状态:

暂无