漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-023465

漏洞标题:深信服上网行为管理系统多处漏洞,可shell(已验证,可能影响所有版本)

相关厂商:深信服

漏洞作者: 非米特尼克

提交时间:2013-05-13 15:41

修复时间:2013-08-11 15:42

公开时间:2013-08-11 15:42

漏洞类型:远程代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-13: 细节已通知厂商并且等待厂商处理中

2013-05-14: 厂商已经确认,细节仅向厂商公开

2013-05-17: 细节向第三方安全合作伙伴开放

2013-07-08: 细节向核心白帽子及相关领域专家公开

2013-07-18: 细节向普通白帽子公开

2013-07-28: 细节向实习白帽子公开

2013-08-11: 细节向公众公开

简要描述:

最近在做上网行为管理系统二次开发,随便测试了一下安全,结果发现几处漏洞,因资源有限只测试了两个版本的设备,均获得root权限的shell。

详细说明:

本次包含3漏洞1风险,据我了解上网行为管理系统由多个模块组成,其中数据中心模块用于存储上网行为日志,分为内、外部数据中心,但内外数据中心基本一样,且搭建环境时默认都是ROOT权限,内部数据中心搭建在上AC设备上(控制了数据中心就控制了AC设备),而外部数据中心由客户自行搭建的(控制了数据中心就控制了服务器)。

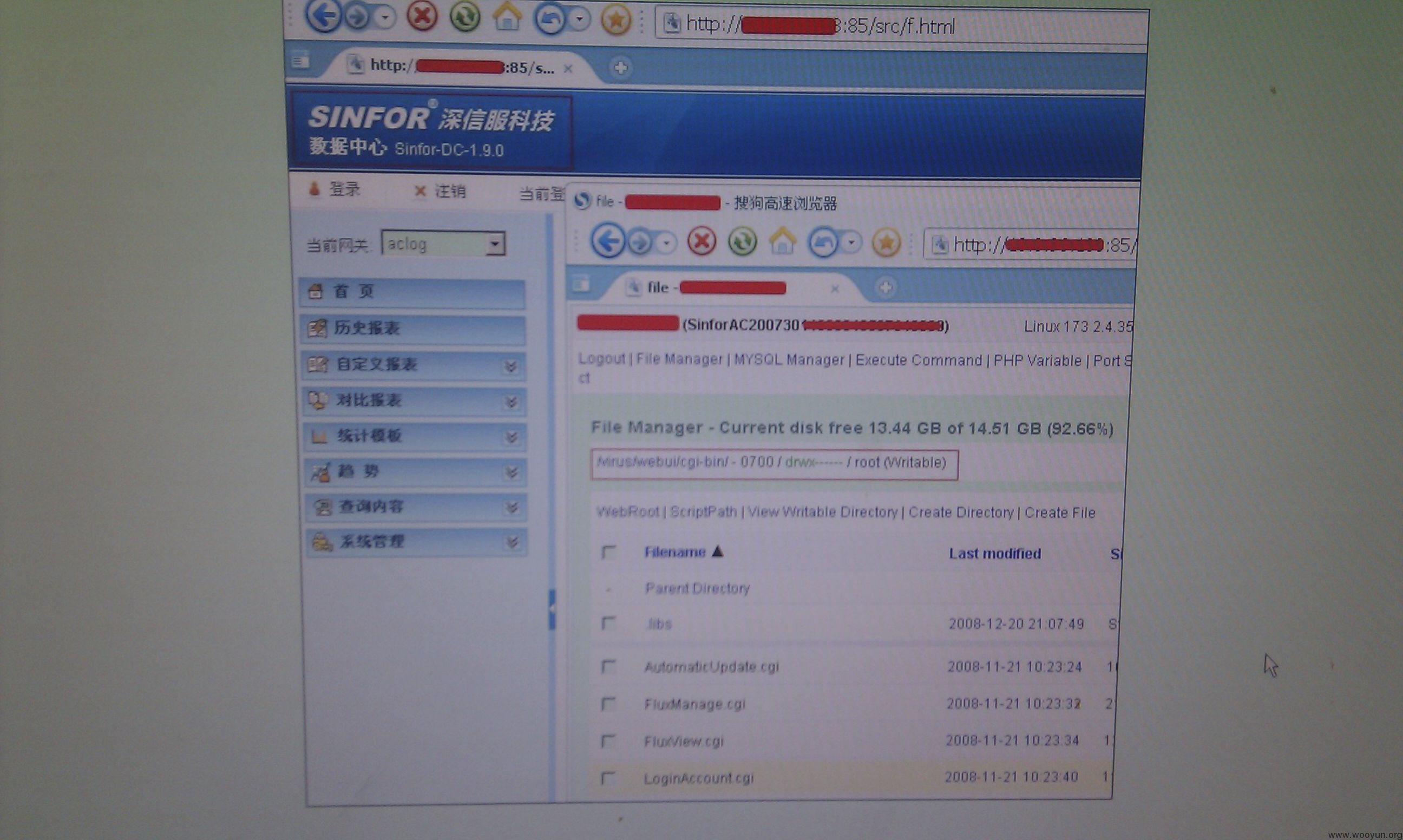

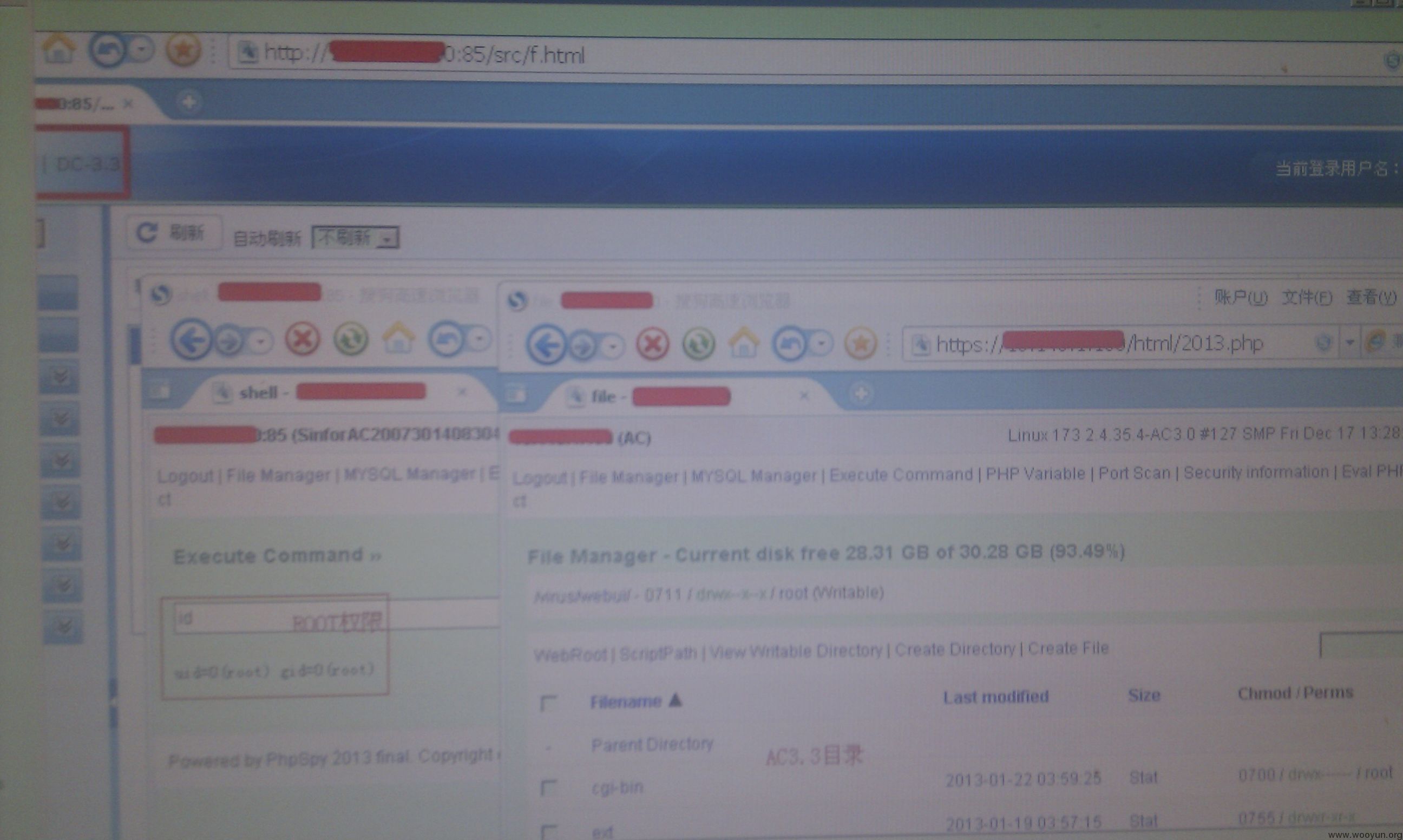

漏洞就出现在数据中心,经测试AC1.9(很老的版本)、AC3.3、AC4.5R3三个不同的版本, 其中AC1.9、AC10.1在正式机上测试,成功获得SHELL(设备为内部使用,本人不能上外网,为了避免更多单位受影响,只能违规将获得的SHELL拍照来发布洞子,请单位原谅);AC4.5R3没找到测试设备,但通过本地搭建DC验证了漏洞与shell。

主要漏洞如下

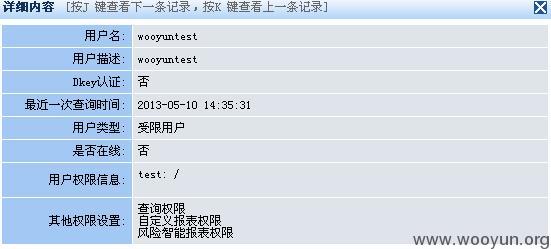

1、权限控制不严,可提权

普通用户可随意访问/src/usradd.php,可增加管理员用户,也可将普通用户修改成管理员哦!!

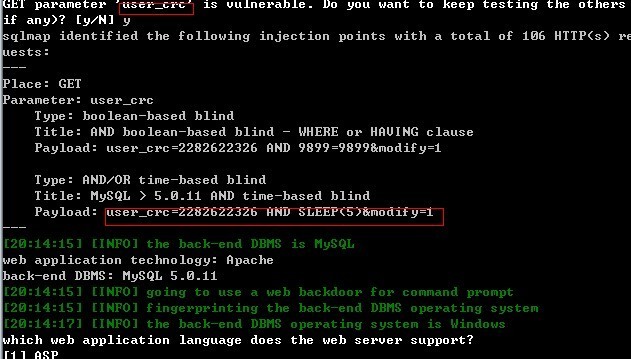

2、注入,可获root权限shell

地址/src/usradd.php?user_crc=2529424805(注入)&modify=1

/src/normalmodify.php?user_crc=2150132547(未测试)

还有其他几处有注入,没记连接,你们自查一下吧。

3、下载任意文件

http://localhost/src/attachview.php?path=相对路径

其中下载/inc/class/graph/lib/jpgraph.php此文件时发现了WEB的绝对路径,为获取shell奠定了基础。

路径为:/virus/apache/dcweb/

4、风险:加密的源码代码可以解密

漏洞证明:

版本AC4.5R3平台今天从官方下载的。

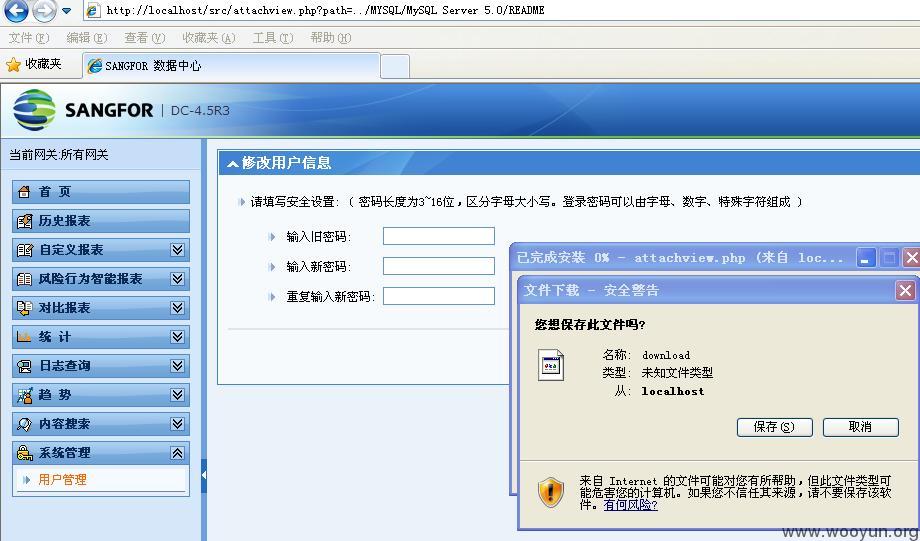

1、 权限控制漏洞

普通用户访问用户管理员页面,以下截图来源于版本AC4.5R3(本地测试,设备测试未截图)

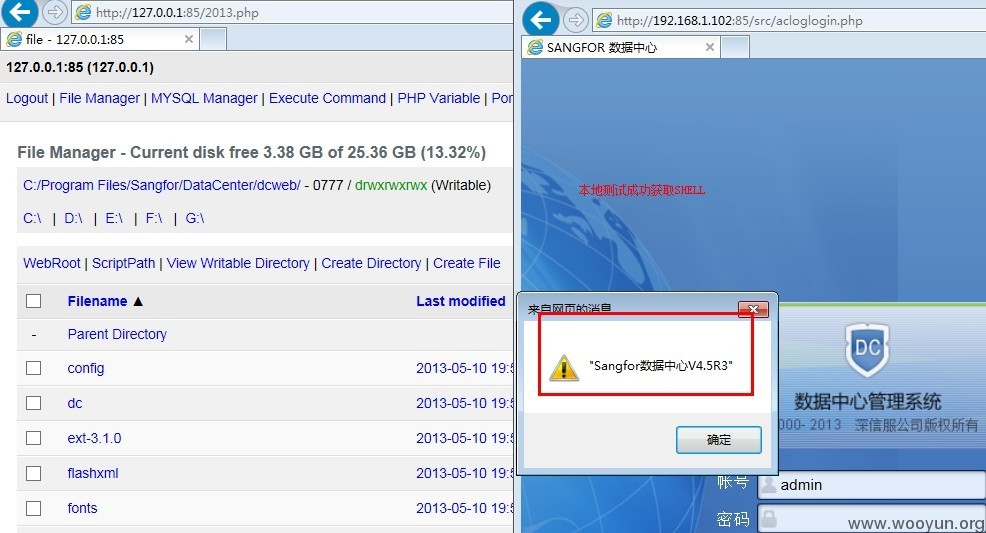

2、 注入获取SHELL,以下截图分别来源于版本AC1.9(设备测试)、AC3.3(设备测试)、AC4.5R3(本地测试)

注入测试:

版本AC1.9 shell(设备测试)

版本AC3.3 shell(设备测试)

AC4.5R3(本地测试)

3、 任意下载,以下截图来源于版本AC4.5R3(本地测试)

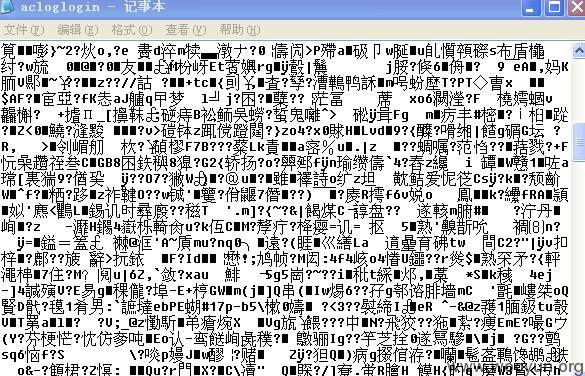

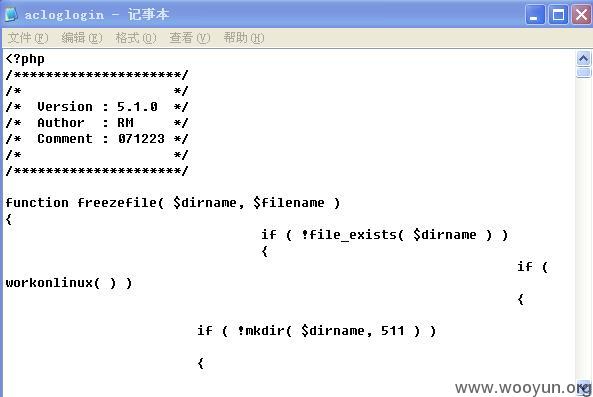

4、 加密源码解密,以下截图来源于版本AC4.5R3(本地测试)

解密前

解密后

修复方案:

具体修复您样懂的,为了这漏洞我已豁出去了,赶紧提供补丁,让客户都给补上,避免安全隐患。

版权声明:转载请注明来源 非米特尼克@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2013-05-14 15:56

厂商回复:

1.在非普通管理员的权限下无法攻击;

2.在有管理员权限下可进行提权和shell注入等。

so,非常感谢非米特尼克,我们尽快提供补丁并提醒客户升级。

最新状态:

暂无