漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-048025

漏洞标题:红米手机金山清理大师应用内存清理权限泄露漏洞

相关厂商:小米科技

漏洞作者: somebody365

提交时间:2014-01-06 14:57

修复时间:2014-04-03 14:58

公开时间:2014-04-03 14:58

漏洞类型:非授权访问/认证绕过

危害等级:中

自评Rank:7

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-06: 细节已通知厂商并且等待厂商处理中

2014-01-11: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-03-07: 细节向核心白帽子及相关领域专家公开

2014-03-17: 细节向普通白帽子公开

2014-03-27: 细节向实习白帽子公开

2014-04-03: 细节向公众公开

简要描述:

红米手机中的Android应用程序金山清理大师3.8.0版本存在权限泄漏漏洞,泄露的权限为自定义权限android.permission.RESTART_PACKAGES,用来结束进程来达到清理内存的目的。当没有申请此权限的app向金山清理大师发送相应的intent时,便可以结束后台运行的部分app进程。

详细说明:

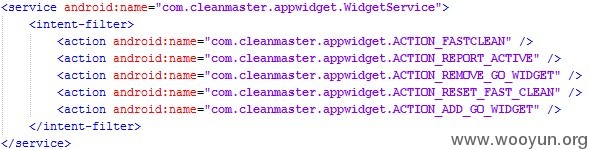

金山清理大师暴露了com.cleanmaster.appwidget.WidgetService服务组件(详见下图),当向此服务发送action为com.cleanmaster.appwidget.ACTION_FASTCLEAN的intent时,便可结束后台运行的一些app进程。

漏洞证明:

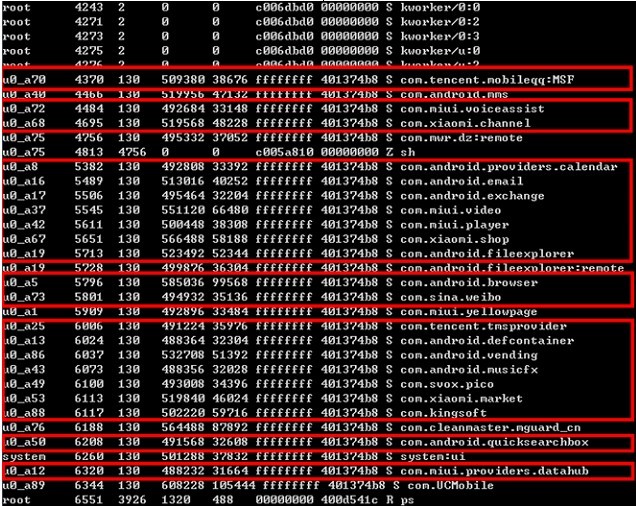

实验手机为红米手机,详细信息见下图:

发送intent前,用ps命令查看进程信息,如下:

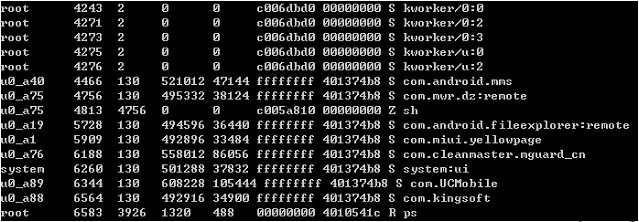

发送intent后,用相同的方法查看进程,如下:

比较两次ps命令得到的进程信息发现,上图红框中的进程被杀掉。

修复方案:

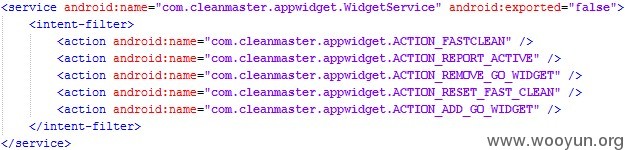

对金山清理大师app暴露出的com.cleanmaster.appwidget.WidgetService服务组件进行修补,设置exported属性为false(详见下图),即只允许内部组件访问,不允许外部第三方的app访问,即可修补该漏洞。

版权声明:转载请注明来源 somebody365@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-04-03 14:58

厂商回复:

最新状态:

暂无