漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086376

漏洞标题:联达动力通用OA系统 后台sql注入

相关厂商:联达动力

漏洞作者: 黑名单

提交时间:2014-12-16 12:14

修复时间:2015-01-30 12:16

公开时间:2015-01-30 12:16

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-01-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

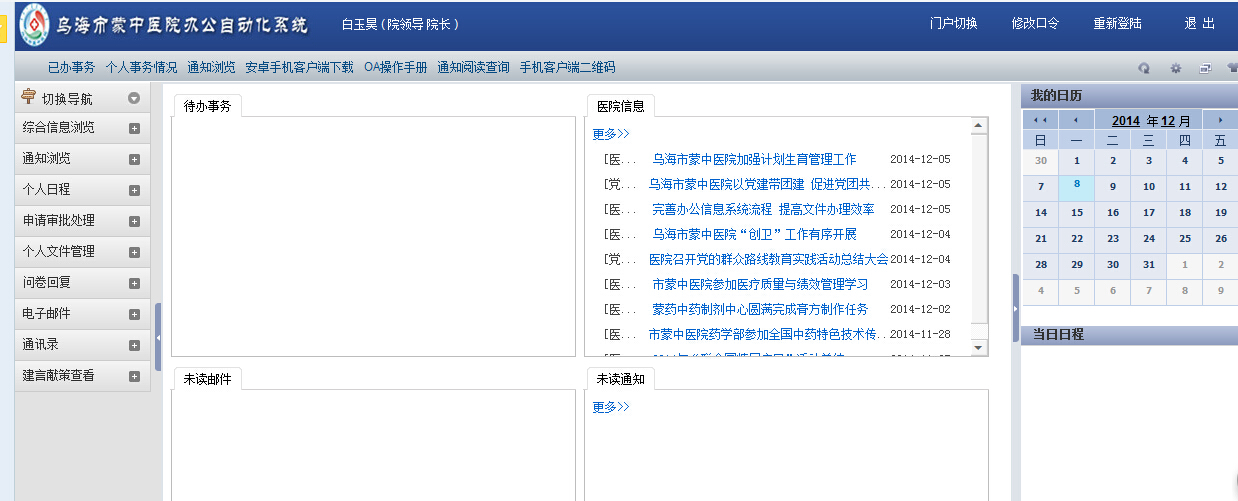

联达动力通用OA系统 后台注入 大部分是医院之类的

详细说明:

联达动力通用OA系统 后台登录框post注入 大部分是医院之类的

漏洞证明:

http://60.213.137.106:8081/lkoa6/

http://stuh.med.stu.edu.cn/lkoa6/

http://lkoa6.lkpower.com/

http://61.153.43.244:9000/

http://218.242.46.230/LKOA6/

http://oa.hnszlyy.com

http://222.132.153.194:8080/lkoa6/

基本都是医院 你懂的

案例提供

后台登录 ' or 1=1--

登录密码 ' or 1=1--

可直接扔 sqlmap 跑

就不上图了 简单

数据库权限基本都是 DBA 直接写shell 后台还能上传任意文件

修复方案:

你懂

版权声明:转载请注明来源 黑名单@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝