这两天再写csrf的一些东西,所以拿了ESPCMS做了一个演示,这里只是其中一个意外发现,后续还有csrf更狠的地方,总之一句话漏洞利用是一门艺术,我会提供一个csrf另外一种思路去让管理员只交互一次,然后轻松拿下站点shell,就我分析应该各大cms,都可以按照这个思路去做!!!

好了 废话不多说了 首先我们安装完毕espcms 然后登录到后台

问题就出在了,上传证书这一块,直接看代码,

adminsoft/control/management.php:(lines:802-815)

这里直接读进来文件,然后进行sql操作,产生了注入点,并且内容完全可控

经过测试这个上传文件的过程存在csrf,这里就不多做演示了

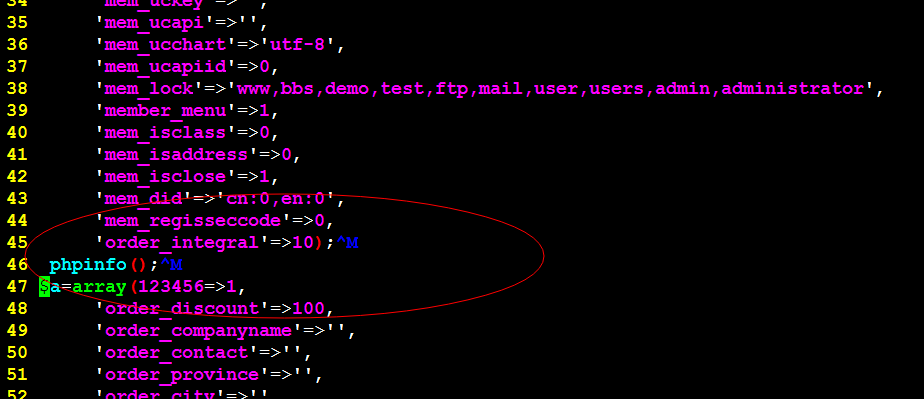

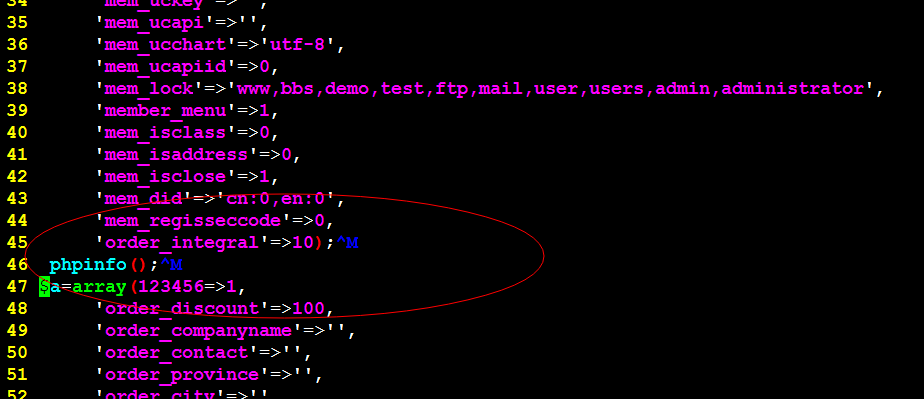

下来我们来分析一下,惊奇的发现datacache/command.php 这个东西就是缓存配置的,我们只一个点

构造csrf表单:

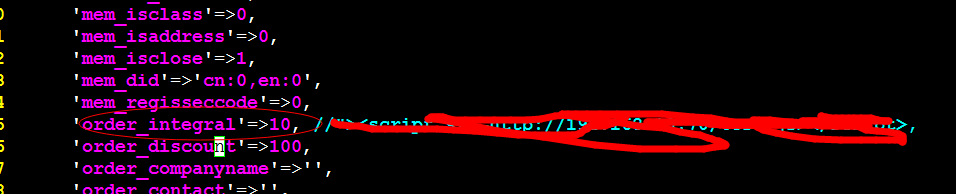

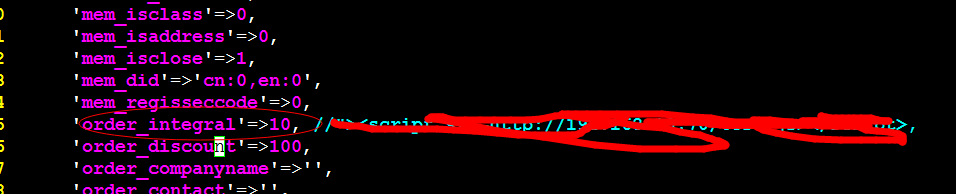

这个表单构造好了,发包前这个文件是这样的:

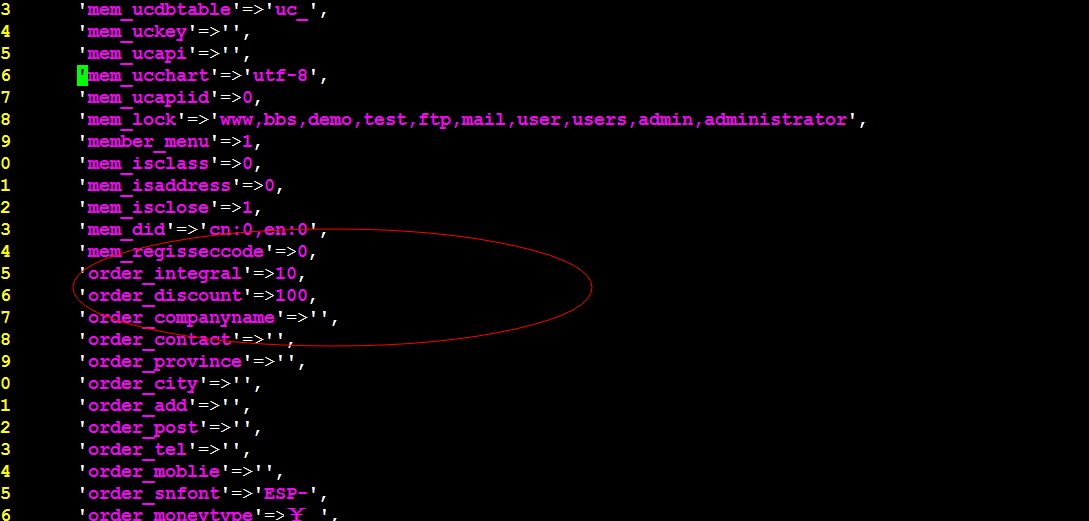

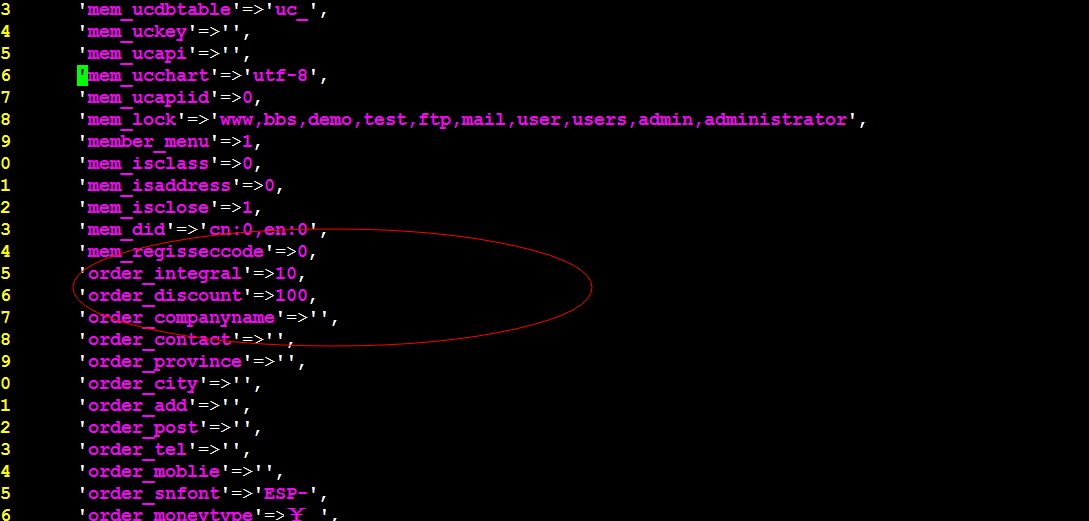

发送请求后的此文件为:

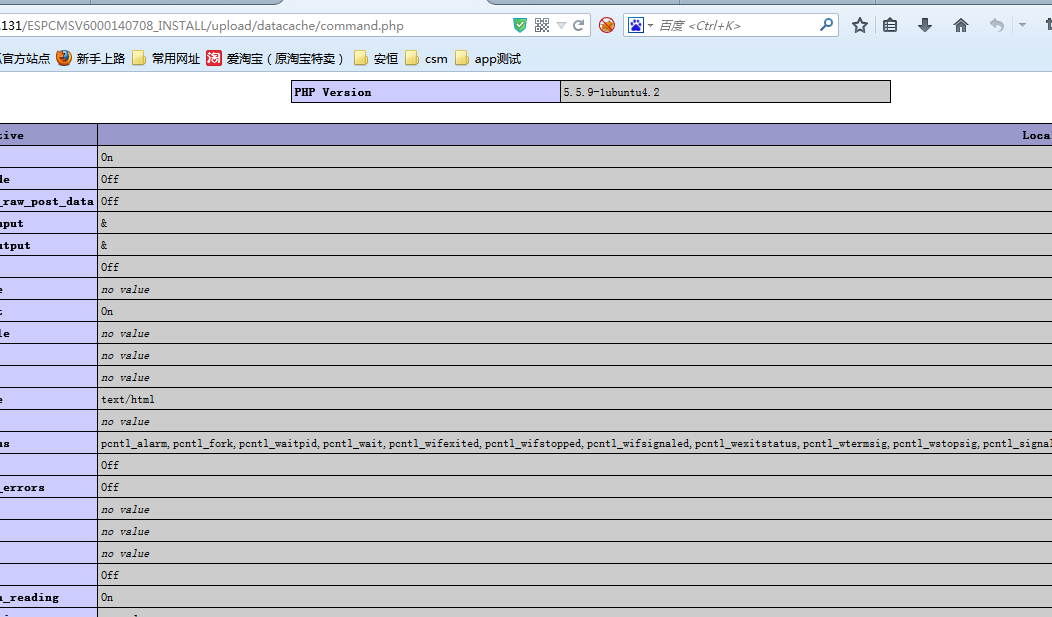

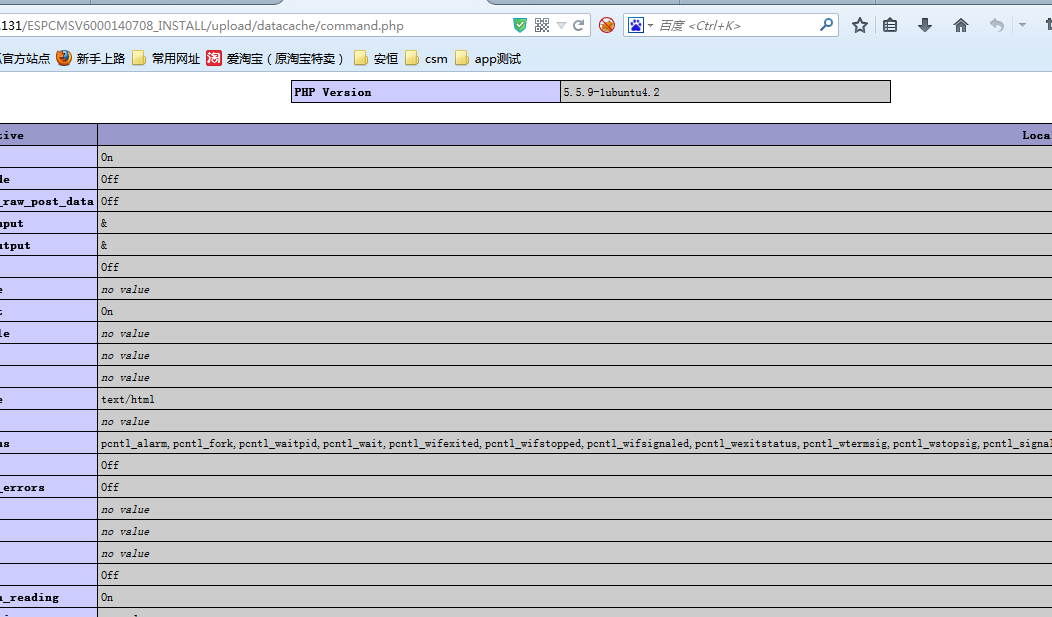

然后我们访问一下文件看一下,是否执行了: