漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-045164

漏洞标题:ESPCMS某处SQL注入漏洞

相关厂商:易思ESPCMS企业网站管理系统

漏洞作者: neal

提交时间:2013-12-11 10:55

修复时间:2014-03-11 10:56

公开时间:2014-03-11 10:56

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-11: 细节已通知厂商并且等待厂商处理中

2013-12-13: 厂商已经确认,细节仅向厂商公开

2013-12-16: 细节向第三方安全合作伙伴开放

2014-02-06: 细节向核心白帽子及相关领域专家公开

2014-02-16: 细节向普通白帽子公开

2014-02-26: 细节向实习白帽子公开

2014-03-11: 细节向公众公开

简要描述:

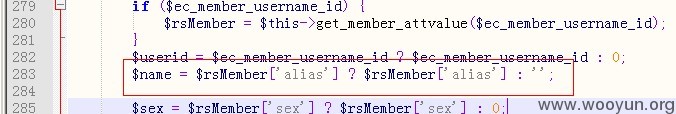

问题出在修复,这个开发的人已经是第二次修复有遗留问题了.上次修复 会员个人资料注入 有3个字段 结果就修复了2个字段,这次的问题跟这个差不多.

不过这个漏洞还是有点让人无语.真的很无语.

算通用吗?

详细说明:

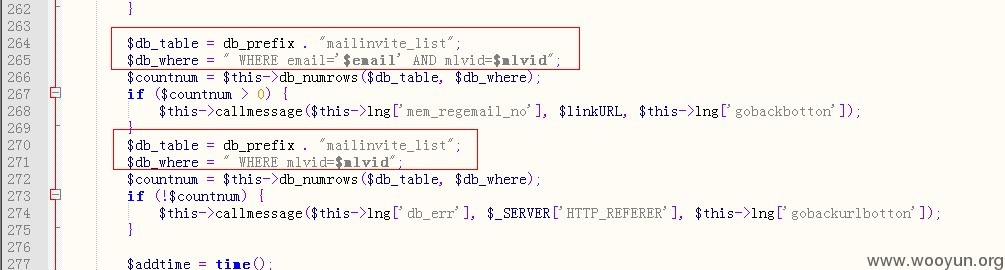

问题出在邮件订阅.

其实就是这个漏洞http://wooyun.org/bugs/wooyun-2010-023688

但是官方没有修复完整 public.php 修复了. 但是 3gwap_public.php 未修复完.

问题是一样的.

查询出来未过滤,是存在二次注入.

好了现在就说这个漏洞的无语把.(因为这个问题没办法注入)

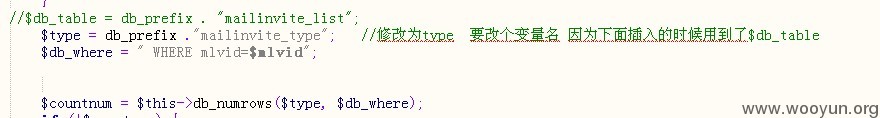

什么意思? WTF? 复制代码复制多了? 那必须是啊!

mailinvite_list 这个表是放订阅人的信息.

第一次个查询应该就是是否已订阅,如果订阅了就返回神马神马信息.

第二个查询 未毛是一样的表,一样的条件啊?

待我细心观察以后,发现了.其实下面查询的表应该是mailinvite_type!

为什么? 去看看就知道了.

因为订阅有很多type,可以订阅不同的type.

第二个查询意思应该是查询订阅的type是否存在.

不存在就返回神马神马的.

所以呢,我不止提交了一个SQL注入漏洞,还给您提交了一个BUG!

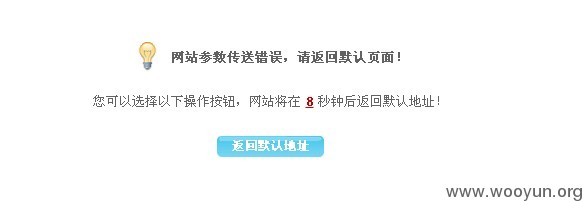

这就是新安装后订阅的问题.

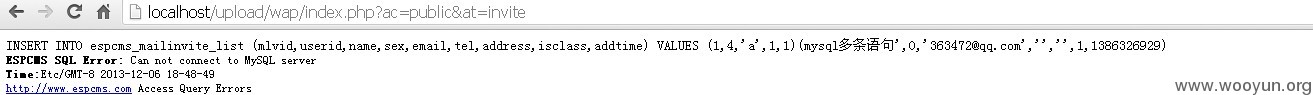

总结下: 只要能注册会员, 首页能订阅邮件,就能二次注入.

最新的程序,是不能注入的,因为没办法订阅,但是老版本是行的,当然如果已经有了订阅数据也是行的.因为主要是第二个条件,只要有订阅数据就过了.(BUG)

漏洞证明:

修复方案:

版权声明:转载请注明来源 neal@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-12-13 10:42

厂商回复:

感谢您提供此漏洞,我们会尽快修复!

最新状态:

暂无